Эксперты Positive Technologies предупреждают о новой уязвимости ShellShock (CVE-2014-6271), использование которой позволяет выполнить произвольный код. Уязвимость затронула не только интернет-серверы и рабочие станции, но и устройства, которые мы используем в повседневной жизни — смартфоны и планшеты, домашние маршрутизаторы, ноутбуки.

Уязвимость присутствует в одном из фундаментальных компонентов Linux-систем, командной оболочке bash. Механизм обработки экспортированных функций позволяет злоумышленнику удаленно запускать произвольные команды операционной системы, в случае если он имеет возможность влиять на переменные окружения системы. Подобная ситуация часто складывается в веб-приложениях при использовании интерфейса CGI (например, сервер Apache с использованием mod_cgi или mod_cgid). Также уязвимы распространенные технологии онлайн-разработки PHP и Python при использовании вызовов system/exec или os.system/os.popen соответственно.

Примером уязвимого приложения является распространенная панель управления хостингом cPanel. Существуют и другие методы эксплуатации, связанные с применением механизма ограниченного доступа ForceCommand в OpenSSH, реализуемого в таких системах, как Git и Subversion.

Есть информация, что ряд исследователей безопасности, в частности @ErrataRob, уже активно сканируют глобальную сеть в поисках уязвимых серверов.

Эксперты Positive Technologies рекомендуют срочно установить обновление безопасности на все общедоступные серверы GNU/Linux, поскольку по негативным последствиям данная уязвимость может быть сопоставима с нашумевшей ошибкой в OpenSSL — HeartBleed. В зоне риска системы удаленного управления серверами и промышленными системами. Зачастую они разработаны с широким использованием shell-технологий и при этом крайне редко обновляются. Другие потенциальные кандидаты на взлом с использованием новой уязвимости — точки доступа, маршрутизаторы, встраиваемые устройства, принтеры и вообще любые устройства, связанные «интернетом вещей».

Более того, потенциально атака может быть произведена и на пользовательские устройства, такие как смартфоны и планшеты под управлением Android: достаточно просто подключится к управляемой злоумышленником точке беспроводного доступа. Такие атаки наиболее опасны в местах массового скопления людей, активно использующих Wi-Fi, — в кафе, в метро, в аэропорту.

«Эта уязвимость примечательна тем, что использует вполне «легальный» механизм командной оболочки, в сочетании с распространенной в *nix-сообществе техникой применения команд операционной системы. К сожалению, многие встраиваемые устройства, используемые как в корпоративных сетях, так и в домашних системах, потенциально уязвимы для атаки ShellShock. Усугубляет дело тот факт, что системы на таких устройствах крайне редко обновляются и часто содержат устаревшие версии ОС и системных компонентов. Пользователям смартфонов, планшетов и ноутбуков под управлением Linux и Mac OS X не рекомендуется подключаться к незнакомым точкам беспроводного доступа до установки обновления безопасности», — отметил Сергей Гордейчик, заместитель генерального директора Positive Technologies.

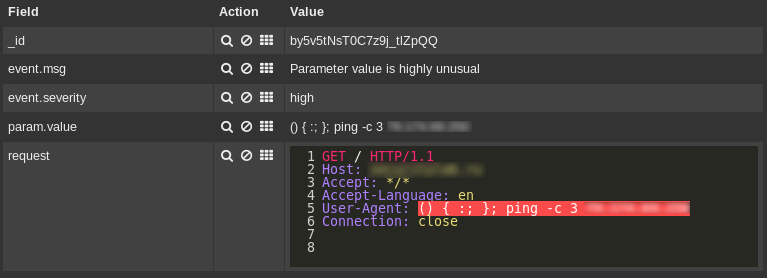

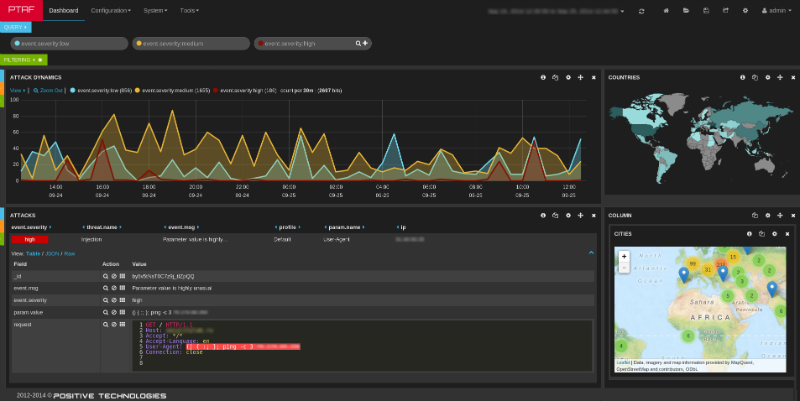

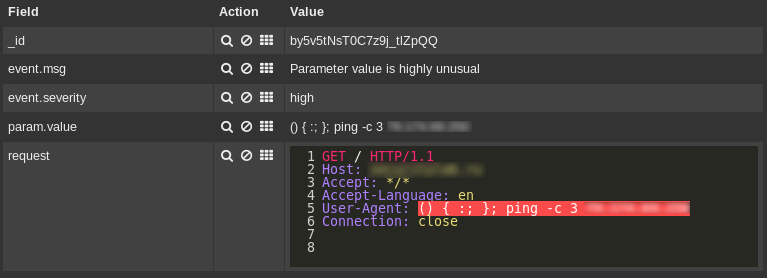

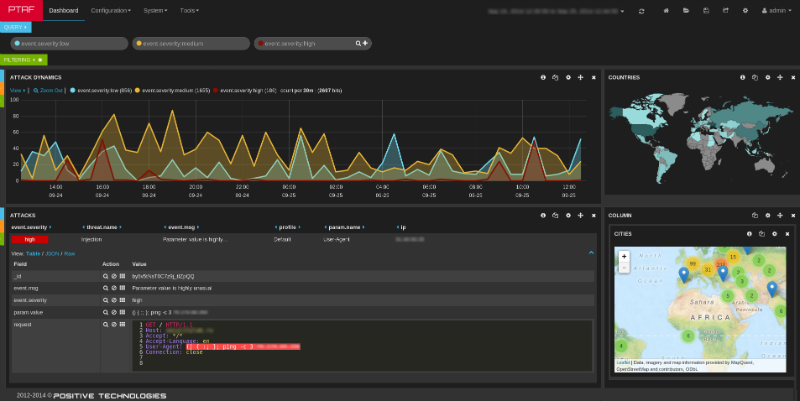

Встроенные механизмы системы защиты приложений Positive Technologies Application Firewall, даже в базовой ее конфигурации, позволяют выявлять и блокировать атаку ShellShock. Клиенты сервиса Advanced Border Control получат оперативные уведомления об выявленных недочетах.

Подробнее об уязвимости: www.securitylab.ru/vulnerability/458762.php

Уязвимость присутствует в одном из фундаментальных компонентов Linux-систем, командной оболочке bash. Механизм обработки экспортированных функций позволяет злоумышленнику удаленно запускать произвольные команды операционной системы, в случае если он имеет возможность влиять на переменные окружения системы. Подобная ситуация часто складывается в веб-приложениях при использовании интерфейса CGI (например, сервер Apache с использованием mod_cgi или mod_cgid). Также уязвимы распространенные технологии онлайн-разработки PHP и Python при использовании вызовов system/exec или os.system/os.popen соответственно.

Примером уязвимого приложения является распространенная панель управления хостингом cPanel. Существуют и другие методы эксплуатации, связанные с применением механизма ограниченного доступа ForceCommand в OpenSSH, реализуемого в таких системах, как Git и Subversion.

Есть информация, что ряд исследователей безопасности, в частности @ErrataRob, уже активно сканируют глобальную сеть в поисках уязвимых серверов.

Эксперты Positive Technologies рекомендуют срочно установить обновление безопасности на все общедоступные серверы GNU/Linux, поскольку по негативным последствиям данная уязвимость может быть сопоставима с нашумевшей ошибкой в OpenSSL — HeartBleed. В зоне риска системы удаленного управления серверами и промышленными системами. Зачастую они разработаны с широким использованием shell-технологий и при этом крайне редко обновляются. Другие потенциальные кандидаты на взлом с использованием новой уязвимости — точки доступа, маршрутизаторы, встраиваемые устройства, принтеры и вообще любые устройства, связанные «интернетом вещей».

Более того, потенциально атака может быть произведена и на пользовательские устройства, такие как смартфоны и планшеты под управлением Android: достаточно просто подключится к управляемой злоумышленником точке беспроводного доступа. Такие атаки наиболее опасны в местах массового скопления людей, активно использующих Wi-Fi, — в кафе, в метро, в аэропорту.

«Эта уязвимость примечательна тем, что использует вполне «легальный» механизм командной оболочки, в сочетании с распространенной в *nix-сообществе техникой применения команд операционной системы. К сожалению, многие встраиваемые устройства, используемые как в корпоративных сетях, так и в домашних системах, потенциально уязвимы для атаки ShellShock. Усугубляет дело тот факт, что системы на таких устройствах крайне редко обновляются и часто содержат устаревшие версии ОС и системных компонентов. Пользователям смартфонов, планшетов и ноутбуков под управлением Linux и Mac OS X не рекомендуется подключаться к незнакомым точкам беспроводного доступа до установки обновления безопасности», — отметил Сергей Гордейчик, заместитель генерального директора Positive Technologies.

Встроенные механизмы системы защиты приложений Positive Technologies Application Firewall, даже в базовой ее конфигурации, позволяют выявлять и блокировать атаку ShellShock. Клиенты сервиса Advanced Border Control получат оперативные уведомления об выявленных недочетах.

Подробнее об уязвимости: www.securitylab.ru/vulnerability/458762.php