В соответствии с требованиями ФСБ России использование схемы подписи ГОСТ Р 34.10-2001 для формирования электронной подписи после 31 декабря 2018 года не допускается. Однако, соответствующий патч для Check Point с криптографией КриптоПро, поддерживающей новые алгоритмы, выпущен в 2018 году не был. Чтобы соответствовать требованиям регулятора и внезапно не остаться без защищенных каналов связи, многие компании, использующие оборудование Check Point с поддержкой ГОСТового шифрования, не дожидаясь нового патча выпустили сертификаты для шлюзов по алгоритмам ГОСТ Р 34.10/11-2001.

В данной публикации рассматривается ситуация, когда межсетевые экраны (МЭ) Check Point уже обновлены до версии R77.30, и на них установлен дистрибутив КриптоПро CSP 3.9 для Check Point SPLAT/GAiA. В данном случае можно сохранить сертификат узла выпущенного при использовании алгоритмов ГОСТ Р 34.10/11-2012, что при кластерном исполнении инсталляции МЭ Check Point (Distributed/Standalone Full HA deployments) позволяет без перерывов связи обновить криптографию на оборудовании. На практике достаточно часто встречается ситуация, когда множество географически удаленных площадок строят VPN-туннели с центральным кластером. Соответственно, чтобы не обновлять большое количество площадок единовременно, новый патч позволяет использовать на оборудовании как алгоритмы ГОСТ Р 34.10/11-2001, так и новые алгоритмы ГОСТ Р 34.10/11-2012.

Рекомендуемый вендором способ перехода на новую криптографию заключается в следующем:

Данный способ не позволяет сохранить сертификат шлюза, выпущенный по ГОСТ Р 34.10/11-2001, более того он требует куда больше времени.

Мы рассмотрим альтернативную схему обновления, которая была отработана нами на большом количестве оборудования. Для ее реализации был собран небольшой стенд:

SMS — Сервер управления шлюзами Check Point (Primary Management Server)

Подконтрольные шлюзы: FW1-Node-1, FW1-Node-2

GW1-2 — Шлюзы Check Point (Security gateway), члены кластера GW-Cluster, режим работы кластера: ClusterXL High Availability

SMS-GW — Сервер управления шлюзами Check Point (Primary Management Server), Шлюз Check Point (Security gateway), Standalone Deployment

HOST1-2 — Машина, используемая для проверки прохождения трафика между шлюзами

В силу ограниченности ресурсов домашней станции, в данном стенде не продемонстрирован вариант обновления Standalone Full HA deployment, однако он идентичен обновлению Standalone Deployment с той лишь разницей, что рассматриваемую последовательность действий будет необходимо повторить для Secondary Standalone шлюза.

Схема обновления состоит из 2-х шагов:

Рассмотрим подробнее эти шаги.

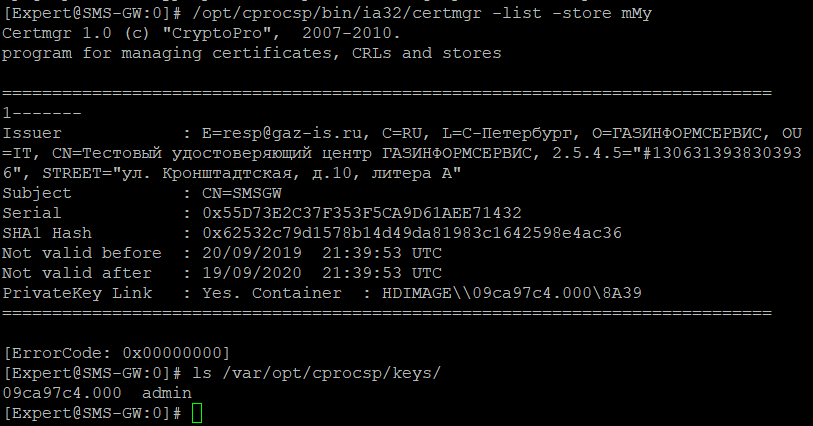

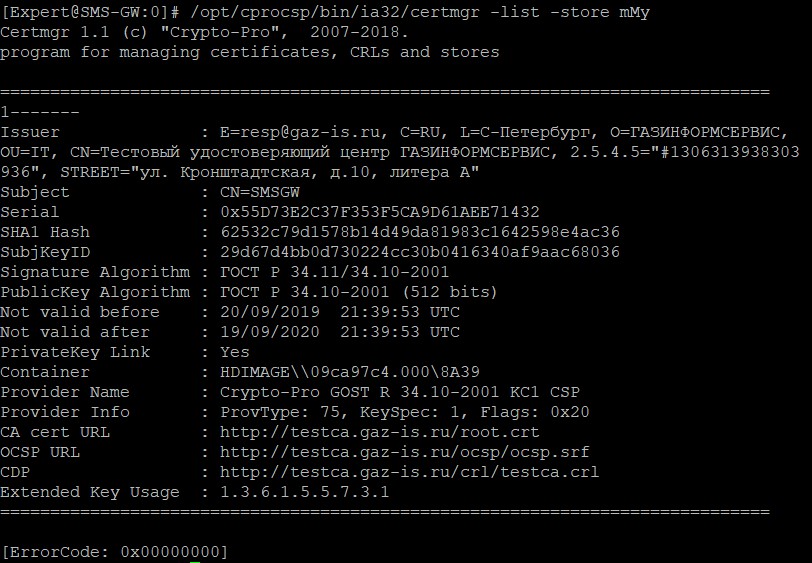

Проверим, что за сертификат установлен на текущий момент (чтобы убедиться, что после обновления криптографии сертификат останется тот же):

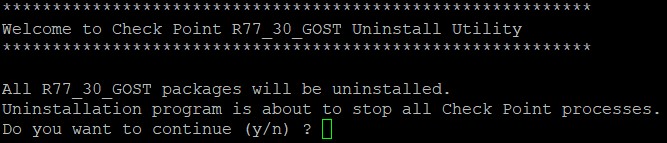

1. Первое, что необходимо сделать — это удалить КриптоПро 3.9.

Команда для удаления (выполняется в командной оболочке /bin/bash (expert)):

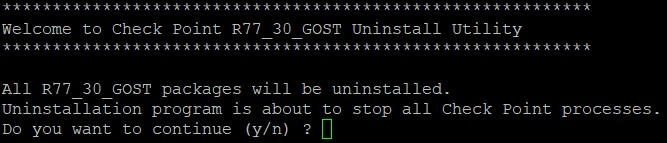

После чего получим следующее предупреждение:

После того, как скрипт закончит работу, необходимо перезагрузить шлюз.

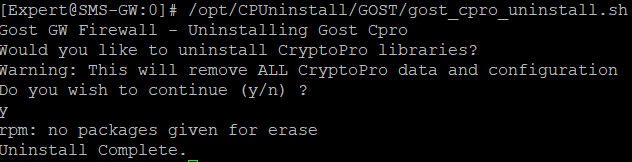

После перезагрузки необходимо выполнить следующую команду, чтобы удалить библиотеки, которые могли остаться:

Далее, если на шлюзе остались файлы установки КриптоПро 3.9 необходимо переименовать директорию /var/gost_install в /var/gost_install_39 или удалить её содержимое.

2. Далее необходимо скопировать файлы, необходимые для установки нового ГОСТового патча, в директорию /var/gost_install. Рекомендуется архив с криптобиблиотеками (содержит директории rpm и kis) скопировать по пути /var/gost_install и распаковать, а патч скопировать по пути /var/gost_install/hf и так же распаковать.

3. Запуск установки КриптоПРО 4.0:

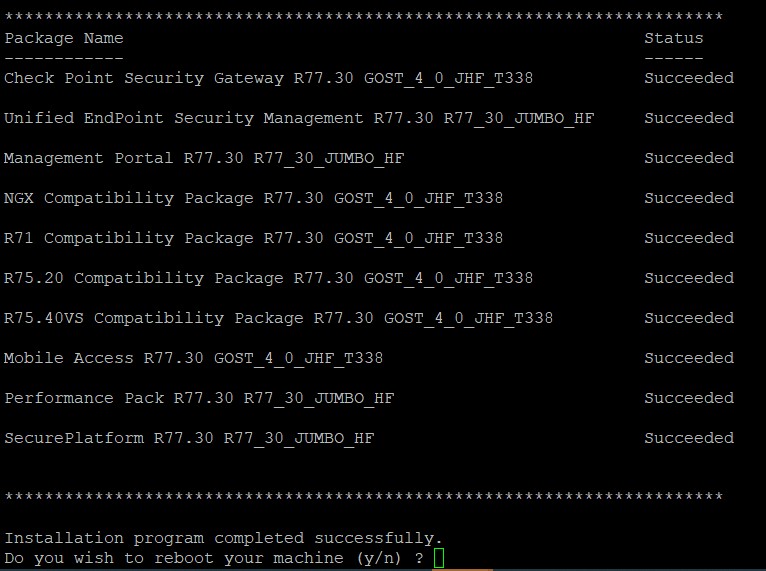

В конце выполнения скрипта дожны получить следующее сообщение, после которого необходимо будет перезагрузить шлюз:

4. Далее необходимо установить лицензию КриптоПро:

Так же нужно подключиться при помощи консоли, которая есть в составе дистрибутива для установки КриптоПро и установить политику.

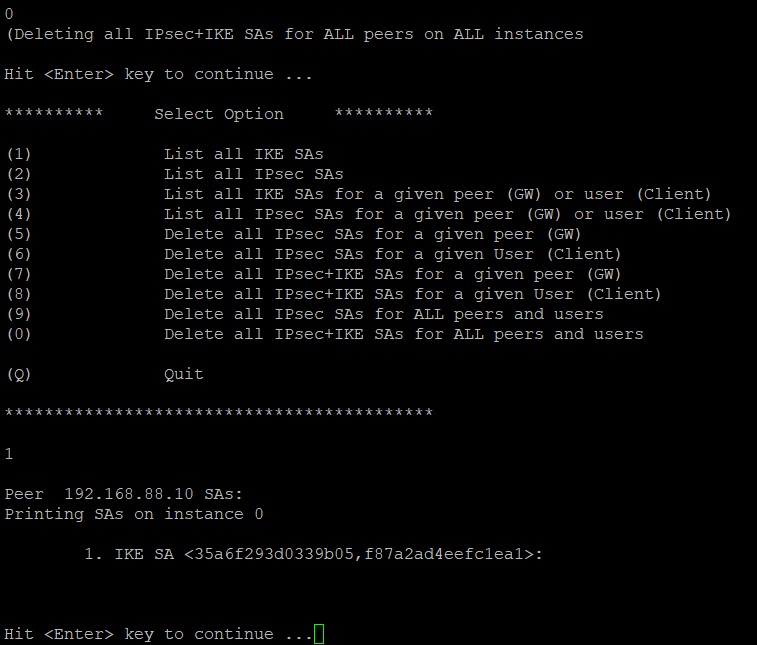

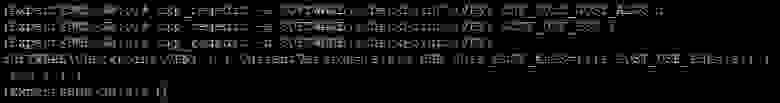

Сразу после перезагрузки туннель строится на сертификате выпущенному по ГОСТ Р 34.10/11-2001. Для этого проверим, какой сертификат установлен, сбросим IKE SA и IPsec SA (при помощи утилиты TunnelUtil, которая вызывается командой vpn tu) и проверим, что туннель перестраивается:

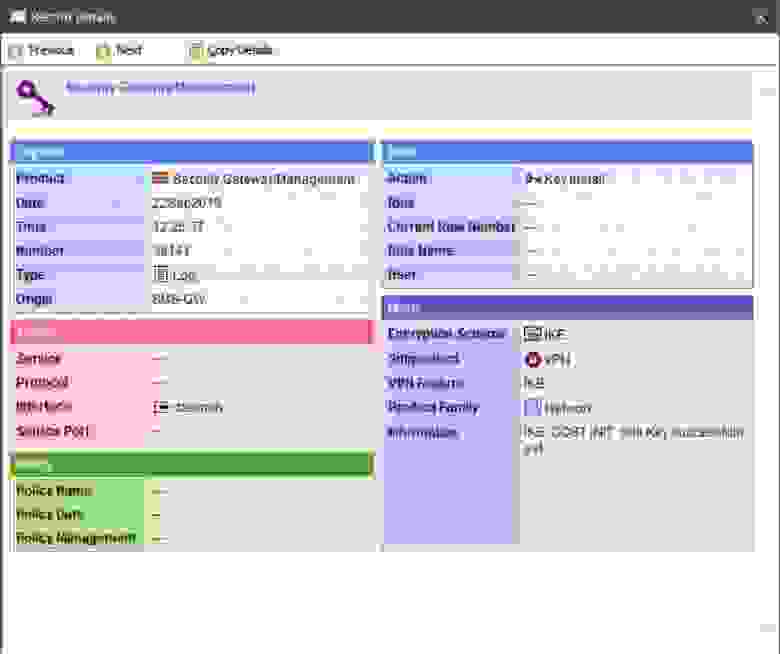

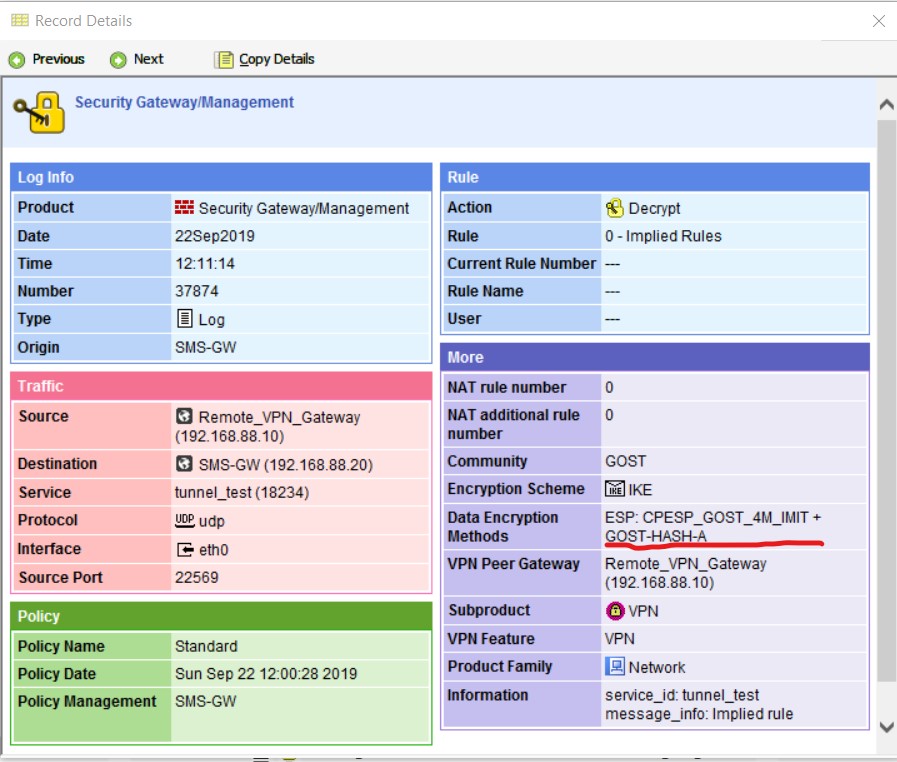

Как можно увидеть — туннель перестраивается, проверим, какого вида записи можно увидеть в SmartView Tracker:

Как можно увидеть, Data Encryption Methods такой же, как и до обновления КриптоПро на шлюзе.

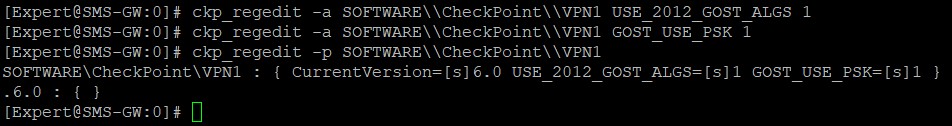

5. Далее для использования алгоритмов ГОСТ 2012 на обновлённом узле необходимо выполнить команды содержащиеся в README_GOST_2012_SIG_USAGE.txt в дистрибутиве для установки КриптоПро 4.0:

6. В том же ReadMe можно найти следующее:

То есть в новой версии патча, установка SiteKey (и обновление их в дальнейшем) необходимо и для отдельно стоящих шлюзов.

Для генерации site key необходимо выполнить следующую команду:

/opt/cprocsp/bin/ia32/cp-genpsk.sh <Cluster_Name> Net 6 :

SiteKey – это объединение Part 0 и Part 1:

HM25MEKFK9HTLPU0V0THZPPEXBXZ

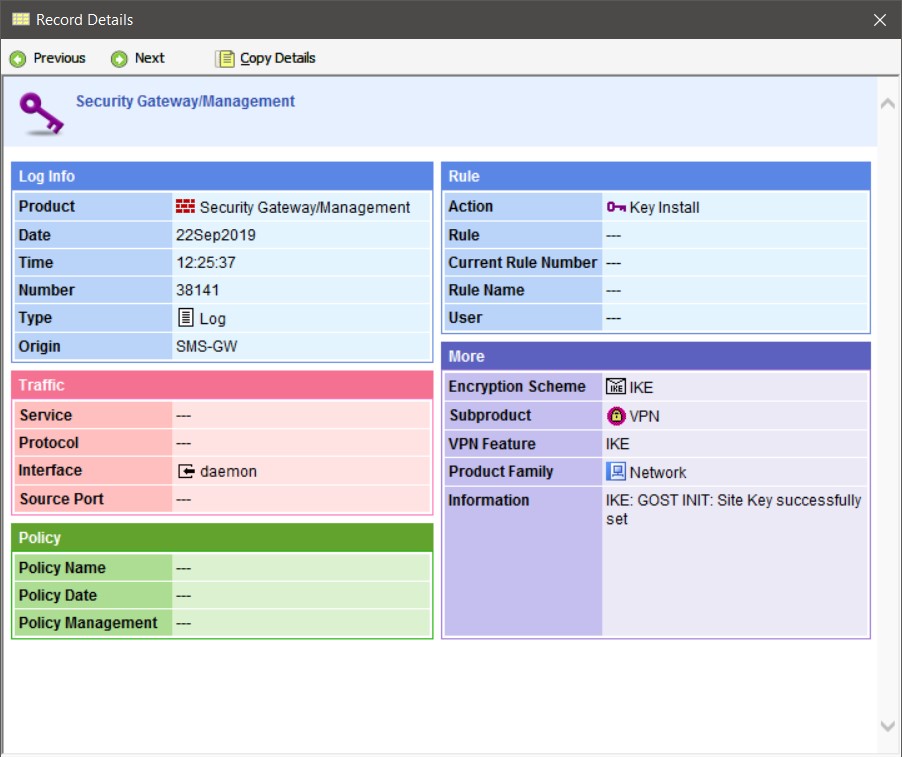

После установки в SmartView Tracker появится следующая запись:

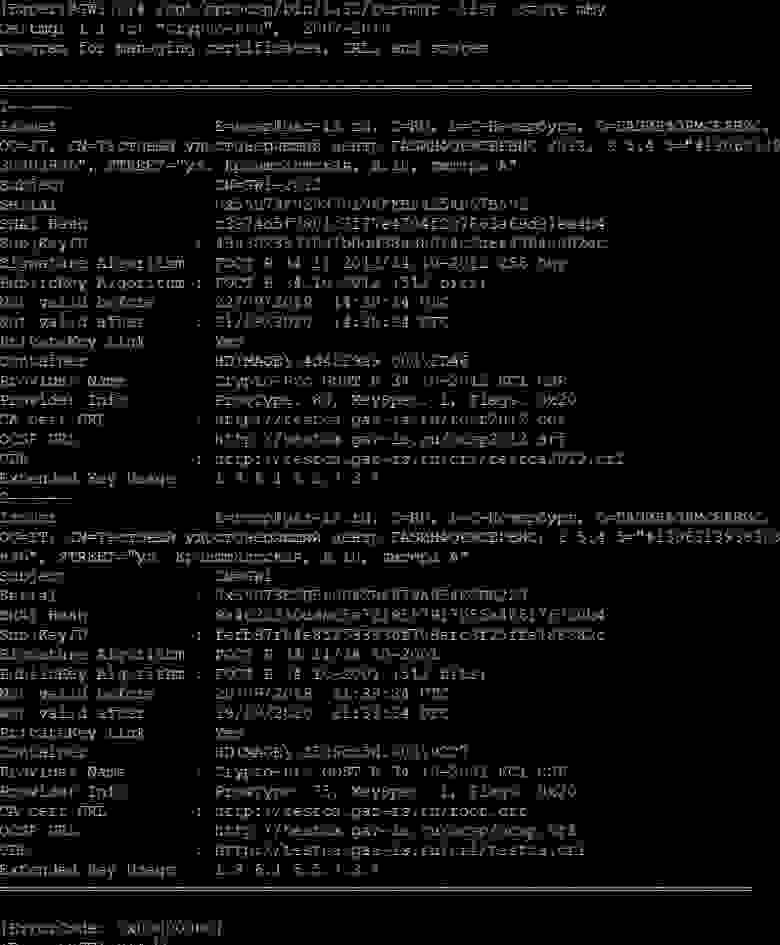

7. После этого остается только выпустить сертификат ГОСТ 2012 (предварительно установив корневой сертификат УЦ по новому ГОСТу), процедура ничем не отличается, от того, как выпускается сертификат для предыдущего ГОСТа, поэтому тут не рассматривается. Проверим, что оба сертификата установлены на узле:

На этом этапе обновление Standalone шлюза закончено.

Процедура обновления криптографии на SMS и узлах кластера ничем не отличается от показанного в пункте один, поэтому здесь будут приведены только результаты обновления.

Последовательность действий:

На скриншоте можно увидеть, что на одном из шлюзов кластера установлены 2 сертификата:

После обновления, так как на шлюзах установлены сертификаты, выпущенные по ГОСТ Р 34.10/11-2001 и по ГОСТ Р 34.10/11-2012, то пока не будет установлен matching criteria для удалённого шлюза или не будет удалён сертификат, выпущенный по ГОСТ Р 34.10/11-2001 – туннель будет строиться на старых сертификатах. Поэтому, чтобы не удалять еще действующие старые сертификаты – мы выставим Matching Criteria:

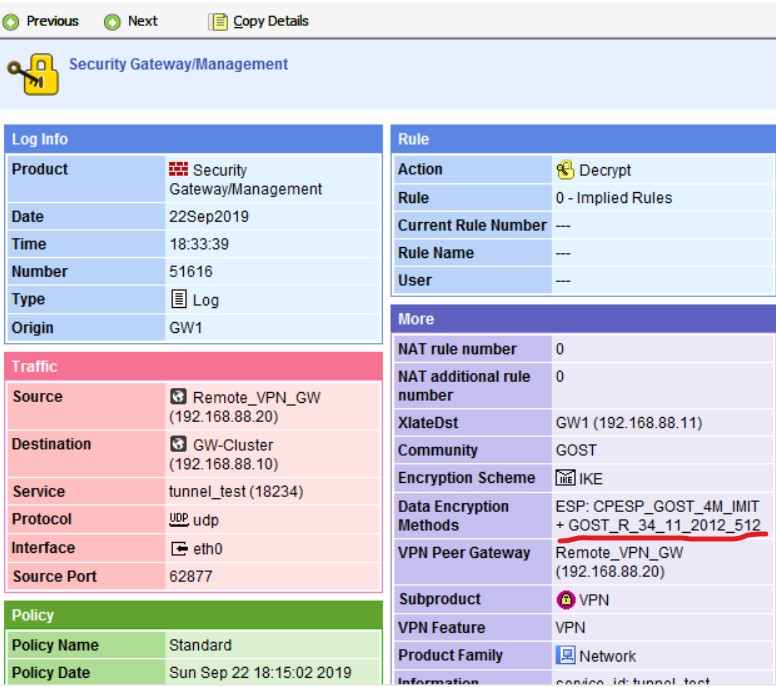

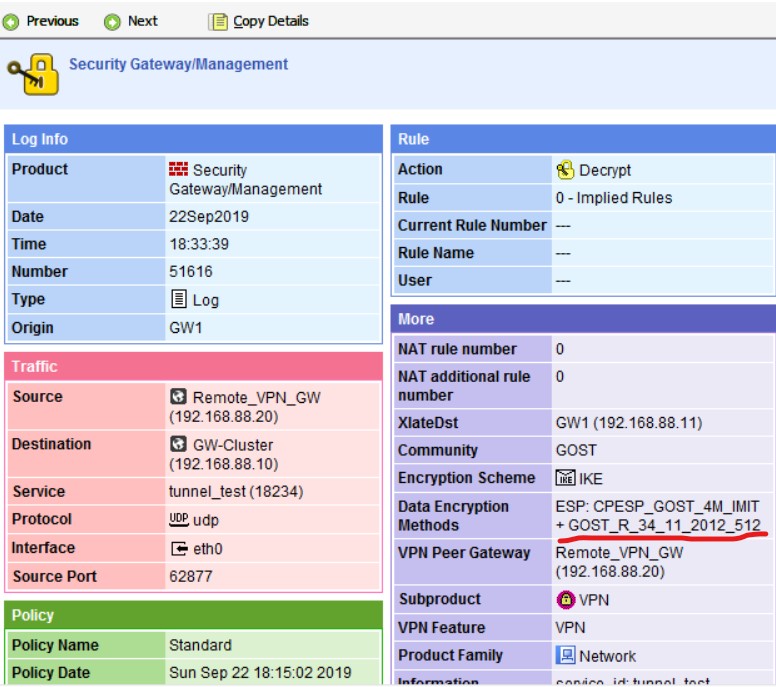

После этого, в SmartView Tracker видим, что туннель строится при использовании новых сертификатов:

На этом обновление криптографии можно считать завершенным.

Предложенный нами метод позволяет оптимизировать процесс обновления криптографии на межсетевых экранах, осуществляя его без перерывов в связи.

Артем Чернышев,

старший инженер «Газинформсервис»

В данной публикации рассматривается ситуация, когда межсетевые экраны (МЭ) Check Point уже обновлены до версии R77.30, и на них установлен дистрибутив КриптоПро CSP 3.9 для Check Point SPLAT/GAiA. В данном случае можно сохранить сертификат узла выпущенного при использовании алгоритмов ГОСТ Р 34.10/11-2012, что при кластерном исполнении инсталляции МЭ Check Point (Distributed/Standalone Full HA deployments) позволяет без перерывов связи обновить криптографию на оборудовании. На практике достаточно часто встречается ситуация, когда множество географически удаленных площадок строят VPN-туннели с центральным кластером. Соответственно, чтобы не обновлять большое количество площадок единовременно, новый патч позволяет использовать на оборудовании как алгоритмы ГОСТ Р 34.10/11-2001, так и новые алгоритмы ГОСТ Р 34.10/11-2012.

Рекомендуемый вендором способ перехода на новую криптографию заключается в следующем:

- Миграция (экспорт) БД SMS-сервера;

- Fresh Install SMS-сервера;

- Установка КриптоПро CSP 4.0;

- Миграция (импорт) БД на обновленный SMS-сервер.

- Fresh Install GW, которые управляются SMS;

- Установка КриптоПро CSP 4.0 на все GW.

Данный способ не позволяет сохранить сертификат шлюза, выпущенный по ГОСТ Р 34.10/11-2001, более того он требует куда больше времени.

Мы рассмотрим альтернативную схему обновления, которая была отработана нами на большом количестве оборудования. Для ее реализации был собран небольшой стенд:

SMS — Сервер управления шлюзами Check Point (Primary Management Server)

Подконтрольные шлюзы: FW1-Node-1, FW1-Node-2

GW1-2 — Шлюзы Check Point (Security gateway), члены кластера GW-Cluster, режим работы кластера: ClusterXL High Availability

SMS-GW — Сервер управления шлюзами Check Point (Primary Management Server), Шлюз Check Point (Security gateway), Standalone Deployment

HOST1-2 — Машина, используемая для проверки прохождения трафика между шлюзами

В силу ограниченности ресурсов домашней станции, в данном стенде не продемонстрирован вариант обновления Standalone Full HA deployment, однако он идентичен обновлению Standalone Deployment с той лишь разницей, что рассматриваемую последовательность действий будет необходимо повторить для Secondary Standalone шлюза.

Схема обновления состоит из 2-х шагов:

- обновление криптографии на standalone шлюзе;

- обновление SMS и кластера GW.

Рассмотрим подробнее эти шаги.

1. Обновление криптографии на Standalone шлюзе (SMS+GW):

Проверим, что за сертификат установлен на текущий момент (чтобы убедиться, что после обновления криптографии сертификат останется тот же):

1. Первое, что необходимо сделать — это удалить КриптоПро 3.9.

Команда для удаления (выполняется в командной оболочке /bin/bash (expert)):

/opt/CPUninstall/R77.30_GOST/UnixUninstallScriptПосле чего получим следующее предупреждение:

После того, как скрипт закончит работу, необходимо перезагрузить шлюз.

После перезагрузки необходимо выполнить следующую команду, чтобы удалить библиотеки, которые могли остаться:

/opt/CPUninstall/GOST/gost_cpro_uninstall.sh

Далее, если на шлюзе остались файлы установки КриптоПро 3.9 необходимо переименовать директорию /var/gost_install в /var/gost_install_39 или удалить её содержимое.

2. Далее необходимо скопировать файлы, необходимые для установки нового ГОСТового патча, в директорию /var/gost_install. Рекомендуется архив с криптобиблиотеками (содержит директории rpm и kis) скопировать по пути /var/gost_install и распаковать, а патч скопировать по пути /var/gost_install/hf и так же распаковать.

3. Запуск установки КриптоПРО 4.0:

/var/gost_install/hf/UnixInstallScriptВ конце выполнения скрипта дожны получить следующее сообщение, после которого необходимо будет перезагрузить шлюз:

4. Далее необходимо установить лицензию КриптоПро:

/opt/cprocsp/sbin/ia32/cpconfig -license –set <license_key>Так же нужно подключиться при помощи консоли, которая есть в составе дистрибутива для установки КриптоПро и установить политику.

Сразу после перезагрузки туннель строится на сертификате выпущенному по ГОСТ Р 34.10/11-2001. Для этого проверим, какой сертификат установлен, сбросим IKE SA и IPsec SA (при помощи утилиты TunnelUtil, которая вызывается командой vpn tu) и проверим, что туннель перестраивается:

Как можно увидеть — туннель перестраивается, проверим, какого вида записи можно увидеть в SmartView Tracker:

Как можно увидеть, Data Encryption Methods такой же, как и до обновления КриптоПро на шлюзе.

5. Далее для использования алгоритмов ГОСТ 2012 на обновлённом узле необходимо выполнить команды содержащиеся в README_GOST_2012_SIG_USAGE.txt в дистрибутиве для установки КриптоПро 4.0:

ckp_regedit -a SOFTWARE\\CheckPoint\\VPN1 USE_2012_GOST_ALGS 1

ckp_regedit -a SOFTWARE\\CheckPoint\\VPN1 GOST_USE_PSK 1

6. В том же ReadMe можно найти следующее:

Though site key was needed only for clusters in previous GOST versions now you should also use site key for non-clustered GWsТо есть в новой версии патча, установка SiteKey (и обновление их в дальнейшем) необходимо и для отдельно стоящих шлюзов.

Для генерации site key необходимо выполнить следующую команду:

/opt/cprocsp/bin/ia32/cp-genpsk.sh <Cluster_Name> Net 6 :

SiteKey – это объединение Part 0 и Part 1:

HM25MEKFK9HTLPU0V0THZPPEXBXZ

После установки в SmartView Tracker появится следующая запись:

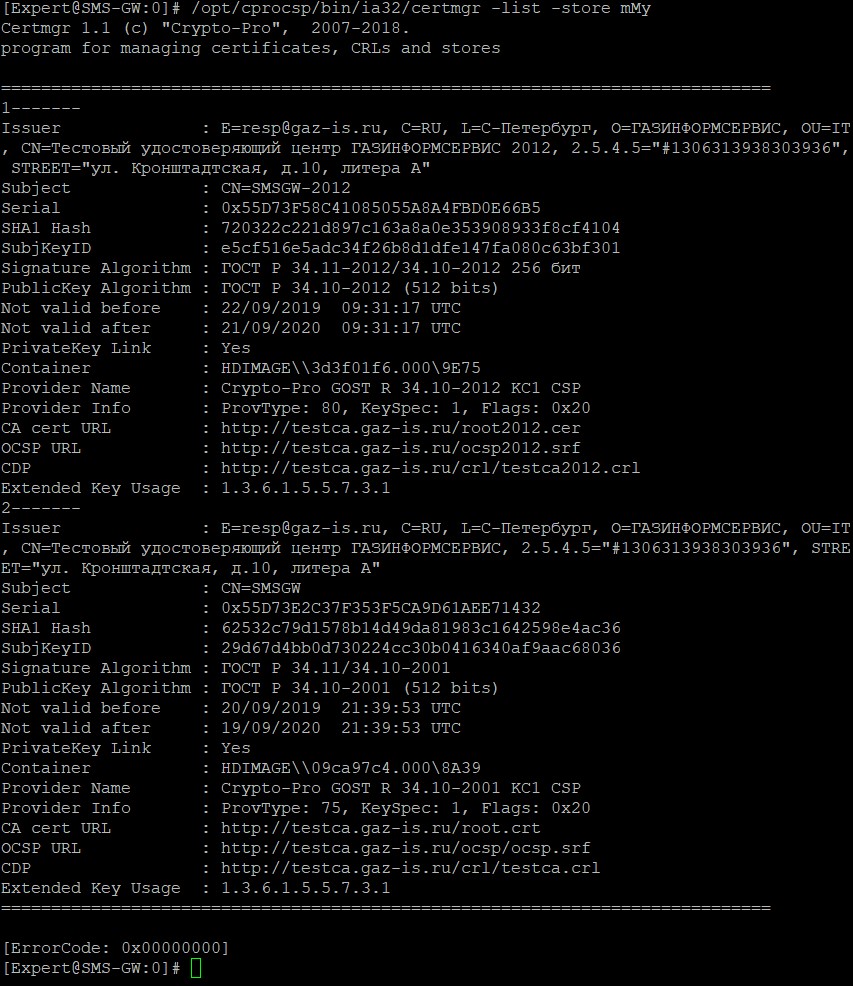

7. После этого остается только выпустить сертификат ГОСТ 2012 (предварительно установив корневой сертификат УЦ по новому ГОСТу), процедура ничем не отличается, от того, как выпускается сертификат для предыдущего ГОСТа, поэтому тут не рассматривается. Проверим, что оба сертификата установлены на узле:

На этом этапе обновление Standalone шлюза закончено.

2. Обновление SMS и кластера GW

Процедура обновления криптографии на SMS и узлах кластера ничем не отличается от показанного в пункте один, поэтому здесь будут приведены только результаты обновления.

Последовательность действий:

- Удаление КриптоПро 3.9;

- Удаление старых файлов установки, копирование на шлюзы GW1-2 и SMS файлов установки КриптоПро 4.0;

- Установка КриптоПро 4.0;

- Установка лицензий КриптоПро;

- Включение алгоритмов 2012 ГОСТа;

- Генерация и установка SiteKey;

- Выпуск и установка сертификатов, выпущенных по новым алгоритмам.

На скриншоте можно увидеть, что на одном из шлюзов кластера установлены 2 сертификата:

После обновления, так как на шлюзах установлены сертификаты, выпущенные по ГОСТ Р 34.10/11-2001 и по ГОСТ Р 34.10/11-2012, то пока не будет установлен matching criteria для удалённого шлюза или не будет удалён сертификат, выпущенный по ГОСТ Р 34.10/11-2001 – туннель будет строиться на старых сертификатах. Поэтому, чтобы не удалять еще действующие старые сертификаты – мы выставим Matching Criteria:

После этого, в SmartView Tracker видим, что туннель строится при использовании новых сертификатов:

На этом обновление криптографии можно считать завершенным.

Предложенный нами метод позволяет оптимизировать процесс обновления криптографии на межсетевых экранах, осуществляя его без перерывов в связи.

Артем Чернышев,

старший инженер «Газинформсервис»