У всех на слуху скандал, связанный с хакерской группой Qlocker, которая написала программу-шифровальщик, проникающий на сетевые хранилища. С 20 апреля число жертв вымогателей идет на сотни в день. Хакеры используют уязвимость CVE-2020-36195, программа заражает NAS и шифрует информацию. Расшифровать данные можно только после выкупа. К счастью, NAS Synology этой уязвимости не имеют. Но мы все равно посчитали нужным рассказать о том, как следует защитить сетевое хранилище, чтобы избежать потенциальных рисков.

Также мы рекомендуем ознакомиться с руководством по защите данных на компьютерах пользователей от программ-шифровальщиков.

Внимание: для большинства приведенных в статье советов требуются права администратора NAS.

Совет 1: отключите учетную запись администратора по умолчанию

Распространенные имена учетных записей администратора облегчают злоумышленникам атаки методом грубой силы на Synology NAS через подбор пароля. Избегайте таких имен, как admin, administrator, root (*) при настройке NAS. Мы рекомендуем сгенерировать сильный и уникальный пароль для администратора Synology NAS, а также отключить учетную запись администратора по умолчанию. Если при настройке NAS вы задали административную учетную запись с новым именем, то учетная запись admin будет автоматически отключена.

Если вы зашли как пользователь admin, то перейдите в Панель управления, выберите пункт Пользователь и группа, после чего создайте новую административную учетную запись. Затем войдите под новой записью и отключите admin.

* root в качестве имени пользователя запрещен

Совет 2: используйте сильный пароль

Сильный пароль, который невозможно подобрать, защищает систему от неавторизованного доступа. Создавайте пароли, сочетающие прописные и строчные буквы, цифры, специальные символы.

Помните, что хакеры подбирают пароли по словарям. Поэтому использовать в качестве пароля какое-либо слово нельзя. Если хакеры получат доступ к административной учетной записи, то они смогут добраться и до учетных записей других пользователей. Что нередко случается в случае взлома тех же веб-сайтов. Мы рекомендуем проверять на утечки ваш адрес email на сайтах Have I Been Pwned и Firefox Monitor, например.

Если вы боитесь забыть сложный пароль, то следует использовать менеджер хранения паролей (такой как 1Password, LastPass или Bitwarden). С их помощью придется запоминать только один пароль для менеджера, после чего будет открыт доступ ко всем хранящимся паролям.

Для пользователей Synology NAS можно включить политику паролей, которая будет действовать для всех учетных записей. Перейдите в Панель управления — Пользователь и группа — Дополнительно. Поставьте в пункте Применить правила надежности пароля нужные галочки.

Политику пароля можно применить и к существующим пользователям. Им придется изменить пароль при следующем входе в систему.

Совет 3: всегда обновляйте систему и включите оповещения

Synology регулярно выпускает обновления DSM, которые обеспечивают оптимизацию производительности и добавляют новые функции. А также исправляют ошибки и закрывают обнаруженные уязвимости.

Если будет обнаружена уязвимость, специальная команда Product Security Incident Response Team (PSIRT) в штате Synology проведет ее исследование в течение восьми часов, а в течение следующих 15 часов будет предложен патч, что позволяет справиться даже с так называемыми атаками нулевого дня.

Для большинства пользователей рекомендуется настроить автоматическое обновление, чтобы все имеющиеся патчи DSM устанавливались без участия администратора. Но для самых крупных обновлений вмешательство администратора все же потребуется.

Многие сетевые хранилища Synology имеют возможность запуска Virtual DSM внутри Virtual Machine Manager, то есть виртуальную версию операционной системы DSM. Использовать Virtual DSM имеет смысл, чтобы протестировать те или иные функции, а также обновления. Например, можно установить на Virtual DSM последнюю версию DSM, после чего проверить работу ключевых функций в вашей конфигурации. А уже затем переходить к обновлению непосредственно устройств.

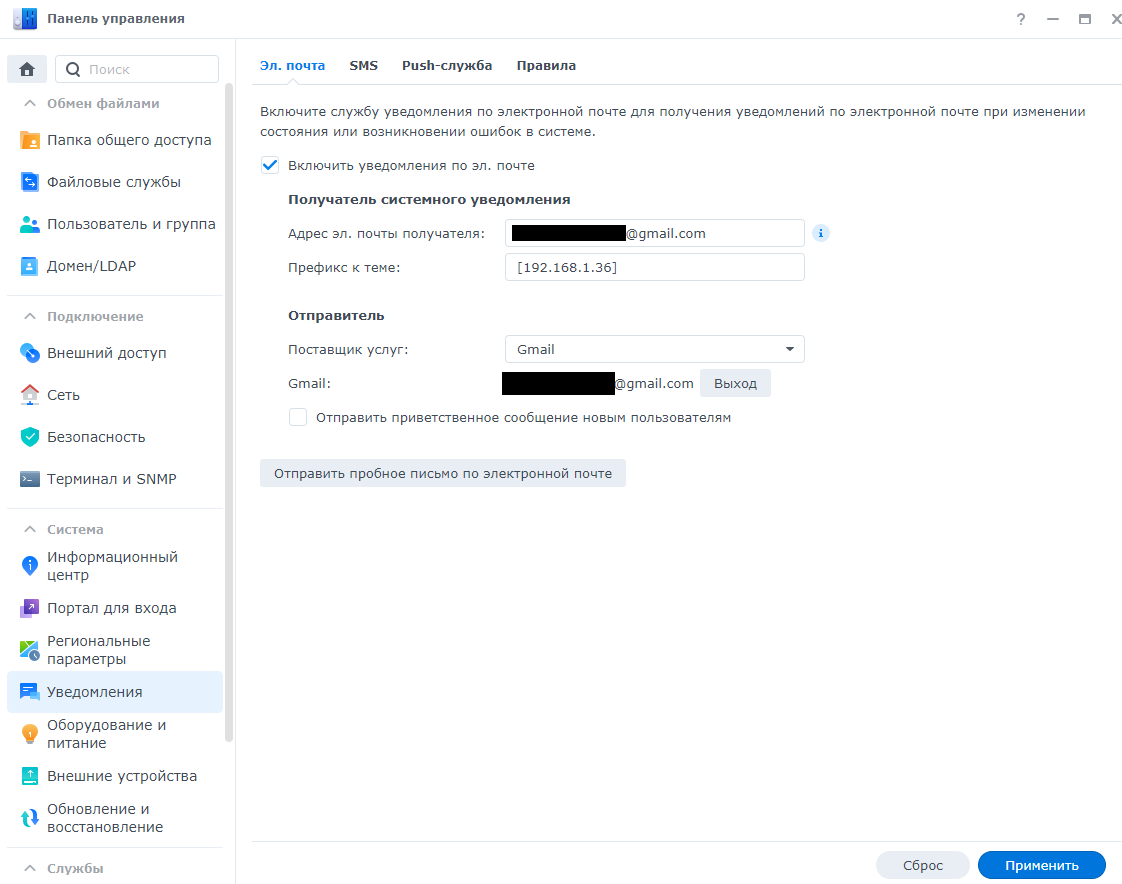

Не менее важно получать своевременные оповещения о событиях. Можно настроить NAS Synology таким образом, чтобы получать оповещения на email, SMS, на смартфон или в браузере. При использовании сервиса Synology DDNS можно получать оповещения, если будет потеряно подключение к сети. Благодаря оповещениям администратор может своевременно отреагировать на заканчивающееся пространство тома, сбой задачи резервирования и т.д. Все это позволяет наладить надежно работающую и защищенную систему.

Мы рекомендуем добавить в учетной записи Synology подписку на Инструкции по безопасности, что позволить получать техническую информацию об уязвимостях продуктов и инцидентах, связанных с безопасностью.

Совет 4: включите двухфакторную аутентификацию

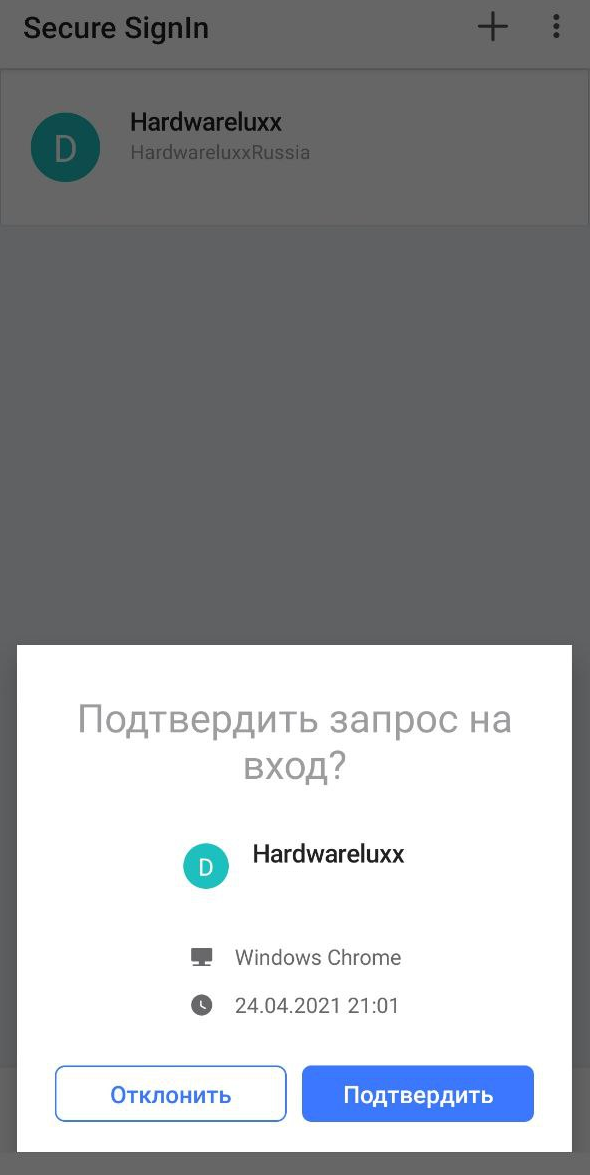

Если вы хотите добавить еще один уровень защиты учетной записи, мы рекомендуем активировать двухфакторную аутентификацию. В DSM 7.0 появилась двухфакторная аутентификация с помощью мобильного приложения или аппаратного ключа, усиливающая защиту.

Synology поддерживает мобильное приложение Secure SignIn, а также протокол FIDO2, который опирается на аппаратные ключи безопасности (USB-ключ, Windows Hello на ПК или Touch ID на macOS). Данные способы намного менее уязвимы, чем использование паролей, которые часто крадут через фишинг, методы социальной инженерии, вирусы и т.д.

| Secure SignIn | FIDO2 |

Тип | Программный ключ | Аппаратный ключ |

Сценарий | Только интернет | Интернет и локальная сеть |

Не поддерживается | LAN IP | HTTP IP QuickConnect |

В итоге количество способов аутентификации увеличивается:

1-й способ Однофакторный | 2-й способ Без пароля | 3-й способ Многофакторный |

Только пароль | Secure SignIn или FIDO2 | Пароль

+

OTP или Secure SignIn или FIDO2 |

В DSM можно авторизоваться на смартфоне через Secure SignIn без пароля.

Совет 5: регулярно запускайте Security Advisor

Security Advisor — предустановленное приложение, которое будет сканировать NAS в поисках проблем конфигурации DSM. Если таковые будут выявлены, то Security Advisor предложит решения. Например, Security Advisor может определить открытый доступ SSH, подозрительную активность в журналах, а также модификацию системных файлов DSM.

Совет 6: установите дополнительные опции защиты DSM

В пункте Панель управления — Безопасность можно установить некоторые дополнительные параметры, чтобы защитить учетные записи пользователей.

Автоматическая блокировка

На вкладке Защита можно активировать автоматическую блокировку IP-адреса клиента в случае многократного неправильного ввода пароля в течение определенного промежутка времени. Также можно добавить список разрешенных/запрещенных IP-адресов, чтобы предотвратить атаки методом грубой силы или отказа в обслуживании (DoS).

Число попыток следует выбирать, исходя из вашего окружения и типа пользователей. В большинстве случаев подключение к интернету сети дома или офиса осуществляется через один внешний IP-адрес, который может быть динамическим и меняться при повторном подключении.

Защита учетной записи

Если с IP-адреса будет зарегистрировано предельно допустимое число неуспешных попыток входа, то он будет заблокирован. Защита учетной записи обеспечивает блокировку уже на уровне учетной записи.

На вкладке Учетная запись можно включить Защиту учетной записи, причем разделить настройки для доверенных и недоверенных клиентов. Учетная запись будет блокироваться после определенного числа неудачных попыток входа. Что усиливает защиту DSM и уменьшает риск взлома учетной записи методом грубой силы с распределенных источников.

Включите HTTPS

С активированной поддержкой HTTPS можно защитить сетевой трафик между Synology NAS и подключенными клиентами, уменьшая риск прослушивания и атак методом «человек посередине».

Следует перейти в Панель управления — Портал для выхода — DSM, после чего выставить галочку Автоматически перенаправлять подключение HTTP на HTTPS для настольного ПК DSM. Порт по умолчанию https составляет 443, а в случае обычного протокола http — 80. Поэтому если имеются настройки брандмауэра, то их следует обновить.

Для опытных администраторов: настройте правила брандмауэра

Брандмауэр является виртуальным барьером, фильтрующим сетевой трафик от внешних источников по заданным правилам. В пункте Панель управления — Безопасность — Брандмауэр можно настроить правила, блокирующие доступ к тем или иным портам. Например, можно разрешить доступ к веб-интерфейсу только с IP-адреса компьютера администратора.

Совет 7: HTTPS часть 2 – получите сертификат Let’s Encrypt

Цифровые сертификаты весьма важны для правильной активации HTTPS, но получать их обычно сложно и дорого, особенно для домашних пользователей. В DSM встроена поддержка Let’s Encrypt, данная организация предоставит сертификаты бесплатно, что позволит защитить подключение к веб-интерфейсу NAS.

Если у вас есть зарегистрированный домен или активная запись DDNS, достаточно перейти в Панель управления — Безопасность — Сертификат. Выберите Добавить — Добавить новый сертификат — Получить сертификат в Let’s Encrypt. Для большинства пользователей имеет смысл включить галочку Установить как сертификат по умолчанию. Затем достаточно указать имя домена для получения сертификата.

После получения сертификата убедитесь, что ваш трафик идет через HTTPS (см. совет выше).

Примечание: если вы планируете предоставлять сервисы через несколько доменов или субдоменов, то следует настроить, какой сертификат будет использоваться с каждым сервисом. Достаточно перейти в пункт Настройки.

Совет 8: измените порты по умолчанию

Изменение портов DSM по умолчанию HTTP (5000) и HTTPS (5001) не является панацеей, но все же способно отразить многие автоматические атаки, которые направлены на определенные сервисы. Для изменения портов достаточно перейти в Панель управления — Портал для входа — Веб-службы, где поменять номера. Также имеет смысл изменить порт SSH по умолчанию (22), если вы пользуетесь данным сервисом.

Можно настроить обратный прокси-сервер, чтобы ограничить векторы атаки лишь определенными веб-сервисами. Обратный прокси-сервер работает как посредник между внутренним сервером и удаленными клиентами, скрывая информацию о сервере, такую как реальный IP-адрес.

Совет 9: отключайте SSH/telnet, когда они не нужны

Если вам требуется командная строка SSH/telnet, то не забывайте отключать доступ к ней после завершения работы. Права SSH/telnet по умолчанию выставлены на root, вход разрешен только с административных учетных записей, но хакеры могут использовать атаку грубой силы, чтобы подобрать пароль и войти в систему. Если вам нужен доступ к командной строке на постоянной основе, рекомендуется выставить сильный пароль и изменить порт SSH по умолчанию (22). Кроме того, можно ограничить доступ к SSH только определенными (локальными) IP или добавить VPN.

Совет 10: шифруйте папки общего доступа

DSM поддерживает шифрование AES-256 для папок общего доступа, чтобы предупредить получение файлов методом физического извлечения дисков. Администраторы могут шифровать как существующие, так и вновь создаваемые папки общего доступа.

Для шифрования существующих папок общего доступа следует перейти в пункт Панель управления — Папка общего доступа, после чего выбрать Редактировать. На вкладке Шифрование следует указать ключ, после чего DSM начнет шифрование папки. Мы рекомендуем сохранить ключ в надежном месте, поскольку восстановить зашифрованные данные без ключа невозможно.

Бонусный совет: целостность данных

Для сохранения данных они должны оставаться в целостном состоянии. Защита данных как раз и гарантирует, что та же программа-шифровальщик не сможет вмешаться и нарушить целостность данных.

Есть две меры, которые можно принять для защиты целостности данных: включить контрольную сумму и регулярно проводить тесты S.M.A.R.T. В первом случае система будет проверять контрольную сумму при каждом доступе к файлу. И если она не будет совпадать, то данные будут восстановлены из информации избыточности (RAID 5/6). Выставить опцию Включить контрольную сумму данных для дополнительной целостности данных можно только при создании папки общего доступа. При этом несколько снижается производительность, поэтому включать дополнительную защиту следует только для критически важных данных.

По умолчанию NAS Synology автоматически проводит тесты S.M.A.R.T. раз в месяц. Если какие-то проблемы будут выявлены, администратор получит оповещение. В случае появления критических проблем S.M.A.R.T. диск следует немедленно заменить.

Расслабляться не стоит!

Злоумышленники постоянно изобретают новые средства заработка, что хорошо видно по нынешней уязвимости CVE-2020-36195, которая привела к печальным последствиям для многих пользователей NAS. К счастью, продукты Synology данной уязвимости не имеют. Но расслабляться не стоит! Защита — это не разовые меры, а постоянный комплекс мероприятий, направленный на предупреждение потенциальных угроз. Будем надеяться, вам пригодятся советы, приведенные в статье.