Я обожаю кинематограф. Однако по мере знакомства со старой классикой и современным кино, все реже и реже встречаются действительно качественные и глубокие фильмы. В большинстве случаев картина не вызывает никаких эмоций, и приятных впечатлений хватает на один раз. Статистика походов в кино за последние лет пять совсем удручающая - 9 из 10 фильмов вызывают, как минимум, недоумение, как максимум - раздражение. Зато появилось новое хобби - выискивать тупости в сюжете. На этот раз они посвящены информационной безопасности.

Ниже мой список фильмов, в которых наглядно продемонстрировано, что может случиться, если персонажи вообще не секут в ИБ.

ВНИМАНИЕ, СПОЙЛЕРЫ!!!!

1. НЕбезопасный документооборот

Игра престолов (2011-2019)

Когда Король Роберт умирал, он приказал своему другу Эддарду Старку править до тех пор, пока садист-принц не достигнет совершеннолетия. Сделано это было предельно по-дурацки! Вместо того, чтобы созвать весь топ-менеджмент и публично сделать заявление, Роберт выгнал всех свидетелей и ограничился автографом на бумаге!

Для справки. Печати, удостоверяющие подлинность документов, использовались тысячи лет до нашей эры. На Руси они были, как минимум, с Х века н. э.

Меня это всегда удивляло в фильмах про Средневековье, первые столетия Нового времени, вестернах и пр. Что за проблема подделать подпись и печать?! Особенно, когда есть доступ к оригиналу, и в целом проверка осуществляется «на глаз». История знает массу подтверждённых случаев фальсификаций.

Естественно, когда после смерти короля Эддард пытался подвинуть семью Ланистеров с трона, данная писулька, вот неожиданность, ему никак в этом не помогла.

Королю Роберту еще до встречи с кабаном стоило озаботиться внедрением нормальной системы ЭДО во всех семи королевствах. С цифровой подписью, поверкой сертификатов и прочей алхимией!

P.S. Да-да, я знаю, что, когда сир Баристан по просьбе Эддарда распечатывает документ в тронном зале, он снимает печать. Но навесная печать (а показана именно она) – это не ленточка на торте и не резинка для волос. Ее нельзя снять, как показано в фильме.

И еще немного косяков на данную тему:

Джанго Освобожденный (2012)

Уже в конце фильма Джанго выдает себя за охотника за головами и показывает персонажу Квентина Тарантино разрешение на убийство преступника. Естественно, на документе нет никаких печатей, сведений, кому выдали разрешение, кто «заказан», жив ли он еще и т. д. В результате Тарантино отпускает Джанго и тут же сливает своего персонажа.

Омерзительная восьмерка (2015)

Весь сюжет построен на том, что персонажи выдают себя за других людей по украденным документам. С одной стороны у героев сильная паранойя, с другой – верим на слово.

Мулан (1998)

Китайские военачальники полностью забили на безопасность. В военном-то лагере, в военное время! Приходи, кто хочет, называйся, кем хочешь – всем welcome! Шпионы? Диверсанты? Не, не слышали.

Иван Васильевич меняет профессию (1973)

Левый мужик в царских шмотках подписывает документ федерального значения и отправляет войско в пеший турпоход на Изюмский Шлях.

2. Атака на критическую инфраструктуру (КИИ)

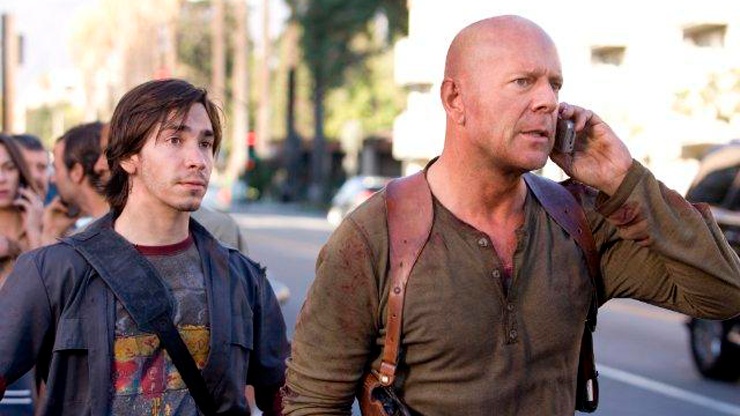

Крепкий орешек 4 (2007)

Главный злодей Томас Гэбриэл собрал команду хакеров, которые сумели парализовать целый город и поставить на уши все спасательные службы. Как выяснилось, нет никаких проблем с тем, чтобы подключить и УДЕРЖИВАТЬ доступ к дорожным системам, переключать светофоры, открывать шлагбаумы, ворота, отключать свет в тоннелях, активировать системы оповещения и пр. Еще и сюжетики свои транслировали по федеральным ТВ-каналам. Ну просто красота!

Ощущение, что тамошние фсбэшники либо вообще забили на безопасность, либо разбираются в ней еще хуже деда-Маклейна. Тем более всего за несколько лет до событий фильма Гэбриэл, как мы узнали, уже отключал с ноутбука государственные оборонительные системы. Видимо, тогда все посчитали, что обиженный сотрудник так больше делать не будет, и волноваться не о чем. Ну, теперь получайте «Обрушение»!

Все, что надо было сделать - ввести полноценный контроль доступа. Строгую аутентификацию всех пользователей при подключении к любой ИТ-системе, любой внутренней сети, настроить уровни доступа, и проблема была бы решена! В этом случае у Гэбриэла скилла хватило бы разве что расписание автобусов посмотреть.

Похожие косяки в других фильмах:

Ограбление по-итальянски (2003)

Аналогичная история, правда с меньшим размахом.

На этот раз подключиться к светофорам, системам освещения и оповещения смогли обычные грабители банков. С ноутбука! Сидя на багажной ленте посреди аэропорта!Миссия невыполнима: Протокол Фантом (2011)

Взлом систем тюрьмы – подключение к камерам, открывание дверей и т. д. И опять удаленно, и опять с ноутбука!

На крючке (2008)

Квинтэссенция всех фильмов про атаки на КИИ!!!

Какой-то мега секретный киберглаз из подвалов Лубянки имеет доступ просто ко всем городским и частным ИТ-системам – банкам, аэропортам, системе видеонаблюдения, общественному транспорту, мобильной связи, умеет управлять поездами метро, кранами и т. д.

3. Атака на финансовые организации

Время (2011)

Кто угодно в любой момент может проводить финансовые операции вообще без подтверждения, как с наличными. Я до сих пор с PayPass не могу смириться, а тут у человека можно стащить все его деньги (тем самым убив) чуть ли не через рукопожатие. Защититься от этого, естественно, никак нельзя - ни на время сна, ни перед попойкой в баре. В банке деньги хранятся еще веселее. На жестких дисках!!! Т.е. в хранилище за огромной сейфовой дверью горкой лежат HDD-накопители. Прям, как золотые слитки. Естественно, никакой защиты у них нет и в помине, даже пин-код не требуется. Кто угодно приходи, бери и пользуйся. Ну, если вы делаете цифровой рубль, ну, внедрите же нормальную двухфакторную аутентификацию, ей богу! Подпись, шифрование транзакций, полное логирование и пр., а не вот это вот все.

И еще пара лайфхаков на тему быстрого заработка:

Аферисты Дик и Джейн (2005)

Хотите поднять 400 миллионов долларов? Ловите рецепт!

Приходите в банк с улицы, садитесь за ПК сотрудника в закрытом кабинете, печатаете бумажку, подписываете ее от руки и суете операционисту!

Кто я? (1998)

Перевод денег на миллиардную сумму по нажатии одной кнопки. Никакого подтверждения операции, никаких проверок, никаких шансов отменить транзакцию. Удобно!

Побег из Шоушенка (1994)

Мало того, что у несуществующей личности есть счет в банке, так еще и весь налик отдают мужику с улицы! По водительским правам, Карл!

4. Неправомерный доступ к ИТ-системам

Матрица (1999)

Судя по всему, в городе машин либо очень либеральный мэр, либо очень криворукие сисадмины. Иначе как объяснить, что свободные люди беспрепятственно подключаются к вражеской ИТ-системе? Причем удаленно из тарантаса, летающего по канализации! Т.е. мало того, что у машин в сточных трубах развернут высокоскоростной Wi-Fi, так они еще и пускают в свою сеть всех подряд, позволяя неавторизованным пользователям получать данные из системы, вносить в нее изменения и общаться между собой. Красота!

То, что вытворяет Нео внутри Матрицы, вообще поражает воображение. Во-первых, он либо выбил привилегированные права для своей учетки, либо юзает читы - god, noclip, impulse 101 и пр. Во-вторых, получает доступ в закрытые подсети, хакает служебные программы и практически доходит до ядра. А, в-третьих, оставляет себя в системе после логаута (вспоминаем сцену на станции метро с Проводником из команды француза).

В этой связи программа “Смит”, которая бегает за пользователями и даже не может их кикнуть с сервера, выглядит как издевка над здравым смыслом. Почему нет контроля доступа?! Закройте всю сеть, раздайте легальным юзерам по токену, настройте права, и проблема решена. Вдобавок у людей Зиона мгновенно полностью пропадет канал связи, т.к. собственных GSM-вышек у них по всей видимости нет. Привет, импортозамещение!

Кстати, ИБ-навыки у людей не лучше, чем у машин. Во-первых, где, как ни во вражеской ИТ-системе, проводить тайные совещания. А, во-вторых, доступ к главному мегакомпьютеру Зиона, который управляет обороной и инфраструктурой города, судя по всему, также открыт для доступа извне и защищен паролем. Спасло только то, что “Смит” в силу возрастного ограничения фильма не очень искушен в методах получения информации от пленников.

Если бы я был машиной, я бы всех победил!

И еще пара фильмов на тему:

День независимости 1996 - запускаем инопланетное ведро, залетаем в материнский корабль, подключаемся к его внутренней сети, внедряем вирус, заражаем вообще все системы и все рабочие станции. Никаких проверок, уровней доступа, никакой аутентификации и прочих мер защиты! Ну надо ж было сценаристу как-то слить имбовую расу!

Сокровище нации 2 - залезть в городскую систему видеонаблюдения и скачать оттуда данные из машины прямо во время погони, а что не так?!

5. Атака на системы с биометрией

Судья Дредд (1995)

Биометрия очень удобная технология для киноделов. Они сначала ее пихают в сюжет, как элемент системы безопасности, а потом показывают, как она легко ломается.

В данном фильме ряд ключевых событий, когда что-то пошло не так, случился только благодаря использованию биометрии. Начнем с того, что оружие судий маркирует каждую выпущенную пулю образцом ДНК судьи. Это просто гениально! Во-первых, как мы увидели, это вообще не помогло идентифицировать стрелявшего человека. Во-вторых, чтобы раздобыть биометрический материал полисмена, ничего даже не надо перехватывать - достаточно отковырять пулю из стены или трупа. Далее уже можно подделывать улики, оставлять “следы” судьи, а потом наверняка еще и заходить на его рабочий аккаунт, банковский счет и т.д. И что полисмену делать со скомпрометированными биометрическими данными - вообще непонятно. У современной ИТ-индустрии ответа на этот вопрос нет.

Оружие судий работает только в их руках. Это означает, что мегапистолетик содержит в себе биометрическую базу, как минимум, части судейского корпуса. Т.е. конфиденциальные данные, которые нужно хранить особенно бережно, выносятся с сервера на устройствах, которые злоумышленники могут легко заполучить. Мощно! Вариант с облаком сразу отметаю, т.к. задержки в интернет-канале или скорости работы сервера в данном случае не допустимы.

Вообще сама идея работы оружия только от правильной ладошки вызывает резкое отторжение. А тут еще главный чиновник-негодяй Грифен взял, да и добавил в базу пальчики законченного уголовника, дал ему права доступа к оружию и куче систем. И, естественно, это вообще никто не заметил! Безопасность и контроль на высшем уровне!

Ну и конечно, куда же без идентификации по отпечаткам пальца и голосу. Правда, как выяснилось, ни то, ни другое нормально не работает. Особенно если получить травму гортани, заработать сильный кашель и пр.

Зачем в данном фильме вообще присутствует биометрия - понять не смог. По ощущениям сценарист специально наделал дыр, чтобы сюжет случился.

Другие фильмы можно перечислять до бесконечности. В каждом втором есть сканер сетчатки глаза, распознавание отпечатков пальцев и другого биоматериала. Пара примеров:

Люди Икс 2 (2003) – Мисс Тик обернулась одним из Х-менов и проникла к Церебро, пройдя аутентификацию через глазной сканнер. Вот чтобы она делала, если было бы нужно предъявить смарткарту и вести пинкод?

Разрушитель (1993) - опаснейший преступник Саймон Феникс снял с себя кандалы голосовой командой, убил кучу народу и сбежал из тюрьмы, прислонив чужой глаз к сканнеру. Хотя для входа в обычную квартиру почему-то используется персональный токен в руке. П - приоритеты!

6. Кривая ИТ-архитектура

Особое мнение (2002)

В будущем полиция предсказывает преступления, пичкая наркотиками трех человек, уложенных в бассейн и подключенных к Матрице. Когда провидцы делают предсказания, сигнал подается на столярный станок, который выпиливает деревянные шары с именем жертвы и убийцы. Что это за суперсистема, я уже 20 лет не могу понять. Нам рассказывают про защиту от подделок, видите ли, фактура дерева каждый раз уникальна. А то, что на шарике нет вообще никакой инфы, кроме “Иван Иванов”, местных оперов не смущает. Кроме того сказано, что данные от провов идут через ИТ-систему. Так если у вас изначально все в цифре, нафига вам эти шары? Они ж вообще ни от чего не спасают. Засуньте в шлем каждого прова по токену, подписывайте весь исходящий видеопоток, и проблема решена.

Если бы тамошний ИБ-шник нормально спроектировал систему, сюжет бы вообще не случился. Во-первых, выясняется, что входящее предсказание провов можно удалить одним тычком в монитор. Без проверок! Без подтверждения!! Это, простите, как?! Федеральная система, которая борется с преступностью в масштабах целой страны, должна фиксировать каждый чих. Причем еще и отмечать, кем конкретно он был сделан. Во-вторых, провы могут повторно выдать предсказание уже после того, как преступление было предотвращено. Казалось бы, сравни контрольные суммы у двух видео, и сразу будет понятно, одинаковые ли они. Нет! Техник в одиночку на глазок определяет, что это дежавю, и втихаря производит удаление еще до выпиливания этих дурацких шаров! Странно, что до главного негодяя Ламара Берджеса никто не догадался совершить убийство, выдав его за дежавю другого преступления.

В этой связи сущим пустяком выглядит тот факт, что к машине с СОРМ-системой можно подключать левое оборудование, сделанное на задворках Горбушки (вспоминаем сцену, где Дэнни Уитвер разбирает клавиатуру главного героя).

Когда же главного героя Джона Эндертона обвинили в будущем убийстве, когда он бросился в бега и за ним стала охотиться вся полиция города, естественно, никто даже не подумал о том, чтобы заблокировать ему доступ в офис или хотя бы в Храм к провам. Заходи, кто хочешь, главное не забудь пакетик с глазными яблоками для биометрической аутентификации. Кстати, вообще не понимаю, как в этом мире можно строить систему безопасности на сканнере сетчатки глаза, учитывая, что каждый магазин в торговом центре умеет ее считывать с расстояния в 10 метров.

7. Атака на киберфизические системы

Суррогаты (2009)

Человечество окончательно перешло на удаленку. Однако вместо метавселенных граждане стали использовать управляемых андроидов-аватаров, созданных по образу и подобию их хозяина. При этом вся экосистема вызывает огромнейшие вопросы. Во-первых, как выясняется, можно использовать суррогат с чужой внешностью, другого пола, возраста и под другим именем. Во-вторых, суррогаты продаются на каждом углу, и для их приобретения не нужна ни лицензия, ни справки ПНД, НД, ни полная проверка личности. Да бонусную карту в “Пятерочке” тяжелее получить! В-третьих, нет никакой системы идентификации/аутентификации пользователя, т.е. можно управлять чужим андроидом — это нигде не проверяется и нигде не фиксируется. Ну просто мечта для криминала!

Кроме того, у хозяина крупнейшей фабрики по производству суррогатов есть вообще незарегистрированные андроиды, которыми он свободно пользуется. Это как?!! Суррогаты применяет 98% населения страны, включая армию. Да на подобном производстве, как и на всей инфраструктуре, местное ФСБ должно контролировать каждый миллиметр.

Все надо деаномизировать! Должный быть полный контроль - кто приобрел, на кого суррогат зарегистрирован, где находится в данный момент, где расположена управляющая станция и т.д. Хозяин должен иметь доступ к своему суру только после прохождения строгой аутентификации. В андроиде должен стоять специальный защищенный аппаратный модуль с уникальным сертификатом электронной подписи. Весь трафик между управляющей станцией и суром должен быть зашифрован и подписан.

А еще оказалось, что суррогатов можно заразить вирусом, который взломает встроенную защиту и убьет хозяина-оператора. И, разумеется, есть единая база данных, через которую вирус можно распространить сразу по всем андроидам в мире. Ну это уж совсем выглядит издевкой над здравым смыслом.

Еще несколько “находок”:

Обливион (2013) - инопланетного робота, построенной по неведомой технологии и с неизвестной архитектурой, можно перепрограммировать, сидя в пещере с помощью камней и палок. Натуральное оскорбление производителей аппаратных продуктов.

Kingsman Секретная служба (2015) - из единого интерфейса можно без какой-либо аутентификации, проверок и пр., подключиться к чипам, имплантированным в шею, и взорвать всем бошки!

Я, робот (2004) – программа Viki свободно получает доступ к домашним камерам, перехватывает управление беспилотным транспортом, роботами и пр.

8. Перехват данных

Властелин колец: Возвращение короля (2003)

Толкинисты не дадут соврать, у особо важных шишек Средиземья существовала система спец.связи и спутникового слежения - палантиры. В фильме они показаны очень скудно, хотя на них строится важная часть сюжета. Через палантиры злобный огненный глаз общался с магом Саруманом, обсуждал военную стратегию, отдавал приказы, мониторил передвижения армий и т.д. Естественно, никакой защиты нет и в помине! Это в военное-то время! Кто угодно может заглянуть в палантир и увидеть все планы Мордора. Что, собственно, и произошло, когда Пипин из любопытства полез разглядывать чудо-шар. В итоге Минас Тирит, важнейший опорный пункт людей, не был взят, а основная армия Саурона разбита.

А всего лишь надо было сделать систему контроля доступа, чтобы получать данные из палантира могли только авторизованные пользователи. До кучи уж сделать шифрование канала и проверку подписи входящих сообщений.

Другой пример безалаберного отношения к данным:

Гарри Поттер и Орден Феникса (2007) - на протяжении всей истории главный злодей лажает без остановки. Гарри, не прикладывая никаких усилий, подключается к Волан-де-Морту, читает его мысли, планы, просматривает видеопоток от змеи и пр. Благо, злодей хоть догадался “выслать” дезинформацию. Тут уже к Гарри вопросы - тебе же объясняли, что защита необходима, а ты кобенился, и в результате слил Сириуса.

9. Взлом пароля

Шерлок (2010-2017)

Ирэн Адлер в разных произведениях про Шерлока Холмса позиционируется как очень смышлёная, хитрая и расчетливая тетька. Тем не менее в сериале с Камбербэтчем женский организм определенно дал сбой. Ну если ты собрала убийственный компромат, причем, не на абы кого, а на королевскую семью, и шантажируешь целое правительство, наверное, стоит позаботиться о защите этих данных. Поэтому гениальная Ирэн записала все на телефон, установила внутрь взрывчатку, которая срабатывает при попытке снять корпус, а потом, угадайте что... поставила защиту ПАРОЛЕМ из 4 символов!!! Я аж на стуле подпрыгнул! Сложно придумать что-то более нелепое! Еще бы Face ID прикрутила. Результат закономерен - полный провал.

В этой связи я уже много лет жду, когда в банковских приложениях наконец появится возможность ставить двухфакторную аутентификацию на часть счетов, чтобы ни одна операция по ним не могла быть выполнена по пин-кодам, паролям, пальцам и пр. Если бы Ирэн думала так же, была бы сейчас в шоколаде.

Фильмов про парольную защиту, которая обходится на раз-два, полно. Например:

Хранители (2009) - главный злодей хранит всю секретную информацию на компьютере, пароль к которому написан на рядом стоящей книге. Без этого его никогда бы не вычислили! Гений, не иначе!

Пароль «Рыба-меч» (2011) - получить доступ к системе Министерства обороны вообще без подготовки за 60 секунд, пока... ммм… тебя отвлекают – никаких проблем!

Железный человек (2008) - Пепер Потс вставляет флешку в компьютер главного негодяя, за 2 секунды обходит защиту логином-паролем и начинает скачивать БД, которая, естественно, отдельно никак не защищена.

Список фильмов с косяками в ИБ можно продолжать до бесконечности. Поделитесь в комментариях, какие бы отметили вы.