Tor Browser — сборка из Tor, Firefox и других полезных утилит, заточенная под анонимный серфинг. Трафик пользователя проходит через анонимную сеть Tor, а браузер настроен так, чтобы оставлять на сайтах как можно меньше следов (куки, время, разрешение экрана и ещё длинный список).

Так уж получилось, что не всегда есть возможность и необходимость пропускать трафик браузера через Tor, но хочется сохранить защиту от слежки, которую не предоставляет обычный браузер. Такая ситуация может возникать по разным причинам: сайты, блокирующие подключения из Tor (редиски!), плохое подключение к сети, из-за которого жизнь за Tor становится совсем медленной.

Как бы то ни было, была поставлена задача: получить Tor Browser, который бы пускал трафик напрямую. Оказалось, что для этого надо некоторое время покопаться в настройках. Кроме того, время от времени выходят новые версии Tor Browser и весь процесс приходится начинать сначала. Чтобы облегчить жизнь остальным людям, которые столкнулись с той же проблемой, я решил написать эту статью. В конце будет скрипт командной строки, который делает всё автоматически. Сразу оговорюсь, что тестировал всё только под Linux, однако есть вероятность, что эти инструкции применимы и к другим платформам.

1. Качаем последний Tor Browser и распаковываем архив в отдельную папку.

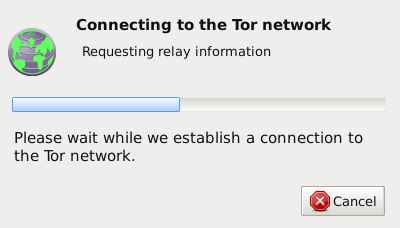

2. Запускаем со стандартными настройками, ждём, пока полностью загрузится.

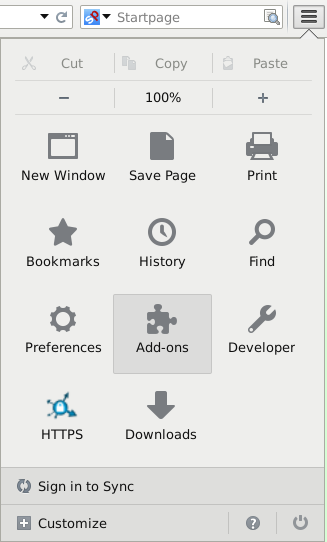

3. Заходим в Add-ons, отключаем TorLauncher.

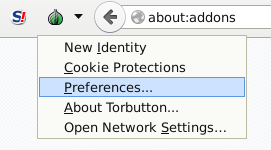

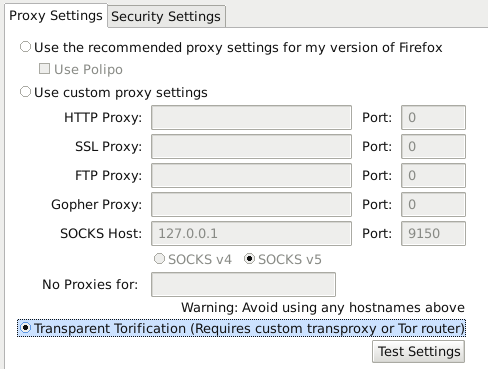

4. Нажимаем по «луковице» слева от адресной строки, заходим в Preferences, выбираем Transparent Torification.

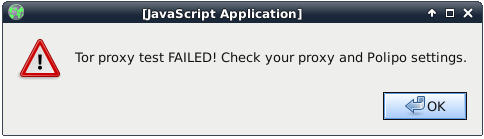

Программа будет ругаться, так как трафик идёт не через Tor.

5. Перезапускаем Tor Browser. Программа будет ругаться, так как трафик идёт не через Tor:

Теперь браузером можно пользоваться. Не работает кнопка New Identity, но это не беда — достаточно перезапустить браузер, чтобы он «забыл» всю историю, куки и т. п.

С таким браузером я и жил некоторое время, но сегодня вышла очередная версия 4.0.5 и я было приготовился опять «ковыряться» в настройках и выкорчёвывать Tor. Кроме того, надо дождаться, пока он запустится в первый раз, что может занять немалое время в наших условиях, так как при этом происходит загрузка описаний всех серверов сети Tor. К счастью, мне пришла идея получше — изучить конфиги Tor Browser и решить эту проблему раз и навсегда. Было решено использовать git и сравнивать состояния файлов в папке tor-browser_en-US до и после «кастрации».

Опытным путём было выявлено, что для достижения вышеописанного эффекта достаточно сделать следующее до первого запуска Tor Browser:

1) удалить файл Browser/TorBrowser/Data/Browser/profile.default/extensions/tor-launcher@torproject.org.xpi

2) в файл Browser/TorBrowser/Data/Browser/profile.default/preferences/extension-overrides.js дописать следующее:

pref("extensions.torbutton.settings_method", "transparent");

pref("extensions.torbutton.use_privoxy", false);

pref("network.proxy.socks_remote_dns", false);

pref("network.proxy.type", 0);

Был составлен скрипт, который выполняет эти действия.

Всем анонимного серфинга!