Привет, Хабр! Все мы помним утечку персональных данных из баз данных Equifax (145.5 млн. клиентов). Спустя год в августе 2018-го года GAO (Счётная палата США (англ. The Government Accountability Office, аббр. GAO) является аудиторским, оценочным и аналитическо-следственным органом Конгресса США) выпустила отчет «Actions Taken by Equifax and Federal Agencies in Response to the 2017 Breach», его можно почитать вот тут. Я лишь сделаю выдержки, которые мне показались интересными, и, надеюсь, будут интересны читателям.

Equifax – бюро кредитных историй. Является одним из трех крупнейших кредитных агентств в США наряду с Experian и TransUnion (вместе их называют “большой тройкой”). Бюро имеет базу из более чем 280,2 млн. кредитных историй физических лиц и 749 тысяч кредитных историй юридических лиц.

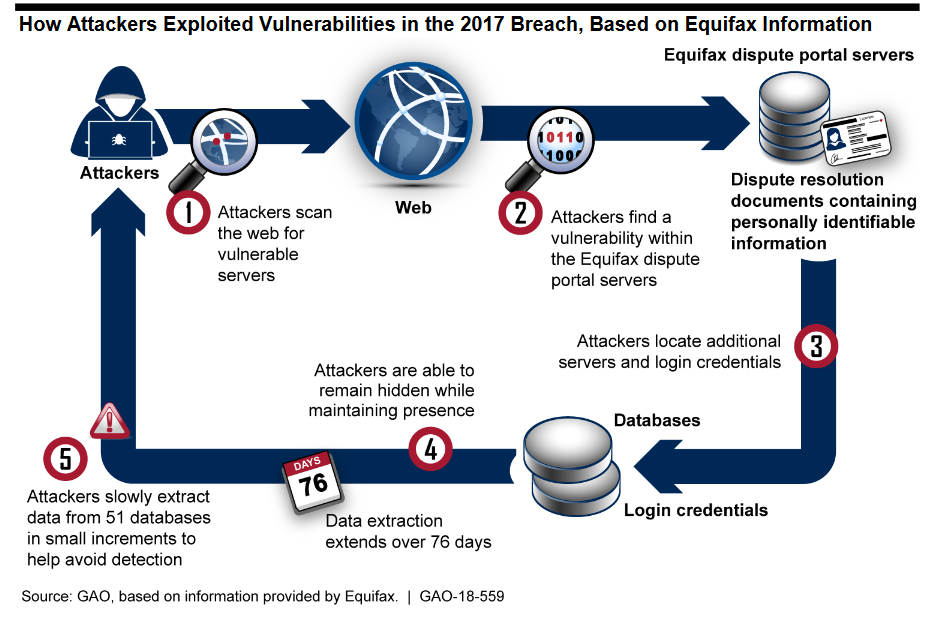

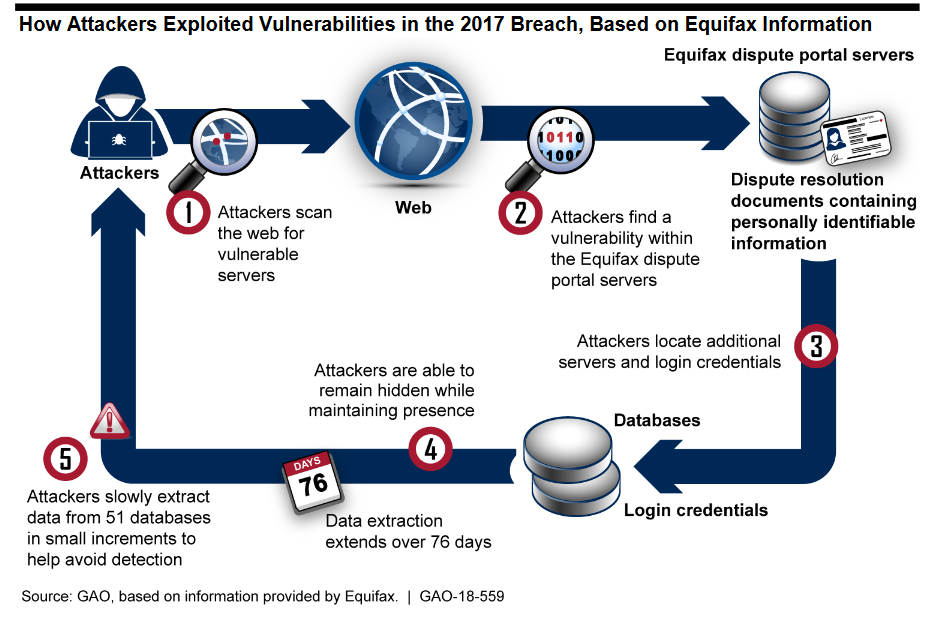

Все информация в целом была известна еще год назад, но все же хочется еще раз пройтись по основным этапам атаки. Здесь хочется обратить внимание на обработку инцидента по информационной безопасности.

10 марта 2017 года злоумышленники просканировали доступные из интернета сервисы на наличие конкретных уязвимостей, о которых US-CERT сообщила 2-мя днями ранее. Уязвимость в Apache Struts Web Framework (CVE-2017-5638, https://investor.equifax.com/news-and-events/news/2017/09-15-2017-224018832 ). Уязвимость была найдена на портале, который позволяет гражданам загружать документы, оспаривающие точность\правильность кредитных отчетов Equifax. Используя специализированное ПО, злоумышленники смогли проэксплуатировать уязвимость и получить неавторизованный доступ к порталу. На тот момент кражи данных еще не производилось.

13 мая 2017 года началась кража данных. После компрометации портала злоумышленники отправляли запросы в другие базы данных в поисках ценной информации. Так они нашли репозиторий с персональными данными вместе с незашифрованными логинами и паролями, которые давали доступ к другим базам данных. В совокупности злоумышленними отправили порядка 9000 запросов, часть ответов на эти запросы была с персональными данными. Злоумышленники использовали существующие зашифрованные каналы связи для маскировки запросов и команд. Использование имеющихся зашифрованных каналов связи позволило злоумышленникам затеряться в нормальном сетевом потоке и оставаться незамеченными. После успешного извлечения информации из баз данных Equifax она передавалась малыми порциями наружу, не выделяясь из общего зашифрованного трафика. Атака длилась 76 дней, пока ее не обнаружили.

29 июля 2017 года специалисты по информационной безопасности, проводя штатную проверку состояния ИТ инфраструктуры, обнаружили проникновение на портале. Проникновение удалось обнаружить, когда начал инспектироваться зашифрованный трафик. Были обнаружены команды, которые не являются частью стандартной работы системы. До этой даты шифрованный трафик не инспектировался системами обнаружения вторжения, потому что истек срок действия сертификата, а новый не был установлен. Причем сертификат истек 10 месяцев назад, получается, шифрованный трафик не инспектировался 10 месяцев. Обнаружив проникновение, специалисты заблокировали ip-адреса, с которых шли запросы.

30 июля 2017 года департамент информационной безопасности обнаружил дополнительную подозрительную активность, было принято решение закрыть доступ из интернета к порталу.

31 июля 2017 года CISO проинформировал CEO о случившемся инциденте.

2 августа – 2 октября 2017 года Equifax начало расследование, пытаясь определить сколько данных было украдено и скольких людей данная утечка затронет. Изучались логи систем, которые не были повреждены или удалены злоумышленниками. По логам специалисты пытались воспроизвести последовательность действий злоумышленников, чтобы определить какие данные были скомпрометированы. 2 августа компания уведомила ФБР об утечке.

Ниже представлены эти факторы из отчета:

К сожалению, толком ничего не раскрывается, были отмечены следующие меры:

Главные государственные клиенты Equifax:

Меры, принятые главными государственными клиентами Equifax:

Ниже представлены найденные последствия:

Equifax – бюро кредитных историй. Является одним из трех крупнейших кредитных агентств в США наряду с Experian и TransUnion (вместе их называют “большой тройкой”). Бюро имеет базу из более чем 280,2 млн. кредитных историй физических лиц и 749 тысяч кредитных историй юридических лиц.

Хронология событий

Все информация в целом была известна еще год назад, но все же хочется еще раз пройтись по основным этапам атаки. Здесь хочется обратить внимание на обработку инцидента по информационной безопасности.

10 марта 2017 года злоумышленники просканировали доступные из интернета сервисы на наличие конкретных уязвимостей, о которых US-CERT сообщила 2-мя днями ранее. Уязвимость в Apache Struts Web Framework (CVE-2017-5638, https://investor.equifax.com/news-and-events/news/2017/09-15-2017-224018832 ). Уязвимость была найдена на портале, который позволяет гражданам загружать документы, оспаривающие точность\правильность кредитных отчетов Equifax. Используя специализированное ПО, злоумышленники смогли проэксплуатировать уязвимость и получить неавторизованный доступ к порталу. На тот момент кражи данных еще не производилось.

13 мая 2017 года началась кража данных. После компрометации портала злоумышленники отправляли запросы в другие базы данных в поисках ценной информации. Так они нашли репозиторий с персональными данными вместе с незашифрованными логинами и паролями, которые давали доступ к другим базам данных. В совокупности злоумышленними отправили порядка 9000 запросов, часть ответов на эти запросы была с персональными данными. Злоумышленники использовали существующие зашифрованные каналы связи для маскировки запросов и команд. Использование имеющихся зашифрованных каналов связи позволило злоумышленникам затеряться в нормальном сетевом потоке и оставаться незамеченными. После успешного извлечения информации из баз данных Equifax она передавалась малыми порциями наружу, не выделяясь из общего зашифрованного трафика. Атака длилась 76 дней, пока ее не обнаружили.

29 июля 2017 года специалисты по информационной безопасности, проводя штатную проверку состояния ИТ инфраструктуры, обнаружили проникновение на портале. Проникновение удалось обнаружить, когда начал инспектироваться зашифрованный трафик. Были обнаружены команды, которые не являются частью стандартной работы системы. До этой даты шифрованный трафик не инспектировался системами обнаружения вторжения, потому что истек срок действия сертификата, а новый не был установлен. Причем сертификат истек 10 месяцев назад, получается, шифрованный трафик не инспектировался 10 месяцев. Обнаружив проникновение, специалисты заблокировали ip-адреса, с которых шли запросы.

30 июля 2017 года департамент информационной безопасности обнаружил дополнительную подозрительную активность, было принято решение закрыть доступ из интернета к порталу.

31 июля 2017 года CISO проинформировал CEO о случившемся инциденте.

2 августа – 2 октября 2017 года Equifax начало расследование, пытаясь определить сколько данных было украдено и скольких людей данная утечка затронет. Изучались логи систем, которые не были повреждены или удалены злоумышленниками. По логам специалисты пытались воспроизвести последовательность действий злоумышленников, чтобы определить какие данные были скомпрометированы. 2 августа компания уведомила ФБР об утечке.

Факторы, повлиявшие на успешность атаки

Ниже представлены эти факторы из отчета:

- Идентификация (Identification). Уязвимость Apache Struts не была идентифицирована. US-CERT отправила уведомление о новой уязвимости в Apache Struts, оно было перенаправлено системным администраторам. Лист рассылки был устаревшим, и те, кто занимается обновлением\патчингом, не получили этого письма. Также, Equifax утверждает, что сканировали ресурсы через неделю после того, как стало известно об уязвимости, и сканер не обнаружил эту уязвимость на портале.

- Обнаружение (Detection). Истекший сертификат позволил злоумышленникам оставаться незамеченными. Equifax обладает системой обнаружения вторжения, но истекший сертификат не позволял инспектировать зашифрованный трафик.

- Сегментация (Segmentation). Базы данных не были изолированы\сегментированы друг от друга, злоумышленники смогли получить доступ к базам данным, которые не относятся к порталу (точке проникновения).

- Управление данными (Data Governance). Управление данными подразумевает разграничение доступа к защищаемой информации, включая учетные записи (логины\пароли).

Также дополнительно был отмечено, что имеется нехватка механизмов установки ограничений на частоту запросов к базам данных. Это позволило злоумышленникам выполнить около 9000 запросов, гораздо больше чем требуется для нормальной работы.

Принятые меры

К сожалению, толком ничего не раскрывается, были отмечены следующие меры:

- применяется новый процесс по идентификации и применения патчей\обновлений для программного обеспечения, а также контролю установки этих патчей;

- применяется новая политика защиты данных и приложений;

- применяется новые инструменты для постоянного мониторинга сетевого трафика;

- добавлены дополнительные правила разграничения доступа между внутренними серверами, а также между внешними серверами и внутренними;

- применяется дополнительное средство защиты для конечных устройств, которое обнаруживает нарушения конфигурации, оценивает потенциальные индикаторы компрометации (IoC), автоматически оповещает системных администраторов об обнаруженных уязвимостях.

Меры, принятые главными государственными клиентами Equifax

Главные государственные клиенты Equifax:

- Налоговая служба США — Internal Revenue Service (IRS);

- Управление социального страхования США — Social Security Administration (SSA);

- Почтовая служба США — United States Postal Service (USPS).

Меры, принятые главными государственными клиентами Equifax:

- идентифицированы и уведомлены клиенты, затронутые данной утечкой;

- проведены независимые оценки мер защиты Equifax (на соответствие скорее всего вот этому документу NIST https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-53r4.pdf);

- пересмотрены договора с Equifax касательно оповещения в случае утечек;

- внесены изменения в процедуры идентификации граждан;

- отменены краткосрочные контракты с Equifax, касающиеся новых услуг.

Последствия и траты бюро

Ниже представлены найденные последствия:

- Уволены CIO и CSO с красивой американской фразой «effective immediately» ссылка.

- Уволен CEO, который находился в этой должности с 2005 года ссылка.

- Equifax потратила около 243 миллионов долларов на текущий момент на юридические вопросы, новые средства защиты сервисы мониторинга, которые предлагаются клиентам бесплатно, также 8 штатов наложили дополнительные требования на бюро ссылка.