Что такое ToR-коммутаторы, их преимущества, проблемы подключения и чем ToR-коммутаторы отличаются от EoR-коммутаторов? Вот об этом кратко мы бы и хотели рассказать и как всегда ответить на ваши вопросы в комментариях.

User

Что такое ToR-коммутаторы, их преимущества, проблемы подключения и чем ToR-коммутаторы отличаются от EoR-коммутаторов? Вот об этом кратко мы бы и хотели рассказать и как всегда ответить на ваши вопросы в комментариях.

Если вы используете GitHub для создания приложений Apache Kafka®, наверняка вы захотите интегрировать Kafka в свою среду разработки и эксплуатации GitOps. Эта статья для тех, кто понимает принципы GitOps, ценность непрерывной интеграции и поставки (CI/CD) и важность промежуточных сред (staging).

Мы поговорим о том, как применять принципы GitOps к жизненному циклу разработки клиентского приложения Kafka с помощью GitHub Actions — для тестирования в локальной среде и Confluent Cloud, со Schema Registry и без него, и для эволюции схемы.

99% того, что я делаю — использование ошибок, которых можно избежать. Сегодня я расскажу про IDOR — одну из самых распространенных и простых в использовании веб-уязвимостей. С ее помощью можно посмотреть чужие фотографии в социальной сети или получить скидку в интернет-магазине, а можно заработать тысячи долларов баг-баунти.

На примерах из практики я покажу, как хакеры находят и эксплуатируют ошибки бизнес-логики в приложениях и дам практические советы по их устранению на этапе разработки.

Руководство по парольной политике. Часть 1

Перевод чрезвычайно полезного документа от большого коллектива авторов. Содержит конкретные рекомендаци и объединяет появившиеся в последнее время руководства по парольной политике в одном месте, с целью создать универсальную парольную политику, которую можно использовать везде, где это потребуется.

Здравствуйте, друзья!

Сегодня я хочу рассказать вам, как открыл для себя новый язык программирования, среду исполнения, а ещё готовый фронт-энд. И всё это без кучи фреймворков и тысяч библиотек, чистое, непаханое поле…

Однако, давайте по порядку.

Когда работаешь с данными, скорость запросов — один из главных показателей эффективности. Чтобы повысить эту скорость, нужно знать не только как оптимизировать сами запросы, но и как конфигурация самой базы влияет на скорость выполнения запроса.

Администратор баз данных в Southbridge и ведущий инженер компании Data Driven Lab Иван Чувашов занимается базами данных 15 лет и сегодня хочет поговорить про оптимизацию запросов. Разбирать все будет на примере PostgreSQL, так как именно с этой базой он сейчас работает плотнее всего.

Эта статья — конспект бесплатного вебинара об оптимизации PostgreSQL от «Слёрма». Если вам удобнее смотреть, а не читать, переходите на YouTube.

Календари - одна из наиболее востребованных функций почтовых серверов системы совместной работы. Возможность распланировать день, пригласить сотрудников на собрание, установить напоминание, а также посмотреть расписание коллег способны сэкономить немало рабочего времени, а также повысить комфортность и эффективность труда. В данной статье мы расскажем о том, как создавать календари и вносить в них встречи, а также о том, как управлять календарями в веб-клиенте Carbonio и Carbonio Community Edition.

Всем привет! В предыдущей части я рассказал, что такое WireMock, в каких случаях его необходимо использовать, как его разворачивать и настраивать, как правильно сопоставлять запросы с заглушками и как пользоваться журналированием. Настало время рассмотреть все что связано с HTTP ответом, который возвращает заглушка, а также затронем сценарии.

Раньше у нас использовалась заливка ОС по PXE с использованием syslinux, но как бывает с самодостаточными системами и без достаточного контроля и внимания - быстро превратилась в кашу из конфигураций, библиотек, загрузчиков.

Так же была необходимость в поддержке заливки разных ОС в режиме EFI - на тот момент заливка была только в Legacy.

В желании разобраться в этом наследстве, упростить и облегчить добавление новых образов в список, я познакомился с iPXE.

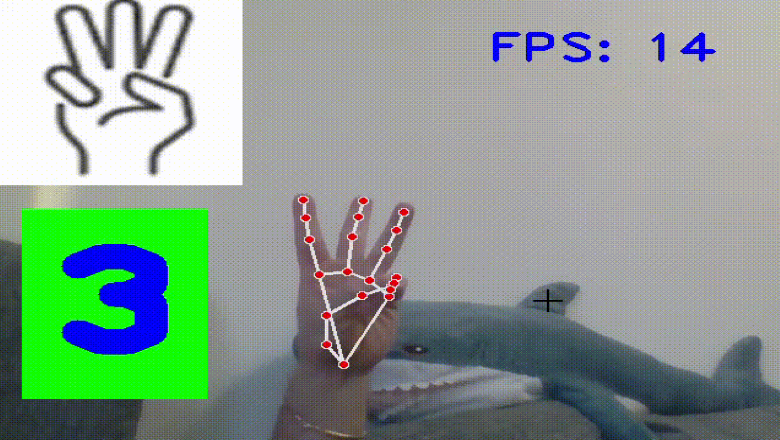

В данной статье хочу рассмотреть банальный и не сложный проект, а именно подсчет количества поднятых пальцев.

Все исходники можно найти на моем Github.

Код будем рассматривать с самого начала, но лучше всего ознакомиться с моими предыдущими статьями.

Подготавливаем среду и устанавливаем следующие библиотеки:

По мере роста организации за счет увеличения числа сотрудников, необходимых для поддержки повседневных бизнес-функций, также увеличивается количество устройств, подключенных к сети организации. Несмотря на то, что организация небольшая, в сети очень мало пользователей и компьютеров, и не всегда требуется выделенная ИТ-команда. Самое главное, поскольку в небольшой компании очень мало пользователей, ИТ-специалист может легко создать локальную учетную запись пользователя в каждой системе для каждого сотрудника. Однако по мере увеличения количества пользователей и устройств до средних или крупных организаций создание локальных учетных записей для каждого пользователя на устройстве становится неэффективным.

Здравствуйте. Наверное, многие из вас слышали об искуcственном интеллекте и очевидно что это — важная тема, которая изменяет сегодня нашу жизнь. Над созданием ИИ работает множество учёных. На данный момент существуют два фундаментальных подхода: нейробиология и нейросети. Лично я считаю нейробиологию более перспективной, но менее развитой т.к. о том, как именно работают нейроны мы знаем сегодня всё ещё очень мало. Нейросети являются наиболее развитым подходом, который, однако фактически достиг пределов развития т.к. для улучшения результатов требуются всё большие и большие вычислительные ресурсы. Кроме того, его отношение к настоящим нейронным сетям и нейронам весьма опосредованное и представляет собой всего лишь приблизительную математическую модель.

Подойдём к вопросу иначе: если нейрон - это электрохимическая структура, то можем ли мы попытаться воспроизвести его химическую активность с помощью электронных компонентов? Другими словами, можем ли мы составить электрическую цепь аналогичную нейрону?

Системные администраторы делятся на два типа: первые регулярно делают бэкапы своих информационных систем, а вторые пока что их не делают, но переходят в первую категорию после того как столкнутся с потерей данных без возможности их восстановить. И если для большинства информационных систем бэкап создается простым копированием папки с данными на внешний носитель информации или снятием снапшота с виртуальной машины, то резервное копирование электронной почты сопряжено с большим количеством различных нюансов. Все эти нюансы были учтены при проектировании системы резервного копирования для почтового сервера Carbonio и в данной статье мы расскажем о том, как ее грамотно использовать и какие возможности она дает администратору почтового сервера.

Ранее были рассмотрены методы, с помощью которых каждый отдельный пользователь мог создавать свои личные цифровые подписи. Теперь речь пойдет о том, как группе участников создавать одну совместную цифровую подпись. Данная задача особенно актуальна в распределённых системах, где нет возможности проверить участников и где никто никому не доверяет.

Судя по количеству закладок на первой части, работа моя — не зряшная.

В прошлый раз разбирали скучное открывание-закрывание картинки, в этот раз засунем в неё руки поглубже:

• Доступ к пикселям и работа с ними

• Масштабирование картинки

• Обрезка

• Отражение