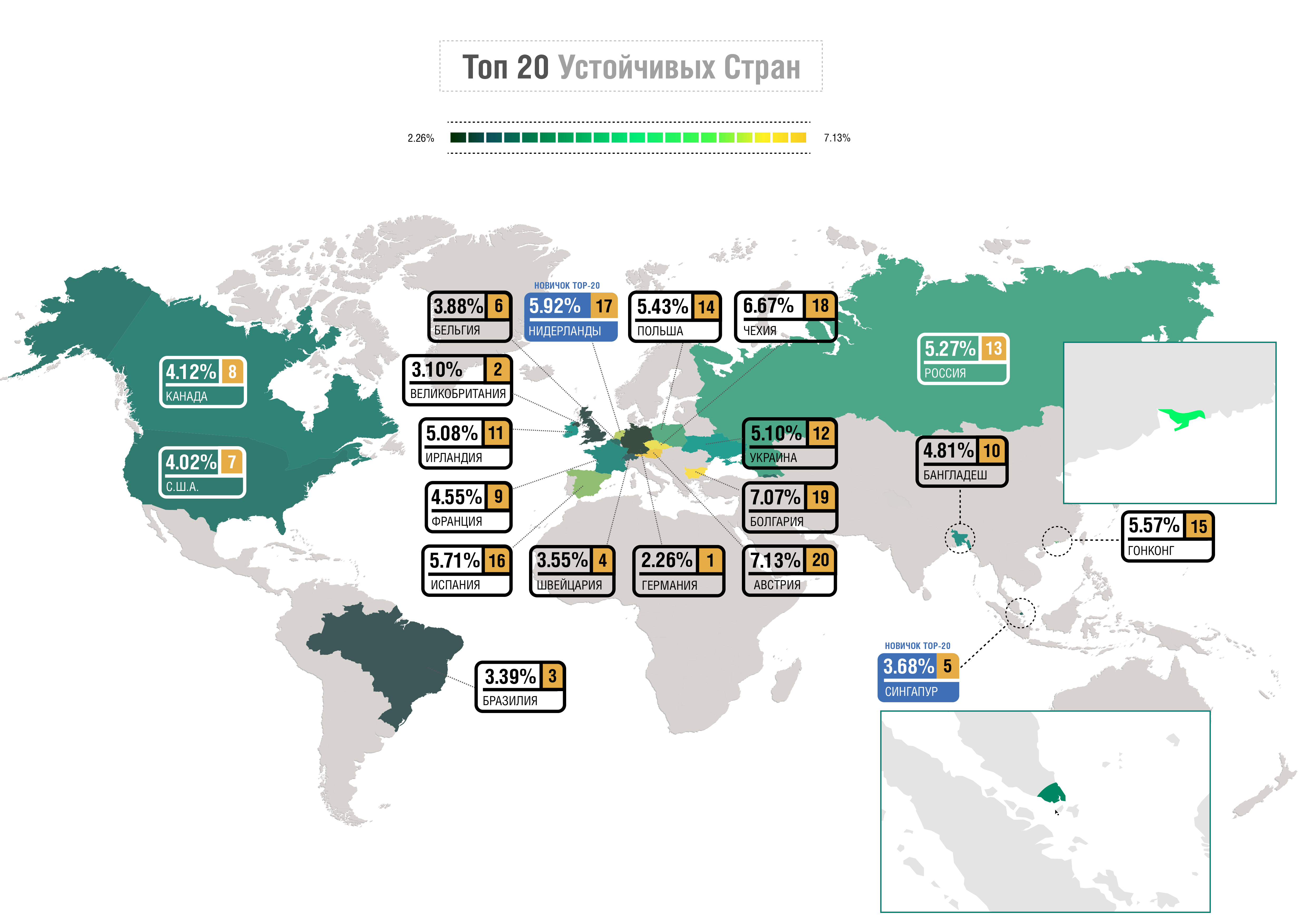

Как знают наши читатели, Qrator.Radar неустанно исследует глобальную связность протокола BGP, равно как и региональную. Так как «Интернет» является сокращением от «interconnected networks» — «взаимосвязанных сетей», наилучшим способом обеспечения высоких качества и скорости его работы является богатая и разнообразная связность индивидуальных сетей, чье развитие мотивировано в первую очередь конкуренцией.

Отказоустойчивость интернет-соединения в любом отдельно взятом регионе или стране связана с количеством альтернативных маршрутов между автономными системами — AS. Однако, как мы уже неоднократно писали в

наших исследованиях национальной устойчивости сегментов глобальной сети, некоторые пути становятся более важными по-сравнению с остальными (например, пути до Tier-1 транзитных провайдеров или AS, на которых размещены авторитативные DNS-серверы) — это значит, что наличие как можно большего числа альтернативных маршрутов в итоге является единственным жизнеспособным способом обеспечить надежность системы (в смысле AS).

В этот раз, мы поближе посмотрим на устройство интернет-сегмента Российской Федерации. Есть причины не сводить глаз с данного сегмента: согласно данным, которые предоставляет база данных регистратора RIPE, к РФ относится 6183 AS из 88664 зарегистрированных глобально, что составляет 6,87%.

Такой процент ставит Россию на второе место в мире по данному показателю, сразу после США (30,08% зарегистрированных AS) и перед Бразилией, владеющей 6,34% всех автономных систем. Эффекты, которые возникают вследствие изменений российской связности,

могут наблюдаться в других странах, зависимых от или примыкающих к данной связности и, наконец, на уровне почти любого интернет-провайдера.

Бангкок, вообще, место на любителя. Конечно, там тепло, дёшево, и кухня интересная, и визы половине населения Земли туда

Бангкок, вообще, место на любителя. Конечно, там тепло, дёшево, и кухня интересная, и визы половине населения Земли туда

Итак, на 1 февраля запланирован

Итак, на 1 февраля запланирован

В незапамятные времена на всеми нами любимом ресурсе (то есть прямо здесь) был тип публикации, называемый «подкаст». С тех утекло много воды, подкасты исчезли с Хабра, но пережили взлет, падение и новый взлет, приводя нас в день сегодняшний. Мы долго думали, стóит ли нам проводить эксперимент по транскрибированию часового подкаста в текст, но где-то после третьего запроса «почитать», но не «послушать» поняли, что сделать это придется.

В незапамятные времена на всеми нами любимом ресурсе (то есть прямо здесь) был тип публикации, называемый «подкаст». С тех утекло много воды, подкасты исчезли с Хабра, но пережили взлет, падение и новый взлет, приводя нас в день сегодняшний. Мы долго думали, стóит ли нам проводить эксперимент по транскрибированию часового подкаста в текст, но где-то после третьего запроса «почитать», но не «послушать» поняли, что сделать это придется.