Comments 6

Да, умный Spring Security в Java запрещает нам пользоваться md5 хэшем и требует bcrypt :-)

Ода bсrypt вышла. Заслуженно. 25 лет назад придумали и до сих пор ничего принципиально лучше не сделано.

bcrypt плохо ускоряется на GPU, но на ASIC вполне. Scrypt и Argon2 не ускоряются.

так что лучше уже сделано

bcrypt плохо ускоряется на GPU, но на ASIC вполне

Расскажете почему и как сделать? Если много текста лучше статьей. Прям хорошая статья выйдет.

Своего текста нет, но вот неплохие материалы на тему:

Вот здесь рекомендации и разъяснения bcrypt vs scrypt vs argon2 в разделе "Password Hashing/Password-Based Key Derivation"

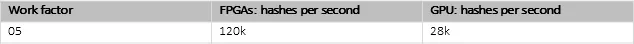

Bcrypt password cracking extremely slow? Not if you are using hundreds of FPGAs!

Спасибо.

Выглядит слабенько

Даже с учетом пропорционального ускорения всего за 10 лет с этой таблички. Немассовые FPGA стоят очень дорого. Чтобы оно окупилось нужна разница с GPU на порядки больше.

Стоимость взлома хеша стоит считать в деньгах. С бесконечными деньгами любой ломается. Судя по вашим ссылкам АСИКи уменьшают эту стоимость не принципиально. Или даже вообще не уменьшают.

Методы хэширования паролей. Долгий путь после bcrypt