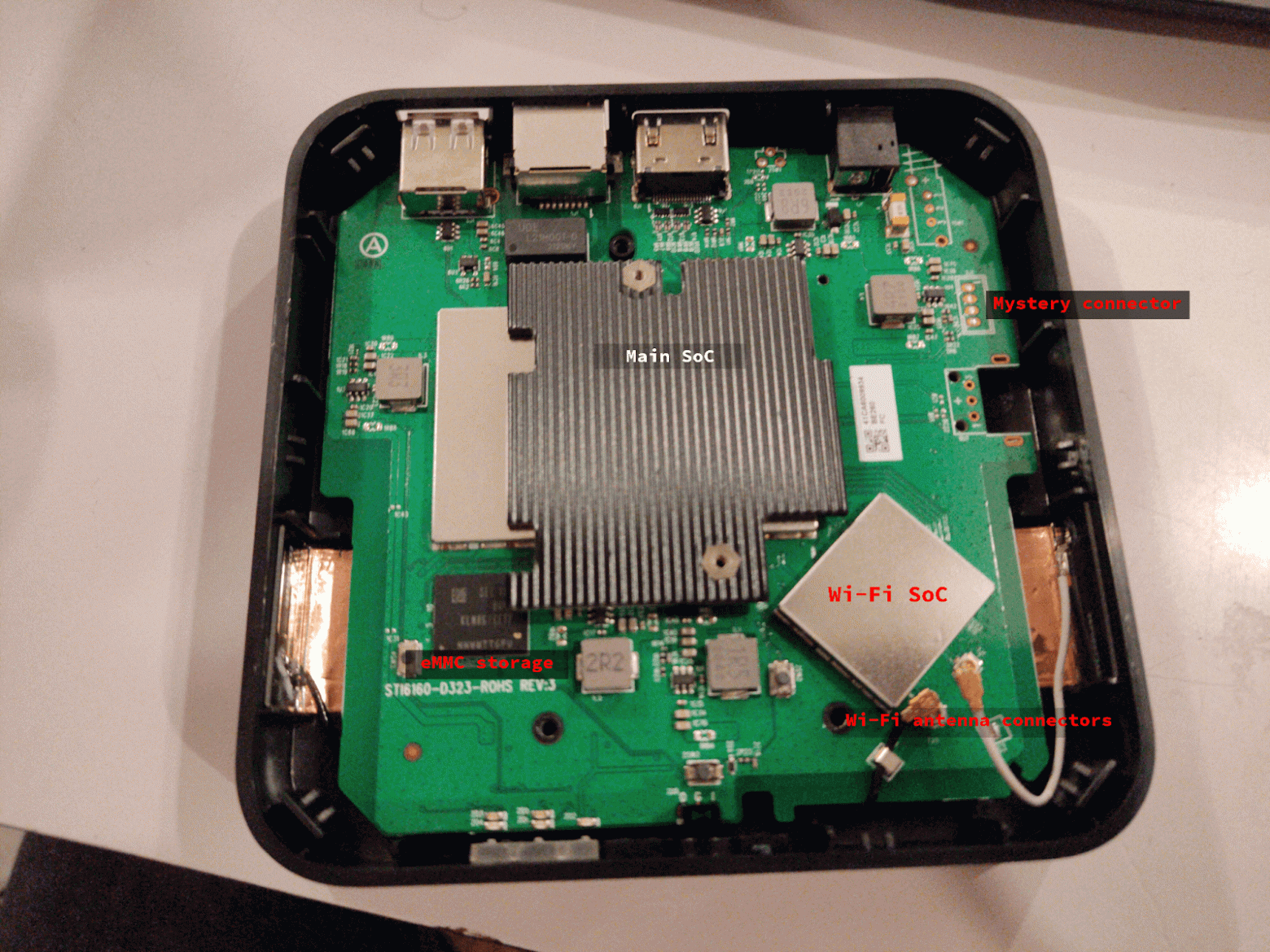

Дано: ненужная ТВ-приставка + острая потребность в компьютере с низким энергопотреблением под Linux. Почему бы не превратить одно в другое?

Пользователь

Дано: ненужная ТВ-приставка + острая потребность в компьютере с низким энергопотреблением под Linux. Почему бы не превратить одно в другое?

Особо амбициозные разработчики любят заявлять о том, что используемый ими язык программирования или фреймворк будет жить лет сто. Дерзкое заявление, учитывая, что разработке программного обеспечения, как таковой, всего около 65 лет. А фреймворки еще моложе.

И всё же интересно, какие языки все еще будут использоваться через 100 лет?

Специалисты по ИБ из Deep Instinct утверждают, что инструменты Microsoft Visual Studio для Office (VSTO) всё чаще используются в качестве метода обеспечения сохраняемости и выполнения кода на целевой машине с помощью вредоносных надстроек Office.

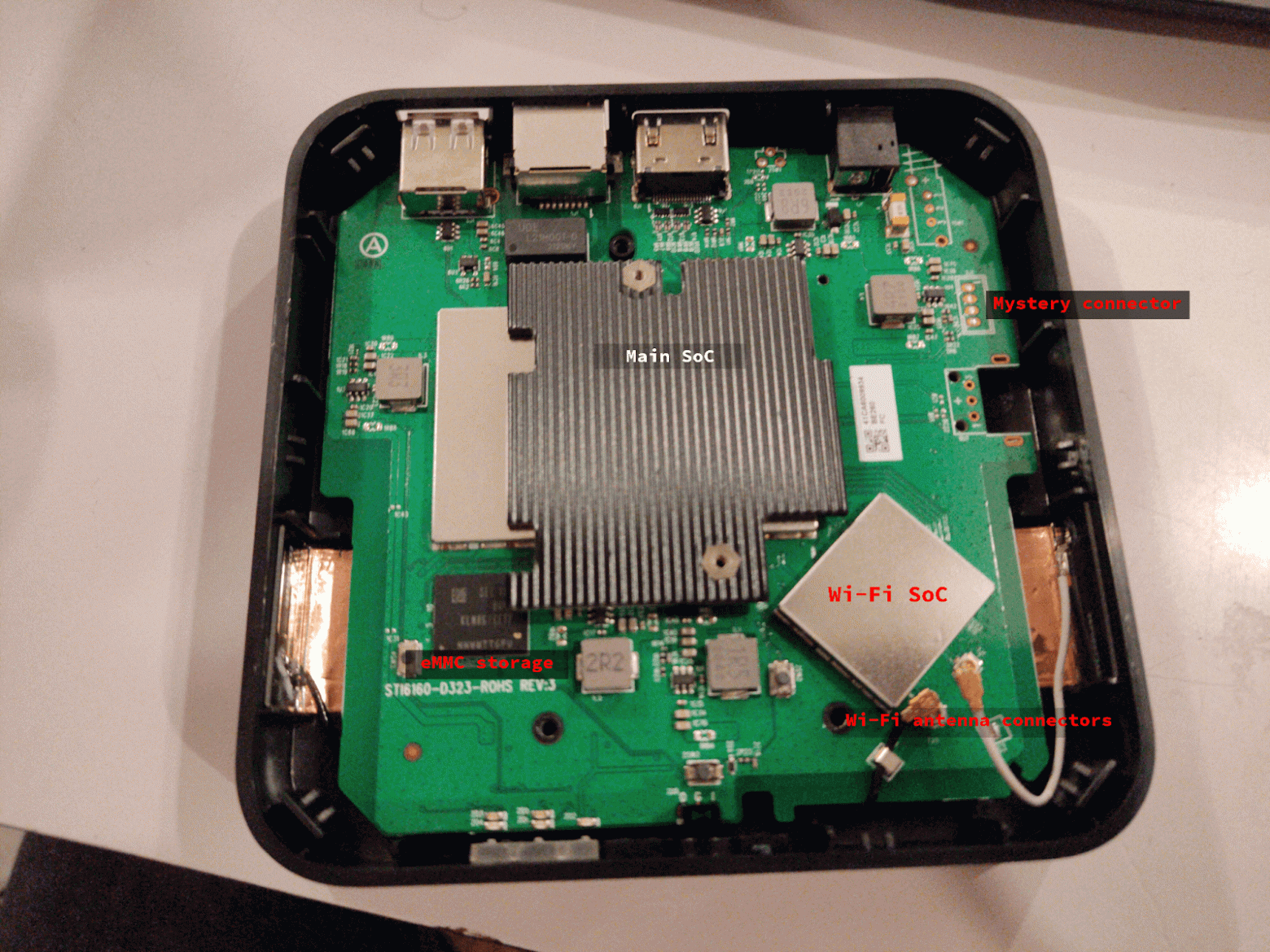

В конце года все подводят какие-нибудь итоги. Давайте тоже что-нибудь подведём. Например, поговорим о том, какие важные и интересные технологические достижения принёс нам 2022.

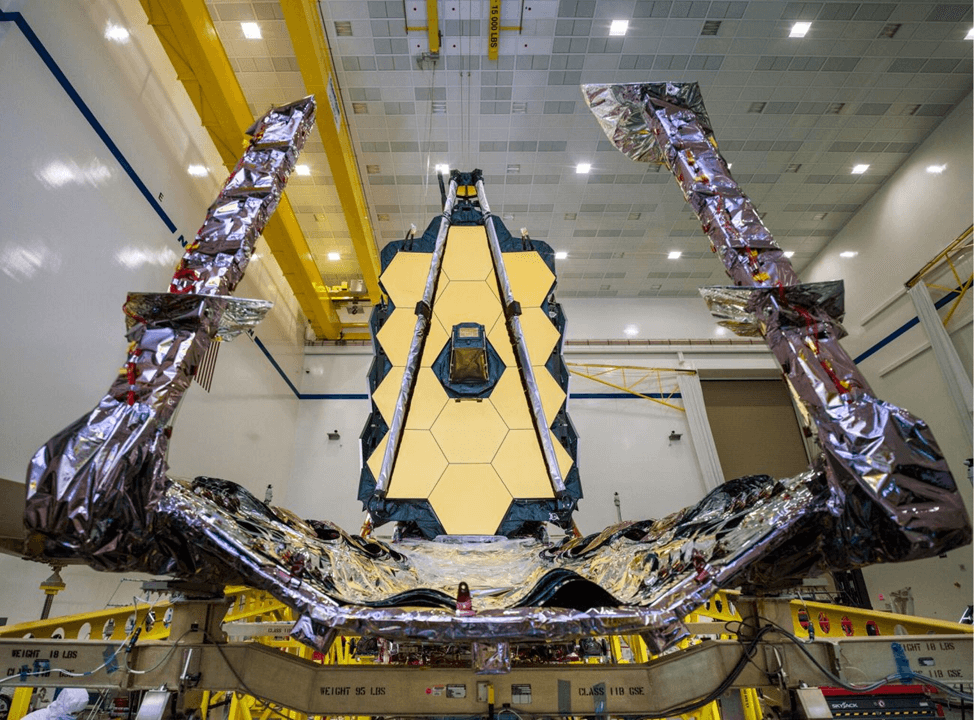

Чего только не делают из Commodore 64. Вряд ли кто-то сможет переплюнуть коммодордеон, но огромный древний аутентификатор — это тоже круто. Этот огромный кусок железа вы точно не потеряете, а незадачливый вор скорее заработает грыжу, чем схватит его и убежит.

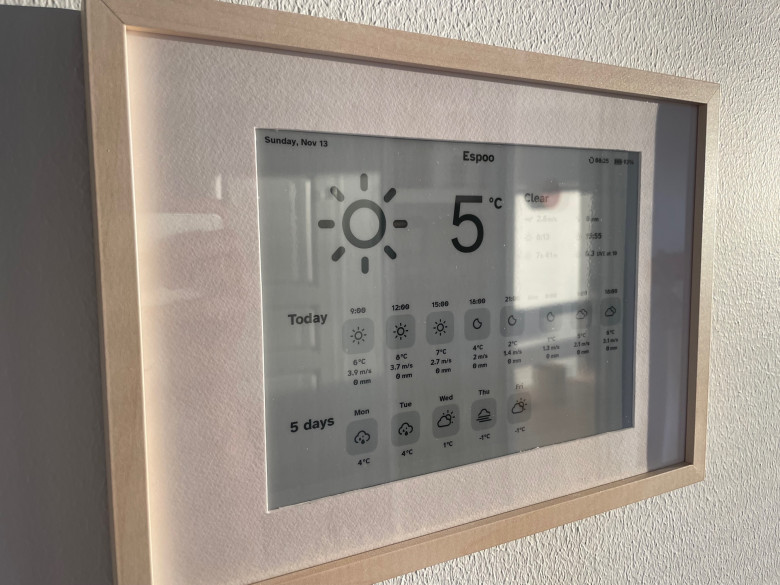

Кому-то нравится украшать дом электронными фоторамками, а кому-то — цифровым прогнозом погоды. Если вы из их числа, то читайте, как собрать своё собственное метео-табло.

Мариус Бакке (Marius Bakke) несколько лет занимается разработкой Guix и недавно начал вести свой блог. Мы решили перевести рассказ о том, почему Мариус увлёкся разработкой собственной операционной системы и как с её помощью можно вносить правки в код любых программ.

Если вы фанат робо-собаки от Boston Dynamics и хотели бы завести дома его маленькую копию, вам в помощь OpenCat. Это платформа четвероногих роботов-питомцев на основе Arduino и Raspberry Pi с открытым исходным кодом. Разработчики предлагают всем попробовать создать своего собственного робота-любимца.

Сейчас можно получить доступ к текстовым редакторам практически на любом устройстве с экраном, поэтому пишущие машинки стали не так полезны. Но что если превратить их в компьютер?

Оказывается, глухие не только могут ходить на концерты и воспринимать музыку, но даже становиться знаменитыми исполнителями и композиторами. Наш мозг способен удивительным образом приспосабливаться, особенно, если немного ему помочь. Рассказываем, как глухие "слышат" музыку.

С той поры, как открыли исходный код Doom, портирование игры для самых разных устройств с дисплеем стало классным развлечением для программистов. Цифровые фотоаппараты, Nintendo Switch, браузеры — игра коснулась практически любого устройства, на котором можно запустить код.

Раньше я не задумывалась о том, чтобы самостоятельно портировать Doom, но мне было любопытно, есть ли порт на моем любимом заброшенном варианте UNIX. После беглого поиска в Google и GitHub я пришла к выводу, что это маловероятно. А если такую штуку и делали, то о ней никогда не говорили.

Вторая часть статьи, посвящённой созданию первого процессора с миллионом транзисторов. Ссылка на первую часть.

«Успешное использование уязвимости может позволить злоумышленнику выполнить произвольный код с привилегиями пользователя. Если пользователь имеет повышенные привилегии, злоумышленник может полностью скомпрометировать систему», — говорится в рекомендациях по безопасности от компании Cisco.Злоумышленник может получить возможность устанавливать программы, создавать новые учетные записи с полными правами пользователя, просматривать, изменять или удалять данные.