1 августа 2018 года была опубликована статья "

Тёмные паттерны Amazon", мало того, что переводная, так и кроме этого содержащая крайне мало фактических данных, по сути эта статья является точкой зрения покупателя, претендующего на отношение к IT, если конечно тестировщика (а как иначе можно ещё назвать человека, который сделал покупки, пробовал писать отзывы и пошёл делать глобальные выводы) — можно отнести к таковым.

Не могу молчать, являясь представителем многочисленного русскоязычного сообщества Amazon-продавцов.

Именно поэтому, смотря на frontend, я также знаю, что есть backend, и он крайне интересен, как с точки зрения IT, так и с точки зрения большого бизнеса.

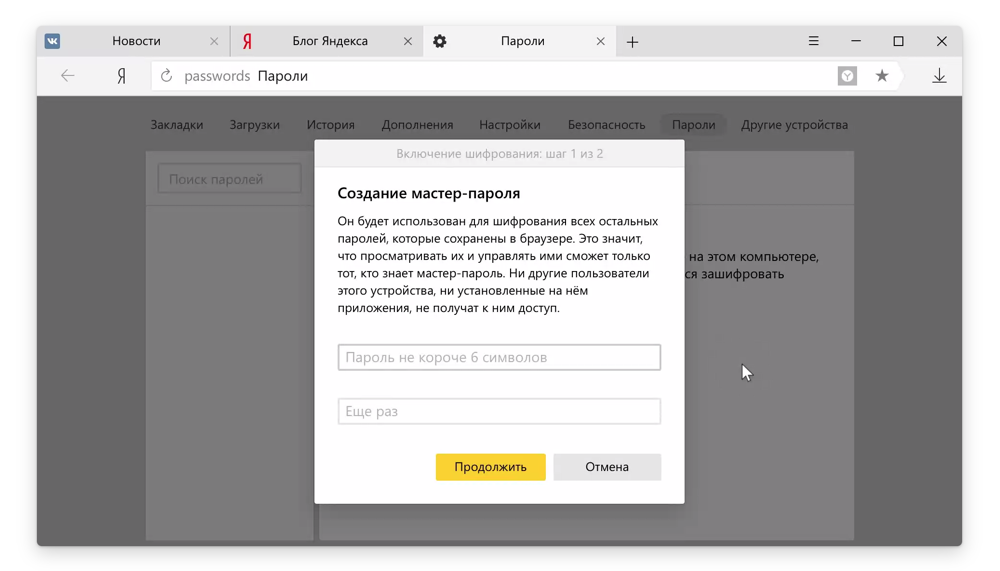

Итак, мое внимание в первую очередь привлек вот этот скриншот.

В последней его части имеется текст обведённый красным ( Item is currently only eligible for, Amazon Verified Purchase Reviews...) так вот, расскажу предысторию того, почему стали появляться такие запреты и что они на самом деле значат.

Для начала, несколько источников:

Статья на Washington Post (между прочим, газета принадлежит Безосу, владельцу Amazon).