1. Мир пытается оставить тебя тупым. Начиная от банковских платежей и процентов и заканчивая чудо-диетами — из необразованных людей легче вытрясти деньги и ими проще управлять. Занимайтесь самообразованием столько, сколько можете — для того, чтобы быть богатым, независимым и счастливым.

Антон Сердюков @devzona

Programistik

Взаимодействие клиентов SIP. Часть 2

6 min

128K

В предыдущей статье мы рассмотрели простое взаимодействие клиентов SIP без использования Proxy-сервера. Такое взаимодействие на практике встречается чрезвычайно редко, но отлично подходит для того, чтобы понять основы SIP.

Теперь, когда мы разобрались с базовыми вещами, предлагаю перейти к реальной работе протокола.

+7

Взаимодействие клиентов SIP. Часть 1

5 min

245K

Месяц назад я начал свое знакомство с IP-телефонией, а именно с Lync и Asterisk. И заметил следующую картину: в сети очень много интересных статей по практической стороне вопроса (как и что делать) и очень мало внимания уделено теории (в конце статьи приведены ссылки). Если Вы хотите разобраться с SIP, то извольте либо читать RFC 3261, либо одну из «этих толстых книг». Это, естественно, полезно, но многим хочется в начале изучить некую выжимку, а уж потом бросаться в омут с головой. Эта статья как раз для таких людей.

+21

Основы архитектуры IIS, или запросопровод для ASP.NET

20 min

212KTutorial

В прошлом году мне пришлось отсобеседовать около 10-15 кандидатов на должность веб-программиста на ASP.NET средней квалификации. В качестве вопросов «на засыпку», или «со звёздочкой», я просил рассказать, что происходит с HTTP-запросом от момента его поступления на 80-й порт сервера до передачи управления коду aspx-страницы. Статистика была удручающей: ни один из кандидатов не смог выдать хоть что-нибудь внятное. И этому есть своё объяснение: ни в MSDN с technet, ни на специализированном ресурсе iis.net, ни в книгах a-la «ASP.NET для профессионалов», ни в блогах данной теме не уделяется должного внимания – информацию приходится собирать чуть ли не по крупицам. Я даже знаю людей, которые решили написать свой собственный веб-сервер (Игорь, Георгий, привет!), чтобы не разбираться в работе IIS. Единственная толковая статья – «Introduction to IIS Architectures» Риган Темплин (Reagan Templin). Но и она остаётся на периферии интересов аспнетчиков.

Хотя мне лично уже не так интересны чисто технические вопросы, я решил собрать в кучу свой накопленный опыт, раскопать на просторах Сети любопытные детали и передать сие сакральное знание массам, пока оно ещё не устарело. Сразу оговорюсь, что статья ориентирована в большей степени на IIS 7.x, иногда будут ответвления про 6-ку. С 8-й версией в работе не сталкивался, поэтому решил обойти её в этой статье стороной. Но, уверен, читатель без труда разберётся с восьмёркой, освоив изложенный ниже материал.

+47

Физика радиационных эффектов, влияющих на электронику в космосе

14 min

290KТехнологический процесс с проектными нормами 32 нм.

Два ядра ARMv7 с тактовой частотой 1,3 ГГц

Оперативная память – 1 Гбайт.

Технологический процесс с проектными нормами 150 нм.

Одно ядро PowerPC с тактовой частотой 200 МГц.

Оперативная память – 256 Мбайт.

Сверху – параметры центрального процессора iPhone5, внизу – марсохода Curiosity. Бортовой компьютер марсохода стоит приблизительно в двести раз дороже нового айфона. Почему так? Центральный процессор космического аппарата должен быть устойчивым к воздействию радиации. На Хабре уже была хорошая обзорная статья о космической электронике, а я постараюсь подробнее рассказать о физических принципах и эффектах, стоящих за сбоями и отказами в космосе.

Два ядра ARMv7 с тактовой частотой 1,3 ГГц

Оперативная память – 1 Гбайт.

Технологический процесс с проектными нормами 150 нм.

Одно ядро PowerPC с тактовой частотой 200 МГц.

Оперативная память – 256 Мбайт.

Сверху – параметры центрального процессора iPhone5, внизу – марсохода Curiosity. Бортовой компьютер марсохода стоит приблизительно в двести раз дороже нового айфона. Почему так? Центральный процессор космического аппарата должен быть устойчивым к воздействию радиации. На Хабре уже была хорошая обзорная статья о космической электронике, а я постараюсь подробнее рассказать о физических принципах и эффектах, стоящих за сбоями и отказами в космосе.

+198

Организация сети в облаке и сетевая связность с облаком

3 min

13K

Здравствуйте, дорогие любители cloud computing.

Сегодня меня заставили написать пост о сетях – о тех сетях, что используются в нашем облаке. Я изо всех сил постараюсь объяснить, как тут все организовано, а также расскажу о том, как можно подключиться к нашему облаку.

+4

IP-телефония: от медных проводов до цифровой обработки сигнала

11 min

91K

Если в один прекрасный день вам придется на скорую руку разобраться, что есть VoIP (voice over IP) и что значат все эти дикие аббревиатуры, надеюсь, эта методичка поможет. Сразу замечу, что вопросы конфигурирования дополнительных видов обслуживания телефонии (такие как перевод вызова, голосовая почта, конференц-связь и т.п.) здесь не рассматриваются.

Итак, с чем мы будем разбираться под катом:

- Базовые понятия телефонии: типы аппаратов, схемы подключения

- Связка SIP/SDP/RTP-протоколов: как это работает

- Как передается информации о нажатых кнопках

- Как происходит передача голоса и факсов

- Цифровая обработка сигналов и обеспечение качества звука в IP-телефонии

+22

Безопасность Asterisk

18 min

93KДоброго времени суток, Вам, жители Хабра.

Случилось так, что я прошел курс дистанционного обучения по теме «Информационная Безопасность», по завершению которого необходимо было защитить выпускную работу. Темой для данной работы я выбрал «Безопасность Asterisk», касательно данной темы написано очень много статей и публикаций, но на мой взгляд они либо не полны, либо целиком не раскрывают данную тему, либо нет указаний на актуальность данного вопроса. Взял на себя смелость собрать «все» в один документ, что и вылилось в выпускную работу. Защитился успешно, диплом получен — решил поделится с сообществом данной работой.

Случилось так, что я прошел курс дистанционного обучения по теме «Информационная Безопасность», по завершению которого необходимо было защитить выпускную работу. Темой для данной работы я выбрал «Безопасность Asterisk», касательно данной темы написано очень много статей и публикаций, но на мой взгляд они либо не полны, либо целиком не раскрывают данную тему, либо нет указаний на актуальность данного вопроса. Взял на себя смелость собрать «все» в один документ, что и вылилось в выпускную работу. Защитился успешно, диплом получен — решил поделится с сообществом данной работой.

+12

Руткиты: проблемы безопасности и тенденции развития

12 min

31KВ настоящее время очевидно смещение вектора компьютерных атак от массового заражения к целевым, точечным атакам. Как сказал Е. Касперский: «Девяностые были десятилетием киберхулиганов, двухтысячные были десятилетием киберпреступников, сейчас наступила эра кибервойн и кибертеррора». Иллюстрацией этому являются всем известные примеры: Stuxnet, Duqu, Flamer, Gauss, которые многие антивирусные компании причисляют к кибероружию.

Одним из ярких примеров использования кибероружия может служить шпионская сеть «Красный октябрь», которая пять лет активно добывала информацию из правительственных организаций, различных исследовательских институтов, крупных международных компаний. Серьезная защищенность этих объектов не остановила работу вредоносной системы. Она была раскрыта всего несколько месяцев назад, что свидетельствует о возрастающей угрозе вмешательства в работу любой компьютерной системы.

Основные тенденции в компьютерной безопасности

Одним из ярких примеров использования кибероружия может служить шпионская сеть «Красный октябрь», которая пять лет активно добывала информацию из правительственных организаций, различных исследовательских институтов, крупных международных компаний. Серьезная защищенность этих объектов не остановила работу вредоносной системы. Она была раскрыта всего несколько месяцев назад, что свидетельствует о возрастающей угрозе вмешательства в работу любой компьютерной системы.

+29

Tasks и Back Stack в Android

5 min

83KTutorial

Привет. Из названия темы вы могли заметить, что речь пойдет о том, как устроены Tasks и Back Stack в Android. Эта статья будет являться свободным переводом официального источника. Тема больше ориентирована на новичков, но я думаю, что и опытный разработчик сможет узнать что-то новое, т.к. тема специфична и не часто приходится кастомизировать поведение наших Activity.

+14

Работа с сетью в Android: трафик, безопасность и батарейка

8 min

84KНа сегодняшний день в Google Play насчитывается более 800 тысяч приложений. Многие из них реализованы на основе клиент-серверного общения. При разработке таких приложений нужно учесть три основных момента, о которых пойдет речь в этой статье.

+57

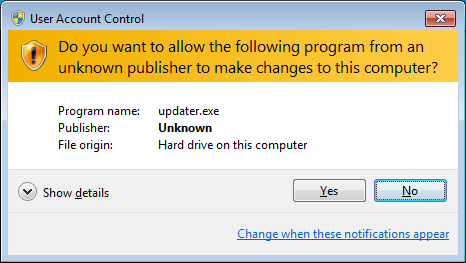

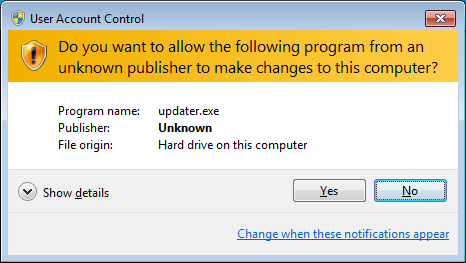

UAC, давай дружить!

6 min

94KТехнология UAC — не лишний компонент безопасности ОС Windows последних версий и пользователи приходят к этой мысли, борясь с malware и вирусами. Программистам, в свою очередь, стоит грамотно подходить к написанию приложений и принимать во внимание наличие такого «обстоятельства».

На хабре и вообще в сети много статей на тему «Как отключить UAC», «Как обойти UAC» и др. Но зачем отключать, функция ведь полезная? Зачем обходить, мы ведь не злоумышленники?

Нужно дружить!

Ниже я расскажу как это делать в Вашем приложении.

На хабре и вообще в сети много статей на тему «Как отключить UAC», «Как обойти UAC» и др. Но зачем отключать, функция ведь полезная? Зачем обходить, мы ведь не злоумышленники?

Нужно дружить!

Ниже я расскажу как это делать в Вашем приложении.

+61

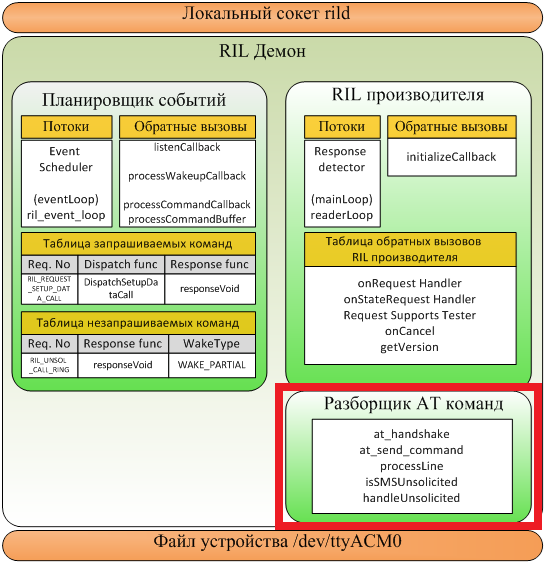

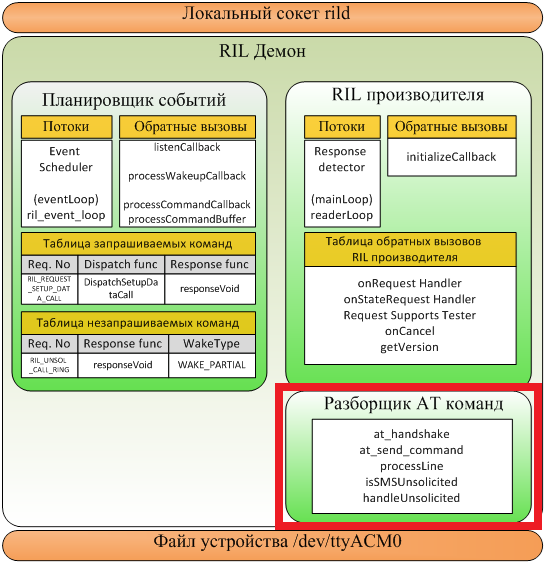

Взаимодействие с модемом в ОС Android

2 min

31KВ предыдущей статье я рассказал про то, как устроен слой радиоинтерфейса в ОС Android. Сегодня я расскажу о том, как можно взаимодействовать непосредственно с модемом.

Зачастую бывает, что планшет с 3G модемом не предоставляет возможности позвонить, отправить SMS-сообщение и даже узнать баланс счёта. В этой статье мы будем с этим бороться, а так же увидим как использовать весь функционал, предоставляемый модемом.

Как вы уже знаете, RIL производителя переводит запросы ОС Android в понятный модему виду. Как правило для взаимодействия с модемом используется множество стандартизованных Hayes AT-команд, тем не менее, некоторые производители модемов дополняют стандартный набор AT-команд своими собственными расширениями. Сегодня мы будем работать на уровне между RIL производителя и модемом.

Зачастую бывает, что планшет с 3G модемом не предоставляет возможности позвонить, отправить SMS-сообщение и даже узнать баланс счёта. В этой статье мы будем с этим бороться, а так же увидим как использовать весь функционал, предоставляемый модемом.

Как вы уже знаете, RIL производителя переводит запросы ОС Android в понятный модему виду. Как правило для взаимодействия с модемом используется множество стандартизованных Hayes AT-команд, тем не менее, некоторые производители модемов дополняют стандартный набор AT-команд своими собственными расширениями. Сегодня мы будем работать на уровне между RIL производителя и модемом.

+19

Как работают браузеры: принципы работы современных веб-браузеров

2 min

190KПросматривая одно из обучающих видео "Школы разработки интерфейсов" Яндекса, наткнулся на ссылку на офигенный труд израильской веб-программистки Тали Гарсиэль (Tali Garsiel) "How browsers work" (Как работают браузеры).

Она в течение нескольких лет отслеживала всю издаваемую информацию о внутреннем устройстве браузеров, изучала исходный код WebKit и Gecko и, в конце концов, собрала все воедино. Вот что пишет сама Тали:

Возможно для кого-то это давно уже не новость, но, надеюсь, для тех, кто не слышал, будет полезно (на хабре упоминаний не нашел).

Под катом содержание перевода, чтобы решить стоит ли читать.

Она в течение нескольких лет отслеживала всю издаваемую информацию о внутреннем устройстве браузеров, изучала исходный код WebKit и Gecko и, в конце концов, собрала все воедино. Вот что пишет сама Тали:

Когда на 90% компьютеров был установлен IE, приходилось мириться с тем, что это загадочный «черный ящик», однако теперь, когда более половины пользователей выбирает браузеры с открытым исходным кодом, пришло время разобраться, что скрывается у них внутри, в миллионах строк программного кода на C++...Пролистав, я был поражен — отличная работа. Внутреннее устройство браузеров, алгоритмы разбора — все хорошо иллюстрировано, доступно и понятно. И без излишних подробностей, страниц на 30-40. Как раз то, что нужно. Решил — это надо обязательно перевести. Покопался еще немного — оказалось перевод уже как 1,5 года есть!

Возможно для кого-то это давно уже не новость, но, надеюсь, для тех, кто не слышал, будет полезно (на хабре упоминаний не нашел).

Под катом содержание перевода, чтобы решить стоит ли читать.

+158

DMITROBOT — второй открытый турнир по робототехнике

3 min

20K Соревнованиями роботов сейчас мало кого удивишь: ездящие, шагающие, бегающие, ползающие, летающие и прочие боевые человекоподобные железяки давно и активно соревнуются в куче разнообразных дисциплин — от простых и понятных гонок до прямо-таки мордобоя и всяких экзотических видов, типа танцев и баскетбола.

Соревнованиями роботов сейчас мало кого удивишь: ездящие, шагающие, бегающие, ползающие, летающие и прочие боевые человекоподобные железяки давно и активно соревнуются в куче разнообразных дисциплин — от простых и понятных гонок до прямо-таки мордобоя и всяких экзотических видов, типа танцев и баскетбола.Решили и мы (сотрудники дмитровского филиала университета «Дубна») не отставать: в этом году турнир роботов «Dmitrobot» проводится уже второй раз.

+19

Как мы строили отказоусточивый дата-центр уровня TIER-III

4 min

89KВ 2009 году здесь был уже давно не использующийся склад уникальных компрессоров (в частности для системы «Энергия-Буран»), куда когда-то заезжал для разгрузки поезд.

Здание нам сразу понравилось. Мы выкупили его для строительства собственного ЦОД повышенной ответственности. Через несколько лет на месте цеха появился современный ЦОД, который стал третьим в России, сертифицированным по уровню Tier III Uptime Institute как объект.

Недавно я нашел довольно много фотографий со строительства. Думаю, вам будет интересно посмотреть, как всё это выглядит в процессе, обычно такие штуки не показывают.

А это 2012 год, машинный зал только начинает заполняться

Осторожно, под катом много фотографий

Здание нам сразу понравилось. Мы выкупили его для строительства собственного ЦОД повышенной ответственности. Через несколько лет на месте цеха появился современный ЦОД, который стал третьим в России, сертифицированным по уровню Tier III Uptime Institute как объект.

Недавно я нашел довольно много фотографий со строительства. Думаю, вам будет интересно посмотреть, как всё это выглядит в процессе, обычно такие штуки не показывают.

А это 2012 год, машинный зал только начинает заполняться

Осторожно, под катом много фотографий

+104

Mozilla, EFF и ещё 84 компании и организации объединились против шпионажа АНБ

4 min

42K Коалиция из интернет-компаний и общественных организаций подписала открытое письмо в администрацию Обамы с призывом провести проверку полномочий, которые имеются у американских спецслужб в части массовой слежки за гражданским населением.

Коалиция из интернет-компаний и общественных организаций подписала открытое письмо в администрацию Обамы с призывом провести проверку полномочий, которые имеются у американских спецслужб в части массовой слежки за гражданским населением.Подписанты открытого письма призывают Конгресс создать комиссию вроде комиссии Чёрча, образованной после Уотергейтского скандала в 70-е годы для изучения разведывательных операций ФБР и ЦРУ. Её цель — проверка, действительно ли разведчики используют только законные методы, не превышают ли они свои полномочия, скрывая преступления за грифом секретности.

+99

WWDC 2013 по-русски и за 6 минут

1 min

33K

Под катом видео и дополнительная информация.

+32

Вышел третий номер журнала ЦОДы.РФ

2 min

3.6K

Деловая активность на телекоммуникационном рынке летом традиционно снижается, но только не для инженеров, отвечающих за эксплуатацию инженерных систем дата-центров и тем более за системы кондиционирования. Разве что исландские коллеги чувствуют себя комфортно: у них в стране летом столбик термометра не поднимается выше 20 градусов, и то ненадолго. Насколько хорошо подготовились отечественные поставщики услуг ЦОД, мы узнаем из новостных сообщений с «полей битв» со зноем. Нам лишь остается надеяться, что температурные рекорды экстремально жаркого лета 2010-го не будут побиты в этом году, а инженеры добросовестно подготовили свои дата-центры к летнему сезону. Именно поэтому в центральной теме номера мы решили обсудить вопросы, связанные с эксплуатацией систем кондиционирования в летний период.

+1

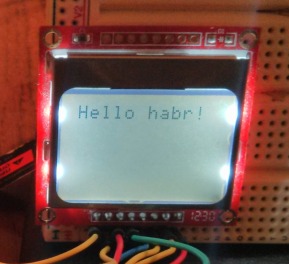

Простой способ управления удалёнными устройствами

4 min

23K Что хотелось:

Что хотелось:- при завершении задачи в jenkins выводить уведомление на компьютере и как дополнение — вывести его на физический дисплей, подключенный к arduino;

- интерфейс, который можно открыть на телефоне или планшете, для управления проигрывателем музыки на компьютере и видеоплеером на raspberry pi;

- интерфейс, доступный снаружи локальной сети, для вывода значения с датчиков, установленных на arduino.

Что получилось:

- клиент, запускаемый на устройстве, с декларацией методов на python;

- RESTful api для запуска «методов»(картинка справа выведена через него);

- «панели управления» с web-интерфейсом;

- сервис для управления устройствами, методами и панелями.

+20

Information

- Rating

- 2,711-th

- Location

- Санкт-Петербург, Санкт-Петербург и область, Россия

- Date of birth

- Registered

- Activity