В новом переводе от команды Spring АйО вы узнаете, как аннотация @Transactional помогла решить проблему с утечкой соединений и обеспечила стабильность системы.

В новом переводе от команды Spring АйО вы узнаете, как аннотация @Transactional помогла решить проблему с утечкой соединений и обеспечила стабильность системы.

Весной 2023 года разработчики Depot добавили в свой сервис возможность проверять Dockerfile'ы при каждой сборке.

В этой статье они делятся десятью наиболее распространенными проблемами при линтинге Dockerfile'ов, разбирают каждую проблему и объясняют, почему она возникает и как ее решить. Авторы отмечают, что со временем список может измениться, но даже в таком виде он станет хорошей отправной точкой для оптимизации Dockerfile'ов.

На это небольшое исследование меня натолкнула опубликованная недавно на Хабре статья, в которой автор предположил, что в знаменитых "Тетрисах" из 90-х мог использоваться 4-битный микроконтроллер Holtek HT1130. Меня сильно удивило (и мотивировало), что, по всей видимости, до сих пор не снят образ ПЗУ и, соответственно, не написан эмулятор для этой линейки игр.

Сегодня я решил отойти немного от постоянной рубрики «Ностальгические игры» и запустить новую — «В поисках сокровищ», где буду рассказывать про хорошие современные или относительно современные игры, которые вы могли пропустить.

Начну я с проекта под названием Bloodstained: Ritual of the Night.

Привет, Хабр! Давайте рассмотрим способы запуска Docker в Docker контейнере (вложенное использование Docker). Такой подход не является повседневным использованием, но иногда помогает решить задачи при построении пайплайна CI/CD в GitLab или Jenkins для создания образов Docker и их публикации в реджестри (реестре образов), при...

Очень часто возникающий вопрос: где можно разместить скрипты на Python, Flask-приложение, телеграм или дискорд ботов?

Один из вариантов — на своем компьютере при наличии внешнего IP-адреса и опыта в настройке проброса портов на роутере.

Цель этот статьи - подробная инструкция, как сделать хостинг Python-скриптов бесплатно и доступным 24/7 на примере телеграм-бота

Любите ли вы отзывчивые программы так, как люблю их я? Любовь эта привела меня к Колибри ОС - невероятно шустрой операционной системе, которая запускает программу до того, как вы осознаете, что кликнули по ней. И недавно у неё нашли уязвимость: ping of death.

Так получилось, что моя первая работа была связана с симуляцией компьютерных систем – от серверов до мобильных устройств. И там мы использовали симулятор Simics. Этой системой пользуются крупные производители железа для опережающей разработки драйверов.

Если бы только можно было использовать Simics для отладки любительской ОС...

Энергетическая отрасль переживает значительные инфраструктурные и рыночные преобразования в связи с растущим спросом на экологически чистую энергию, в основном обусловленным попытками сдержать вредные последствия изменения климата. Чтобы облегчить переход к экологически чистой энергии, были введены государственные субсидии и программы финансового стимулирования для привлечения инвестиций в проекты возобновляемой энергетики и технологии утилизации углерода. Кроме того, были разработаны глобальные системы отчетности о климатических выбросах для установления более высоких международных стандартов и обеспечения подотчетности. Однако переход к экологически чистой энергетике сопряжен с целым рядом проблем: от убеждения различных заинтересованных сторон в необходимости принятия на себя обязательств по достижению амбициозных целей в области изменения климата до удовлетворения глобального спроса на энергию при внедрении менее предсказуемых возобновляемых источников энергии и сдерживания инфляционного давления на цены на энергию в течение всего переходного процесса.

Технология блокчейн может стать важным инструментом в поддержке необходимого перехода к чистой энергии, выступая в качестве общей инфраструктуры с открытым исходным кодом, которая позволяет нескольким независимым сторонам отслеживать активы через глобальный реестр и обеспечивать соблюдение соглашений с помощью криптографической истины . Используя блокчейн, энергетическая отрасль может лучше оцифровать и присвоить ценность инвестициям в чистую энергию, что приведет к более демократичному доступу к денежным потокам от "зеленых" инвестиций, большей прозрачности успеха проектов в области чистой энергии и большей подотчетности заинтересованных сторон, выполняющих свои обязательства.

Создал мини курс по программе для векторной графики Inkscape в 2022.

Разработал методические материалы для изучения темы «Кодирование и обработка графической и мультимедийной информации» в школьном курсе информатики.

«Векторные графические редакторы позволяют пользователю создавать и редактировать векторные изображения непосредственно на экране компьютера, а также сохранять их в различных векторных форматах, например, CDR, AI, EPS, WMF или SVG». «Inkscape - редактор векторной графики, аналогичный по своим возможностям таким программам, как Adobe Illustrator, Corel Draw и другим».

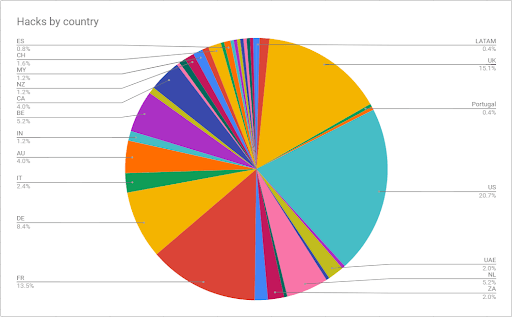

Здравствуйте, уважаемые подписчики Хабра и пользователи 3CX!

Мы подготовили цикл статей о различных рисках безопасности и неверных действиях, которые могут привести ко вторжению в вашу систему телефонии, в частности, 3CX. Надеемся, эта информация поможет, особенно начинающим системным администраторам, не подставить компанию телефонным мошенникам. Не менее важна и защита конфиденциальных данных, например, записей разговоров.

В первой статье мы расскажем о целях мошенников и ошибках настройки, которыми они пользуются. А во второй - расскажем о лучших практиках обеспечения безопасности 3CX.

Как известно, пользователи и группы в Linux определяются по целочисленному идентификатору, который используется при описании владельца и группы файла, а также для создания контекста текущего пользователя после авторизации. Но как это работает внутри? И можно ли создать свою реализацию для взаимного преобразования имен и идентификаторов и для аутентификации пользователей? В этой статье мы детально рассмотрим анатомию подсистем NSS (Name Service Switch) и создадим свою простую реализацию подсистем для использования с текстовым файлом со списком пользователей и паролей. Во второй части статьи мы поговорим о PAM и обсудим возможные способы ее реализации и применения.

В этой серии статей я расскажу о внутреннем устройстве Android — о процессе загрузки, о содержимом файловой системы, о Binder и Android Runtime, о том, из чего состоят, как устанавливаются, запускаются, работают и взаимодействуют между собой приложения, об Android Framework, и о том, как в Android обеспечивается безопасность.