Сегодня вопрос информационной безопасности стоит особенно остро — «громкие» скандалы с утечкой данных, критические уязвимости, обнаруженные в самых популярных коммерческих и opensource продуктах, постоянные хакерские атаки, освещенные в газетах и на телевидение — список можно продолжать долго. Рынок ИБ насыщен различными решениями, призванными решить вопросы безопасности, а компании, не смотря на кризис, активно финансируют средства на поддержание должного уровня ИБ, при этом в целом на рынке наблюдается

«кадровый голод» квалифицированных ИБ-специалистов.

Для качественного обеспечения безопасности корпоративной сети необходимо понимать, что представляют собой уязвимости, позволяющие злоумышленнику преодолеть системы безопасности, а также понимать, как он действует.

Общая ИБ-осведомленность сотрудников, а также

знание инструментов и способов работы злоумышленников позволяют реализовывать наиболее эффективные меры противодействия угрозам информационной безопасности.

Для того, чтобы овладеть такими знаниями (при условии наличия знаний в области системного администрирования и функционировании сети и систем), необходимы годы подготовки, включающей постоянное изучение материала и

активную практику. К счастью, существует множество ресурсов, как платных, так и

бесплатных. Недостаток такой подготовки заключается в необходимости обрабатывать огромный объем информации. Из-за нехватки свободного времени это может стать непосильной задачей. Кроме этого, процесс самообучения должен быть системным — необходимо для начала определиться с направлением (безопасность сетей, веб-приложений, систем и прикладного ПО, криптографии, баз данных и т.д.). Из-за растянутости и отсутствия системности при самообучении может возникнуть ситуация, когда полученные на момент окончания обучения знания частично или полностью потеряют свою актуальность.

В интернете доступно множество видео-курсов, позволяющих систематизировать процесс обучения. Несомненно, такой формат обучения позволит получать знания более качественно, однако имеет существенный недостаток — отсутствие практической подготовки и помощи куратора. Говоря об информационной безопасности стоит отметить, что, как правило, успешная атака предполагает успешную эксплуатацию группы уязвимостей.

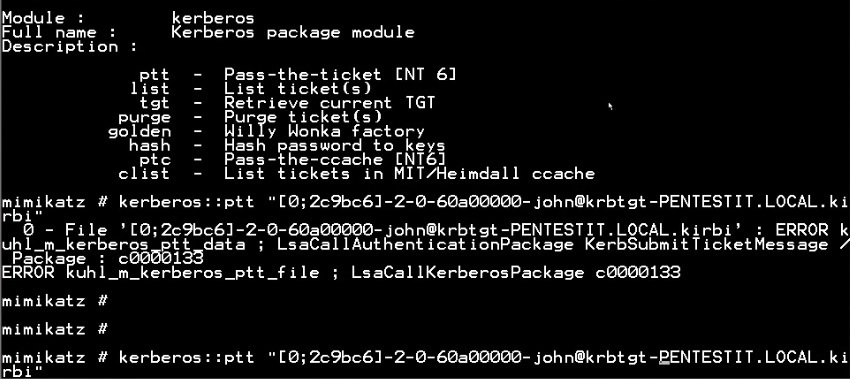

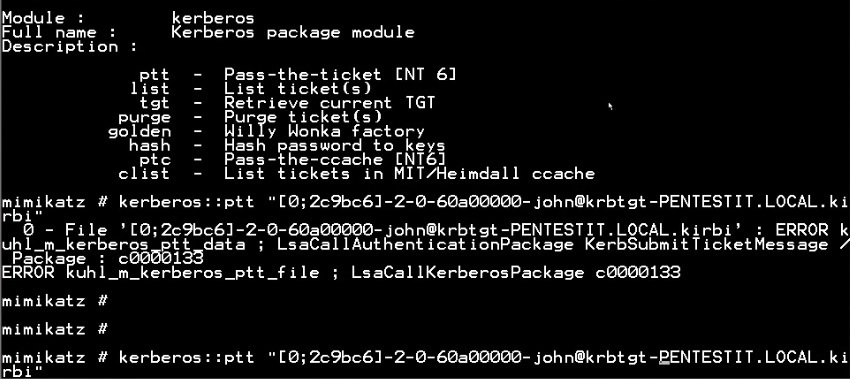

ПримерНам удалось подобрать пароль к серверу, доступному извне. Произведя сканирование внутренней сети мы обнаружили сервер с MS SQL. После подбора пароля для пользователя «sa» выяснилось, что сервис запущен от имени «SYSTEM» (один из вариантов запуска по-умолчанию), а сам сервер находится в домене. Используя хранимую процедуру «xp_cmdshell», загрузим на сервер утилиту Mimikatz, и после того, как администратор домена подключится к серверу (к примеру, спровоцировав неполадки на сервере), с помощью утилиты Mimikatz получим его логин и пароль в чистом виде, по факту — скомпрометировав домен.

Добрый день!

Добрый день!