По мере роста популярности технологий виртуализации и облачных вычислений развиваются и соответствующие средства резервного копирования. Мы уже знакомили читателей с возможностями Symantec Backup Exec 15 – простого в использовании ПО резервного копирования и восстановления данных для виртуальных, физических и облачных сред, интегрированного с программным обеспечением VMware и Hyper-V, рассказывали о специфике лицензирования нового продукта и миграции.

В июле 2015 года Symantec выпустила пакет обновлений Backup Exec 15 Feature Pack 1 (FP1). Благодаря ему BE 15 обрел новые качества. Кроме того, как показывает практика, далеко не все пользователи Backup Exec 15 знакомы со специфическими особенностями данного продукта. Итак, обо всем по порядку. Начнем с нововведений FP1.

В июле 2015 года Symantec выпустила пакет обновлений Backup Exec 15 Feature Pack 1 (FP1). Благодаря ему BE 15 обрел новые качества. Кроме того, как показывает практика, далеко не все пользователи Backup Exec 15 знакомы со специфическими особенностями данного продукта. Итак, обо всем по порядку. Начнем с нововведений FP1.

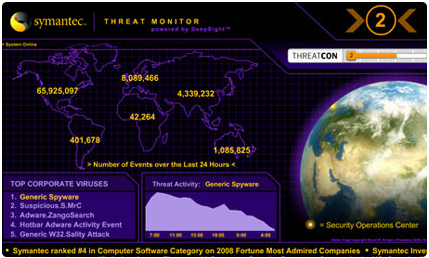

Ещё не начался у нас настоящий листопад, а уязвимости нулевого дня посыпались как осенние листья. Сколько времени прошло с выявления последней 0-day уязвимости (в Java SE 7) – менее трёх недель? И вот уже новая, и не менее интересная уязвимость – удалённое выполнение произвольного кода во всех версиях Microsoft Internet Explorer (с 6 по 9) на всех версиях ОС Windows – от 98 до 7.

Ещё не начался у нас настоящий листопад, а уязвимости нулевого дня посыпались как осенние листья. Сколько времени прошло с выявления последней 0-day уязвимости (в Java SE 7) – менее трёх недель? И вот уже новая, и не менее интересная уязвимость – удалённое выполнение произвольного кода во всех версиях Microsoft Internet Explorer (с 6 по 9) на всех версиях ОС Windows – от 98 до 7.

Наш новый знакомый

Наш новый знакомый

Посвятите этот день мыслям (раз уж сегодня суббота — ограничимся мыслями, а дела можно сделать в понедельник) об установке и настройке систем резервного копирования, утвердите SLA по восстановлению информации в случае аварий, передайте свежие резервные копии по сети в соседний офис на случай пожара. А если вы до сих пор не делаете бэкап — тогда

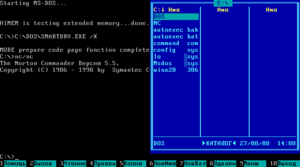

Посвятите этот день мыслям (раз уж сегодня суббота — ограничимся мыслями, а дела можно сделать в понедельник) об установке и настройке систем резервного копирования, утвердите SLA по восстановлению информации в случае аварий, передайте свежие резервные копии по сети в соседний офис на случай пожара. А если вы до сих пор не делаете бэкап — тогда  Мои первые воспоминания о компьютерах неразрывно связаны с Norton Commander. На нем еще работала моя мама, и папа, и наверно даже бабушка… и когда компьютеры появились в школе, на них на всех был Norton Commander…

Мои первые воспоминания о компьютерах неразрывно связаны с Norton Commander. На нем еще работала моя мама, и папа, и наверно даже бабушка… и когда компьютеры появились в школе, на них на всех был Norton Commander…

Сегодня заказал половине семьи подарки в различных интернет-магазинах, в основном выбирая крупные торговые площадки, так как представители малого бизнеса, увы, не всегда обеспечивают достаточный уровень комфорта и безопасности при покупках в их интернет-магазинах.

Сегодня заказал половине семьи подарки в различных интернет-магазинах, в основном выбирая крупные торговые площадки, так как представители малого бизнеса, увы, не всегда обеспечивают достаточный уровень комфорта и безопасности при покупках в их интернет-магазинах.

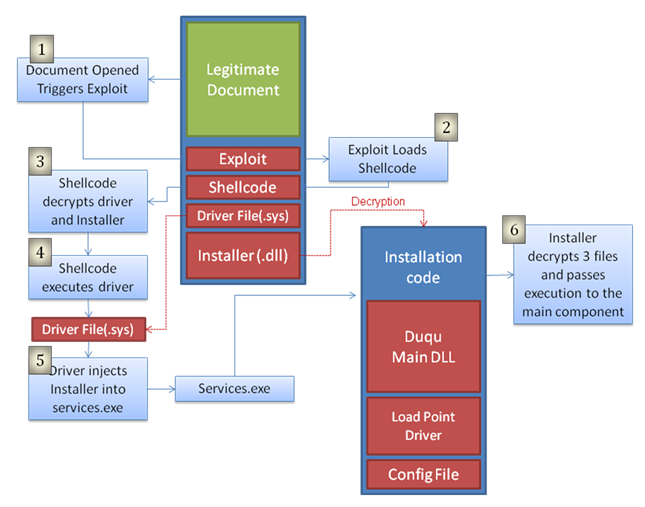

Интересный экземпляр нашли давеча наши аналитики, его тут же окрестили вторым Stuxnetом.

Интересный экземпляр нашли давеча наши аналитики, его тут же окрестили вторым Stuxnetом. Дорогие Хабражители!

Дорогие Хабражители!