Новые инструменты для обнаружения HTTPS-перехвата

4 мин

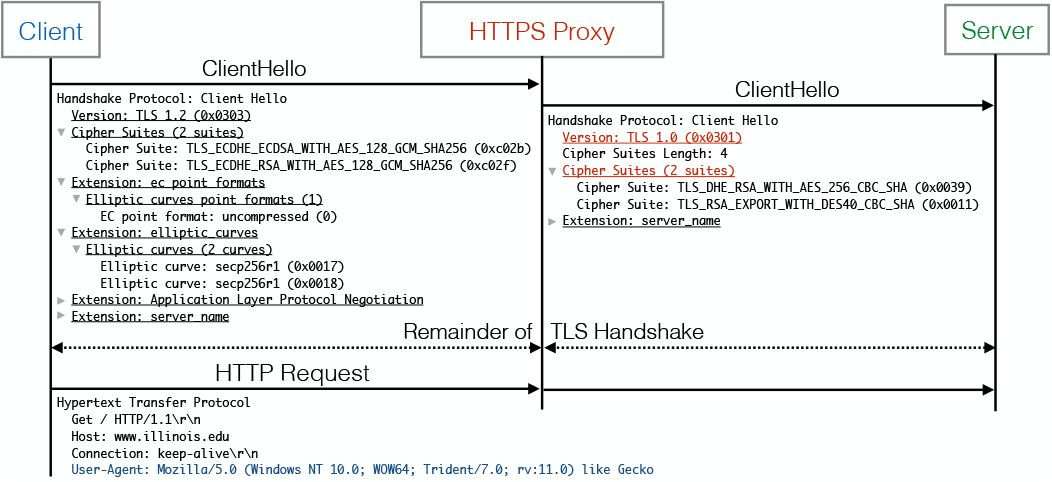

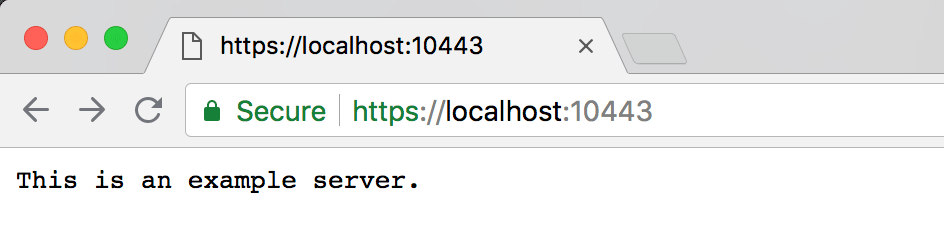

По мере роста использования HTTPS растёт желание посторонних лиц внедриться в защищённый трафик. Исследование 2017 года The Security Impact of HTTPS Interception показало, что это становится всё более распространённой практикой. Анализ трафика на серверах обновления Firefox показал, что в отдельных странах процент внедрения посторонних агентов в HTTPS достигает 15%.

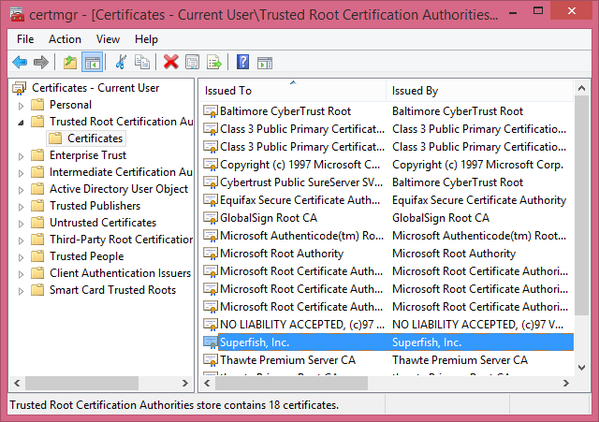

Со времени исследования ситуация вряд ли улучшилась. Сейчас даже последняя модель беспроводных наушников Sennheiser требует установить в системе корневой сертификат (с небезопасными параметрами).

В сентябре прошлого года разработчики Chrome выдвинули радикальное предложение:

В сентябре прошлого года разработчики Chrome выдвинули радикальное предложение:

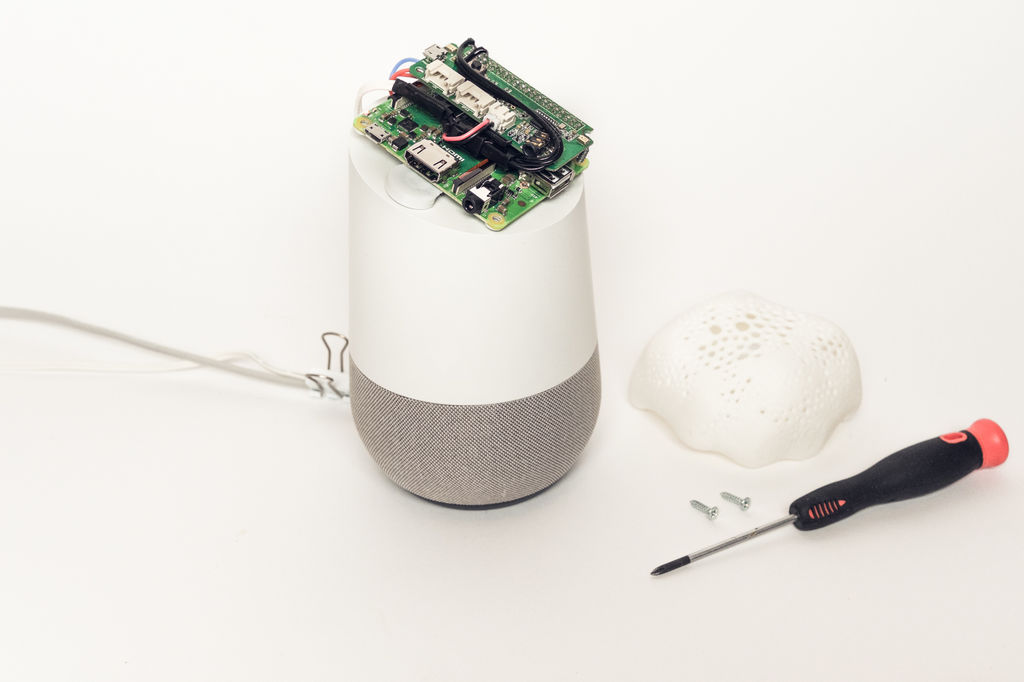

Ходят слухи, что Amazon ведёт работу над секретным проектом

Ходят слухи, что Amazon ведёт работу над секретным проектом

Месяц назад журналист издания Forbes

Месяц назад журналист издания Forbes

6 декабря 2018 года парламент Австралии принял

6 декабря 2018 года парламент Австралии принял

29 ноября 2018 года пользователь твиттера под псевдонимом

29 ноября 2018 года пользователь твиттера под псевдонимом