Цикл статей назван "Построение защищённого NAS". Поэтому в данной статье будет рассматриваться повышение уровня защищённости. Также, будут описаны и те инструменты, которые я не использовал, но возможно применить.

Пользователь

Цикл статей назван "Построение защищённого NAS". Поэтому в данной статье будет рассматриваться повышение уровня защищённости. Также, будут описаны и те инструменты, которые я не использовал, но возможно применить.

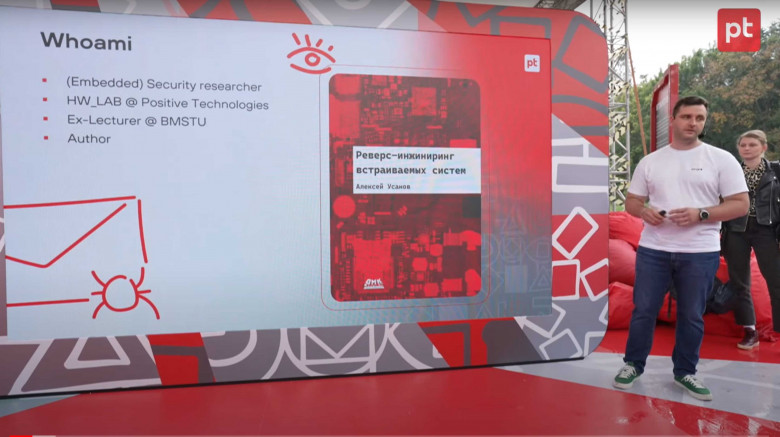

Это единственный материал по «ИТ‑Пикнику», проходившему 2 сентября 2023 года. Не будет отдельного обзорного материала по мероприятия (не набралось), поэтому хочу представить интервью с руководителем направления исследований безопасности аппаратных решений компании Positive Technologies Алексеем Усановым.

Осматриваясь на «ИТ‑Пикнике», я заглянул на стенд Positive Technologies. Там проходила лекция, я заинтересовался темой и решил послушать. Лекция была посвящена реверс‑инжинирингу в информационной безопасности. Я раньше с темой сталкивался только в контексте создания игр. Когда энтузиасты делают клон игры, но у них нет исходников и советов от разработчиков, только внешний вид игры и примерные представления, на каком движке она была создана. Оказывается, в ИБ это довольно знаковая область. Немного подумав после лекции, я поймал Алексея Усанова и поговорил с ним на тему реверс‑инжиниринга в ИБ, кстати, оказалось, что он написал целую книгу об этом.

Актуальные тренды информационной безопасности четко дают понять, что без автоматизации процессов управления ИБ и реагирования на киберинциденты противостоять атакующим будет очень непросто. Количество бизнес-процессов, ИТ-активов и уязвимостей, сложность тактик и инструментов хакеров, скорость распространения атак приводят к необходимости автоматизации ИБ-процессов, что позволяет упростить менеджмент кибербезопасности, снизить нагрузку на специалистов и минимизировать показатели MTTD (mean time to detect, среднее время обнаружения инцидента) и MTTR (mean time to respond, среднее время реагирования на инцидент). При этом экономический эффект применения систем автоматизации, таких как системы IRP (Incident Response Platform), SOAR (Security Orchestration, Automation and Response) и SGRC (Security Governance, Risk Management and Compliance), является не единственным драйвером их внедрения: в отечественной и международной нормативной базе есть рекомендации и требования, выполнить которые проще всего именно с использованием указанных систем. Анализу нормативных требований к IRP/SOAR и SGRC-системам и посвящен данный пост, состоящий из двух крупных частей: первая посвящена нормативному анализу применения IRP/SOAR, вторая часть – нормативному анализу применения SGRC. Начнем!

Статья подготовлена с коллегами, занимающимися установкой систем усиления сотовой связи https://t.me/usileniesvyazi.

Статья о вариантах усиления сигнала сотовой связи на различных объектах: дача, офис, склад..., так же краткий обзор популярных предложений на рынке.

Существует два основных варианта усиления сотовой связи:

Первый вариант для усиления интернета 3G/4G/5G, не усиливает голосовую связь в обычном для нас формате (но можно пользоваться звонками через мессенджеры: WhatsApp, Viber, Skype, Telegram).

Второй вариант универсальный – усиливает интернет и голосовую связь, но имеет ряд ограничений (о ограничениях ниже).