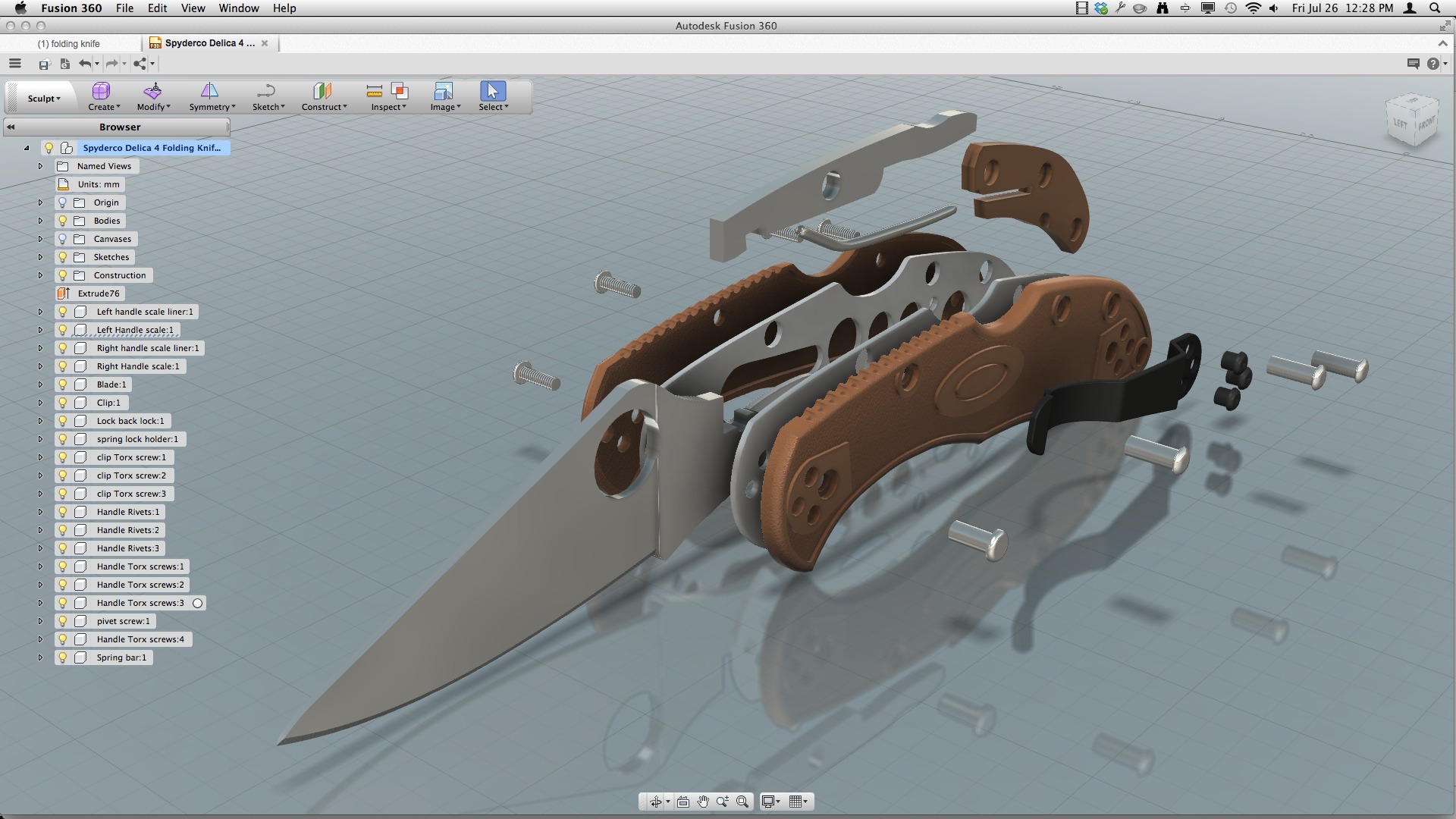

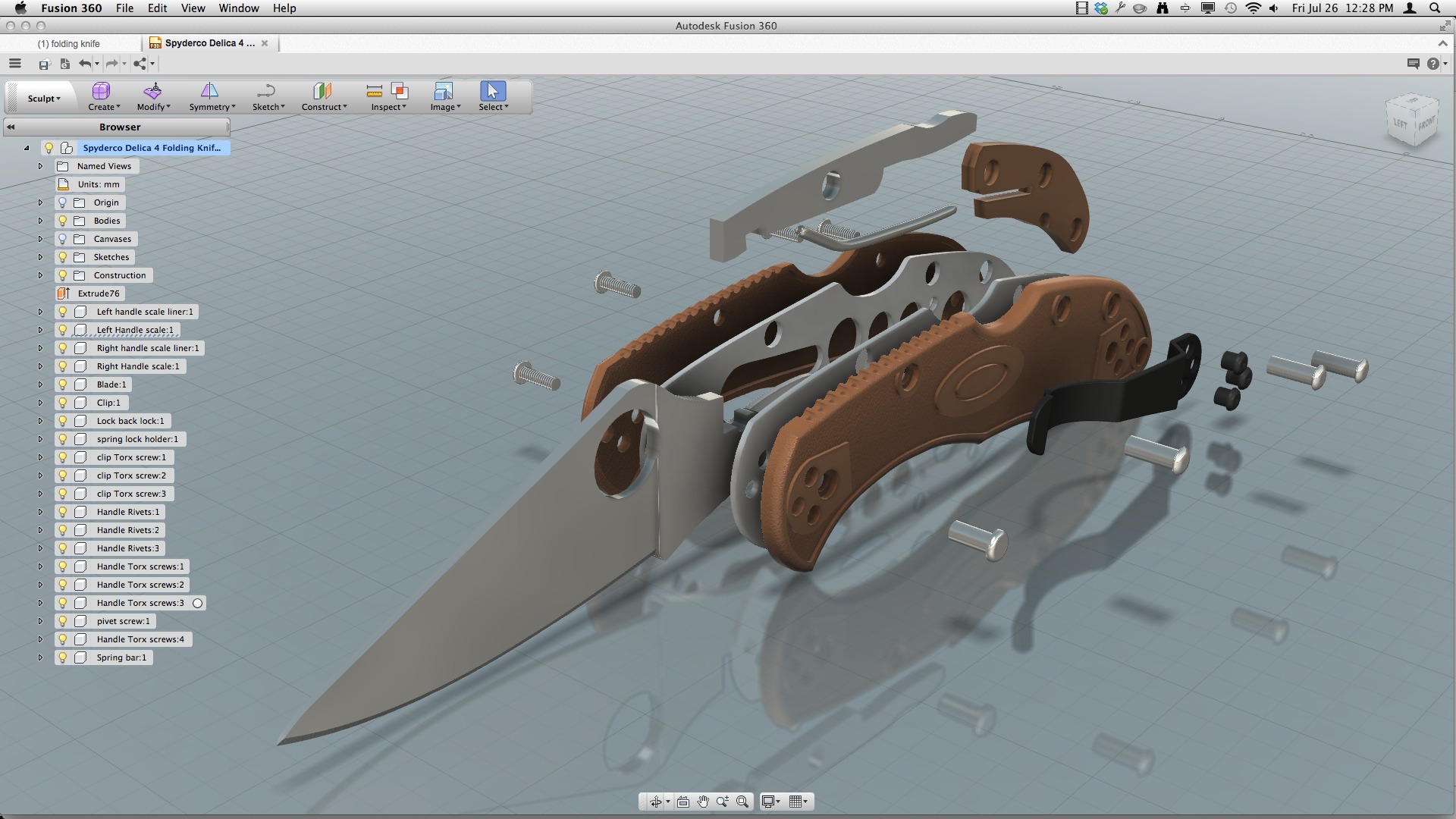

В данной статье мы расскажем о том, как можно осуществить показ 3D моделей на сайте с помощью наших новых инструментов. В галерее пользовательских проектов Autodesk Fusion 360 появилось интересное нововведение – возможность просматривать 3D-модели проектов непосредственно в браузере с поддержкой WebGL (Google Chrome, Mozilla Firefox, IE11). Эта возможность стала доступной благодаря новому веб-сервису Autodesk View and Data API, который в настоящее время проходит бета-тестирование и вскоре станет доступным разработчикам прикладных программ. Разумеется, в галерее Autodesk Fusion 360 просмотр модели в 3D доступен лишь в том случае, если автор проекта загрузил в хранилище не только картинки и/или видео, но и саму 3D-модель Autodesk Fusion 360 или Autodesk Inventor. Проекты с 3D-моделями помечены характерным оранжевым маркером «3D model».

В своем выступлении на Autodesk University в Москве

В своем выступлении на Autodesk University в Москве  Ещё не начался у нас настоящий листопад, а уязвимости нулевого дня посыпались как осенние листья. Сколько времени прошло с выявления последней 0-day уязвимости (в Java SE 7) – менее трёх недель? И вот уже новая, и не менее интересная уязвимость – удалённое выполнение произвольного кода во всех версиях Microsoft Internet Explorer (с 6 по 9) на всех версиях ОС Windows – от 98 до 7.

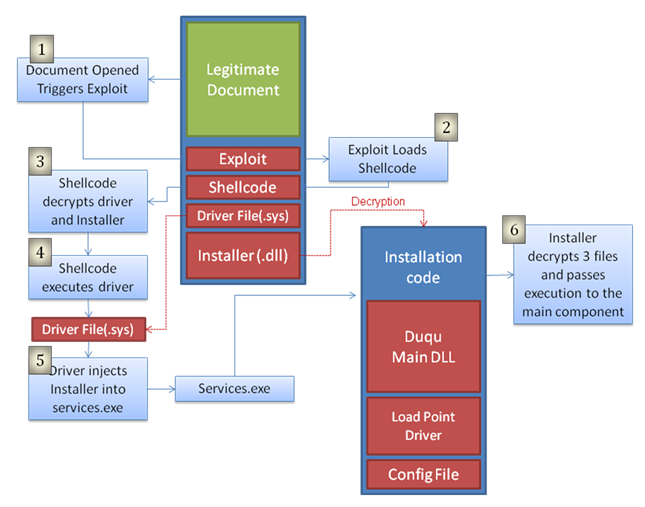

Ещё не начался у нас настоящий листопад, а уязвимости нулевого дня посыпались как осенние листья. Сколько времени прошло с выявления последней 0-day уязвимости (в Java SE 7) – менее трёх недель? И вот уже новая, и не менее интересная уязвимость – удалённое выполнение произвольного кода во всех версиях Microsoft Internet Explorer (с 6 по 9) на всех версиях ОС Windows – от 98 до 7.

Наш новый знакомый

Наш новый знакомый  Посвятите этот день мыслям (раз уж сегодня суббота — ограничимся мыслями, а дела можно сделать в понедельник) об установке и настройке систем резервного копирования, утвердите SLA по восстановлению информации в случае аварий, передайте свежие резервные копии по сети в соседний офис на случай пожара. А если вы до сих пор не делаете бэкап — тогда

Посвятите этот день мыслям (раз уж сегодня суббота — ограничимся мыслями, а дела можно сделать в понедельник) об установке и настройке систем резервного копирования, утвердите SLA по восстановлению информации в случае аварий, передайте свежие резервные копии по сети в соседний офис на случай пожара. А если вы до сих пор не делаете бэкап — тогда  Мои первые воспоминания о компьютерах неразрывно связаны с Norton Commander. На нем еще работала моя мама, и папа, и наверно даже бабушка… и когда компьютеры появились в школе, на них на всех был Norton Commander…

Мои первые воспоминания о компьютерах неразрывно связаны с Norton Commander. На нем еще работала моя мама, и папа, и наверно даже бабушка… и когда компьютеры появились в школе, на них на всех был Norton Commander…

Большинство компаний, обладающих веб-сайтами с возможностью проведения онлайн-операций, не понаслышке знают о проблемах, связанных с доверием пользователей к веб-ресурсам, таких как: большое количество незавершенных транзакций (включая заброшенные «личные корзины» в онлайн-магазинах), нежелание предоставлять конфиденциальную информацию, включая номера кредитных карт и т.д.

Большинство компаний, обладающих веб-сайтами с возможностью проведения онлайн-операций, не понаслышке знают о проблемах, связанных с доверием пользователей к веб-ресурсам, таких как: большое количество незавершенных транзакций (включая заброшенные «личные корзины» в онлайн-магазинах), нежелание предоставлять конфиденциальную информацию, включая номера кредитных карт и т.д.