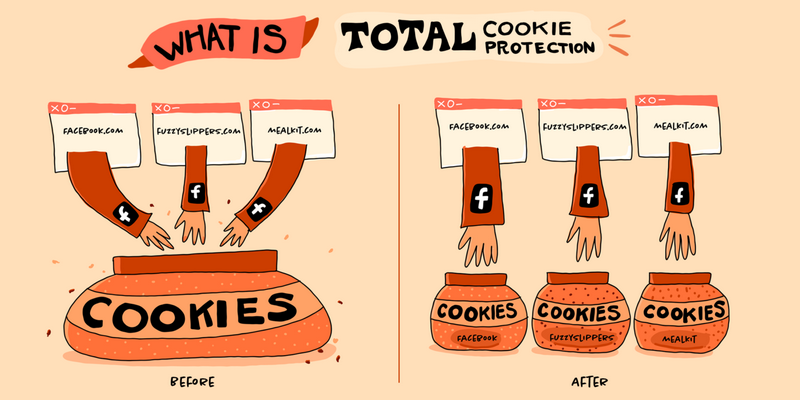

Mozilla выпустила версию Firefox 86 с функцией приватности Total Cookie Protection. Она блокирует отслеживание активности пользователя. Компания поясняет, что Total Cookie Protection обеспечит каждому сайту собственное «хранилище cookie», чтобы предотвратить межсайтовое отслеживание активности.

Также функция предусматривает ограниченное исключение для межсайтовых куки, когда они необходимы для целей, не связанных с отслеживанием, например, для авторизации.

В версии Firefox 85 уже ввели защиту от отслеживания за счет изоляции кешей и сетевых подключений для каждого посещаемого веб-сайта. Это позволяет блокировать суперкуки, которые нельзя удалить даже при очистке куки-файлов браузера.

Теперь в Mozilla заявляют, что комбинация Supercookie Protection и Total Cookie Protection должна обеспечить полное разделение файлов куки и других данных сайта между сайтами в Firefox.

Кроме того, в Firefox 86 добавили поддержку просмотра нескольких видеороликов в режиме «картинка в картинке».

Версия также получила улучшения стабильности и производительности за счет перемещения WebGL и процессов отрисовки в процесс графического процессора.

Исправления:

режим чтения доступен на локальных HTML-страницах;

исправлена быстрая навигация средства чтения с экрана при переходе к редактируемым текстовым элементам;

налажена корректная работа функции просмотра мыши в программе чтения с экрана Orca после переключения вкладок в Firefox;

скорректирована программа чтения с экрана относительно чтения заголовков столбцов в таблицах с ячейками, охватывающими несколько столбцов;

контраст ссылок в режиме чтения улучшен.

Устранены уязвимости:

CVE-2021-23978 и CVE-2021-23979, вызванные ошибками безопасности памяти, которые позволяли удаленно выполнять произвольный код в системах с непропатченными версиями Firefox;

CVE-2021-23969, где отчет о нарушении политики безопасности контента мог содержать адрес назначения с редиректом;

CVE-2021-23970, где многопоточные подтверждения, инициируемые WASM, проверяли разделение доменов сценария;

CVE-2021-23968, где отчет о нарушении политики безопасности контента мог содержать адрес назначения с редиректом;

CVE-2021-23974, где элементы noscript могли привести к обходу HTML Sanitizer;

CVE-2021-23971, когда политика реферера веб-сайта могла быть переопределена, и это приводило к отправке полного URL-адреса в качестве реферера;

CVE-2021-23976, когда осуществлялась локальная подмена веб-манифестов для произвольных страниц в Firefox для Android;

CVE-2021-23977, когда вредоносное приложение могло читать приватные данные из каталогов приложений Firefox для Android;

CVE-2021-23972, когда HTTP Auth не выводило предупреждение о фишинге при кэшировании редиректа;

CVE-2021-23975, когда функция измерения памяти about:memory вызывала неправильную операцию указателя;

CVE-2021-23973, где свойство сообщения MediaError могло привести к утечке информации о ресурсах из разных источников.

Наконец, исправлены две уязвимости безопасности памяти CVE-2021-23978 и CVE-2021-23979.

В предыдущей версии браузера разработчики также отказались от поддержки прогрессивных веб-приложений (Progressive web app, PWA), объяснив это заботой о безопасности пользователей. PWA используют как гибридное решение для смартфонов, сохраняя возможность отправлять пуш-уведомления, работать без подключения к интернету, получать доступ к аппаратному обеспечению устройства и сохранять иконки на рабочем столе.