Comments 34

А ещё проще — сделать чекаут из системы контроля версий

… и через неделю заниматься тем же самым, потому что уязвимость, через которую он туда попал, не была устранена.

"… и ищет в них текст, соответствующий регулярному выражению try{q=document..."

Подобный текст может встретиться не только в теле троянца. Это стандартная функция, да и конструкция в целом, которая используется довольно широко. После подобной «чистки», можно получить бадхёрт, если вместе с плохим «очиститься» и полезный код.

Подобный текст может встретиться не только в теле троянца. Это стандартная функция, да и конструкция в целом, которая используется довольно широко. После подобной «чистки», можно получить бадхёрт, если вместе с плохим «очиститься» и полезный код.

Можете привести пример полезного кода, который начинается с try{q=document.createElement (без переносов строки и пробелов)?

Да миллион! Про минимизаторы не слышали?

Конечно слышал, поэтому прошу конкретный пример настолько распространённого кода.

Помоему не нужно быть гениальным кодером, чтобы самому придумать такой код или я ошибаюсь? Не буду разводить оффтоп, т.к. ваш вопрос мне как минимум кажеться не уместным.

p.s. я предупредил, а там уже ваш решать стоить совать два пальца в розетку или нет.

p.s. я предупредил, а там уже ваш решать стоить совать два пальца в розетку или нет.

Если вы хотите, что то сказать, то вы говорите, мы же тут не психоанализом в конце концов занимаемся.

Хочу сказать, что вы упомянули «Это стандартная функция, да и конструкция в целом, которая используется довольно широко.»

Поэтому я и попросил привести конкретный пример, я думаю вам не составит труда это сделать, ведь конструкция широко используется. Меня интересует даже не широкое использование, а хотя бы один пример в каком-нибудь хотя бы относительно распространённом примере.

Ясное дело, что если у меня в собственном коде будут такие функции, то я буду об этом знать и использовать более целевое регулярное выражение.

Но скажите, как часто вы в своих проектах пишите, например,

try{q=document.createElement(«d»+«i»+«v»);

вместо

try{q=document.createElement(«div»);

?

Поэтому я и попросил привести конкретный пример, я думаю вам не составит труда это сделать, ведь конструкция широко используется. Меня интересует даже не широкое использование, а хотя бы один пример в каком-нибудь хотя бы относительно распространённом примере.

Ясное дело, что если у меня в собственном коде будут такие функции, то я буду об этом знать и использовать более целевое регулярное выражение.

Но скажите, как часто вы в своих проектах пишите, например,

try{q=document.createElement(«d»+«i»+«v»);

вместо

try{q=document.createElement(«div»);

?

" хотя бы относительно распространённом примере."

понимать как

хотя бы относительно распространённой системе.

понимать как

хотя бы относительно распространённой системе.

Вы видимо не внимательны "'s/try{q=document\.createElement.*}/" вот так выглядет регулярка.

Т.е она будет рубить весь код который начинается с «try{q=document.createElement» и до знака "}".

И я говорю о том, что предлагая подобное «лечение» нужно сообщить о возможных «побочных эффектах», сохранив тем самым людям время и нервы.

p.s. на мой взгляд, адекватная реакция у автора поста это добавление примечание под этим «лекарством» + ответ на замечание со смыслом «спасибо, добавил в примечении». Батхёрт?

p.p.s. дальнейший оффтоп оставлю без внимания, т.к. не хочу раздувать пост глупыми препирательствами и заставлять людей читать этот «мусор» из сообщений.

Т.е она будет рубить весь код который начинается с «try{q=document.createElement» и до знака "}".

И я говорю о том, что предлагая подобное «лечение» нужно сообщить о возможных «побочных эффектах», сохранив тем самым людям время и нервы.

p.s. на мой взгляд, адекватная реакция у автора поста это добавление примечание под этим «лекарством» + ответ на замечание со смыслом «спасибо, добавил в примечении». Батхёрт?

p.p.s. дальнейший оффтоп оставлю без внимания, т.к. не хочу раздувать пост глупыми препирательствами и заставлять людей читать этот «мусор» из сообщений.

Добавил апдейт. На мой взгляд очевидно, что если вы не понимаете чего-то, и не уверены в том, как это работает, то лучше перед использованием выяснить что и как.

А ещё лучше, если вы не понимаете, что делаете, позвать специалиста, о чем написано в постскриптум.

Кстати, забил строку try{q=document.createElement в гугл — в выдаче в первую очередь заражённые сайты и сообщения на соответствующую тему.

P.S. Человек, который не знает, что делает на сервере от имени root, в любом случае, когда нить устроит себе батхёрт.

А ещё лучше, если вы не понимаете, что делаете, позвать специалиста, о чем написано в постскриптум.

Кстати, забил строку try{q=document.createElement в гугл — в выдаче в первую очередь заражённые сайты и сообщения на соответствующую тему.

P.S. Человек, который не знает, что делает на сервере от имени root, в любом случае, когда нить устроит себе батхёрт.

Пользую простой бесплатный Al-Bolit, который ищет прочие уязвимости своего хостинга. Можно посмотреть и оценить revisium.com/ai/ (это не реклама)

У меня на сайтах появилась эта же зараза… откатился с помощью backup'ов.

Разбор полётов показал, что попало это через FTP. У меня пароли FTP-доступа были сохранены в 2х программах — FileZilla и Notepad++. Вот кто-то (какой-то вирус на компьютере) их и увёл.

Так что мораль: если нашли что-то подобное у себя на сайте — поменяйте FTP-пароль и не храните его в этих программах.

Разбор полётов показал, что попало это через FTP. У меня пароли FTP-доступа были сохранены в 2х программах — FileZilla и Notepad++. Вот кто-то (какой-то вирус на компьютере) их и увёл.

Так что мораль: если нашли что-то подобное у себя на сайте — поменяйте FTP-пароль и не храните его в этих программах.

Есть и другая мораль…

Используйте SSH с ключами авторизации, не стандартный порт и возможно доступ только по IP или маске IP адресов.

Используйте SSH с ключами авторизации, не стандартный порт и возможно доступ только по IP или маске IP адресов.

Это конечно неплохо.

Но хостинг у меня на GoDaddy. А там этих плюшек нет.

Мне вот интересно есть ли какой-то Server-side скрипт (PHP, Perl, ...) чтоб его по крону запускать раз в день и чтоб он искал список всех файлов, какие поменялись к примеру по размеру или дате...?

Но хостинг у меня на GoDaddy. А там этих плюшек нет.

Мне вот интересно есть ли какой-то Server-side скрипт (PHP, Perl, ...) чтоб его по крону запускать раз в день и чтоб он искал список всех файлов, какие поменялись к примеру по размеру или дате...?

Примонтировать ftp через fuse и использовать систему контроля версий.

Об этом писали уже пару недель назад…

habrahabr.ru/post/141710/

Но проще купить нормальных VPS и пользоваться всеми удобными плюшками.

habrahabr.ru/post/141710/

Но проще купить нормальных VPS и пользоваться всеми удобными плюшками.

А, есть ещё один идеальный вариант защиты доступа к хостингу. Работать только на Linux =)

Не такой уж и идеальный — для Linux также бывают зловреды, просто распространены они гораздо меньше.

Ох уж мне эти теоретики. Вы сами хоть один видели?

Они, конечно, где-то есть, я слышал, но вероятность подцепить их очень мала, так что можно это не учитывать. А предотвратить внедрение руткитов можно вполне тривиальными и широко распространёнными методами, о которых знает любой сисадмин.

Они, конечно, где-то есть, я слышал, но вероятность подцепить их очень мала, так что можно это не учитывать. А предотвратить внедрение руткитов можно вполне тривиальными и широко распространёнными методами, о которых знает любой сисадмин.

Вы сами хоть один видели?Видел, и не один.

вероятность подцепить их очень мала, так что можно это не учитывать.Расскажите это тем, кто подцепил.

А предотвратить внедрение руткитов можно вполне тривиальными и широко распространёнными методами, о которых знает любой сисадминЧтоб защититься от малвари под Windows также не надо быть яйцеголовым и иметь IQ 130+. Но происходит это сплошь и рядом.

Linux менее подвержен — безусловно да.

Linux абсолютно надежен — разумеется нет.

Спорить и разодить демагогию можно бесконечно долго. Но только чем люди будут меньше верить в «идеальность» Linux (в плане неуязвимости), тем спокойней будут.

Никто не говорит, что Linux идеальна.

Судя по том, что я видел, есть 2 основных способа заразиться:

— пиратское ПО

— кряки, кейгены и т.п. для ПО

В Linux этого нет, следовательно намного сложнее что-то схватить.

Судя по том, что я видел, есть 2 основных способа заразиться:

— пиратское ПО

— кряки, кейгены и т.п. для ПО

В Linux этого нет, следовательно намного сложнее что-то схватить.

В Linux этого нет, следовательно намного сложнее что-то схватить.Не хочется вас расстраивать, но есть и пиратское ПО и кейгены.

Только масштабы другие.

Я уже молчу про периодически всплываемые уязвимости в Java и Adobe Flash/Reader.

Как будто всем поголовно нужен Java и Flash.

А насчет пиратского ПО на линукс… только слышал про RubyMine. Но такие программы на пальцах пересчитать можно.

А насчет пиратского ПО на линукс… только слышал про RubyMine. Но такие программы на пальцах пересчитать можно.

Как будто всем поголовно нужен Java и Flash.Все поголовно перестали пользовать youtube и прочие online video & games?

Но такие программы на пальцах пересчитать можноЯ вам только по памяти десяток назову, хотя уже два года как не являюсь активным Linux-пользователем.

Господи, неужели сложно понять, что если вы чего-то не знаете или не видели/слышали, это не означает, что такого не существует.

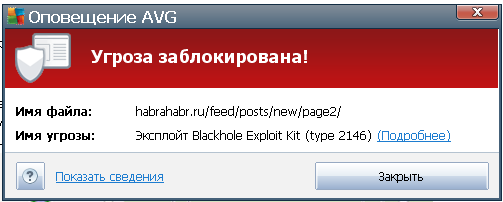

Забавно — AVG не давал загрузить эту статью, и общую ленту с этой статьей, из-за приведенного здесь js-кода

По моему опыту, если взлом происходит через уязвимость, то заражается обычно один файл, так как зная CMS заранее известно откуда вредоносный код 100% будет выполняться. А когда суют везде, то скорее всего украли/подобрали пароль к ftp.

Руками искать вирусы на сайте долго и муторно.

Если кому понадобятся услуги по удалению вирусов с сайта, можно сделать здесь www.secbot.org

Если кому понадобятся услуги по удалению вирусов с сайта, можно сделать здесь www.secbot.org

Sign up to leave a comment.

Лечение сайта от вируса в файлах javascript и других на примере