CTB Locker — очень хорошо продуманный и опасный вирус. Писать о нем не буду — информации об этом вирусе в интернете очень много.

За последние 3 месяца некоторые наши клиенты поймали этого зверя, несмотря на предупреждения, обновленные корпоративные антивирусы и прочие решения защиты. У некоторых страдала отдельная рабочая машина, у других — сервер терминалов. Но средства резервного копирования всех спасали.

Последнее заражение одного из клиентов привело к потере большого количества данных, а также некоторых резервных копий. Ответственность за это лежала на клиенте — финансирование на расширение сервера резервного копирования не могли выделить пол года. Но суть не в этом. Нам поставили задачу платить создателям вируса (и тут финансирование резко нашлось).

Я не агитирую пользователей сообщества платить злоумышленникам (я противник этого), но, возможно, этот небольшой мануал кому-то поможет.

Далее я опишу пошагово, как платил плохим людям за расшифровку клиентских данных.

1. Итак, мы попали. Заразился компьютер пользователя (как заразился — пока еще выясняем; антиспам есть, антивирус есть, права пользователей урезаны). По сети вирус зашифровал файловый сервер, диск которого был подключен пользователю как сетевой. Вирус зашифровал те папки на сервере, на которые были права на запись данному пользователю. Также были зашифрованы локальные диски на компьютере пользователя.

2. Когда вирус закончил шифрование — выдал пользователю баннер. Нам было предложено расшифровать данные за 3.5 биткоина, что составляет приблизительно 805$. На принятие решения нам дали 90 часов.

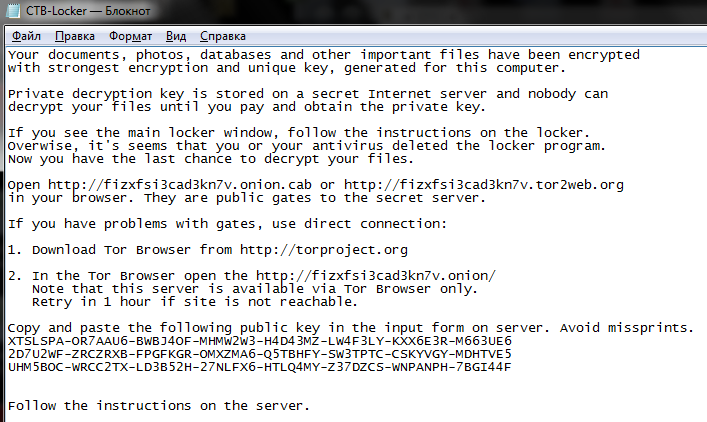

3. На локальном диске в папке Документы были найдены инструкции как действовать.

Нам было предложено сходить в Tor-сеть и ввести на сайте злоумышленников публичный ключ с этого текстового файла. Увы, скриншота сайта я не сделал, сайт открывается очень редко и ничего нового я там не увидел. На сайте продублирована информация с баннера на рабочем столе пользователя: информация о сумме выкупа, ссылки на сайт, где можно купить биткоины, номер кошелька куда переводить и т.д., а также предложение расшифровать два файла размером до 1 мегабайта каждый в доказательство возможности расшифровки.

4. Перед началом всех работ зараженный компьютер пользователя и файловый сервер были изолированы в отдельную сеть с отдельным выходом в интернет. Проверил доступность сетевого диска. Все ОК. Начинаем.

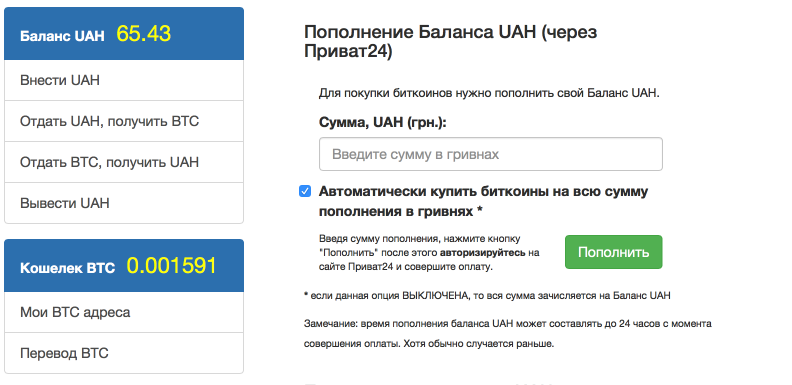

5. Поиск биткоинов. Я до этого не покупал биткоины. Сайты предложенные злоумышленниками для покупки биткоинов нам не подходили. Нам надо купить крипто-валюту платежной картой украинского банка (создал виртуальную карту). Пошел искать способы покупки крипто-валюты. На просторах интернета был найден украинский сайт покупки-продажи биткоинов.

a) регистрируемся на сайте (при регистрации указывайте свой мобильный — на него будут приходить подтверждения транзакций), вносим UAH на счет.

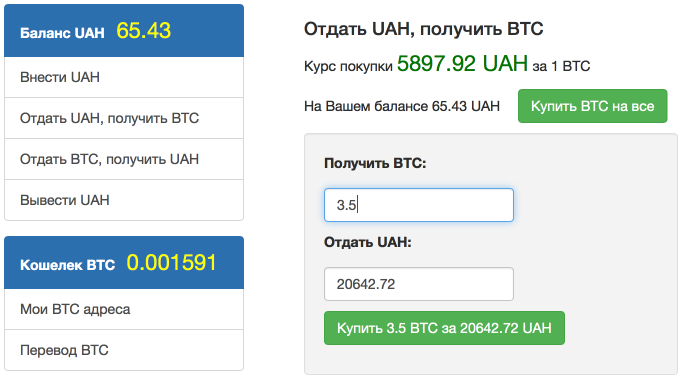

b) Покупаем биткоины за гривны.

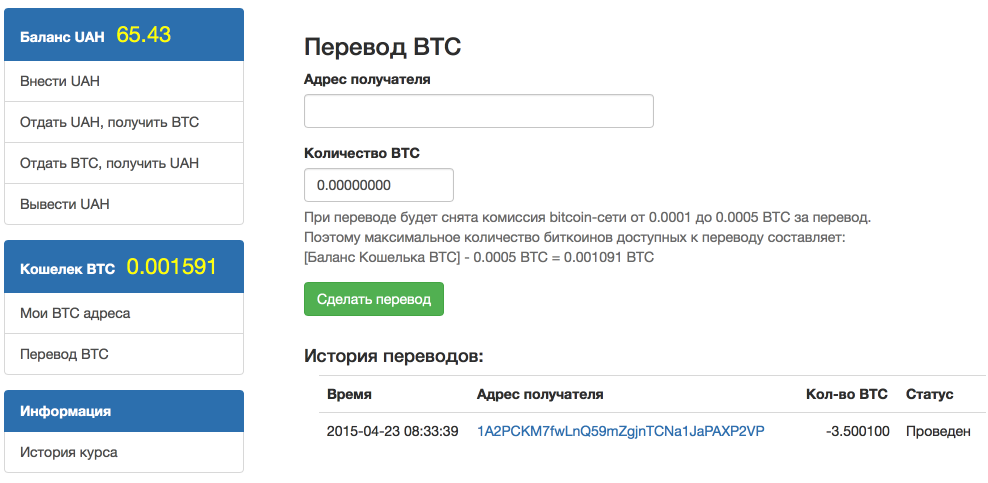

c) Переводим биткоины на кошелек, указанный злоумышленниками. Обратите внимание — на комиссию bitcoin-сети.

Подтверждаем транзакцию через СМС с телефона, указанного при регистрации на сайте. Транзакция заняла около 10-15 минут.

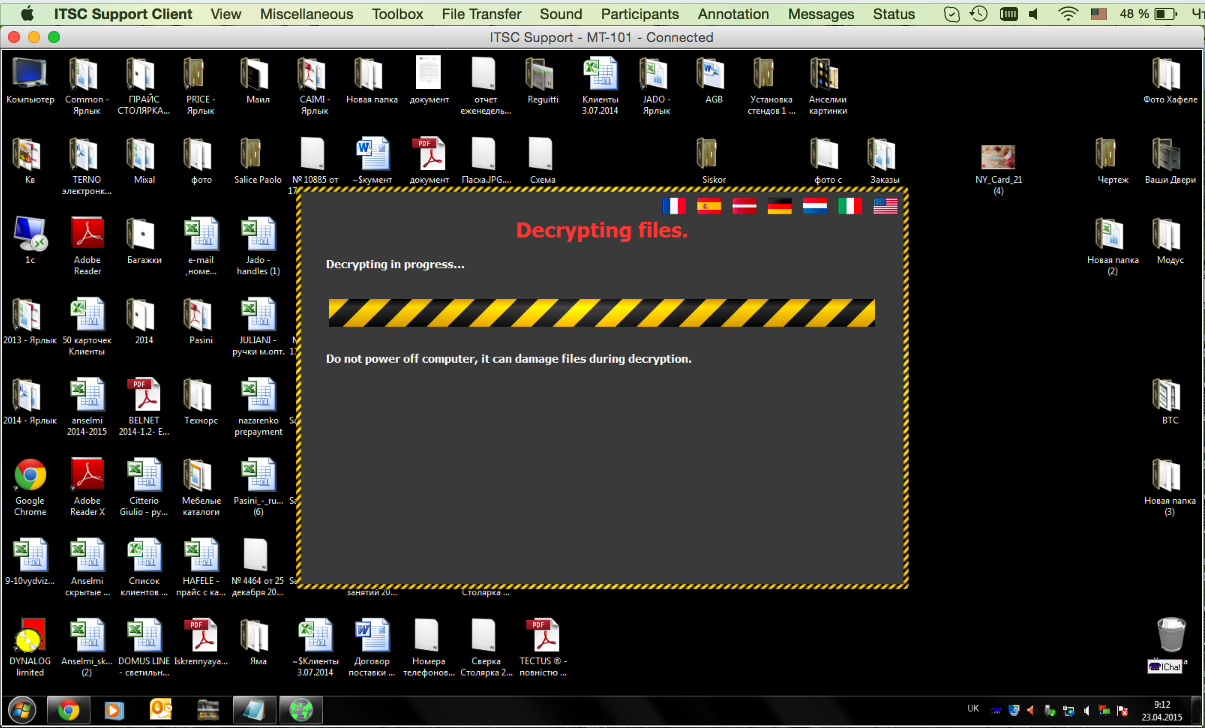

6. Ожидание. Итак, мы выполнили все условия злоумышленников. Что делать дальше? Сайт в сети Tor по прежнему не доступен. Как оказалось — нас не обманули. Банер на компьютере пользователя сменился с требования денег на информацию и том, что наша информация сейчас расшифровывается. Все произошло автоматически.

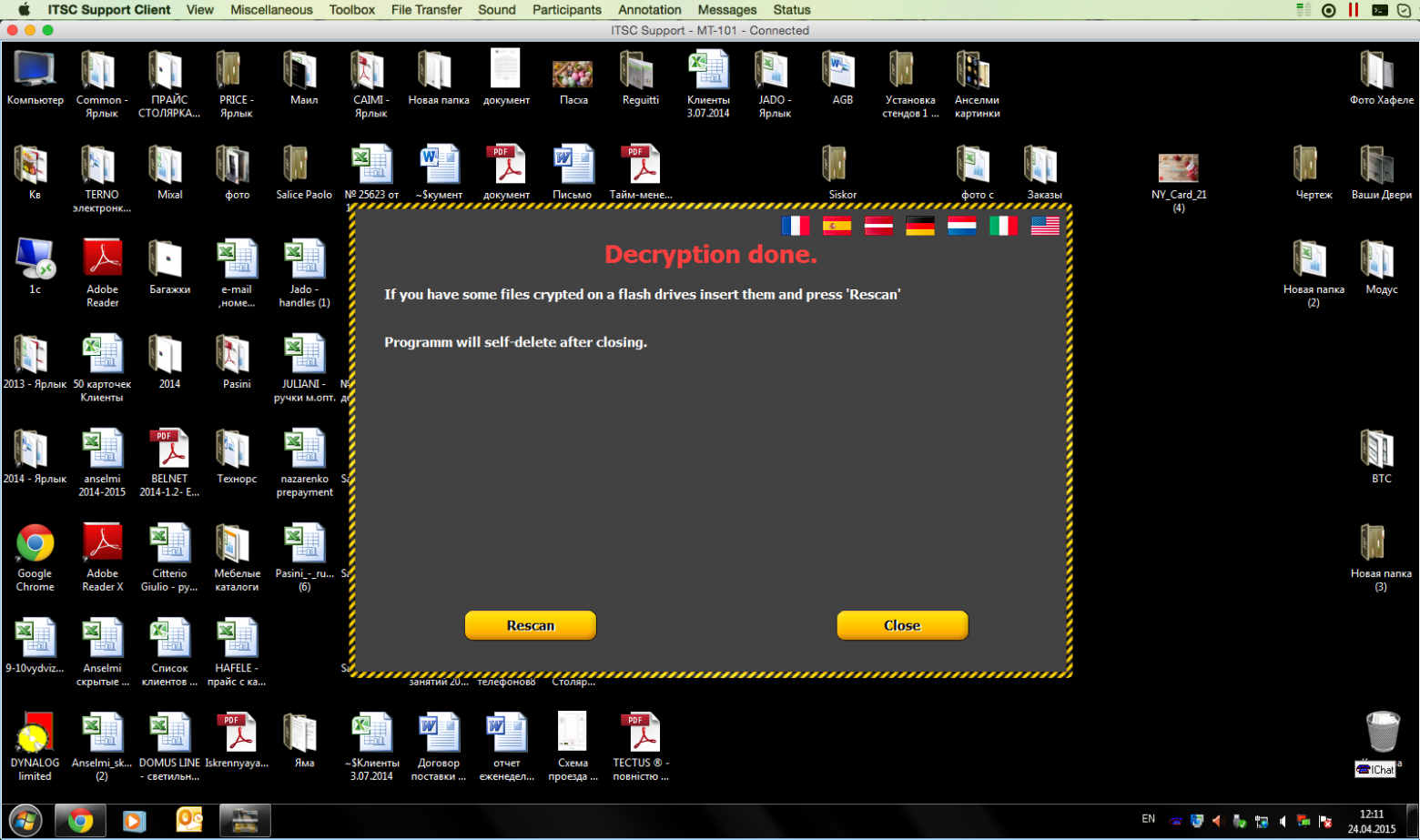

7. Расшифровка длилась около 2-х часов. Проверяем файловый сервер — все на месте, все отлично расшифровалось. Баннер предлагает нам сделать Rescan в том случае, если мы забыли перед началом расшифровки подключить сетевой диск или вставить USB Flash/HDD, который тоже был ранее зашифрован. Или нажать Close и он себя удалит с компьютера.

8. Делаем резервную копию файлового сервера (снова финансирование быстро нашлось на расширения пространства для резервных копий).

9. Подключаем файловый сервер назад в сеть пользователям. Компьютер пользователя форматируем, устанавливаем Windows и т.д.

10. Задумываемся о смене антивируса.

Надеюсь эта публикация кому-то помогла. Или, как минимум, напомнила о важности резервного копирования и свежих баз антивирусов.