Предыстория

Начальство поставило задачу: нужно поддерживать в актуальном состоянии Flash Player. Масштабы: ~15000 компов, на половине из которых FP действительно нужен.

Казалось бы, в чём проблема — делаем доменную политику, запихиваем MSI пакет и радуемся… Но не тут-то было! Структура компании сильно распределена, т.е. в удалённые точки с каналом ~1мбит на 20 компов пропихнуть политиками даже 15мб уже проблема — утром сотрудники включают компьютер и по полчаса ждут загрузки, пока всё скачается и поставится (или просто отвалится по таймауту). Не говоря уже о том, что компы в подобных офисах имеют неприятное свойство периодически из домена выпадать.

Нужно было другое решение, которое будет работать независимо от политик, никак не напрягать пользователя, минимально использовать канал (хотя бы чтобы качали не все одновременно). Варианты со скриптами по очевидным причинам тоже не подошли.

Выручил, как обычно, Гугл: оказалось, что можно поднять внутренний сервер обновления и настроить на него встроенное средство обновления FP. При этом на клиенты нужно будет только распространить файл настроек. Подробности под катом.

Настройка сервера обновлений

1. Получаем лицензионное соглашение

Для распространения своего ПО Adobe требует получить лицензионное соглашение. Не будем нарушать условия использования и получим лицензию (благо, это совсем не сложно): FlashPlayer: Adobe Runtimes / Reader Distribution License Agreement. Лицензия выдаётся сроком на год. По истечении можно отправить запрос ещё раз.

2. Поднимаем веб-сервер

Платформа роли не играет, в моём случае вертится N-ным сайтом на IIS под Win2012. Ресурсов оно практически не жрёт даже при том, что уже ~3000 компьютеров настроены на этот сервер.

Настройки сервера:

- Доступ по портам 80, 443 (http, https соответственно).

Первый нужен, собственно, для скачивания, по второму FP будет ходить за XML-кой актуальной версии. - Валидный сертификат https.

Я выписывал сертификат на основе корневого корпоративного, который по умолчанию есть на всех машинах. - Листинг директорий.

Не проверял работу без него — в документации просят, я решил сделать как написано.

Подробно останавливаться на настройке сервера не буду.

Для наглядности назовём сервер

FlashPlayerUpdate.domain.local.3. Скачиваем ресурсы и выкладываем на сервер

В корне веб-сервера создаём дерево директорий:

/pub/flashplayer/update/current/sau/.Дерево директорий на моём сервере:

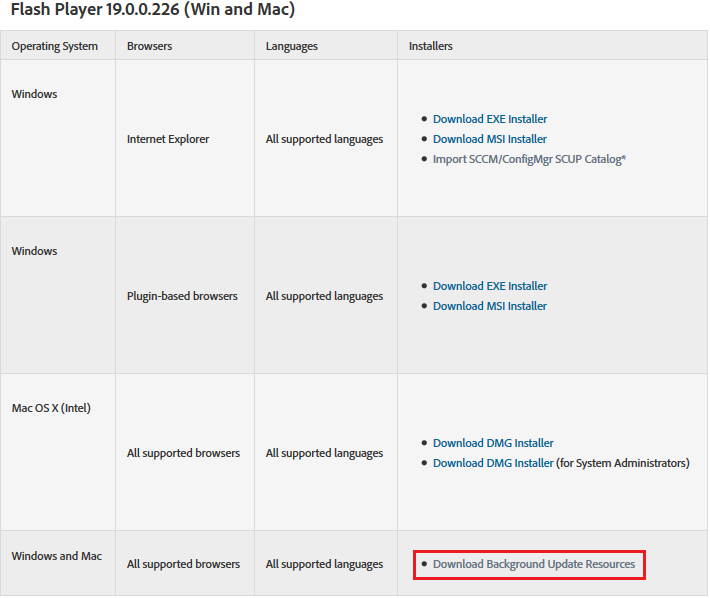

Если вы запросили лицензию на первом шаге, то в ответ должно прийти письмо со ссылкой, откуда скачивать FlashPlayer — проходим по этой самой ссылке. Если не пришло, или не запрашивали, то идём сюда: https://www.adobe.com/products/flashplayer/distribution3.html и скачиваем архив по ссылке "Download Background Update Resources":

Extended Support Release или Public Release

Тут нужно сделать ремарку. На страничке 2 варианта загрузок: стандартный (Public) и Extended Support Release. В моём случае важна стабильность работы и не нужны новые фичи, поэтому был выбран вариант ESR. При этом я добавил себе некоторое количество геморроя: паблик версию можно напрямую выкачивать скриптом с сайта Macromedia. Как выкачивать ESR, я так и не нагуглил, поэтому в моём случае обновление контента на внутреннем сервере происходит в ручном режиме.

В конце статьи приложил 2 скрипта PowerShell: для автоматического обновления (только для стандартной версии; легко портируется на bash), для проверки обновлений и оповещении по e-mail (для любой версии, в т.ч. ESR).

В конце статьи приложил 2 скрипта PowerShell: для автоматического обновления (только для стандартной версии; легко портируется на bash), для проверки обновлений и оповещении по e-mail (для любой версии, в т.ч. ESR).

Скачанный архив распаковать в папку

/pub/flashplayer/update/current/sau/ на сервере.4. Распространяем на клиенты файл конфигурации

В зависимости от разрядности системы:

- 32-bit: C:\Windows\System32\Macromed\Flash\mms.cfg

- 64-bit: C:\Windows\SysWOW64\Macromed\Flash\mms.cfg

Распространять можно любыми способами. Я использовал сочетание доменной политики и сервера администрирования антивируса (для компов, которые вылетели из домена).

В файле включаем тихое автообновление, прописываем интервал обновлений (в днях), путь к нашему серверу, и на всякий случай логирование, чтобы проще было диагностировать проблемы, если они возникнут:

AutoUpdateDisable=0

SilentAutoUpdateEnable=1

AutoUpdateInterval=2

SilentAutoUpdateServerDomain=FlashPlayerUpdate.domain.local

SilentAutoUpdateVerboseLogging=1

Если всё было сделано верно, то Flash Player на клиентских машинах должен начать обновляться по расписанию (согласно приведённому файлу выше — раз в 2 дня). Обычно сервис обновления Adobe запускается раз в час для проверки условий обновления — в это время Updater должен увидеть файл конфигурации, перенастроить обновления согласно прописанным настройкам и сходить на новый сервер проверить версию.

То есть примерно через час после распространения файла конфигурации можно смотреть логи на сервере на предмет запросов на проверку версии.

Автоматизация

Как классический представитель айтишного братства, я терпеть не могу рутинную ручную работу и просто ну никак не мог не автоматизировать процесс проверки и выкачивания новой версии. Однако, как отмечено выше, пока я не нашёл способа выкачивать версии ESR с сайта Macromedia, потому скриптом только проверяю обновления. Предложения приветствуются.

Скрипт для автоматического скачивания обновлений

Только для публичной версии!

Логика работы: скрипт в тупую скачивает файлы обновления напрямую с Macromedia для версий 11,15,16,17,18,19 (если какую-то версию уже убрали с сайта — скрипт просто ругнётся, что не смог скачать и пропустит) и кладёт с заменой на сервер обновления. Никаких проверок версий. На этапе тестирования я использовал этот скрипт: запускал через шедулер на сервере по ночам.

При желании можно скрестить этот скрипт и следующий и получить полную автоматизацию с проверкой версий, оповещениями и скачиванием только при наличии обновлений.

Параметры скрипта:

- *FPRoot — путь к корневой папке сервера обновлений. Локальный, или сетевой. Естественно, у пользователя, от которого будет запущен скрипт, должны быть права на запись в эту папку.

- FPDownloadRoot — путь на сайте Macromedia. Задан по умолчанию, но можно изменить при необходимости.

- DownloadProxy — прокси сервер, если используется в компании. Писать полностью: http://proxy.domain.local.

- ProxyCreds — имя пользователя для авторизации на прокси.

- UserAgent — для изменения юзерагента, с которым PowerShell пойдёт качать. Например, у нас на прокси ограничение по UserAgent-ам, я хожу с агентом Internet Explorer.

- Force — отключить проверку сертификатов командлета Invoke-Webrequest (точнее, заставить доверять всем сертификатам).

* — обязательный параметр

Пример использования:

powershell.exe -command "& '.\FPUpdater.ps1' -FPRoot '\\FlashPlayerUpdate\pub\flashplayer\update\current\sau' -DownloadProxy 'http://proxy.domain.local' -ProxyCreds 'DOMAIN\UserName' -UserAgent 'Mozilla/5.0 (Windows NT 6.1; WOW64; Trident/7.0; rv:11.0) like Gecko'"

Все параметры можно захардкодить в скрипт, если пугают длинные строчки запуска.

Скрипт для проверки обновления и оповещения по e-mail

Проверка обновлений идёт по стандартной версии, но поскольку обновляются они одновременно (security-фиксы никто не отменял), то прокатит и для ESR. Для работы скрипта нужно создать в корне веб-сервера (рядом с папкой

pub) файл CurrentPublic, в который вписать текущую публичную версию для ActiveX (для проверки используется именно версия ActiveX).Логика работы: скрипт сравнивает версию, полученную из файла

CurrentPublic с вашего сервера с версией на сервере Macromedia. Версию на сервере смотрит по логике автообновлялки: сначала ищет в XML текущий мажорный билд, идёт в папку с мажорным и там смотрит полный билд.Параметры скрипта:

- *FPIntServerRoot — Адрес нашего сервера. Например:

FlashPlayerUpdate.domain.local - FPDownloadRoot — путь на сайте macromedia. Задан по умолчанию, но можно изменить при необходимости.

- ESR — проверять ESR версию (без этого флага будет проверять публичную).

- DownloadProxy — прокси сервер, если используется в компании. Писать полностью: http://proxy.domain.local.

- ProxyCreds — имя пользователя для авторизации на прокси.

- UserAgent — для изменения юзерагента, с которым PowerShell пойдёт качать. Например, у нас на прокси ограничение по UserAgent-ам, я хожу с агентом Internet Explorer.

- Force — отключить проверку сертификатов командлета Invoke-Webrequest (точнее, заставить доверять всем сертификатам).

- *MailTo — e-mail адреса, на которые будут приходить уведомления.

- *MailFrom — от кого будут приходить уведомления. Например:

FPUpdater@company.com - SmtpServer — smtp-сервер, через который будет производиться отправка сообщения.

* — обязательный параметр

Пример использования:

.\FPCheckUpdate.ps1 -FPIntServerRoot 'fp-update.domain.local' -ESR -Proxy 'http://proxy.domain.local' -UserAgent InternetExplorer -Force -MailTo 'admin@company.com','support@company.com' -MailFrom 'FP@company.com' -SmtpServer 'smtp.company.com'

Использованные ресурсы

UPD

Слегка запоздалый апдейт от 17.06.16.

С момента написания статьи Adobe успели 2 раза поменять порядок доступа к странице загрузки FlashPlayer'а. В итоге теперь чтобы получить доступ к странице для скачивания, нужно сперва авторизоваться в Adobe ID. Т.е. вариант с парсингом страницы на предмет версии ESR больше не прокатывает.

Морочиться с авторизацией, получением-отправкой cookie через PowerShell пока не стал. В итоге переделал скрипт для проверки ESR на страницу distribution3, которая может пропасть в любой момент. Пока так, дальше будет видно.

Я ещё в начале года задавал вопрос на форуме Adobe на тему проверки обновлений версии ESR. Обещают что-то придумать, но пока воз и ныне там.

UPD2

На днях на странице распространения Flash Player (ссылку на которую вы получили, получив лицензию на распространение) появилась следующая информация:

ВНИМАНИЕ! Важные изменения с Extended Support Release

Изначально выпуск Extended Support Release создавался с целью свести к минимуму время, которое тратят ИТ-администраторы на сертифицирование каждого нового выпуска Flash Player: Extended Support Release ограничивал изменения, вносимые в выпуск, до изменений в системе безопасности и исправлений критических функциональных неполадок. На тот момент функциональных изменений в каждом выпуске Flash Player было намного больше, чем изменений в системе безопасности. Однако сейчас ситуация изменилась: число упреждающих и ответных мер безопасности намного превышает функциональные изменения. На практике Extended Support Release больше не ограждает ИТ-организации от огромного количества изменений, вносимых в стандартные выпуски Flash Player, а лишь снижает функциональные риски. В связи с этим было принято решение прекратить выпуск Extended Support Release и сконцентрироваться на разработке только стандартных выпусков.Ориентация только на стандартные выпуски позволит нам проявлять больше гибкости в принятии ответных мер безопасности и в дальнейшем работать над тестированиями и новыми техническими решениями в сфере безопасности.

Чтобы предоставить организациям достаточно времени на тестирование и сертификацию, поддержка и обновление Extended Support Release продлятся до 11 октября 2016 г. Затем организациям потребуется перейти на стандартный выпуск.