«Выживают только параноики».

— Энди Гроув

Энди Гроув был венгерским беженцем, который сбежал от коммунистов, изучал инженерное дело, и в конечном итоге возглавил революцию компьютеров в качестве генерального директора Intel. Он умер в начале этого года в Силиконовой долине после долгой борьбы с болезнью Паркинсона.

Когда один из самых могущественных людей в мире призывает нас быть параноиком, возможно, нам следует прислушаться.

Вынужден предупредить, что Гроув не единственный влиятельный человек, который призывает к этому. Даже директор ФБР — тот же человек, который недавно заплатил хакерам миллион долларов, чтобы разблокировать iPhone террориста — настоятельно рекомендует всем скрывать свои веб-камеры.

Но вы подчиняетесь закону. Чего вам опасаться? Как гласит девиз программы наблюдения Соединенного Королевства: «если вам нечего скрывать, вам нечего бояться». Ну, законопослушные граждане имеют основания опасаться. У них есть причины защищать свои устройства, файлы и общение с близкими.

«Если кто-то даст мне шесть строк написанных самым честным человеком, я найду то, за что его можно повесить.»

— кардинал Ришелье в 1641.

В этой статье я покажу вам, как обезопасить себя, используя искусство шифрования. В один присест, вы можете сделать большой шаг вперед к обеспечению вашей конфиденциальности.

В проектах компании EDISON вопросам безопасности уделяется повышенное внимание.

Например, когда создавалась электронная система медицинского осмотра (ЭСМО), было реализовано шифрование видеопотока.

Здесь подборка наших проектов с цифровой обработкой видео.

Здравый смысл безопасности для всех

Чтобы было ясно, все, что я рекомендую на 100% бесплатно и на 100% легально. Если вы тратите время на то, чтобы запереть двери на ночь, то должны позаботиться и о шифровании.

«Будьте готовы».

— Скотт Мотто

Давайте подготовимся

Во-первых, пара определений. Когда я использую слово «злоумышленник», я имею в виду любого, кто пытается получить доступ к вашим данным без вашего разрешения, — будь то хакер, корпорация или даже правительство.

И когда я использую термины «приватный» или «безопасный» я делаю это не просто так. Реальность такова, что пока задействованы люди — ни одна система никогда не будет на 100% приватной или на 100% безопасной.

До тех пор пока ваши телефоны, компьютеры и аккаунты достаточно защищены их содержание остается «зашифрованным комом» и мало кто — вне зависимости от того насколько они могущественны - может что-либо с этим сделать.

Совет #1: Используйте двухфакторную аутентификацию на вашем почтовом ящике

Ваш почтовый ящик это отмычка к вашей жизни. Если злоумышленник скомпрометирует его, он сможет не только читать ваши письма, но и использовать его, чтобы сбросить пароли на все что угодно, включая ваши аккаунты в социальных сетях и даже банковские счета.

Самое простое, что вы можете сделать, чтобы значительно улучшить вашу безопасность, включить двухфакторную аутентификацию на вашем почтовом ящике.

По сути, двухфакторная аутентификация это второй уровень безопасности при входе в систему. Обычно она связана с получением SMS-сообщения со специальным кодом, когда вы входите в свой аккаунт.

Двухфакторная аутентификация существенно снижает вероятность взлома вашей почты.

Если вы используете Gmail, вы должны активировать здесь двухфакторную аутентификацию.

Сейчас.

Серьезно.

Я все еще буду здесь, когда ты вернешься.

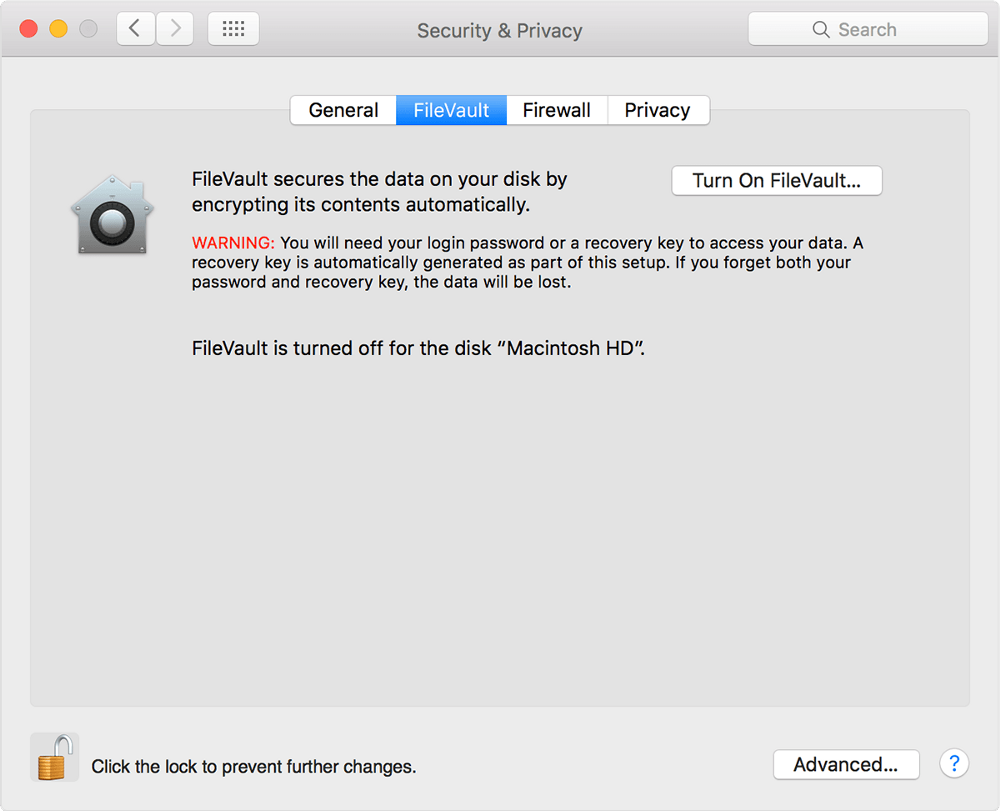

Совет #2: Зашифруйте ваш жесткий диск

И у Windows и у MacOS есть встроенное полное шифрование диска. Вы просто должны включить его.

Совет #3: Включите защиту вашего телефона паролем

Идентификация отпечатком пальца это лучше, чем ничего, но часто её бывает недостаточно.

Пятая поправка (не свидетельствовать против себя) позволяет держать свой пароль в секрете. Но суд может заставить вас разблокировать телефон с помощью отпечатка.

Кроме того, вы не можете изменять свой отпечаток пальца после того, как злоумышленник заполучит его.

У злоумышленника, как правило, есть 10 попыток, прежде чем телефон будет полностью заблокирован. Так что если ваш 4-значный пароль один из самых распространенных, поменяйте его.

1234

9999

1111

3333

0000

5555

1212

6666

7777

1122

1004

1313

2000

8888

4444

4321

2222

2001

6969

1010Дополнительный совет: если вы используйте идентификацию отпечатком пальца для удобства, то знайте, если вас когда-нибудь арестуют, вы должны сразу же отключить питание вашего телефона. Когда власти снова его включат, они не смогут разблокировать его без пароля.

Совет #4: Используйте разные пароли для каждого сервиса.

Использовать везде одни и те же пароли небезопасно.

Марк Цукерберг использовал пароль “dadada” на своем аккаунте в LinkedIn. Раннее в этом году, когда хакеры выпустили 117 миллионов комбинаций паролей для электронной почты, этот был среди них. Хакеры смогли использовать его электронную почту и пароль, чтобы получить доступ к его Twitter и Pinterest.

Поэтому не используйте один пароль более чем для одного сайта.

Конечно, помнить кучу паролей довольно проблематично. Поэтому пользуйтесь менеджером паролей.

Совет #5: Отправляйте сообщения с помощью Signal

Signal это популярный сервис обмена сообщениями, который получил наивысший балл от Фонда Электронных Рубежей. Вы можете делать все, что обычно делаете типа создавать беседы и отправлять фото и видео. Только все это будет зашифровано.

Signal бесплатен, находится в открытом доступе, его можно приобрести в магазинах приложений на iOS и Android. Я смог установить его и начать безопасно обмениваться сообщениями с друзьями и семьей менее чем за 5 минут.

Шаг#1: Установите Signal

Шаг#2: Пригласите друзей, чтобы они тоже установили Signal

Шаг#3: Отправляйте сообщения

Поздравляем — теперь вы можете общаться с вашими друзьями и семьей о чем угодно, и шпионить за вашей беседой будет практически невозможно.

Вы также можете использовать Signal, чтобы совершать безопасные телефонные звонки.

Совет #6: Режим инкогнито в браузере недостаточно приватный

Даже если вы используете «режим инкогнито» в Chrome или «приватный просмотр» в Firefox следующие лица все еще смогут подсмотреть вашу активность в сети:

• Интернет-провайдеры

• Системные администраторы во главе вашей сети в школе, на рабочем месте или везде, где вы онлайн

• Google или любая другая компания, которая сделала ваш браузер

Internet Explorer, Safari, Opera и другие браузеры больше не являются конфиденциальными.

Если вы хотите приватный браузер (в рамках разумного, так как ни одна система не может быть на 100% конфиденциальной), используйте Tor.

Совет #7: Осуществляйте поиск в сети конфиденциально с помощью Tor

Tor выступает за “луковый маршрутизатор”. Это сравнение используется из-за того, что он использует множество слоев (как у лука) масок сетевой активности. Он бесплатен, находится в открытом доступе и достаточно прост в использовании.

Шаг#1: Скачайте Orbot

Шаг#2: Скачайте браузер Orfox

Шаг#3: Откройте Orbot

Шаг#4: Откройте Orfox

Шаг#5: Убедитесь, что все работает

Посетите check.torproject.org, чтобы проверить все ли работает. Поздравляем — теперь вы можете пользоваться интернетом со спокойной душой, так как вас крайне трудно отследить.

Совет #8: Ищите информацию конфиденциально

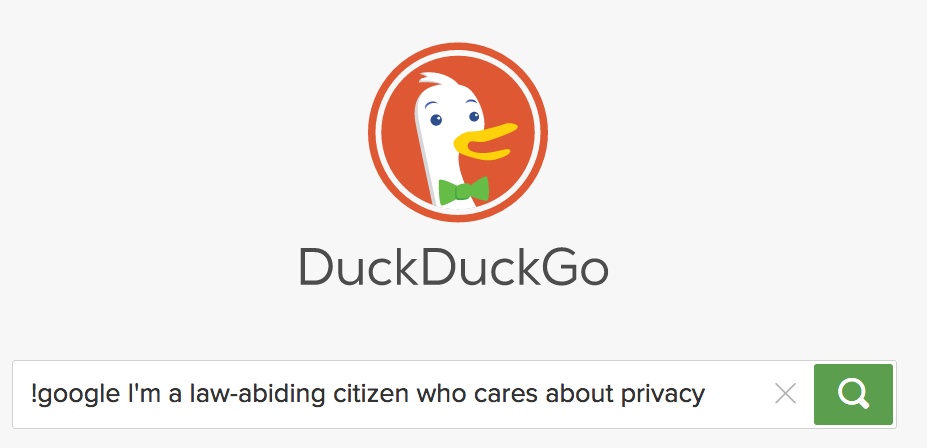

Если Tor недостаточно удобен для вас, вы можете, по крайней мере, использовать безопасный поиск с помощью DuckDuckGo. Его поисковая система не отслеживает вас.

У DuckDuckGo нет тысячи инженерных лет залитых в поисковик, которые есть у Google. Но у них есть быстрый доступ, позволяющий получить зашифрованные поиски в Google, если они вам нужны. Вам нужно просто написать «!google» в строке поиска, перед тем как искать что-либо.

А еще можно прочитать книгу:

Cybersecurity and Cyberwar: What Everyone Needs to Know