NSS Labs опубликовала два отчета об исследовании безопасности веб-браузеров.

Тестированию подверглись:

Все браузеры тестировались в чистой установке + обновления. Без антивирусов, без аддонов и плагинов, без групповых политик безопасности и специальных настроек.

Эксперимент проводился по схеме, аналогичной эксперименту в первом квартале этого года (предыдущий отчет можно найти тут http://nsslabs.com/anti-malware/browser-security).

Тестирование проводилось непрерывно в течение 12 дней (24х7), запускалось заново каждые 4 часа. Всего было проведено около 69 запусков теста, каждый из которых добавлял новые ссылки на зловредное ПО.

На начало теста каждый из браузеров устанавливал все доступные обновления.

По сравнению с предыдущим тестированием IE8 улучшил свой показатель на 12% и сейчас в отрыве от ближайшего преследователя на 54%.

Firefox 3 показал результат в 27% – и это наилучший результат среди браузеров, использующих Google SafeBrowsing API (также его используют Safari и Chrome).

Safari 4 оказался на 3% хуже Safari 3. Chrome 2 упал на 8% относительно предыдущего исследования.

Opera 10 пропускала практически все. Исследователи специально проверили, как ведет себя предыдущая версия, выдавшая в первом квартале 5% – существенной разницы в уровне защиты обнаружено не было.

По данным антивирусных компаний, каждый день появляется от 15000 до 50000 новых зловредных программы (или около миллиона каждый месяц) – тут исследователи ссылаются на Касперского.

По данным Trend Micro, 53% вредного ПО устанавливается через интернет-загрузку, 12% – из почты, 7% — эксплойты IFrame.

Понятно, что злоумышленники активно используют возможности множества социальных сайтов вроде FaceBook, MySpace, LinkedIn и сайтов с пользовательским контентом (блоги, твиттеры и т.д.).

Какие ссылки считались зловредными:

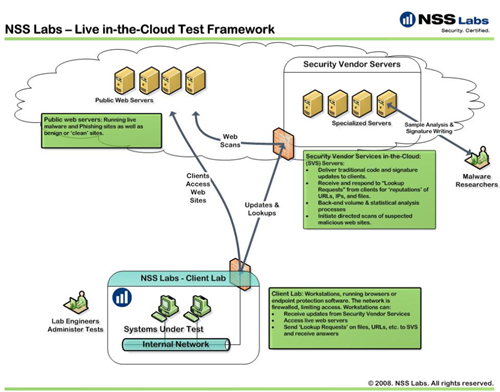

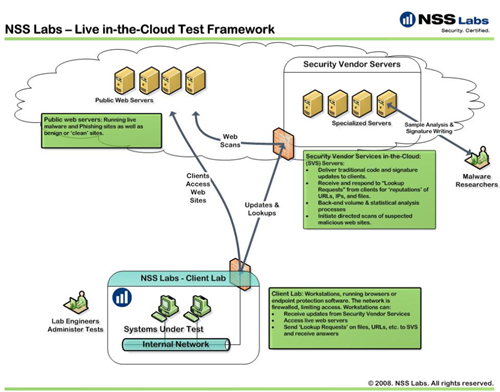

Для борьбы с этой напастью современные браузеры предлагают дополнительный уровень защиты. В деталях он может быть устроен по-разному, но в целом он разделяется на две основные компоненты.

Основная компонента находится в облаке и устроена как система репутации, оценивающая сайты автоматически, полуавтоматически или на базе ручных отзывов, ведущая черные и белые списки и т.д.

Вторая компонента находится в браузере и при обращении к тому или иному сайту сверяется с компонентой в облаке. Если сайт признается плохим – пользователю выводится соответствующее предупреждение.

В случае загрузки пользователем по той самой “Socially engineered malware URL” пользователю выдается предупреждение о возможной угрозе.

Изначально тест содержал 608 ссылок, каждый день в среднем добавлялось 197 новых (по мере выявления, эксперимент проводился на реальных актуальных данных). По мере прохождения тестирования система репутаций (в облаке), естественно продолжала работать и обучаться.

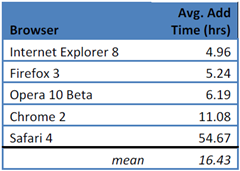

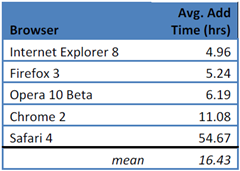

Ниже приведенный график показывает, как много времени используемым системы репутаций понадобилось, чтобы начать выдавать предупреждения на используемые в тестах ссылки.

Среда для тестирования

Браузеры работали внутри виртуальных машин со следующей конфигурацией:

Схема проведения эксперимента аналогична предыдущему. Всего было около 80 запусков теста, каждый из которых добавлял новую порцию фишинговых сайтов.

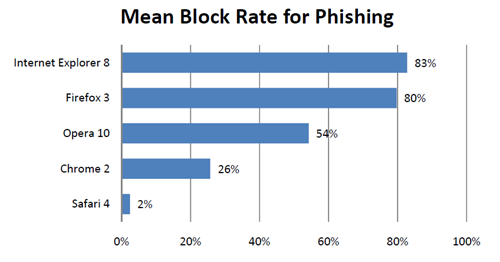

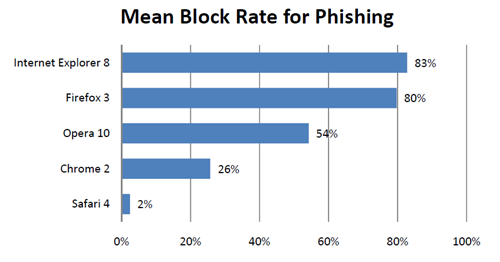

По результатам эксперимента IE8 и FF3 показали очень близкий результат.

Opera – пришла третьей с почти 20% отставанием в следствие наличия каких-то операционных проблем.

Chrome смог обнаружить 26% фишинговых сайтов, Safari – около 2%.

Под фишинговой ссылкой понималось следующее…

При отслеживании фишинговых сайтов и предупреждении пользователей работает аналогичная репутационная система.

Изначально в тест было включено 593 уникальных сайтов. В среднем каждый день добавлялся 61 новый сайт.

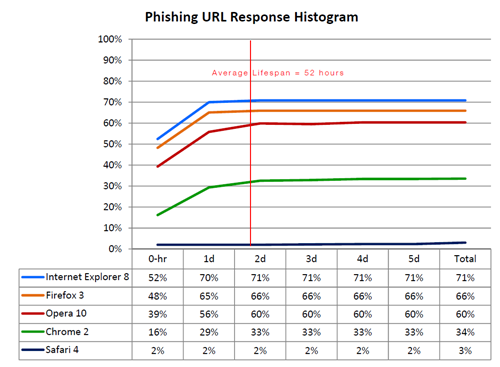

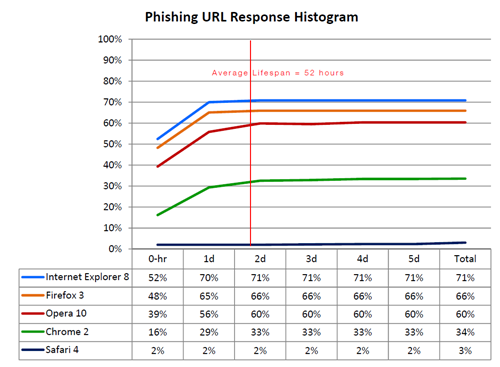

Графики ниже показывают, изменение процента блокируемых сайтов из теста (он периодически обновлялся) во времени.

Среднее время на появление сайта в блок-листе:

Исследователи также отдельно провели сравнение Windows и Mac-версий Safari. Разницы в уровне защиты не обнаружено.

Тестированию подверглись:

- Apple Safari 4,

- Google Chrome 2,

- Microsoft Internet Explorer 8,

- Mozilla Firefox 3,

- Opera 10 Beta.

Все браузеры тестировались в чистой установке + обновления. Без антивирусов, без аддонов и плагинов, без групповых политик безопасности и специальных настроек.

Socially Engineered Malware Protection

Результаты эксперимента

Эксперимент проводился по схеме, аналогичной эксперименту в первом квартале этого года (предыдущий отчет можно найти тут http://nsslabs.com/anti-malware/browser-security).

Тестирование проводилось непрерывно в течение 12 дней (24х7), запускалось заново каждые 4 часа. Всего было проведено около 69 запусков теста, каждый из которых добавлял новые ссылки на зловредное ПО.

На начало теста каждый из браузеров устанавливал все доступные обновления.

По сравнению с предыдущим тестированием IE8 улучшил свой показатель на 12% и сейчас в отрыве от ближайшего преследователя на 54%.

Firefox 3 показал результат в 27% – и это наилучший результат среди браузеров, использующих Google SafeBrowsing API (также его используют Safari и Chrome).

Safari 4 оказался на 3% хуже Safari 3. Chrome 2 упал на 8% относительно предыдущего исследования.

Opera 10 пропускала практически все. Исследователи специально проверили, как ведет себя предыдущая версия, выдавшая в первом квартале 5% – существенной разницы в уровне защиты обнаружено не было.

Детали эксперимента

По данным антивирусных компаний, каждый день появляется от 15000 до 50000 новых зловредных программы (или около миллиона каждый месяц) – тут исследователи ссылаются на Касперского.

По данным Trend Micro, 53% вредного ПО устанавливается через интернет-загрузку, 12% – из почты, 7% — эксплойты IFrame.

Понятно, что злоумышленники активно используют возможности множества социальных сайтов вроде FaceBook, MySpace, LinkedIn и сайтов с пользовательским контентом (блоги, твиттеры и т.д.).

Какие ссылки считались зловредными:

Socially engineered malware URL: a web page link that directly leads to a ‘download’ that delivers a malicious payload whose content type would lead to execution.

Для борьбы с этой напастью современные браузеры предлагают дополнительный уровень защиты. В деталях он может быть устроен по-разному, но в целом он разделяется на две основные компоненты.

Основная компонента находится в облаке и устроена как система репутации, оценивающая сайты автоматически, полуавтоматически или на базе ручных отзывов, ведущая черные и белые списки и т.д.

Вторая компонента находится в браузере и при обращении к тому или иному сайту сверяется с компонентой в облаке. Если сайт признается плохим – пользователю выводится соответствующее предупреждение.

В случае загрузки пользователем по той самой “Socially engineered malware URL” пользователю выдается предупреждение о возможной угрозе.

Изначально тест содержал 608 ссылок, каждый день в среднем добавлялось 197 новых (по мере выявления, эксперимент проводился на реальных актуальных данных). По мере прохождения тестирования система репутаций (в облаке), естественно продолжала работать и обучаться.

Ниже приведенный график показывает, как много времени используемым системы репутаций понадобилось, чтобы начать выдавать предупреждения на используемые в тестах ссылки.

Среда для тестирования

Браузеры работали внутри виртуальных машин со следующей конфигурацией:

- Microsoft Windows 7 RC (build 7100)

- 1GB RAM

- 8GB HD

Phishing

Результаты эксперимента

Схема проведения эксперимента аналогична предыдущему. Всего было около 80 запусков теста, каждый из которых добавлял новую порцию фишинговых сайтов.

По результатам эксперимента IE8 и FF3 показали очень близкий результат.

Opera – пришла третьей с почти 20% отставанием в следствие наличия каких-то операционных проблем.

Chrome смог обнаружить 26% фишинговых сайтов, Safari – около 2%.

Детали эксперимента

Под фишинговой ссылкой понималось следующее…

Phishing URL: the URL both falsely impersonates another entity and attemps to trick the user into disclosing personal information via a web form.

При отслеживании фишинговых сайтов и предупреждении пользователей работает аналогичная репутационная система.

Изначально в тест было включено 593 уникальных сайтов. В среднем каждый день добавлялся 61 новый сайт.

Графики ниже показывают, изменение процента блокируемых сайтов из теста (он периодически обновлялся) во времени.

Среднее время на появление сайта в блок-листе:

Исследователи также отдельно провели сравнение Windows и Mac-версий Safari. Разницы в уровне защиты не обнаружено.