Государственная поддержка передовых открытых технологий

Российские власти пытаются дать стране технологический суверенитет внедряя по возможности российские разработки или открытое ПО. При этом госпредприятия и государство выступают просто потребителями технологий, но не их разработчиками. Есть государственная поддержка частных разработок российских компаний. Однако активной государственной поддержки открытых технологий не наблюдается. Процесс работает в одну сторону. Данное положение необходимо пересмотреть в сторону формирования механизмов государственной поддержки разработки, а не только потребления открытых технологий.

В данной статье хотелось бы рассмотреть пример разработки открытых технологий сетей пятого поколения с использованием механизмов государственного финансирования перспективных технологий DARPA в США (аналогом в России является государственный фонд – Фонд Перспективных Исследований). Здесь представлено краткое изложение запроса предложений со стороны DARPA. Возможно изложение будет полезно тем, кто занимается государственным планированием исследований и разработок в России.

В настоящий момент DARPA, в рамках инициативы по созданию открытых программируемых безопасных сетей 5-ого поколения (OPS-5G), запрашивает инновационные исследовательские предложения в области программного обеспечения с открытым исходным кодом и систем, обеспечивающих безопасность сетей 5G и сетей последующих поколений.

Предлагаемые к финансированию агентством исследования должны показать инновационные подходы, которые позволяют обеспечить прорыв в науке, устройствах или сетевых системах. Специально исключены исследования, которые в основном приводят к эволюционным улучшениям существующих технологий. Суммы финансирования исследований не ограничены заранее и определяются по результатам отбора и оценки проектов.

OPS-5G планируется как большая четырехлетняя программа DARPA, организованная в три этапа — два 18-месячных этапа, за которыми следует 12-месячная фаза. Предложения должны охватывать все три этапа в рамках одного, четырехлетнего проекта.

На сегодняшний день в пользовательском оборудовании и устройствах (далее – ПУ) в мобильных сетях преобладают смартфоны, планшеты и ноутбуки. Эти «периферийные устройства» получают доступ к сетевым сервисам. Доступ ПУ к веб-сервисам осуществляется из Wi-Fi и/или сотовой связи. Ограничения на излучаемую энергию, затенение и поглощение строительными материалами, нерегулярные развертывание и различные корпоративные политики ограничивают использование WiFi в качестве общедоступной сети связи с высоким качеством.

5G является последним в серии эволюций в общественных мобильных сетях с широким охватом и доступом на основе подписки. Сети 5G характеризуются улучшенными возможностями по различным показателям, включая пропускную способность, задержки, количество устройств и жизнь батареи. 5G используется для подключения к Интернет небольших специальных устройств, создающих Интернет вещей (IoT), обеспечивает рост числа новых услуг и общего объёма услуг, предоставляемых во всем мире через сеть. Устройства IoT часто являются датчиками, и 5G-доступ к их данным призван сыграть важную роли в медицине, производстве и умных городах.

DARPA также особо интересуют функции сети для поддержки новых, гибких приложений, глубоко интегрированных в сеть. Интересует нарезка сети на отдельные наложенные, полностью программируемые и защищенные сети/сегменты. Поддержка программируемости может включать как определенные сетевые коммутаторы (SDN), узлы виртуализации сетевых функций (NFV) и многоядерные чипы и устройства на их базе для гибкой, программируемой обработки пакетов и их содержимого в плоскости данных (programmable data plane). Сочетание виртуальных инфраструктур и возможность программирования сетевых функций позволяет гибко настраивать сеть на всей глубине стека.

Программа сетей 5G требует значительных инвестиций, не в последнюю очередь в инфраструктуру, такую как коммутаторы, радиооборудование, недвижимость, полосы предоставляемого радиоспектра, а также потрясающее количество сложного программного обеспечения. Поставщики оборудования, операторы мобильной связи, интернет компании, предприниматели, розничные продавцы устройств и национальные правительства уделяют большое внимание эволюция сетевой экосистемы 5G. Ожидается взрывной рост числа ПУ, подключенных к сети.

В настоящий момент типовые, стандартные процессы используются для обеспечения взаимодействия в публичной сети, многие компоненты и их поведение в 5G мало изменилось со времен 4G и LTE. Вместе с тем 5G предоставляет новые, футуристические возможности для создания приложений, и они же представляют наибольший риск для национальной безопасности, так как сети являются одновременно критически важной инфраструктурой и средствами, используемыми для кибершпионажа и кибервойны.

Проект OPS-5G DARPA по созданию открытых, программируемых, безопасных сетевых решений поможет устранить этот риск путем проведения исследований ведущих к разработке портируемого, совместимого со стандартами полного сетевого стека ПО для мобильных устройств 5G, который будет реализован в форме открытого исходного кода, и будет иметь безопасный и открытый дизайн.

Описание программы / предметная область

Инициатива OPS-5G DARPA создаст программное обеспечение с открытым исходным кодом и системы, обеспечивающие безопасность 5G и последующих мобильных сетей, таких как 6G.

Преимущество безопасности программного обеспечения с открытым исходным кодом связано с повышенной его прозрачностью, что означает, что код может быть изучен, проанализирован и проверен, либо вручную или с помощью автоматизированных инструментов. Кроме того, портируемость открытого исходного кода работает, как желаемый побочный эффект, чтобы отделить аппаратные и программные экосистемы (обеспечить независимость ПО от оборудования). Это значительно повышает сложность атаки на цепочки поставок и облегчает внедрение инновационного оборудования на рынок (стимулирует конкуренцию малых инновационных предприятий).

Программируемость сетей должна быть качественно реализована и тщательно контролируема для достижения своих потенциальных выгод без последствий для безопасности. К таким выгодам относятся услуги «сети на заказ», которые настроены на потребности приложений, а также значительные возможности адаптации сети. Программируемость также должна развиваться таким образом, чтобы избежать безудержных возможностей для неправильного, неправомерного использования сетей. Внедрение программируемости для 5G будет учитывать уроки, извлеченные из благих намерений внедрения программируемости в веб-браузеры, – удобной возможности, которая быстро стала оружием для злоумышленников.

Инициатива OPS-5G направлена на улучшение общей безопасности 5G. Изменения OPS-5G направлены на повышение доверия к набору «мягких» узлов сети, которые включают неуправляемые, необслуживаемые, долгоживущие и, возможно, давно забытые IoT устройства. Кроме того, OPS-5G устраняет непреднамеренные и нежелательные взаимодействия между сетевыми фрагментами и угрозы от огромного увеличения масштаба сети (риск масштабных DDoS-атак).

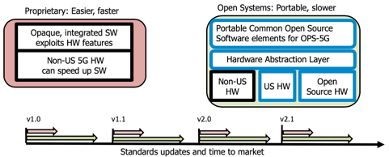

Стратегическое видение проекта OPS-5G DARPA для будущего мобильных сетей связи США показано на рис. 1.

Рис. 1: OPS-5G дополняет ПО с открытым исходным кодом для получения защищенной системы 5G (красный: не-США; синий: США; зеленый: OPS-5G)

Технические области и структура программы

Задачи, инициативы OPS-5G разбиты на четыре технические области:

(ТО1) Сокращение времени, необходимого для обновления и разработки программного обеспечения с открытым исходным кодом, в ответ на новые версии стандартов 5G и новое оборудование от производителей (быстрая доступность новых версий ПО для новых требований и нового оборудования);

(ТО2) Создание масштабируемой, сквозной архитектуры безопасности «нулевого доверия» начиная с устройств IoT, датчиков, далее сетей и заканчивая серверами в ЦОД, при этом новая архитектура должна обеспечить минимальное влияние на размер, вес, мощность (SWaP) и цену устройств;

(ТО3) Устранение новых «поверхностей атаки» (таких как побочные каналы), представленных виртуализацией, и сетевой сегментацией (разделением плоскостей сети на управление и обработку данных и формированием сетевых доменов управления);

(ТО4) Изменение свойства программируемости оборудования сети, как признака нового вектора угрозы для сети, на средство обеспечения про-активной, непрерывной безопасности в глобальном, сетевом масштабе.

Авторы предложений должны показать выгоду для инициативы и кооперации OPS-5G от их решения в сравнении с доступными на рынке подходами. Примером этого может быть использование криптографических маркеров или других методов для обеспечения криптографического доказательства того, что сетевой путь был захвачен третей стороной. Эксплуатация таких методов должна быть четко определена и указана в предложениях. Преимущества предлагаемой работы перед предшествующими подходами, а также возможные риски должны быть исследованы и показаны.

Заявители должны указать любые предположения, которые могут ограничить применимость их решений. В случаях, когда предложенный подход требует таких решений, как средства сетевой виртуализации (NFV) или решения для программно-определяемых сетей (SDN), предлагаемых или разрабатываемых в консорциумах с открытым исходным кодом, заявители должны обосновать целесообразность сроков разработки.

В качестве конечной цели для каждой из технических областей (см. рис. 2) является создание открытого исходного кода. Программное обеспечение включается в базу с открытым исходным кодом, любые инструменты, методы, процессы и прототипы должны приниматься и бесперебойно работать в среде с открытым исходным кодом 5G. Исполнителям 5G рекомендуется рассматривать технологический переход как непрерывный процесс на все время в течение их периода эксплуатации их решений.

Рис. 2: Переход результатов исследований OPS-5G на развертываемое программное обеспечение 5G.

Заявители должны подробно описать, как результаты их исследований будут встроены в стандартный процесс разработки, используемый консорциумом по разработке ОПО, создаваемом в рамках инициативы OPS-5G. Ожидается, что авторы предложат рабочие прототипы, которые будут работать в рамках текущих заделов консорциума по развитию сети 5G. Заявители должны сразу включать время и затраты на взаимодействие с консорциумом в их стоимость предложения, так как развертывание результатов OPS-5G через консорциуме является неотъемлемым элементом программы OPS-5G.

Предложения должны содержать планы итеративной разработки, тестирования и совершенствование технологий ТО1, ТО2, ТО3 и ТО4 на протяжении всей четырехлетней программы.

Техническая область 1: программное обеспечение, соответствующее стандартам

Разработка программного обеспечения с открытым исходным кодом обычно отстает от разработки коммерческого программного обеспечения из-за портируемой, аппаратно-независимой природы программного обеспечения с открытым исходным кодом, которое сначала требует программной реализации уровня аппаратной абстракции (HAL) самими производителем оборудования. Т.о. открытый исходный код по сравнению с коммерческим отстаёт в скорости вывода на рынок новых возможностей, что препятствует его конкуренции на быстро развивающихся рынках (рис. 3).

Рис. 3: сегодня аппаратно-независимая разработка открытого исходного кода занимает больше времени

Проект OPS-5G будет направлен на ускорение разработки программного обеспечения с открытым исходным кодом в т.ч. за счёт машинного перевода документов стандартов 5G. Стандарты 5G поддерживаются онлайн как набор электронных документов и обновляется по мере необходимости. Поскольку работающее программное обеспечение 5G должно строго соответствовать стандартам и требованиям, обновления стандартов стимулируют разработку нового программного обеспечения, новых версий.

Высокая степень структурирования информации, представленная в документах стандартов, позволит использовать машинное извлечение информации, относящейся к реализации программного обеспечения, включая структуру программного обеспечения, сервисные интерфейсы, временные параметры, блок-схемы и графики протоколов. Эта структурированная информация обеспечивает основу для автоматического тестирования соответствия ПО стандартам, частичные доказательства корректности реализации, проверка целостности реализации протокола и другие критические аспекты оценки качества программного обеспечения.

Точный перевод в специфичную для предметной области промежуточную форму (такую как фреймы или таблицы) или специфичный для предметной области формальный язык может поддержать серию этапов уточнения спецификаций, которые могут ускорить производство правильного программного обеспечения, а также улучшить скорость и точность реакции на обновления стандартов. В дополнение к генерации кода, такие формальные представления спецификаций полезны для таких инструментов, как средства доказательства теорем, средства управления потоком управления, компиляторы и т. д.

Группы независимого тестирования и оценки (ITE) и команды ТО1 будут совместно определять в проекте достаточно мощное и гибкое формальное представление информации для стандартов 5G. Команда ITE должна обеспечить основательный перевод этих документов на естественном языке в разработанные представления, а исполнители TО1 будут оцениваться по их способности точно переводить с естественного языка (NL) нормативных документов стандартов.

Заявители должны четко указать, как их процесс перевода или извлечения информации из документов по стандартам ускорит производство правильного исходного кода или элементов системы и будет способствовать созданию более быстрой и надежной программной инфраструктуры для 5G.

Возможности в TО1 включают в себя:

(1) извлечение описаний интерфейсов взаимодействия между модулями и сервисами;

(2) извлечение описаний взаимодействий, описывающих протоколы полностью или частично;

(3) извлечение параметров, таких как пропускная способность, размеры объектов и границы задержки и пр.;

(4) извлечение других функций из стандартов 5G, таких как опции и обработка ошибок, когда они указаны и они могут быть использованы для обеспечения дополнительной проверки взаимодействий между сетевыми элементами и сервисами, которые составляют основу программного обеспечения 5G компонент в ядре и мобильной пограничной архитектуре.

Заявители могут предлагать решения, которые будут:

(1) использовать обработку информации на сети в плоскости данных;

(2) результатом являются ситуация, при которой фрагменты кода, написанные на любом специфичном для предметной области языке, переводяться в исполняемую форму;

(3) включают перевод непосредственно во фрагменты целевого исходного языка, такого как C, C ++ или Java.

Другие полезным результатом будет генерация самодокументированного кода и в т.ч. генерирование встроенных комментариев, прикрепленных к фрагментам кода, вместе с текстом стандартов из которого были получены комментарии и код. Такое исследование может выявить многообещающие направления для дальнейшей автоматизации, такие как создание ассоциаций среди кода и связанных с ними формулировок на естественном языке, чтобы помочь в разработке новых или пересмотренных стандартов, которые тесно связаны с рабочим программным обеспечением.

Техническая область 2: Кросс-масштабная безопасность узлов и сети пятого поколения

Внедрение 5G-сетей будет стимулировать существенный рост числа сетевых устройств. Размер, вес и мощность (SWaP) характеристики таких устройств будут сильно варьировать, начиная с крошечного датчика интернета вещей (IoT) с миниатюрным аккумулятором и заканчивая вычислительными системами ЦОД. Целью TО2 является разработка методов и архитектуры безопасности, обеспечивающих безопасность при масштабировании на устройствах в широком диапазоне их размеров, мощностей и сетевых функций.

Архитектура безопасности должна предоставлять надёжные методы для сохранения желаемых уровней конфиденциальности, целостности, и доступности через набор подсистем, охватываемых архитектурой. На платформах в ядре сетей пятого поколения должны быть доступны сервисы, протоколы, аппаратная поддержка и административные ресурсы для обнаружения и устранения проблем. IoT-устройства, с другой стороны, могут быть серьезно ограниченны в ресурсах (например, ограничены батарейным питанием), ограничены по стоимости и эксплуатироваться без присмотра долгое время, выполнять требования многолетнего срока эксплуатации.

Необходимость улучшения производительности и времени автономной работы при недорогой аппаратной поддержке для базовых компонент безопасности, таких как in-silico источники энтропии и шифрования, в т.ч. необходимых для создания для корней доверия, таких как Trusted Platform Modules (TPM), Titan, Абонентские Модули Идентификации (SIM) и e-SIM, привели к их внедрению во многих микроконтроллерных и микропроцессорных системах. Учитывая возможные подобные потребности, такие как доверенная инициализация узла, предложения по TО2 должны точно описать аппаратную поддержку таких функций. Если предложения участников требуют встроенного оборудования для соответствия целям OPS-5G TО2 для производительности и энергоэффективности, они должен обеспечить сравнение производительности по сравнению с чисто программным решением, а также дать оценку предполагаемого влияние на оборудование производственные затраты.

Добавление нового сетевого устройства в домашнее хозяйство со многими существующими устройствами, такими как камеры безопасности, показывает необходимость применения кросс-масштабных мер безопасности. Начиная с реализации принципа «уровня нулевого доверия» («сети нельзя доверять»), архитектура с «нулевым доверием» основана на принципе наименьших привилегий для любых участников взаимодействия. Корни доверия, как описано выше, могут быть использованы, однако авторы предложений поощряются избегать чрезмерной зависимости от их присутствия. Поскольку доверие устанавливается между узлами, сетевая архитектура безопасности может связать устройства вместе, используя делегирование полномочий для управления ролями и функциями узлов (например, не передавая выходные данные камеры безопасности неавторизованным пользователям или устройствам).

IoT устройства могут быть куплены, проданы, одолжены и перемещены, таким образом, решения должны оставаться безопасными как в долгосрочной перспективе и в ситуациях, когда доверительные отношения динамичны и недолговечны.

Предложения в TО2, должны описать и обосновать архитектуру безопасности, которая работает во всех масштабах узлов и сетей, сводя к минимуму использование услуг базовой сети 5G, и максимально использует мобильные вычисления на границе сети (Mobile Edge Computing — MEC), чтобы избежать узких мест в производительности от общей централизованной службы. Архитектура должна поддерживать недорогие, необслуживаемые, долговечные, работающие от батареи датчики, которые будут самыми маленькими, самыми дешевыми и самыми многочисленными устройствами в экосистеме 5G.

Особое значение имеют криптографические операции, которые обычно требуют высокого уровня мощности. Приоритетом TО2 является экономически эффективная безопасность. Затраты при этом измеряются с использованием срока службы батареи относительно базового уровня, принятого в качестве показателя для SWaP.

Будут использоваться результаты тестов на проникновение, разработанные Правительственной независимой группой тестирования и оценки (ITE) для оценки безопасности сети и устройств.

Техническая область 3: Безопасные сегменты/срезы сети

Требования к производительности мобильных сетей варьируются в зависимости от клиента и использования. Например, потоковое видео требует совершенно другой задержки, полосы пропускания и изменчивости задержки (дрожиттер) чем телеоперация. Воспроизведение сохраненного видео может преодолеть большинство временных проблем с использованием эластичного буфера на пользовательском устройстве, в то время как интерактивная телеоперация не может терпеть задержки, присущие воспроизведению из большого буфера. Таким образом, сетевой сегмент 5G спроектированный для доставки контента должен быть реализован не так, как срез, используемый для теле-роботизированной хирургии.

Сегмент сети перекрывает виртуальные сети на нескольких предприятиях и, таким образом, может использовать сетевую инфраструктуру, которая не заслуживает доверия, недостаточно обеспечена или даже враждебна (Рис. 4). Кусочек

Таким образом, риски безопасности виртуализации сегментов сети включают в себя в т.ч. временные побочные каналы, используемые для извлечения информации из действий, происходящих в сетевых срезах, совместно работающих на сетевом оборудовании.

Рис. 4: Сетевая инфраструктура; надежный (синий), ненадежный (красный)

Подходы OPS-5G TО3 могут предполагать принятие решений о создании и выделении виртуальных срезов/сегментов сети на основе приоритетов, данных о возможностях программного и аппаратного обеспечения на узлах сети, получаемых в режиме реальном времени, распределении ресурсов, таких как закрепленные страницы памяти и т. п. Подходы к изоляции на уровне сети или целой системы включают маршрутизацию, сводящую к минимуму использование общих (разделяемых) или ненадежных ресурсов и узлов сети (например, путем целенаправленного разделения маршрутов), в процессе выделения фрагмента/сегмента сети. Поскольку новые сетевые политики/средства могут обеспечить выбор физических компонентов для формирования виртуального среза/фрагмента сети с использованием программируемых сетей, становится возможной периодическая маршрутизация, основанная на концепции «движущейся цели».

Оценки целостности сети с использованием удаленной аттестации могут использоваться при построении маршрутов или их перестройке чтобы обнаруживать и избегать использования подозрительных устройств. Такие методы, как подход ICING, используемый в NEBULA Future Internet Architecture может использоваться, чтобы доказать надёжность выбранных путей.

Важный показатель для TО3 – это пропускная способность. Побочные каналы, такие как скрытые каналы, невозможно устранить полностью. Снижение пропускной способности побочных каналов является мерой эффективности предложенного решения для изоляции «безопасного сетевого среза» от совместно расположенных сетевых срезов, которые могут быть использованы злоумышленниками для извлечения информации, например, из-за случайного загрязнения кэша. Мера емкости не зависит от предлагаемого решения. Могут быть предложены дополнительные метрики.

Получение данных из побочных каналов требует знания их присутствия и средств извлечение информации из них. Команда OPS-5G ITE подготовит средства для определения метрики пропускной способности каналов в битах в секунду (см. табл. 2). Поскольку изобретательный злоумышленник может использовать новейшие или заранее неизвестные методы извлечения информации, оценка ITE метрики пропускной способности будет ограничена эталонами и методами, разработанными или принятыми для использования в программе OPS-5G. Заявители TО3 должны предоставить четкую и четкую модель угроз. Предлагаемое решение и план должны быть привязаны к модели угроз.

Лица, предлагающие свои решения в TО3, должны явно показать все технические допущения, относительно возможностей, предоставляемых третьими сторонами, которые они могут использовать в своих предлагаемых исследованиях и решениях. Например, если конкретные примитивы криптографической подписи необходимы для хеширования или поддержки протоколов удаленной аттестации должны присутствовать во всех узлах, содержащих защищенный срез, что является сильным требованием; т.о. это должно быть четко и ясно указано в предложении. Подобные предположения включают и те, которые касаются доступности и производительности криптографических примитивов безопасности из TО2 в выбранном наборе узлов (например, в элементах мобильного пограничного облака).

Дополнительные примеры таких предположений относительно сети включают в себя:

(1) предположение, что на узлах доступна информация о происхождении оборудования;

(2) информация о программном коде, работающем в сетевых элементах;

(3) что эта информация сама по себе заслуживает доверия (например, можно убедиться, что не было подделок).

Если производительность предлагаемого решения TО3 зависит от наличия определенных наборов узлов с аппаратными корнями доверия, поддержкой шифрования или другими технологиями, это должно быть четко указано для оценки предложения.

Подходы TО3 могут также включать в себя так называемые защиты «движущейся цели», где сетевая инфраструктура периодически изменяется для осложнения планирования возможных атак на основе собираемой информации (гораздо труднее атаковать «движущуюся цель»). Если используется такой подход, участники предложения должны четко и недвусмысленно указать ожидаемое влияние на анализируемые метрики ёмкости, используемые ITE для оценки предложений в TО3. Например, если степень избыточности в сетевых путях необходима для обеспечения или повторной подготовки среза/сегмента сети в предлагаемом решение, такое допущение должно быть четко указано. Степень избыточности, такая как среднее её значение или минимальный процент входа и выхода для узлов графа должен быть четко и явно указан. Кроме того, риск, если предположение не выполняется, также должен быть исследован в предложении.

Авторы TО3 могут создавать комбинации методов. Такие комбинации могут формироваться из примитивов из программируемых или криптографических возможностей, но они должны быть сосредоточены на прорывных подходах, ведущих к построению безопасных сегментов сети.

Техническая область 4: Принципиально программируемая защита

Такие технологии, как виртуализация сетевых функций (NFV), программно-определяемые сети (SDN) и т.д. позволяют настраивать сети, разрабатывая и вводя в эксплуатацию код по требованию, чтобы соответствовать развивающимся наборам требований. Ускорение развития сети также является основной целью OPS-5G. Востребованность OPS-5G инициативы достигается за счет использования и управления SDN, NFV и новым возможностям программного управления обработкой пакетов в плоскости данных.

Последствия внедрения программируемости при недостаточном внимании к возможностям злоумышленников иллюстрируются добавлением скриптовых языков в веб-браузеры. Первоначально предназначенное для настройки локального поведения загружаемого веб-контента для представления в веб-браузерах, выполнение программ неизвестного происхождения открыло окно для множества угроз безопасности. TО4 OPS-5G предполагает принципиально программируемую защиту, разработку методы, которые используют программируемость, и в результате адаптивность сети, в качестве средства повышения безопасности. В частности, TО4 фокусируется на: (1) использовании инновационных подходов на основе возможностей программирования для обеспечения надежности внутрисетевого кода; (2) конкретных демонстрациях преимуществ программируемых сетей для защиты.

Заявители должны предлагать новые решения для решения проблем:

(1) создания и подписания надежного кода для программируемых устройств, работающих в сети;

(2) создание и подписание надежного кода для коммутаторов SDN;

(3) полная или частичная проверка кода для функций виртуальной сети (VNF) в NFV;

(4) сохранение целостности кода между проверкой и выполнением.

Подходы, представляющие особый интерес, включают в себя:

(1) использование средств языков программирования, включающих строгую типизацию, код доступный для автоматической проверки и строгого, автоматизированного доказательства теорем/утверждений на основе его анализа;

(2) использование защиты целостности на уровне системы достигается, например, посредством криптографических операций и криптографических протоколов;

(3) безопасные процессы развертывания новой функциональности в защищаемых узлах сети, что может повлечь за собой использование специального языка программирования и создания инструментов для проверки программного обеспечения, разработанного на обычном языке программирования, который затем может быть криптографически подписан и захеширован для обеспечения защиты целостности.

В конечном счете, целью TО4 является поддержание доступности инфраструктуры 5G и ее услуг несмотря на активные угрозы со стороны злоумышленников, а также использование программируемых элементов инфраструктуры OPS-5G для защиты от скомпрометированных элементов вне управления программным обеспечением OPS-5G.

TО2 обеспечит архитектуру сетевой безопасности, которая сделает внедрение и распространение вредоносного ПО внутри IoT очень сложными задачами. Тем не менее, устройства, которые не являются совместимыми с моделями TО2 могут фактически быть скомпрометированы и превращены в злонамеренные, например, может быть выполнено создание и агрегация титанического «ботнета вещей». Именно такие угрозы должны предотвращены в рамках TО4.

Разработчики предложений для TО4 должны планировать разработку и создание моделей и средств защиты от масштабного, распределенного отказа в обслуживании (DDoS) для сетей 5G (см. Табл. 2). Подходы к защите от DDoS-атак могут включать в себя отбрасывание пакетов, постановку в очередь и другие методы для контроля поведения сети с программируемыми защитами. Предложения в TО4 могут предполагать дополнительные приложения своих решений для демонстрации общности предлагаемого подхода; каждое дополнительное приложение должно быть предложено в качестве отдельного варианта за дополнительную плату.

Примеры таких дополнений включают вспомогательные графы протоколов маршрутизации, извлеченные из систем, тестирующих взаимодействия в распределенных, защищаемых системах. Эти графы могут быть использованы для планирования размещения программного кода в точках наблюдения для исследования сети и тестирования отказов. Например, такие программные средства защиты могут идентифицировать себя с помощью криптографических токенов и могут также использоваться для расчёта индекса поведенческих свойств приложений (используется для проверки поведения приложения), на основе анализа потоков пакетов в сети. Такой подход имеет ещё то преимущество, что его можно использовать для самоконтроля и, кроме того, обнаружение злонамеренного поведения систем.

Предложения в TО4 должны включать конкретную демонстрацию эффективности предложенного общего подхода к использованию программируемости сетевых функций в качестве защитной способности. Предложения TО4 должны включать план оценки предложенных решений сложных и масштабных проблем, в т.ч. проблемы противодействия крупным ботнетам через исключение их подключения.

Ботнет состоит из набора скомпрометированных машин («ботов») под управлением «ботмастера». Ботнет Mirai, например, отличается тем, что использует устройства IoT в качестве ботов. На своём пике роста приблизительно в 600 тыс. узлов, ботнет Mirai осуществила сокрушительные DDoS-атаки со скоростью 623 Гбит/с пакетного трафика, направленного против целевого сервера.

В свете этого значительное увеличение количества устройств IoT, подключенных через 5G, представляет собой серьезную угрозу. Хотя технологии, разработанные в рамках TО2, будут препятствовать привлечению ботов в сеть, устройства IoT независимо от OPS-5G будет оставаться предметом компромисса на масштабе сети. Технологии TО4 будут обеспечить масштабируемую устойчивость за счет обнаружения атак DDoS с помощью сетевых датчиков и развертывания активной защиты в сети в ответ на возникающие угрозы. Авторы должны предусмотреть создание прототипов систем, достаточных по своим возможностям для отражения масштабных DDoS-атак, генерируемых большими пулами IoT-узлов, аналогичными ботнету Mirai.

Показатель эффективности предложений для TО4 – это задержка реакции системы защиты в масштабе сети при выполнении задач: обнаружения угрозы, определения соответствующих средств защиты, а также развертывания и активации этих средств защиты от адаптивного противника, действующего в масштабе глобальной сети. Задержка измеряет способность защитника адаптироваться и доминировать над адаптивным противником, используя принципы цикла Джона Бойда «Наблюдай, Ориентируйся, Решай, Действуй» (Observe Orient Decide Act — OODA). Требования масштабируемости для программы OPS-5G разработаны таким образом, чтобы цели скорости ботнета оставались неизменно чрезвычайно сложными для достижения, в то время как число устройств 5G будет расширяться на протяжении программы.

Заявители TО4 должны описать свой подход к достижению метрик TО4 для фаз 1, 2 и 3 программы. Это должно включать описание симулятора или эмулятора (например, Mininet), который продемонстрирует архитектурные особенности, такие как программируемость на границе или кэширование на границе сети, которая будет моделироваться.

Исполнители TО4 смогут развивать свою среду оценки решений в течение программы в ответ на рекомендации, предоставленные командой OPS-5G ITE. Команда ITE будет проверять оценки исполнителей TО4 в рабочих/тестовых зонах исполнителей TО4 с использованием средств исполнителей TО4.

Заявители TО4 должны указать любые криптографические требования, предположительно имеющиеся в предлагаемом подходе (например, криптографические хеши, необходимые для безопасной начальной загрузки) и, если необходимо, где эти возможности находятся, например, в устройствах IoT OPS-5G TA2 или в других устройствах, где этот код выполняется.

Заявители в TО4 должны четко указать любые допущения о доступности программируемой инфраструктуры, необходимой для выполнения их решений, таких как доступность 5G Mobile Edge инфраструктуры или другие виды облачных решений на границе сети.

Исследуемые прототипы должны работать в рамках средств сетевой программируемости, предоставляемых консорциумами по разработке сетевых решений с открытым исходным кодом. Это необходимо для апробации реального развертывания решений OPS-5G на сетях (требуется комплексное решение).

В соответствии с планом должна быть выполнена экспериментальная проверка умеренных масштабов реализации решений TО4 в конце фазы 2 и это потребует конкретных результатов – программных продуктов (например, для функций виртуальной сети), которые будут работать в OPS-5G среде оценки. Предполагается, что команда ITE оценит TО4 решения на объектах правительства США. Поэтому предложения TО4 не должны предполагать дублирование (создание) независимых тестовых сред в масштабе программы (от 10 000 узлов).

В следующей публикации мы подробнее затронем планирование программы исследований и разработок.

Ссылки: www.darpa.mil/program/open-programmable-secure-5g