Техножрец

Конференция DEFCON 27. Изготовление дубликатов механических ключей с ограниченным доступом. Часть 1

Restricted keys, или механические ключи с ограниченным доступом, отличаются от обычных ключей тем, что их запрещено дублировать. Поэтому производители таких ключей (и замков) строго следят за тем, чтобы заготовки для изготовления дубликатов не появлялись в свободном доступе или же разрабатывают такие ключи, к которым чрезвычайно трудно подобрать готовые заготовки. На охраняемых объектах в США используют такие системы замков, как Medeco, Abloy, Assa и Mul-T-Lock, отчасти для того, чтобы противостоять механическому взлому замков, но в большей степени для предотвращения возможности изготовления дубликатов для несанкционированного проникновения в запертые помещения. Такие места, как Белый дом и здания Парламента Канады используют специальный профиль ключа исключительно для этих объектов, чтобы гарантировать, что никто не сможет раздобыть заготовки, чтобы сделать дубликаты.

Однако существуют десятки тысяч профилей заготовок для ключей, которые подходят для изготовления дубликатов даже для очень ограниченных серий замков. Поскольку ключи — это просто куски металла, братья Билл и Роберт Грейдоны в своем выступлении расскажут, как можно сделать дубликаты ключей для механических замков систем повышенной безопасности Medeco, Mul-T-Lock и Abloy. Они также коснутся всех аспектов контроля изготовления ключей, включая патенты, и рассмотрят, как администрация секретных объектов может предотвратить взлом замков с помощью дубликатов ключей.

Билл Грейдон является директором GGR Security Consultants и активно занимается исследованиями в области электронного наблюдения и сигнализации, психологии человека в безопасной среде и анализа систем блокировки. Он получил степень магистра в области компьютерной инженерии и сертификат в области судебной инженерии Университета Торонто и использует полученные знания для разработки математических моделей повышения безопасности в физическом мире.

Как в Python реализованы очень длинные числа типа integer?

Когда вы пишете на низкоуровневом языке, таком как С, вы беспокоитесь о выборе правильного типа данных и спецификаторах для ваших целых чисел, на каждом шаге анализируете достаточно ли будет использовать просто

int или нужно добавить long или даже long double. Однако при написании кода на Python вам не нужно беспокоиться об этих «незначительных» вещах, потому что Python может работать с числами типа integer любого размера.Четвертушка Ethernet-а: старая скорость, новые возможности

5 февраля этого года был утверждён новый стандарт на 10-мегабитный Ethernet. Да, вы верно прочитали: десять мегабит в секунду.

Для чего в 21-м веке нужна такая «маленькая» скорость? Для замены того зоопарка, который скрывается под ёмким названием «полевая шина» — Profibus, Modbus, CC-Link, CAN, FlexRay, HART и т.д. Их слишком много, они несовместимы между собой и относительно сложны в настройке. А хочется просто воткнуть кабель в коммутатор, и всё. Как с обычным Ethernet.

TDD для микроконтроллеров. Часть 2: Как шпионы избавляют от зависимостей

TDD для микроконтроллеров. Часть 1: Первый полет

TDD для микроконтроллеров. Часть 2: Как шпионы избавляют от зависимостей

TDD для микроконтроллеров. Часть 3: Запуск на железе

В предыдущей статье мы начали освещать тему эффективности применения методологии TDD для микроконтроллеров (далее – МК) на примере разработки прошивки для STM32. Мы выполнили следующее:

- Определили цель и инструменты разработки.

- Настроили IDE и фреймворк для написания тестов.

- Написали тест-лист для разрабатываемого функционала.

- Создали первый простой тест и запустили его.

В этой статье расскажем, как мы применили методологию TDD для реализации тестов из тест-листа и написания кода прошивки для их успешного выполнения. При написании тестов будем использовать специальные тестовые объекты для ликвидации зависимостей разрабатываемой логики от других программных модулей. В конце статьи мы представим бизнес-логику проекта и проанализируем особенности применения методологии TDD для реализации прошивки МК. Подробности – под катом.

TDD для микроконтроллеров. Часть 3: Запуск на железе

TDD для микроконтроллеров. Часть 1: Первый полет

TDD для микроконтроллеров. Часть 2: Как шпионы избавляют от зависимостей

TDD для микроконтроллеров. Часть 3: Запуск на железе

В первой части нашего цикла статей мы начали освещать тему эффективности применения методологии TDD для микроконтроллеров (далее – МК) на примере разработки прошивки для STM32. Мы выполнили следующее:

- Определили цель и инструменты разработки.

- Настроили IDE и фреймворк для написания тестов.

- Написали тест-лист для разрабатываемого функционала.

- Создали первый простой тест и запустили его.

Во второй статье мы описали процесс разработки платформонезависимой логики по методологии TDD.

В заключительной статье мы опишем, как запускали разработанный код на STM32F103C8, а также подведем итоги всего нашего исследования эффективности TDD для микроконтроллеров.

Подробности – под катом.

Загрузчик с шифрованием для STM32

В процессе работы ставились следующие задачи:

- Обеспечить обновление прошивки пользователем устройства с SD-карты.

- Обеспечить контроль целостности прошивки и исключить запись некорректной прошивки в память контроллера.

- Обеспечить шифрование прошивки для исключения клонирования устройства.

Код писался в Keil uVision с использованием библиотек stdperiph, fatFS и tinyAES. Подопытным микроконтроллером был STM32F103VET6, но код может быть легко адаптирован под другой контроллер STM. Контроль целостности обеспечивается алгоритмом CRC32, контрольная сумма расположена в последних 4 байтах файла с прошивкой.

В статье не описано создание проекта, подключение библиотек, инициализация периферии и прочие тривиальные этапы.

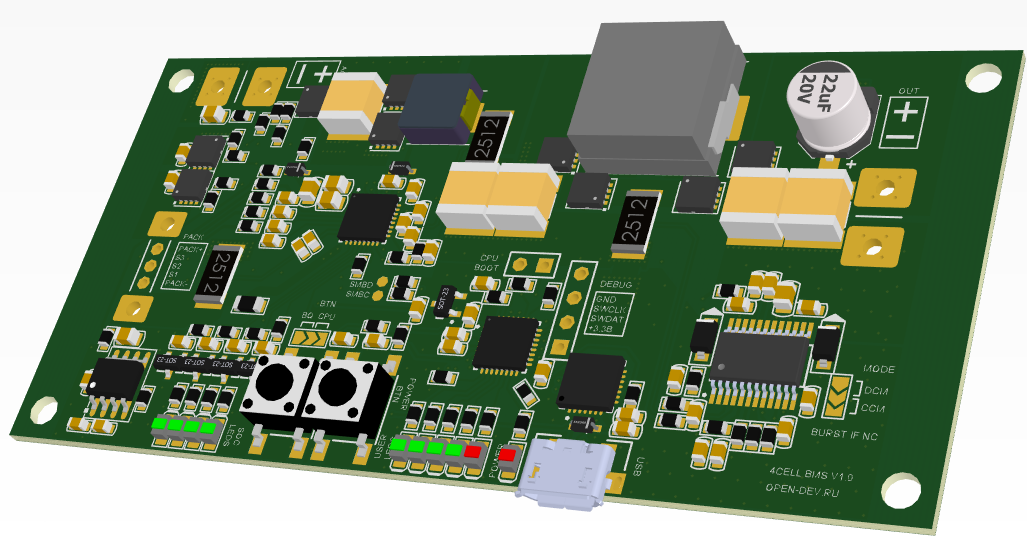

Разработка power bank для ноутбука. От макета к готовому изделию. Часть первая

Наилегчайший старт в STM через «одно место»

И надо сказать, есть у людей тяга к новизне. А действительно, может попробовать? А вдруг понравится? Вот только Референс Мануал на популярный STM32F103C8T6, на котором основана самая массовая Голубая таблетка в 1126 страниц что-то как-то не очень располагает к «быстрому старту». Даже отдельную утилиту, так ненавидимый аксакалами «калокуб», и ту надо изучать, что там к чему. Да и вникнув в Cube, стартовать за 5 минут вряд ли получится, генерируемая им портянка не самое доступное чтиво на ночь, просто «в лоб» врубиться, о чём там речь получится не у каждого.

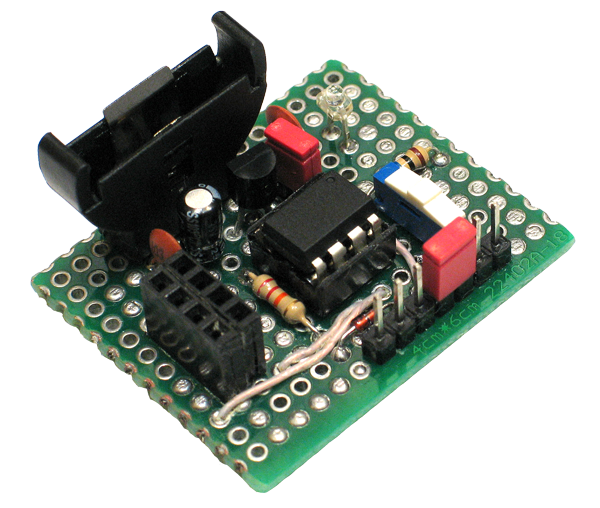

ATtiny85: прототип беспроводного сенсора

Обычно, для перехода от идеи к реализации, необходим прототип устройства, удобный для проверки и отладки на месте, что особенно важно для мобильного устройства. Далее постараюсь максимально подробно разобрать процесс создания прототипа беспроводного сенсора на базе ATtiny85.

Цель — создать сенсор работающий, условно говоря, в коробке с искусственным освещением и передающий температуру и статус освещения с немедленной реакцией на изменение освещения: включилось, отключилось, мигнуло. Сенсор решено было сделать мобильным и питать от элемента CR2032, иначе говоря, при разряде до 2.7V (предел для датчика TMP36), можно рассчитывать на 200mAh.

Микроконтроллер ATtiny85 имеет всего 5 портов ввода/вывода и возможность отключить RESET в пользу дополнительного порта. Данный бюджет был распределён следующим образом:

- 3 порта — радиомодуль NRF24L01+, спецификация требует пять портов, но в данном случае это не приемлемо и будет использована 3-х пиновая конфигурация;

- 1 порт — датчик освещения на базе фототранзистора BPW17N;

- 2 порта — температурный датчик на базе TMP36, второй порт нужен для подачи питания, чтобы иметь возможность отключать датчик при необходимости.

Элементная база определена, можно приступать к проектированию.

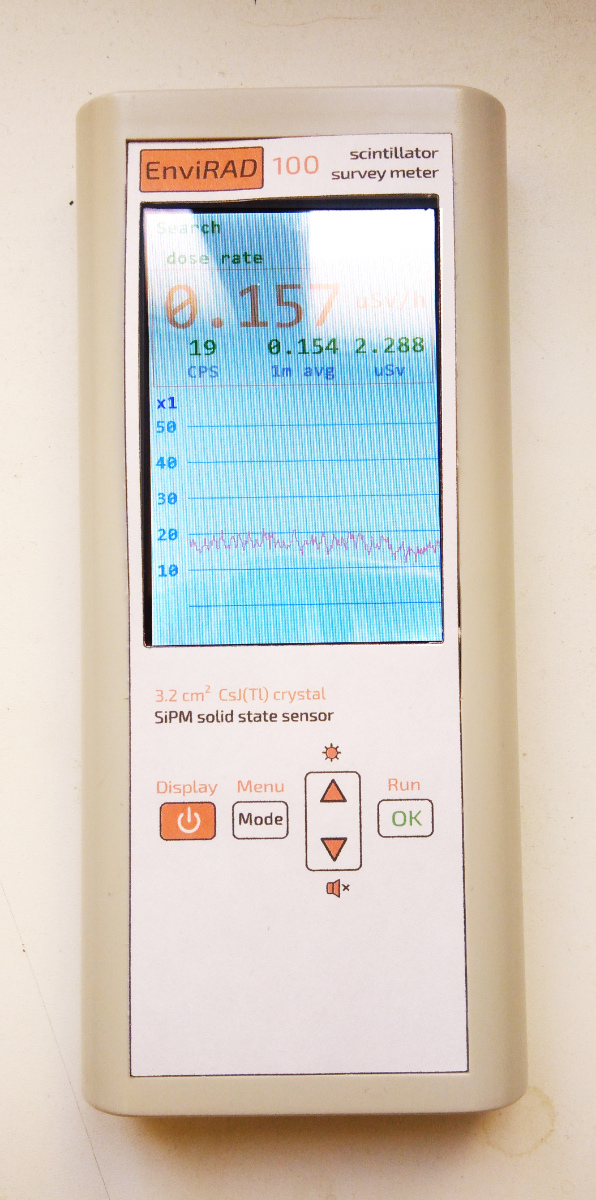

Радиоактивные продукты. Гамма-спектрометр. Часть 1

Сегодняшний пост будет посвящен сцинтилляционной гамма-спектрометрии и изучению невидимого мира на языке гамма-квантов. Многие окружающие нас в повседневной жизни вещи могут содержать радиоактивные изотопы, они могут быть как природного, так и техногенного происхождения. Распадаясь они излучают альфа, бета или гамма излучение. Нас интересует последний товарищ из списка подозреваемых. Сегодня мы его поймаем, преобразуем, и по энергетическим следам вычислим коварный изотоп. В ходе рассмотрим как собрать гамма-спектрометр и как его настроить. Узнаем как правильно выбирать кристалл йодистого натрия и многие другие тонкости в этом спектрометрическом ремесле.

Представьте ситуацию: Идёте вы такие по продуктовому рынку, и тут в вашем кармане срабатывает дозиметр и оповещает о превышении радиационного фона. Вопрос: как узнать каким радиоактивным изотопом заражены помидоры бабы Раи? Всё просто, для этого необходимо поместить объект в специальный свинцовый домик и исследовать его с помощью гамма-спектрометра. Через несколько часов по характерным энергетическим пикам мы узнаём, что помидорки заражены радиоактивным изотопом цезия-137, и его дочерним продуктом распада барием-137. Вероятно у бабы Раи дома ядерный реактор! Краткое руководство пользователя довольно исчерпывающее, потому давайте посмотрим с чего все начинается, и как это все работает.

Делаем сами сцинтилляционный радиометр. Часть 1, аппаратная

Реверс-инжиниринг домашнего роутера с помощью binwalk. Доверяете софту своего роутера?

Несколько дней назад, я решил провести реверс-инжиниринг прошивки своего роутера используя binwalk.

Я купил себе TP-Link Archer C7 home router. Не самый лучший роутер, но для моих нужд вполне хватает.

Каждый раз когда я покупаю новый роутер, я устанавливаю OpenWRT. Зачем? Как правило производители не сильно заботятся о поддержке своих роутеров и со временем софт устаревает, появляются уязвимости и так далее, в общем вы поняли. Поэтому я предпочитаю хорошо поддерживаемую сообществом open-source прошивку OpenWRT.

Скачав себе OpenWRT, я так же скачал последний образ прошивки под мой новый Archer C7 с официального сайта и решил проанализировать его. Чисто ради фана и рассказать о binwalk.

Копировщик RFID-меток стандарта EM-Marin

Хоббийный CNC-роутер своими руками. Гуманитарий для гуманитариев. Часть 2

Неотъемлемые помощники в деле разведки наиболее эффективной в мире спецслужбы (часть 1)

Циркуляры, письма, сборники статей по оперативной и следственной работе КГБ, обобщающие материалы по разоблачению агентов — каждый шаг расписывался и описывался. Что говорить, сочинялись целые романы, были разработаны методички, как правильно описывать психологический портрет лиц с антисоветским настроем. Как и аура таинственности КГБ, образ кегебэшника складывался на протяжении многих лет. Бесстрашный герой, с чуть ли не безграничными умственными способностями к анализу, без страха и упрека, фанатично преданный своему делу, весь такой засекреченный с пронзительным видящим насквозь взглядом… вот пожалуй краткое описание сложившегося (или скорее насаждаемого долгое время) образа настоящего кегебэшника. Надежные молодые люди отбирались в одну из наиболее могущественных и эффективных спецслужб в истории человечества.

Зачем нужен eSIM. Как это работает и почему об этом так много говорят

Мы стоим, как обычно, на пороге очередной технологической революции (я уже запутался какой там номер...). IoT или Интернет вещей принесет новые бизнес модели, новые сценарии использования и приведет к очередному переделу всего рынка телекома.

Как и в любом деле существует куча направлений, конкурирующих решений, технологий — короче каша еще та. И что из этого получится — сложно сказать с полной уверенностью.

Есть несколько системных направлений разработки, как бы некая матрица потребностей, где решения ранжируются по скорости передачи данных и по расстоянию передачи данных. Есть NFC и BLE для платежей. Есть LoRa и ZigBee для датчиков, а есть решения на основе сотовой связи 4G&5G, например LTE-M и NB-IoT.

На мой взгляд (так как я работаю с сотовой связью) самый простой и готовый для развертывания сегмент IoT — это Интернет вещей на базе сотовой сети с использованием eSIM. Вот про это я и расскажу с точки зрения железа и софта, но на уровне "интересно знать".

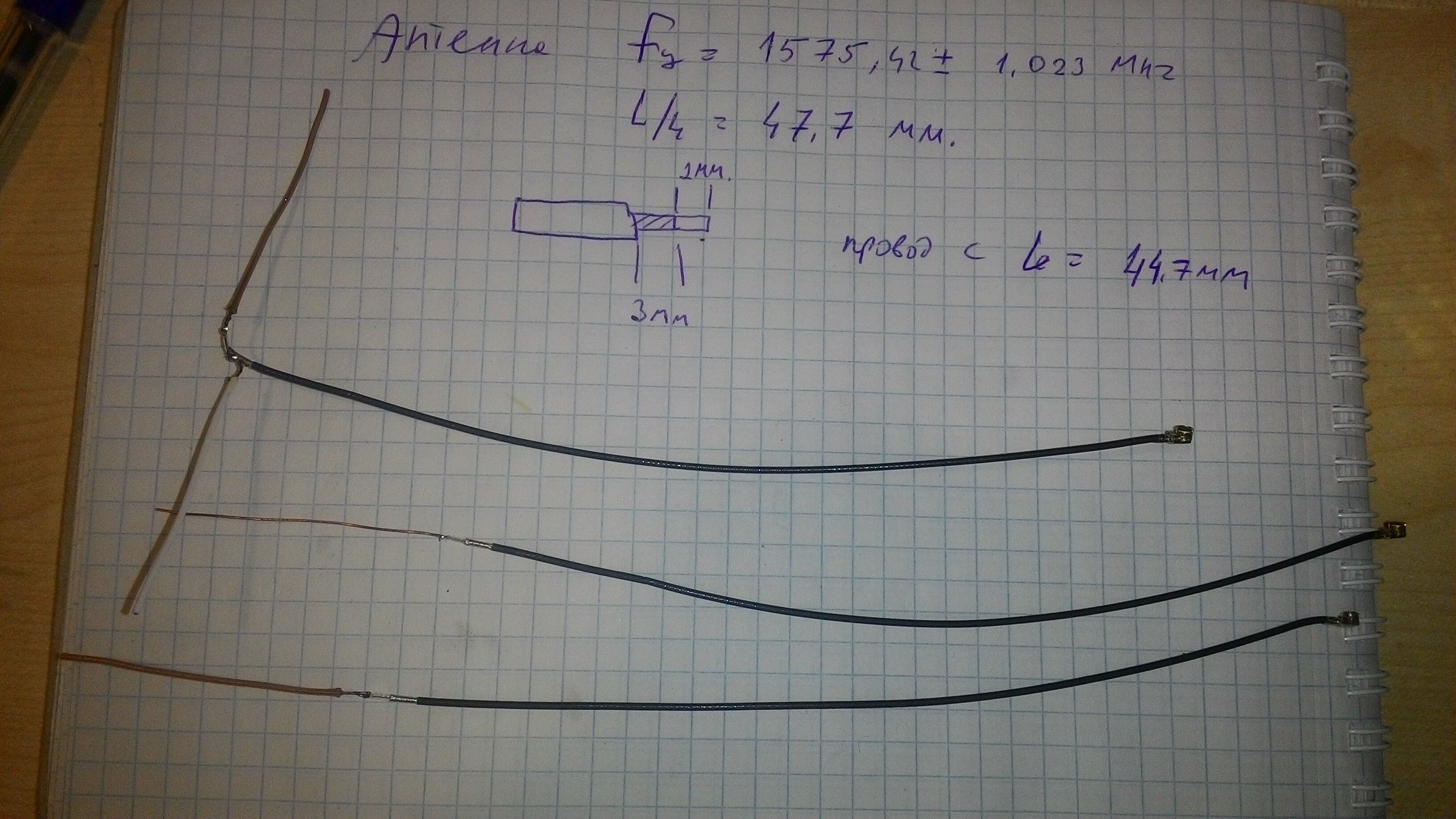

GPS антенна своими руками за 5 минут

Предлагаемая антенна — диполь, пассивная, поэтому небольшой выигрыш в токе потребления GPS модуля достигается.

Принимаем центральную частоту GPS сигнала равной 1575.42 МГц, находим длину одного плеча антенны L/4 = 47.7 мм. Цифра справедлива для провода без изоляции. Провод в изоляции должен быть чуть короче. Длина плеч диполя и монополя отсчитывается от грани оплетки кабеля.

Если половинка диполя одна, то это уже монополь. Я подготовил диполь и монополь.

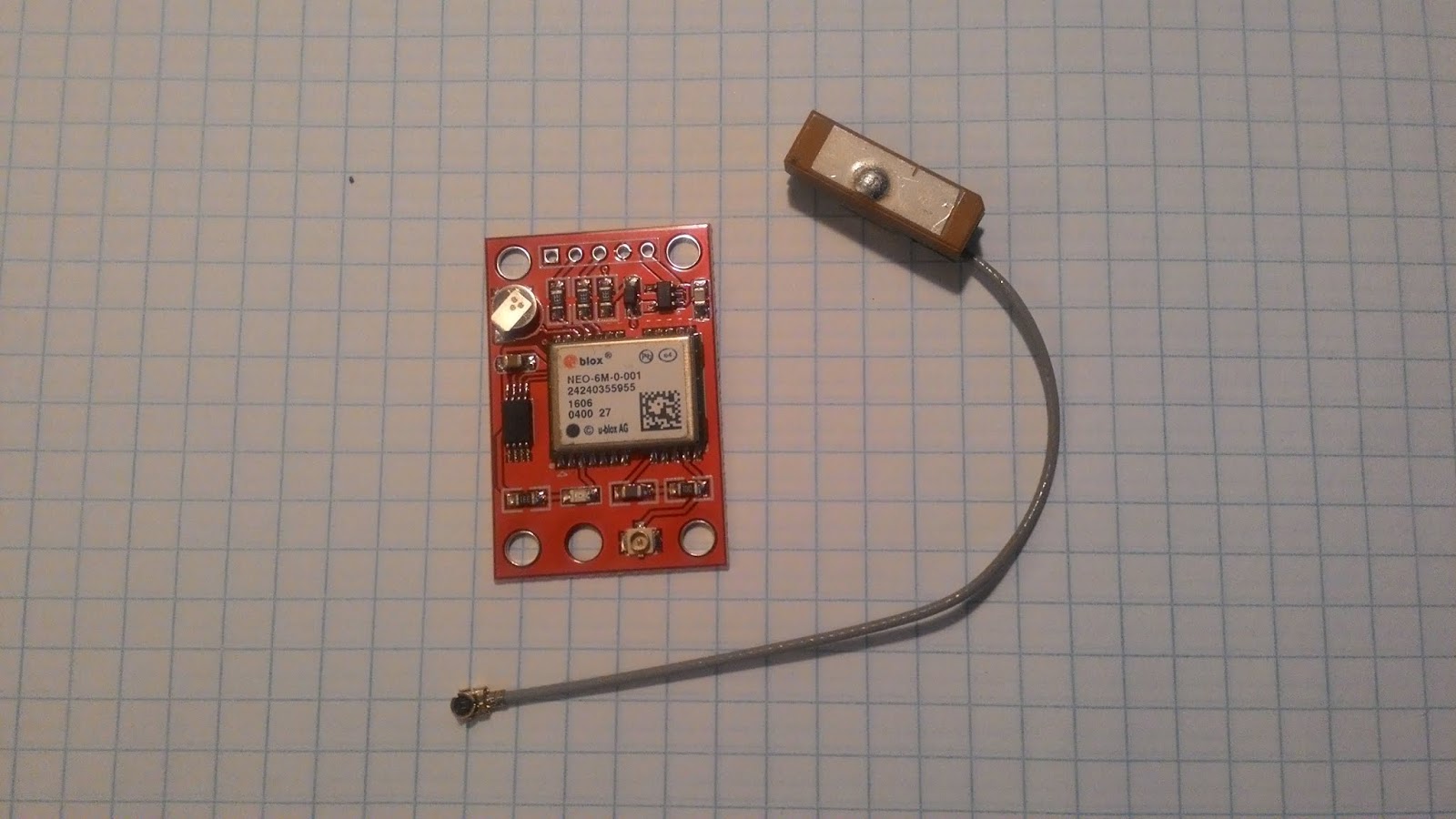

Антенны крепятся на короткий коаксиал с разъемом типа IPX.В качестве эталонной антенны используем активную маленькую патч-антенну. GPS-модуль NEO6.

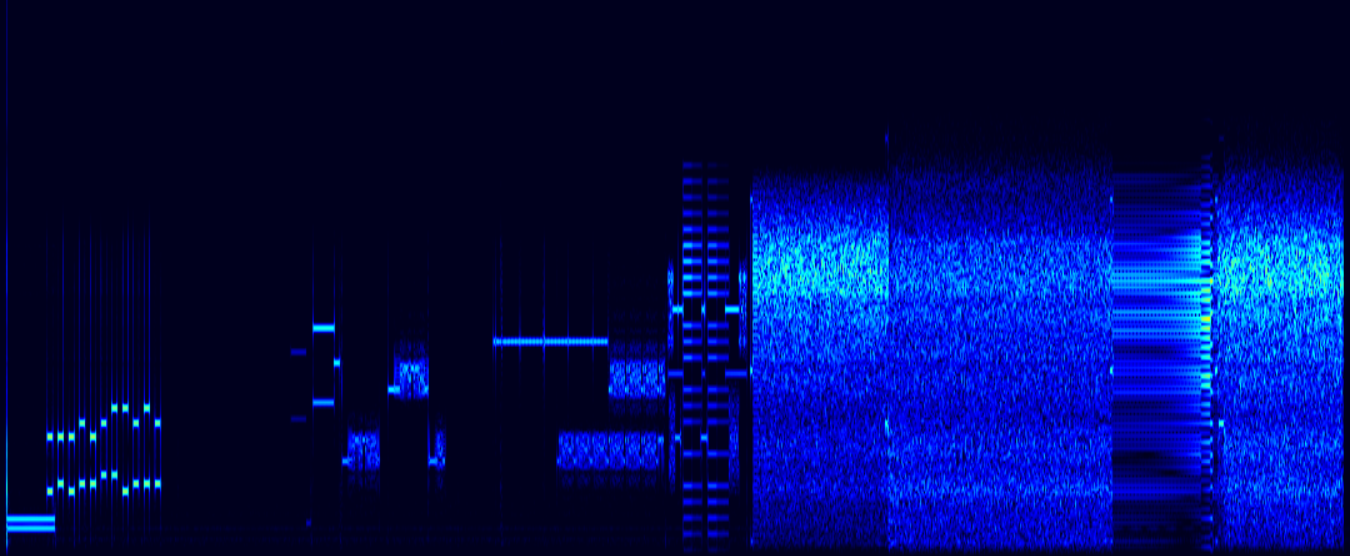

Разбираем звук Dial-up модема

Как-то случайно вспомнив про модемный интернет и про «тот самый» звук коннекта, я задумался, а что собственно там было внутри.

Я нашел на просторах сети звук модема в WAV и программу Signals Analyzer. Попробуем разобраться.

Как выбрать усилитель сотовой связи и мобильного интернета

В зависимости от сложности поставленной задачи, в такую систему могут дополнительно входить и другие высокочастотные компоненты, такие как сплиттеры, ответвители сигнала, бустеры, антенные усилители и прочие. Как правило, необходимость в дополнительном оборудовании возникает при конструировании сложных систем усиления сигнала на крупных торговых и промышленных объектах.

В большинстве же случаев, для решения бытовых задач усиления сотового сигнала, достаточно готового комплекта, состоящего из репитера, двух антенн и кабеля. Тонкость в том, чтобы правильно подобрать комплект, подходящий по параметрам. Эти параметры мы и будем рассматривать в данной статье, но начнём с принципа работы.

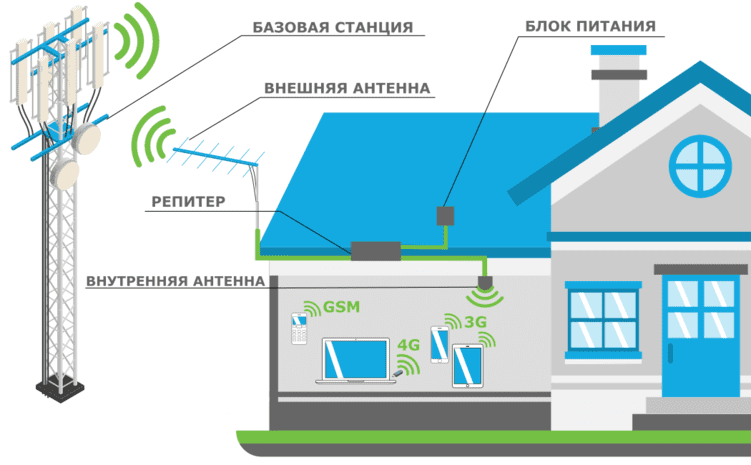

Принцип работы усилителя сотовой связи

Принцип работы комплекта усиления сотовой связи заключается в передаче радиосигнала из зоны уверенного приёма в места, где сигнала нет совсем либо он очень слабый. Например, на улице уровень сигнала средний или высокий, а в помещении он пропадает либо снижается, и связь начинает прерываться. Схематично процесс усиления выглядит следующим образом:

Слабый сигнал от базовой станции оператора улавливается внешней антенной, расположенной на улице. От внешней антенны сигнал по высокочастотному коаксиальному кабелю передаётся на репитер. Репитер усиливает сигнал и отправляет его дальше по кабелю на комнатную антенну. Комнатная антенна обменивается информацией с мобильными устройствами и отправляет сигнал в обратном направлении.

Information

- Rating

- 7,217-th

- Registered

- Activity