Началось с того, что у меня развалилась FS — подробнее

тут. Бэкапов, конечно же, нет.

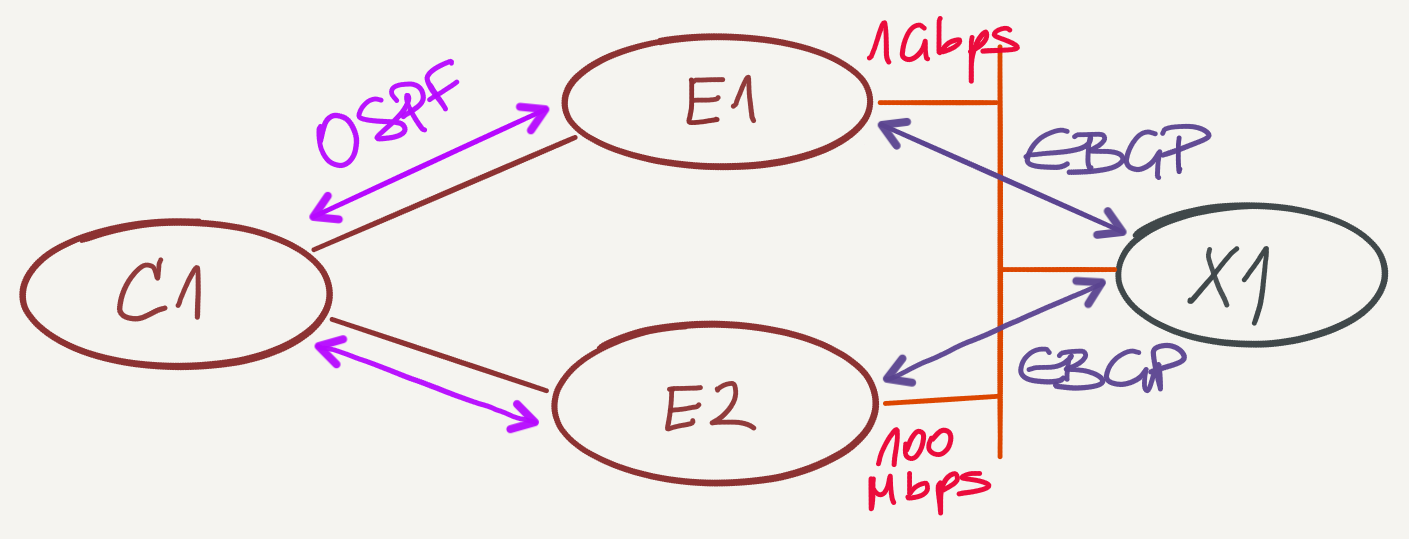

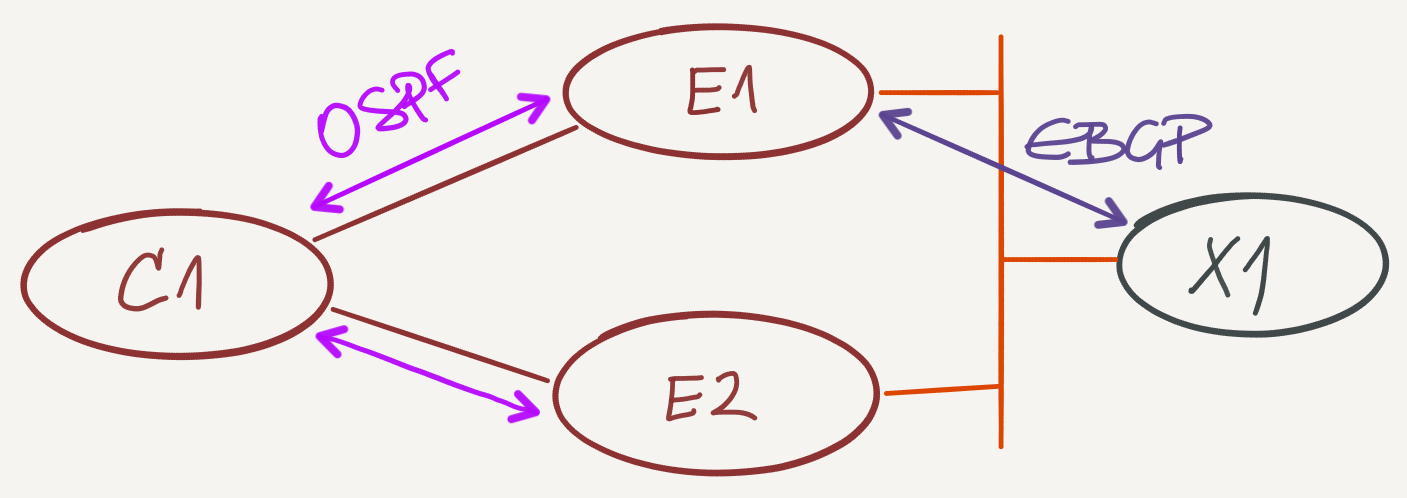

Как определил? Потребовалось прокинуть новый VLAN, а он прокидывается только Cisco UCS Manager далее (CUM). Перезагрузил Fabric B, она в варнинге (warning), подключился консольником и увидел ошибку, спустя 7 месяцев раздобыл ресурсы для того, чтобы все виртуалки перенести на другие сервера. Перенёс VM, перезагрузил Fabric A, и ВСЁ!!! Больше ничего не загрузилось.

Для меня этот зверь был необуздан, поэтому много искал и читал…

Для начала требуется скачать с оф. сайта прошивку. Несмотря на то, что у меня Interconnection 6248, прошивку скачивал для 6100 Series. Распаковал bin файл через 7zip и достал:

- ucs-6100-k9-kickstart.5.2.3.N2.2.23e.bin;

- ucs-6100-k9-system.5.2.3.N2.2.23e.bin;

- ucs-manager-k9.2.2.3e.bin.

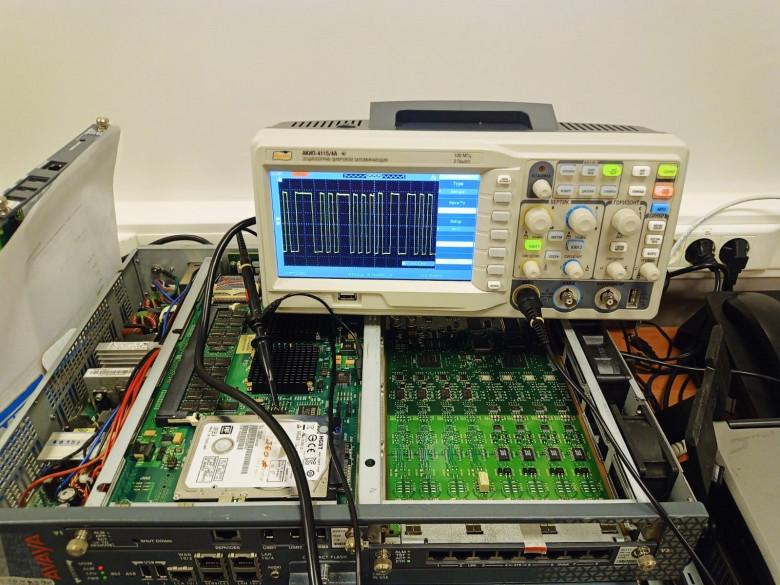

Поставил ноут, загрузился с Ubuntu, нажав при загрузке «Попробовать сейчас» (Try now), скачал и запустил SSH demon, потом установил статичный ip, подключился в первую фабрику.