Идея создания книги собственными руками поселилась в голове изрядно давно. Изучив практическую сторону вопроса, я лишь укрепился в этом желании, но руки никак не доходили даже до выбора книги. И вот некоторое время назад судьба распорядилась за меня. В силу обстоятельств непреодолимой силы во мне появилось желание подарить уникальную вещь, а, как известно, лучше книги подарка нет. Выбор пал на любимое произведение объекта моего неконтролируемого интереса, невероятно мудрое и емкое, смыслом, а не словами, творение Экзюпери — «Маленький принц». Желание творить подстегивала и моя личная любовь к этой книге. Решение было принято, время неумолимо приближало момент вручения, и я приступил к работе.

Пользователь

Microsoft ActiveDirectory — обновление паролей пользователей во внешних хранилищах

4 мин

8.4KСтатья в большей степени ориентирована на тех, кто администрирует или создает гибридное системное окружение, где основой является Windows домен и требуется иметь возможность авторизации пользователей на других платформах и системах с централизованной системой хранения учетных данных. В большинстве случаев проблем у вас не будет, но вот если вам понадобиться реализовать авторизацию, к примеру, с использованием CRAM-MD5 или другой схемы авторизации (которой нет в AD), да и вообще не поддерживающей LDAP (или не понимающие LDAP в понимание Microsoft), то эта статья для вас.

+9

Как взять под контроль Virtual Machine Sprawl: 7 полезных отчетов в Veeam Availability Suite

6 мин

3.2KТуториал

«Ты суслика видишь? Нет? А он есть!»

Аналогичная ситуация вполне возможна и с бесконтрольным ростом числа виртуальных машин (Virtual Machine Sprawl) — до определенного момента мы не считаем, что такая проблема имеет место быть в нашей инфраструктуре, а на самом деле она есть, просто не показывает себя в натуральную величину.

А в чем, собственно, дело?

Проблема бесконтрольного увеличения поголовья виртуальных машин довольно типична для быстро растущих виртуальных инфраструктур. Начинается всё с вполне резонного стремления того или иного подразделения компании работать со своими специализированными приложениями на выделенных серверах. Разумеется, благодаря виртуализации они получают такую возможность. А теперь, уважаемые читатели, сотрудники IT-отрасли, разработчики и тестировщики, прикиньте хотя бы приблизительно, сколько виртуальных машин вы засетапили, скажем, за последние полгода? А сколько из них было позабыто и позаброшено после успешного релиза?

Получается, что чем больше виртуализация проникает в рабочую среду и помогает решать производственные задачи, тем больше «виртуальных отходов» появляется в этой самой среде (как, впрочем, почти при любом производстве). Это-то и приводит к проблеме бесконтрольного роста количества виртуальных машин (VM sprawl).

+1

Сверхбыстрое распознавание речи без серверов на реальном примере

10 мин

332KТуториал

В этой статье я подробно расскажу и покажу, как правильно и быстро прикрутить распознавание русской речи на движке Pocketsphinx (для iOS порт OpenEars) на реальном

Почему именно домашней техникой? Да потому что благодаря такому примеру можно оценить ту скорость и точность, которой можно добиться при использовании полностью локального распознавания речи без серверов типа Google ASR или Яндекс SpeechKit.

К статье я также прилагаю все исходники программы и саму сборку под Android.

+179

Tabnabbing: экстравагантный фишинг

2 мин

45K

Последние три дня примечательны тем, что в сеть попали три больших базы аккаунтов пользователей почты Яндекса, Mail.ru и Gmail.

Многие пользователи хабра, равно как и других тематических ресурсов по вопросам безопасности, сходятся во мнении, что аккаунты, вероятнее всего, попали в базы либо в результате заражения компьютеров пользователей «троянами», либо же в результате фишинговых атак.

На волне этих горячих обсуждений хотел бы рассказать об одном из красивых способов похищения данных пользователя, достаточно старом, но до сих пор актуальном, о котором на хабре как-то не писали.

В 2010 году Аза Раскин, сын Джефа Раскина, поделился в своем блоге очень интересным, как мне кажется, методом фишинга, который он назвал Tabnabbing.

Его суть в следующем:

1. Атакующий привлекает пользователя на страницу своего сайта, которая выглядит абсолютно нормальной и такой, какой пользователь ожидает её увидеть.

2. Атакующий определяет, что пользователь длительное время не взаимодействовал со страницей, или вообще переключился на другую вкладку.

3. Пока страница неактивна – подменяется ее favicon на иконку сайта, под который она будет маскироваться.

4. Контент страницы меняется на контент фейковой формы логина сайта, под который она маскируется.

5. С определенной достаточно большой долей вероятности пользователь, вернувшись ко вкладке – не задумываясь, автоматически введет свои логин и пароль.

6. После перехвата данных авторизации – пользователя можно просто переадресовать на атакуемый сайт, ведь вероятнее всего он на нем уже авторизован и именно этого поведения он и будет ожидать.

+86

Как мы Cisco Phone с Asterisk SIP дружили

13 мин

42KТуториал

Как мы Cisco Phone с SIP дружили

Завелся тут у клиентов новый зверек Cisco CP6921, с виду нормальный телефон только со своими закосами. До этого все cisco настраивались прямо с самого аппарата, да и были они классом повыше 79хх.

Пришлось разгребать кучу мануалов. Перепробовать кучу конфигов. Пости на любом конфиге телефон понимает инструкцию версии прошивки и в случае чего перепрошивается. На какой то версии конфига он не понимает чего от него вообще мы хотим и раз в секунд 30 перезагружает конфиг. Но ни одного пакета не шлет к астериску.

Завелся тут у клиентов новый зверек Cisco CP6921, с виду нормальный телефон только со своими закосами. До этого все cisco настраивались прямо с самого аппарата, да и были они классом повыше 79хх.

Пришлось разгребать кучу мануалов. Перепробовать кучу конфигов. Пости на любом конфиге телефон понимает инструкцию версии прошивки и в случае чего перепрошивается. На какой то версии конфига он не понимает чего от него вообще мы хотим и раз в секунд 30 перезагружает конфиг. Но ни одного пакета не шлет к астериску.

+1

Система мониторинга активного сетевого оборудования федеральной сети

8 мин

59KВо время написания статьи пришел к выводу, что объяснить всю техническую часть по данной теме в одном посте практически невозможно, а может и никому не надо. Поэтому решил сделать данный пост обзорным над моей работой. Цель поста — показать, как не используя дополнительное финансирование компании и выпросив пару виртуальных серверов можно построить эффективную среду мониторинга активного оборудования большой сети в крупной компании.

Если вас интересует тема мониторинга сети или есть желание сравнить мою работу с имеющейся у вас, приглашаю под кат.

+17

Масштабирование наоборот: БЭМ-методология Яндекса на небольших проектах

21 мин

62KВ разработке интерфейсов отдельные фреймворки уже не так важны: когда инструменты доступны, наша задача сводится к выбору нужных. Чтобы сделать правильный выбор, следует начать с общего подхода, с методологии. Большинство методологий, однако, разработаны крупными компаниями. Применимы ли они в маленьких проектах или для успешного использования их нужно переизобретать заново?

Скорее всего, вы уже знаете об одной из таких методологий, разработанной Яндексом, — БЭМ. БЭМ утверждает, что трёх сущностей (блоков, элементов и модификаторов) достаточно для написания HTML и CSS, задания структуры кода и компонентной структуры с последующим масштабированием проекта до самого высокого уровня.

Я проработал в Яндексе достаточно долго и видел, как эта методология работает на больших проектах. В Яндексе БЭМ используют для разработки CSS- и JavaScript-компонент, с помощью этой методологии также пишут шаблоны и задают зависимости между компонентами. Есть БЭМ-инструменты, поощряются различные эксперименты с кодом, исследования. В масштабах большой компании эти трудозатраты окупаются и дают Яндексу возможность быстро и качественно разрабатывать сотни сервисов одновременно.

Могут ли маленькие команды получить от БЭМ то же самое? Я совершенно не был в этом уверен. Всё же БЭМ — абстракция, которая поставляется вместе с инструментами и технологиями. Для маленькой компании польза от переключения на «полный стек» этих технологий — сомнительна, многие из инструментов изначально приспособлены под крупные и сложные задачи. Быть может, тогда полезной окажется сама идея, сама методология?

Изначально эта моя статья была опубликована в известном многим журнале Smashing Magazine. Но я решил, что и на Хабре она может быть интересна, ведь многие здесь занимаются собственными небольшими проектами.

Скорее всего, вы уже знаете об одной из таких методологий, разработанной Яндексом, — БЭМ. БЭМ утверждает, что трёх сущностей (блоков, элементов и модификаторов) достаточно для написания HTML и CSS, задания структуры кода и компонентной структуры с последующим масштабированием проекта до самого высокого уровня.

Я проработал в Яндексе достаточно долго и видел, как эта методология работает на больших проектах. В Яндексе БЭМ используют для разработки CSS- и JavaScript-компонент, с помощью этой методологии также пишут шаблоны и задают зависимости между компонентами. Есть БЭМ-инструменты, поощряются различные эксперименты с кодом, исследования. В масштабах большой компании эти трудозатраты окупаются и дают Яндексу возможность быстро и качественно разрабатывать сотни сервисов одновременно.

Могут ли маленькие команды получить от БЭМ то же самое? Я совершенно не был в этом уверен. Всё же БЭМ — абстракция, которая поставляется вместе с инструментами и технологиями. Для маленькой компании польза от переключения на «полный стек» этих технологий — сомнительна, многие из инструментов изначально приспособлены под крупные и сложные задачи. Быть может, тогда полезной окажется сама идея, сама методология?

Изначально эта моя статья была опубликована в известном многим журнале Smashing Magazine. Но я решил, что и на Хабре она может быть интересна, ведь многие здесь занимаются собственными небольшими проектами.

+67

Сегмент − корпоративные сети передачи данных, отчет о тестировании оборудования Huawei

8 мин

17KВ последнее время наши клиенты демонстрируют активный интерес к оборудованию компании Huawei. Наиболее популярные среди них вопросы касаются соответствия оборудования Huawei заявленным производителем характеристикам и его совместимость с оборудованием других производителей, распространенных на российском рынке.

Отвечая на участившиеся запросы, мы запустили ряд программ по тестированию оборудования Huawei в собственной лаборатории, по итогам которых будем публиковать отчеты, экспертные записки и оценки. Первой ласточкой в этом направлении стал отчет о тестировании линейки оборудования (коммутаторов и маршрутизаторов Huawei), позиционируемой Huawei для применения в корпоративных сетях передачи данных, который мы предлагаем вашему вниманию сегодня.

Обобщенный вывод из проведенных тестов:

Подробный же отчет, подготовленный в июле 2014г., с описанием тестов, схемами и результатами приведен ниже. Надеемся, что он поможет всем желающим получить ответы на основную массу вопросов о линейке оборудования компании Huawei, позиционируемой для корпоративных сетей передачи данных, а также сэкономит время на исследование данного вопроса.

Отвечая на участившиеся запросы, мы запустили ряд программ по тестированию оборудования Huawei в собственной лаборатории, по итогам которых будем публиковать отчеты, экспертные записки и оценки. Первой ласточкой в этом направлении стал отчет о тестировании линейки оборудования (коммутаторов и маршрутизаторов Huawei), позиционируемой Huawei для применения в корпоративных сетях передачи данных, который мы предлагаем вашему вниманию сегодня.

Обобщенный вывод из проведенных тестов:

- функционал протестированного оборудования полностью соответствует заявленному;

- оборудование совместимо с устройствами других производителей.

Подробный же отчет, подготовленный в июле 2014г., с описанием тестов, схемами и результатами приведен ниже. Надеемся, что он поможет всем желающим получить ответы на основную массу вопросов о линейке оборудования компании Huawei, позиционируемой для корпоративных сетей передачи данных, а также сэкономит время на исследование данного вопроса.

+13

Наш велосипед или скрипты, облегчающие жизнь админа

2 мин

39K

В комметариях к одной из предыдущих статей была просьба выложить на всеобщее обозрение все наши наработки, используемые в повседневной жизни. Общими усилиями все было собрано, описано и выложено на github.

Под катом ссылка на репозиторий и краткое описание скриптов.

+34

Тестирование флеш СХД. Hitachi HUS VM с модулями FMD

9 мин

9.9KРоссийский офис компании Hitachi Data Systems любезно предоставил нам доступ к своей виртуальной лаборатории, в которой, специально под наши тесты, был подготовлен стенд включавший систему хранения начального уровня Hitachi Unified Storage VM (HUS VM). Основной отличительной особенностью архитектуры данного решения являются специально разработанные Hitachi модули флэш-накопителей — Flash Module Drive (FMD). Кроме самого флеш-накопителя каждый такой модуль содержит свой собственный контроллер для буферизации, сжатия данных и прочих дополнительных сервисных операций.

В ходе тестирования решались следующие задачи:

Методика тестирования

В ходе тестирования решались следующие задачи:

- исследования процесса деградации производительности СХД при длительной нагрузке на запись (Write Cliff);

- исследование производительности СХД HUS VM при различных профилях нагрузки;

- исследование влияния количества серверов, генерирующих нагрузку, на производительность СХД.

+9

Система облачной телефонии 2600hz KAZOO

8 мин

26K

Введение

Телекоммуникационный проект KAZOO молодой компании под названием 2600hz (США) уже успел собрать несколько отраслевых наград и используется многими крупными операторами связи.

Эта статья — краткий авторский обзор возможностей и архитектуры проекта от человека, посвятившего последние полтора года его изучению и применению на практике.

KAZOO — быстро развивающаяся открытая (open-source) платформа виртуальной облачной телефонии, на основе которой можно строить сервисы виртуальных АТС, виртуальные мобильные сети и другие масштабные облачные телекоммуникационные решения операторского класса.

+13

Секреты Metasploit

4 мин

228KВступление

В 2003 году, хакеру, известному как «HD Moore», пришла идея разработать инструмент для быстрого написания эксплоитов. Так был рожден хорошо известный во всех кругах проект Metasploit. Первая версия фреймфорка была написана на языке Perl, содержавшая псевдографический интерфейс на базе библиотеки curses.

К 2007 году разработчики консолидировались, основав компанию Metasploit LLC; в это же время проект полностью переписали на Ruby и, частично на Си, Python и Ассемблер.

В октябре 2009 года, проект Metasploit был приобретен компанией Rapid7 с условием, что HD Moore останется техническим директором фреймворка, на что согласилась компания Rapid7.

+49

Защита сайта от сканирования и хаотичных интенсивных запросов

22 мин

41KRecovery Mode

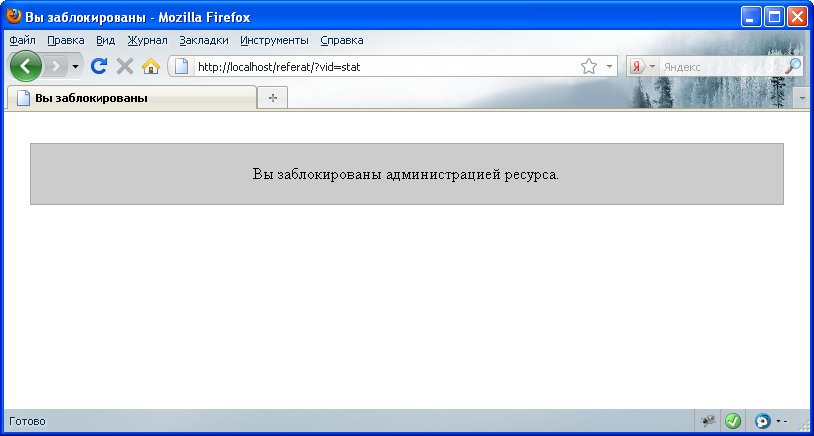

Хаотичные интенсивные запросы сильно нагружают сервера и транспортные каналы, существенно замедляя работу сайта. С помощью сканирования злоумышленники копируют содержимое сайтов и выявляют слабые стороны в их защите, нанося при этом значительный ущерб. Кроме того, запросы к сайту, производящиеся в процессе сканирования, также отрицательно влияют на производительность. Чаще всего проблема медленной работы сайтов касается крупных порталов с высокой посещаемостью. Но она может коснуться и небольших сайтов, так как даже при малой посещаемости сайт может подвергаться высокой нагрузке. Высокая нагрузка создается различными роботами, постоянно сканирующими сайты. При этом работа сайта может сильно замедлиться, или он вообще может оказаться недоступным.

Сканирование сайта производится программами, сторонними сайтами или вручную. При этом создается большое количество запросов в короткий промежуток времени. Сканирование сайта чаще всего используют для поиска в нем уязвимостей или копирования содержимого сайта.

Достаточно эффективной мерой защиты сайта от сканирования будет разграничение прав доступа к ресурсам сайта. Информацию о структуре сайта поможет скрыть модуль apache mod_rewrite изменяющий ссылки. А сделать неэффективным сканирование ссылок и, одновременно, снизить нагрузку поможет установка временной задержки между частыми запросами исходящими от одного пользователя. Для поддержания эффективной защиты от сканирования и хаотичных интенсивных запросов необходим регулярный аудит вэб-ресурсов.

Хаотичные интенсивные запросы – это случайные или злонамеренные многочисленные запросы в короткий промежуток времени на страницы сайта со стороны пользователей или роботов. К примеру случайных интенсивных запросов относится частое обновление страницы. К злонамеренным многочисленным запросам относится спам на страницы сайта со стороны пользователей или DoS атаки. К хаотичным интенсивным запросам так же относится способ подбора паролей методом перебора. Подобрать пароль можно как вручную, так и при помощи специальных программ. Вручную пароль подбирается лишь в тех случаях, когда известны его возможные варианты. В других случаях используются специальные программы, осуществляющие автоматический подбор пары логина и пароля, т.е. программы для брутфорса.

К эффективным методам защиты сайта от хаотичных интенсивных запросов относятся: установка временной задержки между запросами в определенный промежуток времени, создание черного и белого списков, установка для поисковых систем временной задержки между запросами страниц сайта в файле robots.txt и установка периода обновления страниц в файле sitemap.xml.

Мной был реализован один из методов по защите сайта от сканирования и хаотичных интенсивных запросов, который заключается в подсчете количества запросов в определенный промежуток времени и установке временной задержки при превышении установленного порога. В частности этот метод делает неэффективным или даже бесполезным способ взлома пароля путём перебора, потому что затраченное на перебор время будет слишком велико. Готовый php скрипт под капотом.

-25

Оптимизация Linux для desktop и игр

8 мин

174KВ этой статье я хочу поделиться почти 10-летним опытом использования Linux на домашнем компьютере. За это время я провел много экспериментов над ядром, испробовал различные конфигурации для разных применений и теперь хочу все это систематизировать в длинный пост с рекомендациями как выжать из linux максимум и добиться отличной производительности, без необходимости покупать мощное железо.

Лично я считаю часть, где я написал про тюнинг ядра все же немного устарела и современное железо уже априори выдает необходимую производительность для нормальной работы, но, как мне удалось заметить недавно, с играми все равно, даже сейчас, есть проблемы, даже на мощном железе.

Хоть я и пообещал, что после прочтения этой статьи, можно будет играть в Metro 2033 на калькуляторе (шутка, такого не будет), все же она начнется с рекомендации купить кое-что из железа, если у вас этого еще нет.

Лично я считаю часть, где я написал про тюнинг ядра все же немного устарела и современное железо уже априори выдает необходимую производительность для нормальной работы, но, как мне удалось заметить недавно, с играми все равно, даже сейчас, есть проблемы, даже на мощном железе.

Хоть я и пообещал, что после прочтения этой статьи, можно будет играть в Metro 2033 на калькуляторе (шутка, такого не будет), все же она начнется с рекомендации купить кое-что из железа, если у вас этого еще нет.

+66

Бюджетная многокамерная FullHD видеосъёмка концерта своими руками

15 мин

49KПрежде всего, конечно же, нужно сделать оговорку, что многокамерную съёмку нельзя в принципе сделать только своими руками, так как один человек физически не может одновременно работать сразу с пятью камерами. Так что, как минимум, видеооператороры нам всё-таки понадобятся. А в остальном, всё будет делаться своими руками с использованием подручных средств. И я постараюсь рассказать максимально подробно на конкретном примере о имеющихся нюансах (правда без указания конкретных денежных эквивалентов, так как это будет противоречить моим договорённостям с организатором мероприятия).

+55

GNS3 1.0 beta и Cisco IOU

4 мин

54K

Всем привет!

Совсем недавно вышла публичная бета популярного симулятора сетевого оборудования GNS3 1.0. Интересен он в первую очередь тем, что стал поддерживать switching (раньше поддерживал лишь routing) с помощью Cisco IOU. Так как я пользуюсь им, начиная с альфа-версии, то решил написать небольшой гайд, как подружить GNS3 и IOU.

Дисклеймер. Cisco IOU могут использовать только сотрудники компании Cisco.

Ниже представлена инструкция и для Windows, и для Linux.

+21

Анализ сетевого трафика на сервере с помощью tshark

11 мин

79KТуториал

В практике системного администрирования довольно часто приходится cталкиваться со сложными ситуациями, в которых не помогают ни инструменты сбора статистики (например, netstat), ни стандартные утилиты на основе протокола ICMP (ping, traceroute и другие). В таких случаях часто используются специализированные диагностические утилиты, дающие возможность «слушать» сетевой трафик и анализировать его на уровне единиц передачи отдельных протоколов. Они называются анализаторами трафика, а на профессиональном жаргоне — снифферами. С их помощью можно, во-первых, локализовывать сетевые проблемы и более точно их диагностировать, а во-вторых — обнаруживать паразитный трафик и выявлять в сети зловредное ПО.

Особенно полезными оказываются анализаторы трафика в случаях, когда сетевое ПО плохо документировано или использует собственные закрытые протоколы.

+58

Централизуем управление сетью

9 мин

37K

Если по роду своей деятельности вы являетесь сетевым или ИТ-администратором, то наверняка вам приходилось сталкивались с ситуациями, когда существующим программным и аппаратным техническим решениям, находящимся в эксплуатации, недостаёт прозрачного, интуитивно понятного, централизованного средства управления, отладки и мониторинга.

Что бы ни придумывали разработчики систем управления сетевой инфраструктурой в попытке предоставить техническому персоналу удобный инструмент с графическим интерфейсом, который заменил бы собой все другие средства управления, по сей день рабочей лошадкой “сетевой братии” остаётся всем уже давно знакомый и привычный CLI (она же командная строка). Здесь я не буду рассматривать небольшие решения, вроде домашних роутеров или коммутаторов для SMB, поскольку они изначально не предполагают широкий выбор поддерживаемых технологий и протоколов, и простого web интерфейса там вполне достаточно (хотя какой-никакой CLI есть и на них). Речь скорее идёт о комплексных распределенных сетях, включающих многоуровневую архитектуру, логическую и физическую сегментацию, географическое распределение, а также разнородность представленных производителей оборудования. На мой взгляд причина тому далеко не одна:

+11

Оптимизации WordPress. Часть 2. Итоги конкурсa «ВПС на год за лучшие идеи!»

4 мин

18KВ первой части статьи мы рассказали об оптимизации Wordpress. Наши читатели продолжили эксперименты и составили расширенный набор рекомендаций, результаты которых опубликованы в этой статье. За это время мы добавили шаблоны для WordPress и Joomla в облачные VPS, позволяющие быстро развернуть нужную CMS на мощных и быстрых облачных серверах.

Спасибо всем, принявшим участие в конкурсе. Лучшему автору мы подарим год VPS 1024 от Infobox. Кому из участников конкурса подарить VPS 1024 на год — решаете вы. Голосование в конце статьи. Так же можно принять участие в аналогичном конкурсе по Joomla. Если у вас есть другие идеи по оптимизации — пишите в комментариях и получайте 300 рублей на облачный хостинг Infobox Jelastic за хорошие советы.

Под катом советы читателей по оптимизации Wordpress (без изменений), ссылка на бесплатное тестирование облачных VPS, a так же возможность выбрать лучшего автора.

Спасибо всем, принявшим участие в конкурсе. Лучшему автору мы подарим год VPS 1024 от Infobox. Кому из участников конкурса подарить VPS 1024 на год — решаете вы. Голосование в конце статьи. Так же можно принять участие в аналогичном конкурсе по Joomla. Если у вас есть другие идеи по оптимизации — пишите в комментариях и получайте 300 рублей на облачный хостинг Infobox Jelastic за хорошие советы.

Под катом советы читателей по оптимизации Wordpress (без изменений), ссылка на бесплатное тестирование облачных VPS, a так же возможность выбрать лучшего автора.

+8

Информация

- В рейтинге

- Не участвует

- Откуда

- Москва, Москва и Московская обл., Россия

- Дата рождения

- Зарегистрирован

- Активность