Comments 1193

> Заходим на сайт сервиса DoubleDomain и прописываем соответствие: сайт А — заблокированный сайт, сайт B — no-ip сайт

А что мешает мне

1. сделать фишинговую форму и прописать например A=some-bank.ru B=my-phishing-site.ru

2. ждать пока сайт банка приляжет по естественным причинам (или помочь ему в этом)

3. ловить данные карточек заботливо направленных ко мне доверчивых юзеров

4. ???

5. PROFIT

А что мешает мне

1. сделать фишинговую форму и прописать например A=some-bank.ru B=my-phishing-site.ru

2. ждать пока сайт банка приляжет по естественным причинам (или помочь ему в этом)

3. ловить данные карточек заботливо направленных ко мне доверчивых юзеров

4. ???

5. PROFIT

Хороший вопрос. Я думаю — это основной недостаток, который тоже можно победить техническим способом.

Например:

1) показывать, что это резервный сайт, а не оригинальный, где-то в заголовке.

2) Регистрировать сайты А после предъявления доказательств о праве собственности. Например, как это делает гугл — поместите рандом файл в корневую директорию вашего сайта, а мы проверим.

Например:

1) показывать, что это резервный сайт, а не оригинальный, где-то в заголовке.

2) Регистрировать сайты А после предъявления доказательств о праве собственности. Например, как это делает гугл — поместите рандом файл в корневую директорию вашего сайта, а мы проверим.

Из-за вашего вопроса изменил в 4м пункте или на и. Как мне кажется всё встало на свои места. Если не так поправьте.

Ок, а что делать с сертификатами?

Ждать поддержки от разработчиков — либо браузеров, либо расширений. Пока не доступно.

Если речь про https — то startssl сто лет в обед выдаёт сертификаты с AltNames

del

И банкам тоже, вопрос в цене за EV.

Anyway, любой сертификатор, если им написать лапками в саппорт, может выдать сертификат с altNames.

Anyway, любой сертификатор, если им написать лапками в саппорт, может выдать сертификат с altNames.

спасибо. А мы тут голову уже сломали, что делать с сертификатами. Так и знал, что с ними всё просто.

Но всё равно следует ждать поддержки от разработчиков браузеров.

Но всё равно следует ждать поддержки от разработчиков браузеров.

От каких? От IE 5/6? =) Это уже не браузеры.

Последнее, что я видел, из того, что не поддерживало altNames было курлом 2005го года сборки.

Не путайте со SNI, там всё похуже с поддержкой клиентами (хотя за бортом, опять же, динозавры вроде winxp с IE5/6).

Последнее, что я видел, из того, что не поддерживало altNames было курлом 2005го года сборки.

Не путайте со SNI, там всё похуже с поддержкой клиентами (хотя за бортом, опять же, динозавры вроде winxp с IE5/6).

Так и знал, что с ними всё просто.

Правда просто? И как же именно?

Можно использовать altNames.

Что это, по-вашему, такое, и как вы предлагаете это использовать?

причём тут я. Об этом сказал inkvizitor68sl. К нему все вопросы. Либо забейте в гугл и поищите. Я вам не справочное бюро!

А, значит вы так и не знаете, что делать с сертификатами, и ваша фраза «с ними все просто» ни на чем не основана. Ок.

По моему мы нашли уже целых два способа что делать с сертификатами, а вы можете и дальше считать, что я ничего не знаю))

Ну так вы опишите хотя бы один.

Тут оба способа описаны. Кому надо тот найдёт.

Не описано ни одного. Если считаете иначе — дайте ссылку на конкретное описание.

Я вам ничего не должен. Ищите самостоятельно.

В программу обсуждения статьи не входит и в статье не упоминается.

В программу обсуждения статьи не входит и в статье не упоминается.

Значит, ваша технология никак не взаимодействует с HTTPS, со всеми вытекающими отсюда проблемами.

нет. Это значит вы ничего не нашли и нагло требуете от меня поработать за вас.

Вы, видимо, про бремя доказательства никогда ничего не слышали.

скоро уже реализациями кишить будет, а вы всё в теории хлюпаетесь))). Мелочный вы человек.

Так вы покажите хотя бы одну работающую реализацию, лишенную неоднократно обсужденных проблем.

Content Delivery Network & Round Robin DNS

Скрытый текст

Round Robin DNS — тоже находится выше по очереди обращения пользователя. Т.е. сначала пользователь обращается к Round Robin DNS, а потом, если домен Round Robin не работает, то происходит переход на домен B.

Прочитайте статью там именно про доменные имена, а не про ip адреса. А это уже совсем другая технолгия :-)

Прочитайте статью там именно про доменные имена, а не про ip адреса. А это уже совсем другая технолгия :-)

Round Robin это метод, когда за один домен можно выставить несколько IP, DNS серверов обычно как бы больше одного за которыми закреплен домен, так что отдадут в любом случае, главное разнести на разные сервера и разные провайдеры их.

Мой пров достаточно дубовый, он блочит IP, под каким соусом не цепляйся, IP в бане и точка.

По нормальному в обходе блока должны участвовать владельцы сайтов, а не клиенты. А механизмов и приемов у них достаточно. Как пример рутор.орг.

Мой пров достаточно дубовый, он блочит IP, под каким соусом не цепляйся, IP в бане и точка.

По нормальному в обходе блока должны участвовать владельцы сайтов, а не клиенты. А механизмов и приемов у них достаточно. Как пример рутор.орг.

Суть технологии DoubleDomain в том, что и доменное имя и ip адреса к нему становятся, как бы плавающими и в тоже время обновляемые в реальном времени по желанию владельца сайта. А доменное имя А — одно. А доменное имя В может быть любым и ip адрес его тоже любым.

Конечно, остаётся думать о том где найти не заблокированный ip адрес, но и это не такая уж большая проблема. Например мой провайдер меняет мой белый ip каждый месяц :-) совершенно бесплатно.

Конечно, остаётся думать о том где найти не заблокированный ip адрес, но и это не такая уж большая проблема. Например мой провайдер меняет мой белый ip каждый месяц :-) совершенно бесплатно.

Как понял вы не спроста к велосипедам прибегаете.

Просто для кругозора:

1)TTL домена\записи уменьшаем до 300 и раз в 5 минут меняем ip на что угодно.

2)У DNS есть поля кроме А, ru.wikipedia.org/wiki/DNS#.D0.97.D0.B0.D0.BF.D0.B8.D1.81.D0.B8_DNS

3)А домен, В домен — зеркала, если по русски.

4)Как используя зеркало обходить блокировку можно посмотреть у владельцев rutor.org, где играясь с зеркалами они могут спокойно игнорировать роскомнадзор и его требования, просто подставляя под блок временные домены, которых они нарегали целую пачку.

Просто для кругозора:

1)TTL домена\записи уменьшаем до 300 и раз в 5 минут меняем ip на что угодно.

2)У DNS есть поля кроме А, ru.wikipedia.org/wiki/DNS#.D0.97.D0.B0.D0.BF.D0.B8.D1.81.D0.B8_DNS

3)А домен, В домен — зеркала, если по русски.

4)Как используя зеркало обходить блокировку можно посмотреть у владельцев rutor.org, где играясь с зеркалами они могут спокойно игнорировать роскомнадзор и его требования, просто подставляя под блок временные домены, которых они нарегали целую пачку.

а что будет, если домен rutor.org заблокировать? :-)

Так в том и фишка, что всегда идет редирект на зеркала. Они и попадают в запрет, на rutor.org ничего нет, он делает лишь перманентный редирект\переход как и поисковики.

Владельцы сайтов сами должны определять как им обходить ограничения роскомнадзора. А надежность и доступность это другое и решения уже давно все есть, не у всех есть бюджет для полного воплощения.

Владельцы сайтов сами должны определять как им обходить ограничения роскомнадзора. А надежность и доступность это другое и решения уже давно все есть, не у всех есть бюджет для полного воплощения.

:-D ну вы же не думаете, что в Роскоме сидят совсем дураки и не понимают, что настоящий-то сайт работает, как зеркало? Мне кажется долго это не сможет продолжаться, а если и сможет значит так хочет Роском. Заблокировать главный домен для Роскома не составляет никакого труда и в суде ничего не докажете.

А что будет, если заблокировать домен, на котором лежат описания DoubleDomain?

Хороший вопрос. Я был готов ответить. Доступ к описаниям тоже осуществляется по технологии DoubleDomain. Помните, там есть:

Т.е. одно из двух. Указатель будет зашит в самой программе и конечно он тоже будет состоять из двух доменов. При блокировке обоих, просто обновляем программу.

Список соответствий сайтов указывается в самой программе или на специальном сайте.

Т.е. одно из двух. Указатель будет зашит в самой программе и конечно он тоже будет состоять из двух доменов. При блокировке обоих, просто обновляем программу.

Откуда обновляем программу-то?

В итоге — если речь идет о блокировках — вам блокируют оба сайта, а поскольку обмен с ними идет по https — ведь правда же? — то блокируют прямо ip. И что вы делаете дальше?

В итоге — если речь идет о блокировках — вам блокируют оба сайта, а поскольку обмен с ними идет по https — ведь правда же? — то блокируют прямо ip. И что вы делаете дальше?

Программу обновляем прямо от сюда:

https://chrome.google.com/webstore/detail/doubledomain/hijagkcphgfnecacnfpajoemebifpnhn

Обмен с ними идёт не по https, а по http. Для чего нам https?

Пусть блокируют ip. Я же говорил, что ip регулярно меняется и не получится блокировать по ip. На то нам и сайт В. Что не понятного?

https://chrome.google.com/webstore/detail/doubledomain/hijagkcphgfnecacnfpajoemebifpnhn

Обмен с ними идёт не по https, а по http. Для чего нам https?

Пусть блокируют ip. Я же говорил, что ip регулярно меняется и не получится блокировать по ip. На то нам и сайт В. Что не понятного?

Обмен с ними идёт не по https, а по http. Для чего нам https?

Чтобы никакой злоумышленник не мог подменить передаваемую информацию о «запасных» доменах.

Я же говорил, что ip регулярно меняется и не получится блокировать по ip.

Почему не получится-то? Вы правда думаете, что отследить ip-адреса за доменами так сложно? Не говоря уже о том, что их не так много, как вы думаете.

хорошо. Пусть будет обмен по https. Так как сайта два, то действительно ip адрес может быть один. А может и два. Этому ничего не мешает.

Отвечаю на вопрос №2:

Поменять ip адрес места положения файла txt мне не составит совсем никакого труда. Я зарегаю бесплатных хостингов 20 штук и каждый раз буду копировать файл на новый хостинг и всё!

Вот вам и смена ip. Разблокирование сайта на котором проходит регистрация соответствий происходит всё тем же DoubleDomain.

Сам веб интерфейс сайта может храниться совсем не на том ip на котором храниться файл БД. Ну это если уж совсем война начнётся)))

Отвечаю на вопрос №2:

Поменять ip адрес места положения файла txt мне не составит совсем никакого труда. Я зарегаю бесплатных хостингов 20 штук и каждый раз буду копировать файл на новый хостинг и всё!

Вот вам и смена ip. Разблокирование сайта на котором проходит регистрация соответствий происходит всё тем же DoubleDomain.

Сам веб интерфейс сайта может храниться совсем не на том ip на котором храниться файл БД. Ну это если уж совсем война начнётся)))

Поменять ip адрес места положения файла txt мне не составит совсем никакого труда. Я зарегаю бесплатных хостингов 20 штук и каждый раз буду копировать файл на новый хостинг и всё!

Вы правда думаете, что заблокировать 20 ip сложно?

А главное, что у вас начнется проблема: чтобы узнать новый адрес сайта, нужно обойти блокировку, а чтобы обойти блокировку, нужно знать список адресов. Замкнутый круг.

нет. Никакого замкнутого круга не начнётся.

То что вы описали — это не круг, а прямая:

чтобы узнать новый адрес сайта, нужно обойти блокировку, а чтобы обойти блокировку, нужно знать список адресов

А что бы узнать список адресов нужно обновить файл соответствий. Только и всего.

Система обновления файла работает автоматически. Не будем вдаваться в подробности. А сайты откуда его можно обновить зашиты в расширении.

Если сайты блокируют, то расширение обновляем и в нём уже новые сайты.

А сайты, куда поместить можно txt файл я вам могу придумать миллион! Начиная от skydrive и dropbox заканчивая вконтактом! Да файл вообще не надо будет хранить под паролем. Его же может скачать любой. Вы не представляете сколько в интернете мест куда можно положить этот файл)))

И наверное не вкурсе, что блокировка ip адресов в интернете не ограничивает доступ к одному файлу, а ко всему ресурсу. Вы представляете, сколько ресурсов надо заблокировать из-за одного файла? Думаете правда skydrive заблокируют???

Из-за запороленного файла?

То что вы описали — это не круг, а прямая:

чтобы узнать новый адрес сайта, нужно обойти блокировку, а чтобы обойти блокировку, нужно знать список адресов

А что бы узнать список адресов нужно обновить файл соответствий. Только и всего.

Система обновления файла работает автоматически. Не будем вдаваться в подробности. А сайты откуда его можно обновить зашиты в расширении.

Если сайты блокируют, то расширение обновляем и в нём уже новые сайты.

А сайты, куда поместить можно txt файл я вам могу придумать миллион! Начиная от skydrive и dropbox заканчивая вконтактом! Да файл вообще не надо будет хранить под паролем. Его же может скачать любой. Вы не представляете сколько в интернете мест куда можно положить этот файл)))

И наверное не вкурсе, что блокировка ip адресов в интернете не ограничивает доступ к одному файлу, а ко всему ресурсу. Вы представляете, сколько ресурсов надо заблокировать из-за одного файла? Думаете правда skydrive заблокируют???

Из-за запороленного файла?

Начиная от skydrive и dropbox заканчивая вконтактом!

… и после первой же жалобы от РКН вам заблокируют учетку.

Думаете правда skydrive заблокируют??? Из-за запороленного файла?

Не думаю, а знаю. Вы не слышали про блокировки википедии? Гитхаба?

Я не слышал про блокировку хостингов и skydrive и dropbox. И вы не учли, что расширение будет показывать кнопку на весь экран пользователю «Обновить расширение», если оно не сможет получить доступ к сайтам с текстовым файлом. После обновления сразу же всё начинает работать по прежнему.

А вот что бы заблокировать ресурс в интернете, особенно очень популярный нужно написать много бумажек, много покликать мышкой и сидеть и ждать, пока все провайдеры синхронизируют список заблокированных ip и применят его. К тому времени расширение уже у всех будет обновлено.

А я вообще залью файл в картинку и запосщу себе вконтакте, как аватарку :-D

А вот что бы заблокировать ресурс в интернете, особенно очень популярный нужно написать много бумажек, много покликать мышкой и сидеть и ждать, пока все провайдеры синхронизируют список заблокированных ip и применят его. К тому времени расширение уже у всех будет обновлено.

А я вообще залью файл в картинку и запосщу себе вконтакте, как аватарку :-D

А вот что бы заблокировать ресурс в интернете, особенно очень популярный нужно написать много бумажек, много покликать мышкой и сидеть и ждать, пока все провайдеры синхронизируют список заблокированных ip и применят его. К тому времени расширение уже у всех будет обновлено.

Вы под «очень популярным ресурсом» себя имеете в виду или скайдрайв/дропбокс?

Конечно скайдрайв/дропбокс.

А зачем его блокировать? Когда соответствующие органы выяснят, что вы распространяете свой замечательный файлик через эти службы (и, конечно, если им будет не положить на это), они просто напишут запрос, указав законы, которые этот файлик нарушает. Согласно пользовательскому соглашению, вы не имеете права размещать материалы, которые нарушают законы той страны, на территории которой вы находитесь. Соответственно, в лучшем случае файл просто удалят (а вас уведомят), в худшем — вам просто заблокируют учетку. Не РКН, нет — администрация.

теоретически такое произойти может и тогда я приду к тому, что все ip адреса моего провайдера будут заблокированы всеми хостингами, файло-помойками, файло-обменниками, социальными сетями и прочей нежитью, НО! Практически такое НИКАК не может случиться. Как только блокируют учётную запись, я завожу новую. Учётных записей не жалко совсем мне. Могу хоть каждый день их создавать. Создам заранее. Сделаю список из 200 и буду работать по списку. Начну как раз с skydrive.

Вот и всё. Когда кончится список, создам второй :-D

А вообще я не верю, что хотя бы 5 таких учёток или сайтов получиться заблокировать)))

Может вы какой-то выход хотите предложить? Или у вас упрямое желание посмеяться над происходящим?? :-)

Вот и всё. Когда кончится список, создам второй :-D

А вообще я не верю, что хотя бы 5 таких учёток или сайтов получиться заблокировать)))

Может вы какой-то выход хотите предложить? Или у вас упрямое желание посмеяться над происходящим?? :-)

Да выходы-то давно известны: если вам надо обойти блокировку, вы берете vpn (или прокси, или тор)

Если вас надо защитить сайт от падения — вы просто строите высокодоступную систему, благо это многажды описано.

Самое слабое место во всей вашей схеме — не подмена адреса и не распространение списков. Самое слабое место — это зеркало сайта, которому неоткуда взяться.

Если вас надо защитить сайт от падения — вы просто строите высокодоступную систему, благо это многажды описано.

Самое слабое место во всей вашей схеме — не подмена адреса и не распространение списков. Самое слабое место — это зеркало сайта, которому неоткуда взяться.

Как неоткуда??? А распространённый список??? В нём же соответствия сайтов А и В. Т.е. соответствие сайтов и зеркал.

Как вариант кстати буду получать файл через прокси, тогда никто не заблокирует.

Как вариант кстати буду получать файл через прокси, тогда никто не заблокирует.

Вы не поняли проблемы.

Откуда возьмется зеркало сайта? Не информация о зеркале, а само зеркало?

Откуда возьмется зеркало сайта? Не информация о зеркале, а само зеркало?

Как откуда. Это уже забота хозяина сайта А. Я рекомендую использовать сервисы no-ip. Там быстрая и не сложная регистрация. И очень много разных доменных имён. Ведь не важно как будет выглядеть сайт В. Можно зарегистрировать 3его порядка, четвёртого… хоть десятого. Главное что бы указывал на ваш ip адрес.

Ну вот зарегистрировали вы доменное имя. И что дальше?

Дальше читайте 3й пример:

Идём на no-ip сервис (любой). Регистрируем любой домен. Заходим на сайт сервиса DoubleDomain и прописываем соответствие: сайт А — заблокированный сайт, сайт B — no-ip сайт. Всё. При редиректе или блокировке вашего заблокированного сайта А будет открываться сайт no-ip причём у пользователя будет отображаться в url страницы всё тот же сайт A. Но Роском компания не простая. Там умеют блокировать ещё и по ip. Тогда вам нужен динамический белый ip адрес. Синхронизация no-ip с белым ip происходит в кротчайшие, настраиваемые сроки. No-ip сайт перенаправит домен на новый ip адрес и тот отобразиться в браузере, как сайт A.

И где вы возьмете «динамический белый адрес»?

Вы хоть определитесь, вы боретесь с блокировками или с технической недоступностью.

Вы хоть определитесь, вы боретесь с блокировками или с технической недоступностью.

Я лично ни с чем не борюсь. Я констатирую теоретическую и практическую возможность технологии. В статье примеры. Как мне стало понятно вы рассматриваете пример №3. Этот пример именно о блокировке сайтов Роскомнадзором.

Пример №1 показывает, что даже в случае недоступности сайта А открывается сайт В.

Динамический белый адрес всегда можно купить за деньги. Это я точно знаю :-). Но некоторые сотовые и домашние провайдеры выдают его бесплатно и при этом меняют на своё усмотрение, когда хотят.

Пример №1 показывает, что даже в случае недоступности сайта А открывается сайт В.

Динамический белый адрес всегда можно купить за деньги. Это я точно знаю :-). Но некоторые сотовые и домашние провайдеры выдают его бесплатно и при этом меняют на своё усмотрение, когда хотят.

Откуда возьмется сайт «Б» в вашем примере #1?

И скажите, вы правда не видите разницы между интернет-провайдером и хостинг-провайдером? Можете назвать хотя бы одного хостинг-провайдера, у которого можно купить «динамический белый адрес»?

И скажите, вы правда не видите разницы между интернет-провайдером и хостинг-провайдером? Можете назвать хотя бы одного хостинг-провайдера, у которого можно купить «динамический белый адрес»?

Сайт В в примере №1 — это и есть какой-то второй no-ip домен. Там не важно как будет выглядеть доменное имя. Потому что пользователь будет видеть его, как домен А.

Я вижу разницу. Просто вы нигде не уточняете.

Хостинг-провайдеры может и не предоставляют динамических ip адресов, что не очень то и хорошо. Конечно я говорил, про интернет провайдеров.

Думаю хостинг провайдеры поэтому и не предоставляют этого, потому что это никому не надо. Возможно с появлением технологии DoubleDomain они начнут предоставлять такую возможность.

Я вижу разницу. Просто вы нигде не уточняете.

Хостинг-провайдеры может и не предоставляют динамических ip адресов, что не очень то и хорошо. Конечно я говорил, про интернет провайдеров.

Думаю хостинг провайдеры поэтому и не предоставляют этого, потому что это никому не надо. Возможно с появлением технологии DoubleDomain они начнут предоставлять такую возможность.

Сайт В в примере №1 — это и есть какой-то второй no-ip домен.

Я не спрашиваю, откуда возьмется домен, я спрашиваю, откуда возьмется сайт.

Просто вы нигде не уточняете.

Естественно, потому что интернет-провайдеры для хостинга не рассматриваются.

Думаю хостинг провайдеры поэтому и не предоставляют этого, потому что это никому не надо.

А еще это дорого. Пул адресов, доступных провайдеру, не так уж велик (IPv4 вообще маленький), и еще и аллоцировать их под динамическую смену — это просто расточительство.

А вообще динамический белый ip адрес можно создать самому.

Подключаете себе домой провайдера на 100м.бит… с динамическим белым ip адресом. В маршрутизаторе настраиваете перенаправление 80 порта на свой второй статический ip адрес. Запускаете no-ip сервис на обновление динамического белого ip адреса из дома. И вуаля! no-ip сайт будет открывать через динамический белый ip адрес ваш сайт, находящийся на статическом ip адресе хостинга.

Конечно — это сайт В и он понадобиться только тогда, когда не работает сайт А. Т.е. в резервных случаях.

Подключаете себе домой провайдера на 100м.бит… с динамическим белым ip адресом. В маршрутизаторе настраиваете перенаправление 80 порта на свой второй статический ip адрес. Запускаете no-ip сервис на обновление динамического белого ip адреса из дома. И вуаля! no-ip сайт будет открывать через динамический белый ip адрес ваш сайт, находящийся на статическом ip адресе хостинга.

Конечно — это сайт В и он понадобиться только тогда, когда не работает сайт А. Т.е. в резервных случаях.

Очень, очень весело.

Во-первых, весь поток пойдет через ваш маршрутизатор (который на это вообще не рассчитан).

Во-вторых, далеко не все маршрутизаторы вообще позволят что-то маршрутизировать наружу сети, на границе которой они стоят.

В-третьих, с точки зрения сайта весь трафик теперь будет приходить от вас… со всеми вытекающими для вас.

Наконец, в четвертых — это просто ничего не решает.

Сайт лег? Он и от вас не будет виден.

Сайт под атакой? Он и вам не будет отвечать.

Сайт заблокирован? Он и для вас заблокирован.

Во-первых, весь поток пойдет через ваш маршрутизатор (который на это вообще не рассчитан).

Во-вторых, далеко не все маршрутизаторы вообще позволят что-то маршрутизировать наружу сети, на границе которой они стоят.

В-третьих, с точки зрения сайта весь трафик теперь будет приходить от вас… со всеми вытекающими для вас.

Наконец, в четвертых — это просто ничего не решает.

Сайт лег? Он и от вас не будет виден.

Сайт под атакой? Он и вам не будет отвечать.

Сайт заблокирован? Он и для вас заблокирован.

Во-первых, весь поток пойдет через ваш маршрутизатор (который на это вообще не рассчитан).

Откуда вы знаете, что я буду использовать в качестве маршрутизатора!? Мой рассчитан.

Во-вторых, далеко не все маршрутизаторы вообще позволят что-то маршрутизировать наружу сети, на границе которой они стоят.

У меня позволяют.

В-третьих, с точки зрения сайта весь трафик теперь будет приходить от вас… со всеми вытекающими для вас.

Какими ещё вытекающими??? За 100м.битный канал не беспокойтесь. Всем хватит и ещё останется. Конечно я не говорю про highload проекты типа вконтакта.

Наконец, в четвертых — это просто ничего не решает.

Как это не решает! Эта схема создаёт динамический белый ip адрес моему домену, практически нахаляву!

Сайт лег? Он и от вас не будет виден.

Мы говорим про доменные технологии, а не про то как восстановить лежащий сайт.

Сайт под атакой? Он и вам не будет отвечать.

Можно настроить, что сайт напрямую сможет открыть только мой динамический, белый ip адрес. +DoubleDomain и всё будет открываться у конечных пользователей! А это очень важно!

Сайт заблокирован? Он и для вас заблокирован.

Динамический, белый ip для этого и создаётся, что бы невозможно было заблокировать ни по домену, ни по ip адресу. Ведь все будут видеть динамический белый ip адрес, а настоящий никто не будет видеть.

Откуда вы знаете, что я буду использовать в качестве маршрутизатора!?

А вы не говорили, что вы это будете делать, вы это другим предлагали.

У меня позволяют.

Можно узнать модель?

Какими ещё вытекающими???

Если это сайт под полным вашим контролем — то никакими. А если нет — то вы становитесь для него прокси и возможным атакующим.

За 100м.битный канал не беспокойтесь. Всем хватит и ещё останется.

Правда? А сколько одновременных соединений выдержит канал?

Как это не решает! Эта схема создаёт динамический белый ip адрес моему домену, практически нахаляву!

Нельзя сделать ip-адрес домену. А главное, динамический адрес — не самоцель, нужно решать изначальные задачи.

Мы говорим про доменные технологии, а не про то как восстановить лежащий сайт.

«Доменные технологии» закончились в момент резолва хостнейма в ip-адрес (что случилось еще до вашего маршрутизатора).

Можно настроить, что сайт напрямую сможет открыть только мой динамический, белый ip адрес.

Прекрасно, то есть вы хотите быть не только единственным, но и постоянным прокси для этого сайта. Прекрасно. Про надежность вашего канала/маршрутизатора вы подумали? Она точно выше, чем надежность самого сайта? А к DoS ваш маршрутизатор устойчив?

А главное, буквально в предыдущей итерации вы писали:

Конечно — это сайт В и он понадобиться только тогда, когда не работает сайт А. Т.е. в резервных случаях.

Ведь все будут видеть динамический белый ip адрес, а настоящий никто не будет видеть.

Во-первых, узнать его не так сложно, как вам кажется. А во-вторых, достаточно заблокировать ваш «динамический ip». Вы думаете, это сложно? Нет, это легко — просто блокируется весь диапазон провайдера. Поскольку основная услуга интернет-провайдера — далеко не хостинг, его это не сильно волнует… а как только волнует, он приходит к вам, и больше у вас нет ни динамического ip, ни подключения.

Из всего этого я должен ответить только на одно:

Работа сайта предполагается в каком-то времени. Т.е. в течение времени будут происходить какие-то события.

Исходя из этого и получается, что сначала блокируют домен и ip А. А потом с течением времени разблокирывают так как первый раз разрешено убрать недочёты. И именно второй раз нужно будет организовывать прокси, через динамический белый ip адрес с использованием технологии DoubleDomain. Тогда получается статичный ip А — получает трафик только через динамичный ip.

А если провайдер откажется от меня, то я ещё миллион найду провайдеров так как живу в Москве, а тут конкуренция большая.

И не забывайте, что таких, как я миллионы и всем не заблокируешь ip адреса. Я, например об этом вообще ничего не слышал.

А главное, буквально в предыдущей итерации вы писали:

Конечно — это сайт В и он понадобиться только тогда, когда не работает сайт А. Т.е. в резервных случаях.

Ведь все будут видеть динамический белый ip адрес, а настоящий никто не будет видеть.

Работа сайта предполагается в каком-то времени. Т.е. в течение времени будут происходить какие-то события.

Исходя из этого и получается, что сначала блокируют домен и ip А. А потом с течением времени разблокирывают так как первый раз разрешено убрать недочёты. И именно второй раз нужно будет организовывать прокси, через динамический белый ip адрес с использованием технологии DoubleDomain. Тогда получается статичный ip А — получает трафик только через динамичный ip.

А если провайдер откажется от меня, то я ещё миллион найду провайдеров так как живу в Москве, а тут конкуренция большая.

И не забывайте, что таких, как я миллионы и всем не заблокируешь ip адреса. Я, например об этом вообще ничего не слышал.

И именно второй раз нужно будет организовывать прокси, через динамический белый ip адрес с использованием технологии DoubleDomain.

Зачем?

Ну и да, я правильно понимаю, что вся эта красота предназначена, типа, для обхода блокировки, а в остальных сценариях не используется?

И не забывайте, что таких, как я миллионы и всем не заблокируешь ip адреса. Я, например об этом вообще ничего не слышал.

А не надо блокировать адреса всем, достаточно блокировать адреса провайдеру (или, и того проще, до офиса доехать «поговорить», это вам не хостер в Нидерландах)

Ну и да, я правильно понимаю, что вся эта красота предназначена, типа, для обхода блокировки, а в остальных сценариях не используется?

Не понимаю о чём вы вообще. О белых ip или DoubleDomain?

Всё это технологии передачи данных, которые используются по необходимости. Они используются ровно так, как нам надо.

А не надо блокировать адреса всем, достаточно блокировать адреса провайдеру (или, и того проще, до офиса доехать «поговорить», это вам не хостер в Нидерландах)

Я же пишу! Второй раз вам разжёвываю! Таких миллионы и конечно у всех провайдеры разные. И конечно всех точечно блокировать — это тёмный лес! Практически невозможно, учитывая, что можно менять провайдеров, как перчатки. Вы конечно можете там съездить и поговорить куда-то. Но у вас всё равно ничего не выйдет на практике. Вам надо тогда штат сотрудников только на это бросить хотя бы тысячу человек, которые будут ездить по провайдерам и «говорить» по всей России. Говоря о теории не забывайте о практике! Теория без практики ничто.

Не понимаю о чём вы вообще. О белых ip или DoubleDomain?

О «динамических белых ip».

Таких миллионы и конечно у всех провайдеры разные.

Миллион провайдеров? Не верю.

И конечно всех точечно блокировать — это тёмный лес!

Так и не надо точечно, можно сразу веером.

Вам надо тогда штат сотрудников только на это бросить хотя бы тысячу человек, которые будут ездить по провайдерам и «говорить» по всей России.

Вы про СОРМ не слышали никогда? Который стоит у каждого интернет-провайдера?

Как я и говорил вы опять забываете про практику. Невозможно в Москве всем провайдерам заблокировать белые ip адреса. В любом случае я имею возможность получить белый не заблокированный ip за деньги и через него проксировать трафик.

Ну а если заблокировать все ip адреса в России, то да технология DoubleDomain не поможет :-D

Ну а если заблокировать все ip адреса в России, то да технология DoubleDomain не поможет :-D

Невозможно в Москве всем провайдерам заблокировать белые ip адреса.

Почему?

(если говорить об интернет-провайдерах, а не хостинг-провайдерах)

Теоретически да, а вот практически нет.

Это целая война получится. А вы посчитали, сколько денег провайдеры потеряют из-за этого? Ведь люди платят за белые ip адреса не только ради хостинга сайта. Причин для этого масса. Это почти тоже самое, что и вообще отключить внешний интернет и заводить его, как в Китае, через фаервол! Когда такое будет в России начнётся война.

Это целая война получится. А вы посчитали, сколько денег провайдеры потеряют из-за этого? Ведь люди платят за белые ip адреса не только ради хостинга сайта. Причин для этого масса. Это почти тоже самое, что и вообще отключить внешний интернет и заводить его, как в Китае, через фаервол! Когда такое будет в России начнётся война.

Теоретически да, а вот практически нет.

Это целая война получится. А вы посчитали, сколько денег провайдеры потеряют из-за этого? Ведь люди платят за белые ip адреса не только ради хостинга сайта. Причин для этого масса. Это почти тоже самое, что и вообще отключить внешний интернет и заводить его, как в Китае, через фаервол! Когда такое будет в России начнётся война. В любом случае это ни как не относится к технологии DoubleDomain.

Даже динамический белый ip никак не относится. Это был оффтоп.

Это целая война получится. А вы посчитали, сколько денег провайдеры потеряют из-за этого? Ведь люди платят за белые ip адреса не только ради хостинга сайта. Причин для этого масса. Это почти тоже самое, что и вообще отключить внешний интернет и заводить его, как в Китае, через фаервол! Когда такое будет в России начнётся война. В любом случае это ни как не относится к технологии DoubleDomain.

Даже динамический белый ip никак не относится. Это был оффтоп.

Нет, это легко — просто блокируется весь диапазон провайдера.

Скажем, у вашего 2Ком — половина подсети 46.188.x.x (32 тысячи адресов), плюс ошметки в 195.98.x.x.

Ответ тут http://habrahabr.ru/post/267329/#comment_8585511

Не засчитано. Не будет никакой войны. Вот вам простой и непротиворечивый алгоритм действий:

Все, что нужно — это желание. А безопасность неуловимого Джо — это не безопасность. Просто он никому не нужен.

- Обязываем провайдеров выдавать только фиксированные внешние IP, на остальных явно предупреждать пользователей, что любое их использование для входящего трафика — не гарантировано

- После этого

- при обнаружении неугодного трафика на фиксированном IP последствия прилетают конкретному абоненту, обязательства перед остальными не нарушены

- при обнаружении неугодного трафика на «плавающем» IP последствия прилетают всей подсети, и, поскольку все были предупреждены, обязательства тоже не нарушены

Все, что нужно — это желание. А безопасность неуловимого Джо — это не безопасность. Просто он никому не нужен.

Обязываем провайдеров выдавать только фиксированные внешние IP, на остальных явно предупреждать пользователей, что любое их использование для входящего трафика — не гарантировано

После этого

при обнаружении неугодного трафика на фиксированном IP последствия прилетают конкретному абоненту, обязательства перед остальными не нарушены

при обнаружении неугодного трафика на «плавающем» IP последствия прилетают всей подсети, и, поскольку все были предупреждены, обязательства тоже не нарушены

у вас явные проблемы с логикой. В ответе написано:

Теоретически да, а вот практически нет.

Это целая война получится. А вы посчитали, сколько денег провайдеры потеряют из-за этого? Ведь люди платят за белые ip адреса не только ради хостинга сайта. Причин для этого масса. Это почти тоже самое, что и вообще отключить внешний интернет и заводить его, как в Китае, через фаервол! Когда такое будет в России начнётся война.

Я считаю это отвечает на вашу реплику.

Это в какой такой волшебной вселенной Вы обитаете, в которой провайдеры выдают всем динамические белые ipv4 по первому желанию? Провайдеры разные, и условия использования их сетей тоже разные. Мой провайдер, например, вообще намертво режет порты 80, 21, 25 и 443. И ни за какие деньги от него их не получить, политика такая. И да, провайдер в стране один, монополия.

Не писал я что провайдеры выдают по желанию динамические белые ip. Я живу в Москве и мой провайдер выдаёт динамический белый ip бесплатно. У меня в доме 9 провайдеров не считая беспроводных.

Когда домен плавающий его невозможно заблокировать или вообще определить, что пользователь зашёл на запрещённый ресурс. Для всех программ это будет, как абсолютно новый сайт в интернете, который был создан 5 минут назад. И никакой софт, кроме ИИ не сможет противостоять этому!

Никакой!!!

Никакой!!!

Когда домен плавающий его невозможно заблокировать или вообще определить, что пользователь зашёл на запрещённый ресурс.

А плавающий IP к плавающему домену вы тоже будете предоставлять? А то заблокировать по IP — ничего ж не стоит.

Для всех программ это будет, как абсолютно новый сайт в интернете, который был создан 5 минут назад. И никакой софт, кроме ИИ не сможет противостоять этому! Никакой!!!

Ну во-первых, если для всех программ, то и для браузера пользователя, так что профита не будет. Вы, наверное, имели в виду «для программ, которые не знают про технологию обхода». Но проблема security by obscurity в том, что сразу после выхода этой технологии на массовый рынок появятся и способы противодействия. Самый банальный состоит в том, чтобы качать список оттуда же, откуда его качает браузер пользователя, и блокировать прямо по нему.

А во-вторых, программам определения совпадения содержимого (поиск цитат, поиск дублей, блаблабла) уже столько лет, что по ним курсы в университетах читают. Так что это тоже, в общем-то, тривиально. Другое дело, что ни за чем не надо.

как вы так говорите, если технология ещё не выходила на массовый рынок? Вы не можете знать, что будет. Любые ваши гипотетические доводы ничтожны на этот счёт.

и во-первых и во-вторых и в третьих!!!

и во-первых и во-вторых и в третьих!!!

как вы так говорите, если технология ещё не выходила на массовый рынок? Вы не можете знать, что будет.

Некоторые вещи предсказуемы, потому что они всего лишь повторяют уже существующие. Если я могу придумать способ противодействия (а я его озвучил), то и любой другой сможет. Никакого технического способа этому противостоять нет.

Вы правда думаете, что маттеория под криптографией на пустом месте выросла?

Любые ваши гипотетические доводы ничтожны на этот счёт.

Мои гипотетические доводы опираются на конкретные точки уязвимости вашей технологии. А вот на что упираются ваши гипотетические доводы о защищенности вашей технологии?

ещё раз повторяю! Вы ничего не можете утверждать так как технология не выходила на массовый рынок! Любые ваши гипотетические доводы ничтожны на этот счёт!

Выход на массовый рынок — это не тоже самое, что и «маттеория под криптографией». И не уводите тему разговора!

Выход на массовый рынок — это не тоже самое, что и «маттеория под криптографией». И не уводите тему разговора!

Вы ничего не можете утверждать

Почему не могу? Кто и что мне запретит?

Любые ваши гипотетические доводы ничтожны на этот счёт!

А ваши почему не ничтожны?

Впрочем, повторюсь еще раз: я предложил конкретный способ блокировки вашей программы. Либо опровергайте его, либо признайте, что он действует. На рынок для этого выходить не надо.

задача на сообразительность:

Представим, что я — воплощение РосКомНадзора…

Итак...

Я беру браузер (не важно, chromium, там, Fx) срезаю всё лишнее, подключаю профайлер. И подключаю ваш ололо-плагин. И профилирую что он, откуда выкачивает, как обрабатывает запросы, как работает со списком. В крайнем случае прогоняю весь свой заблоченный список по нему. Получаю полную карту соответствий.

У меня есть подземный город, заставленный суперкомпьютерами под Реутовым. Я могу совершать эту операцию моментально. К тому же, после пары итераций я сумел оптимизировать алгоритм вытаскивания списка соответствия и других нужных данных (новое местоположение сервера) за 0.1 секунды после начала цикла обработки (который триггерится в т.ч. обновлением плагина).

Поэтому через полсекунды после вашей смены IP и рассылки обновлений ваши новые адреса уже находятся в моём реестре блокировки.

Так же, у меня есть пулл в 16.7 миллиардов IPv4-адресов и… хм… скажем, /29 (а то и /20) подсеть IPv6. Это практически бесконечное количество уникальных адресов как для запросов к вашему сервису, так и "пользователей" вашей поделки, которых вы не сможете вычислить наверняка. Заблокировать их вы не можете потому что адреса ничем не отличаются от "пользовательского" пулла РосТелекома.

Ограничить количество запросов вы не можете потому что это "ущемит" пользователей (у них сервис начнёт плохо работать). Про то, что для обработки только моих запросов вам понадобится кластер сравнимый с моим по мощности, а не вдска на DO — я даже промолчу.

Защититься введением оплаты севиса вы тоже не сможете. У меня под это дело есть специальный бюджет.

Равно как и регистрацией, требованием ПД и прочим. У меня на всё это есть противодействие. Более того, вы уже нарушили несколько федеральных законов (хранение ПД за границей, обработка ПД, незаконное предпринимательство).

Итак, как вы будете продолжать работу?

// И это я так, сходу набросал. Если сяду подумаю получше, могу закрутить схему посложнее. Но вы пока на это ответьте, как вы собираетесь работать в этом случае.

Если что, у меня уже есть готовый ответ о том, как должна выглядеть ваша "технология" (в текущем виде, простите, это просто маркетинговый буллшит а не технология), чтобы работать. Но вам не понравится (сужу по стабильному уклонению от подобных предложений в течение треда)

Представим, что я — воплощение РосКомНадзора…

Итак...

Я беру браузер (не важно, chromium, там, Fx) срезаю всё лишнее, подключаю профайлер. И подключаю ваш ололо-плагин. И профилирую что он, откуда выкачивает, как обрабатывает запросы, как работает со списком. В крайнем случае прогоняю весь свой заблоченный список по нему. Получаю полную карту соответствий.

У меня есть подземный город, заставленный суперкомпьютерами под Реутовым. Я могу совершать эту операцию моментально. К тому же, после пары итераций я сумел оптимизировать алгоритм вытаскивания списка соответствия и других нужных данных (новое местоположение сервера) за 0.1 секунды после начала цикла обработки (который триггерится в т.ч. обновлением плагина).

Поэтому через полсекунды после вашей смены IP и рассылки обновлений ваши новые адреса уже находятся в моём реестре блокировки.

Так же, у меня есть пулл в 16.7 миллиардов IPv4-адресов и… хм… скажем, /29 (а то и /20) подсеть IPv6. Это практически бесконечное количество уникальных адресов как для запросов к вашему сервису, так и "пользователей" вашей поделки, которых вы не сможете вычислить наверняка. Заблокировать их вы не можете потому что адреса ничем не отличаются от "пользовательского" пулла РосТелекома.

Ограничить количество запросов вы не можете потому что это "ущемит" пользователей (у них сервис начнёт плохо работать). Про то, что для обработки только моих запросов вам понадобится кластер сравнимый с моим по мощности, а не вдска на DO — я даже промолчу.

Защититься введением оплаты севиса вы тоже не сможете. У меня под это дело есть специальный бюджет.

Равно как и регистрацией, требованием ПД и прочим. У меня на всё это есть противодействие. Более того, вы уже нарушили несколько федеральных законов (хранение ПД за границей, обработка ПД, незаконное предпринимательство).

Итак, как вы будете продолжать работу?

// И это я так, сходу набросал. Если сяду подумаю получше, могу закрутить схему посложнее. Но вы пока на это ответьте, как вы собираетесь работать в этом случае.

Если что, у меня уже есть готовый ответ о том, как должна выглядеть ваша "технология" (в текущем виде, простите, это просто маркетинговый буллшит а не технология), чтобы работать. Но вам не понравится (сужу по стабильному уклонению от подобных предложений в течение треда)

mva мне стыдно, что вы комментируете мою статью. С первых строк понятно, что вы совсем не вкурсе, что плагины к браузерам храняться в открытом исходном коде и работают по определённым, строгим правилам. Если вы не понимаете этого, то 100% не в курсе что такое HTML5. Т.е. человек не понимающий ничего по теме пытается задавать глупые вопросы, которые мы тут уже обсудили.

Суть технологии раскрыта более чем полностью. Дальше обсуждать считаю бессмыслено.

lair Слишком вас много, кто хочет со мной поспорить. Пора начинать верить на слово. Не тупите! С вами разговор окончен! чат-бот)))

Суть технологии раскрыта более чем полностью. Дальше обсуждать считаю бессмыслено.

lair Слишком вас много, кто хочет со мной поспорить. Пора начинать верить на слово. Не тупите! С вами разговор окончен! чат-бот)))

мне стыдно, что вы комментируете мою статью.

За статью вам не стыдно, видимо.

Суть технологии раскрыта более чем полностью.

И раскрытого достаточно, чтобы описать атаки, от которых вы не можете назвать защиту.

Пора начинать верить на слово.

Вам-то? Не с чего, извините. Вы пока ничего такого не продемонстрировали.

С вами разговор окончен!

Вы все обещаете, обещаете...

С первых строк понятно, что вы совсем не вкурсе, что плагины к браузерам храняться в открытом исходном коде и работают по определённым, строгим правилам. Если вы не понимаете этого, то 100% не в курсе что такое HTML5.

wat?

Какое отношение браузерные плагины имеют к HTML5? И какое отношение имеет HTML5 к вашей так называемой "технологии"?

f0rk знания html5 нужны при разработке расширений к хромиуму. А вы ни первого, ни второго не знаете. На вашем месте нужно постыдиться и промолчать.

я понял! Вам всем не чем заняться потому что вы не знаете куда идти дальше, а я знаю! И вас это раздражает и вы в попытках узнать куда же идти и в надежде получив ответ от меня начать понимать это всегда

начинаете троллить тупыми бестолковыми вопросами.

Но я не собираюсь вам помогать! Так как понимание правильного пути — это от бога. Вам ничего не остаётся, как слушать и идти за мной — слепо. Понимание правильного пути всегда — вам либо доступно всегда, либо никогда.

я понял! Вам всем не чем заняться потому что вы не знаете куда идти дальше, а я знаю! И вас это раздражает и вы в попытках узнать куда же идти и в надежде получив ответ от меня начать понимать это всегда

начинаете троллить тупыми бестолковыми вопросами.

Но я не собираюсь вам помогать! Так как понимание правильного пути — это от бога. Вам ничего не остаётся, как слушать и идти за мной — слепо. Понимание правильного пути всегда — вам либо доступно всегда, либо никогда.

вы не знаете куда идти дальше, а я знаю!

Может, вы уже туда пойдете и оставите нас, сирых и убогих, заниматься своими скучными делами?

Но я не собираюсь вам помогать! Так как понимание правильного пути — это от бога. Вам ничего не остаётся, как слушать и идти за мной — слепо. Понимание правильного пути всегда — вам либо доступно всегда, либо никогда.

Это прекрасно! Упоротость 80-го уровня! :)

прочитайте первый комментарий и мои ответы и вы поймёте в чём отличие. А лучше и всю статью.

Там нет нигде то о чём написано в вашей статье.

Там нет нигде то о чём написано в вашей статье.

Ну, начать с того, что статья не моя, а ббсная. Потом вся суть заключается в том, что «переадресовывать его с сайта, который он нашел в поисковике, на сайты, выгодные мошенникам», замените «нашёл в поисковике» и «сайты выгодные мошенникам» на что-нибудь респектабельное и получится ваш функционал. Разве не так?

Не так конечно. Это вы не читали ???:

Как вы предлагаете чужие сайты захватывать??

При регистрации сайта А происходит проверка whois. Если сайт не существует, то регистрация сайта А происходит без проверки собственника. Если сайт А существует, то выполняется проверка собственника сайта, отправкой рандом файла с рандом содержимым в корень проверяемого сайта А.

Как вы предлагаете чужие сайты захватывать??

Читаю:

Итак вы решили встать на скользкую дорожку кибер-преступника и так удачно совпало, что вашу аппликашку установил миллион пользователей. Следующим апдейтом меняем переход не по условию, а всегда и не на сайты которые пользователи повбивали, а на выгодные вам. Например adsense в iframe-ах менять, милое дело, а помноженное на миллион пользователей неплохой доход.

Принцип работы — при отсутствии доступа к сайту А осуществляется доступ к сайту B. Список соответствий сайтов указывается в самой программе или на специальном сайте. Для пользователя эта технология прозрачна и ему всегда кажется, что открыт сайт A

Итак вы решили встать на скользкую дорожку кибер-преступника и так удачно совпало, что вашу аппликашку установил миллион пользователей. Следующим апдейтом меняем переход не по условию, а всегда и не на сайты которые пользователи повбивали, а на выгодные вам. Например adsense в iframe-ах менять, милое дело, а помноженное на миллион пользователей неплохой доход.

Ну это уже преступление, а не технология. Преступления могут случаться со множеством сервисов. Возможность преступления есть у всех. Например взять компанию no-ip.org. Они могут взять и перенаправить все их домены на какой-то один ip. И представляете сколько денег с adsense получат??)))

Таких возможностей на преступление масса… для этого и существуют законы и вообще адекватные люди.

И я писал о том что это надо встраивать в браузеры. Следовательно и контроль за технологией передать надо изготовителям браузеров.

Таких возможностей на преступление масса… для этого и существуют законы и вообще адекватные люди.

И я писал о том что это надо встраивать в браузеры. Следовательно и контроль за технологией передать надо изготовителям браузеров.

а разве у no-ip.org «эта технология прозрачна и ему всегда кажется, что открыт сайт A»?

да. Я же написал, там ip адреса меняются, а не имя домена. Имя домена остаётся, а сайт открывается совсем другой))).

Но есть одно но. Может ли no-ip.org подменить adsense.com и может ли это сделать ваша аппликашка?

ну а почему нет?

Если сайт направлен на ip адрес хакеров, то они могут сделать всё что угодно.

Вы видели, как работают анонимайзеры, например?? Они показывают любой сайт в своём, модифицированном окошке. Наверняка они могут и adsense подменить и сделать это так элегантно, что никто и не заметит.

А теперь представьте, что все сайты no-ip перенаправили на такой проксирующий сайт. И в чём будет разница??

Если сайт направлен на ip адрес хакеров, то они могут сделать всё что угодно.

Вы видели, как работают анонимайзеры, например?? Они показывают любой сайт в своём, модифицированном окошке. Наверняка они могут и adsense подменить и сделать это так элегантно, что никто и не заметит.

А теперь представьте, что все сайты no-ip перенаправили на такой проксирующий сайт. И в чём будет разница??

Анонимайзеры работают как прокси, это понятно. То, что они подменяют рекламу на свою тоже факт. Но, пользователь-то знает с чем имеет дело когда использует анонимайзер, то же самое, когда вбивает прокси в настройке браузера. Но такие аппликашки как ваша или dns changer с которого началась дискуссия делает замену вне зависимости от желания пользователя.

На счёт «Если сайт направлен на ip адрес хакеров» хотелось бы понять, что вы имеете в виду? Речь о конкретном adsense.com

На счёт «Если сайт направлен на ip адрес хакеров» хотелось бы понять, что вы имеете в виду? Речь о конкретном adsense.com

Как вы определяете что пользуетесь анонимайзером???

Сайт анонимайзер — не использует настройки прокси браузера. У него и доступа к ним нет. Проксировать он может совершенно незаметно для пользователя.

Я имею ввиду, то что любая компания no-ip может перенаправить все свои домены на один ip адрес, на котором установлен проксирующий сайт. А этот проксирующий сайт будет показывать все теже сайты, которые и были до этого, но подменять при этом какие-то заголовки или части страниц.

Вот и всё. Что здесь не понятного?

Пользователям, даже расширения не надо ставить, что бы получить произвольный код от компании no-ip.

Такая теоретическая возможность, есть у всех, но люди дорожат своей репутацией и конечно не делают глупостей.

Сайт анонимайзер — не использует настройки прокси браузера. У него и доступа к ним нет. Проксировать он может совершенно незаметно для пользователя.

На счёт «Если сайт направлен на ip адрес хакеров» хотелось бы понять, что вы имеете в виду?

Я имею ввиду, то что любая компания no-ip может перенаправить все свои домены на один ip адрес, на котором установлен проксирующий сайт. А этот проксирующий сайт будет показывать все теже сайты, которые и были до этого, но подменять при этом какие-то заголовки или части страниц.

Вот и всё. Что здесь не понятного?

Пользователям, даже расширения не надо ставить, что бы получить произвольный код от компании no-ip.

Такая теоретическая возможность, есть у всех, но люди дорожат своей репутацией и конечно не делают глупостей.

fleaump — вы не лезте не в свою ветку. Я всё правильно написал. Вы вырвали слова из контекста. Там написано, что анонимайзер, не меняет прокси настроек браузера и доступа у него к ним нет.

Вот пример анонимайзера https://2ip.ru/anonim/

Вот пример анонимайзера https://2ip.ru/anonim/

анонимайзер и есть прокси, но реализован иначе.

вот это и не может понять gto

Всё он правильно пишет, его мысля проста — любое добровольное направление трафика неизвестному лицу ничего хорошего не дает.

моя мысль тоже проста: очень много людей доверяют свой трафик, например no-ip сервисам и всех всё устраивает.

Какая разница доверите ли вы свой трафик DoubleDomain или no-ip технологии???

Какая разница доверите ли вы свой трафик DoubleDomain или no-ip технологии???

Ну вот и конец, а кто слушал молодец.

Скрытый текст

Какая разница доверите ли вы свой трафик DoubleDomain или no-ip технологии???

no-ip технология (как вы выразились) ни что иное как dns сервер с достаточно низким ttl и со своего родом пользовательским api. То, что предлагаете вы — надстройка на браузер которая меняет его функционал. В первом своём комментарии, уже писал, как подобный подход может быть использован в корыстных целях.

Для кого это может быть полезным спорный вопрос? Для сайтов как предотвращение ддос — сомнительно. Для повышение доступности? Есть более простые решения, тот же впн или, на крайний случай, тор. Более быстрое обновление днс? Ну тут вообще без комментариев.

no-ip технология (как вы выразились) ни что иное как dns сервер с достаточно низким ttl и со своего родом пользовательским api. То, что предлагаете вы — надстройка на браузер которая меняет его функционал. В первом своём комментарии, уже писал, как подобный подход может быть использован в корыстных целях.

В этом технология DoubleDomain и безопаснее технологии no-ip. Тем что для DoubleDomain нужно ставить расширение, а для no-ip ничего не нужно ставить, кроме какой-то клиентской программки.

А вообще всё может быть использовано в корыстных целях. Странно, что среди комментаторов только вы об этом думаете. Наверное это какая-то навязчивая идея.

Для кого это может быть полезным спорный вопрос?

Я же описал примеры, как это можно использовать. Пока я не видел ни одного опровержения того, что так нельзя или это не эффективно. Да, был тут первый комментарий, но я тут же исправил статью.

Более простых решений нет. Впн работает иначе и медленно. Тор — это тот же самый впн. Да и они вообще не исправляют проблем с доступностью DNS имени!

Более быстрое обновление DNS. А что вам не нравится?)) Именно медленное обновление DNS имени влияет на принцип работы многих сервисов в интернете, которые держутся за свои ip, как за самое дорогое, что у них есть и никогда не меняют их. А тут способ менять ip хоть каждый день и при этом не терять коннект с пользователем! Это очень важно!

Зная, алгоритмы работы ддос ботов и программ, я вам точно скажу, нападающие скорей всего даже не будут думать о том что есть какой-то второй домен с возможно вторым ip адресом, который не просто будет работать пока сайт А не открывается, но даже в браузере будет открываться!

Тор — это тот же самый впн

o0, Посоветовал бы Вам получше вникнуть в тему.

Пока я не видел ни одного опровержения того, что так нельзя или это не эффективно.

Хотите пример того, что это не эффективно, пожалуйста. В теории отказоустойчивых систем есть один важный пункт: не должно быть единой точки отказа. Что будет если заблокировать днс к вашему API?

Если днс заблокировать, то ничего не будет.

Вообще вы повторяете вопрос двух других людей.

Например:

http://habrahabr.ru/post/267329/#comment_8582611

и

http://habrahabr.ru/post/267329/#comment_8583355

Доступ к API осуществляется тоже по технологии DoubleDomain. Т.е. имеет резервные домены. Вот если ip адреса заблокировать, тогда уже будет интересней. Об этом почитайте, пожалуйста по первой и второй ссылке до конца.

Краткий ответ: совсем уж единой точки отказа нет. Определённые проблемы могут возникнуть, но это решается обновлением расширения (ПО), которое всегда возможно по условию.

Вообще вы повторяете вопрос двух других людей.

Например:

http://habrahabr.ru/post/267329/#comment_8582611

и

http://habrahabr.ru/post/267329/#comment_8583355

Доступ к API осуществляется тоже по технологии DoubleDomain. Т.е. имеет резервные домены. Вот если ip адреса заблокировать, тогда уже будет интересней. Об этом почитайте, пожалуйста по первой и второй ссылке до конца.

Краткий ответ: совсем уж единой точки отказа нет. Определённые проблемы могут возникнуть, но это решается обновлением расширения (ПО), которое всегда возможно по условию.

Тогда другой вопрос: сколько времени пройдёт от момента блокировки до обновления ПО? И насколько это эффективно в плане доступности?

Обновление ПО начинается автоматически у всех пользователей. Я могу инициировать обновление в любой момент. Так работают все расширения для браузеров Chrome и Opera.

Т.е. в случае малейшего подозрения на блокировки я просто меняю положение (ip) БД. Так как указателей в расширении несколько, то у пользователей появляется бесперебойная связь с технологией.

Теоретически! Можно парсить список заблокированных сайтов Роском и при нахождении там текущего ресурса автоматически менять ресурс на новый по списку и запускать обновление у всех.

Но, думаю, я буду это делать вручную :-)

Т.е. в случае малейшего подозрения на блокировки я просто меняю положение (ip) БД. Так как указателей в расширении несколько, то у пользователей появляется бесперебойная связь с технологией.

Теоретически! Можно парсить список заблокированных сайтов Роском и при нахождении там текущего ресурса автоматически менять ресурс на новый по списку и запускать обновление у всех.

Но, думаю, я буду это делать вручную :-)

Вы не ответили на вопрос. Скажем, РКН заблокировал Ваш api поздней ночью. Получается пользователи обламаются с обновлением до утра?

А что вообще критичного в обновлении? Есть локальная копия всех соответствий. Ну подумаешь 2 часа не будет обновлений и что? Это означает то что не будет новых изменений, а старые все будут работать, как работали.

Два часа даунтайма в год — это, если что, всего три девятки после запятой. А не «периодическая дробь», как вы утверждаете.

Где я написал, что это будет даунтайм??? Отсутствие обновлений не означает, что всё лежать будет. Всё будет работать, просто без ежесекундных обновлений. Замечу, что отсутствие падения после блокировки Роскомом тоже очень не плохо.

Где я написал, что это будет даунтайм???

Для владельца сайта, которому надо обновить запись о своем сайте — это даунтайм. Потому что он запись либо не может обновить вовсе (ваш сайт заблокирован), либо может обновить, но расширение ее не получает. В итоге, эти два часа пользователи до его сайта достучаться не могут.

Думаю это не большая беда для того у кого сайт заблокировали совсем :-)

И вы не забывайте, что недоступности сервиса совсем не будет! Мы же решили это в процессе обсуждения. Будет, либо получение файла через прокси, либо 20 разных источников и при заблокированных 5 на утро я буду запускать обновление, которое добавит новые 5 источников.

100% Бесперебойный сервис!

И вы не забывайте, что недоступности сервиса совсем не будет! Мы же решили это в процессе обсуждения. Будет, либо получение файла через прокси, либо 20 разных источников и при заблокированных 5 на утро я буду запускать обновление, которое добавит новые 5 источников.

100% Бесперебойный сервис!

Думаю это не большая беда для того у кого сайт заблокировали совсем

Это нарушение озвученного вами же SLA.

И вы не забывайте, что недоступности сервиса совсем не будет! Мы же решили это в процессе обсуждения.

Нет, не решили.

100% Бесперебойный сервис!

Не существует.

Нет, не решили.

Как же так? А это??:

Будет, либо получение файла через прокси, либо 20 разных источников и при заблокированных 5 на утро я буду запускать обновление, которое добавит новые 5 источников.

Во-первых, двадцать источников — не проблема для мотивированной организации. Берем код расширения, анализируем, достаем из него все источники. Затем, «выбрав правильный момент», блокируем все — и заодно вашу учетку в магазине браузерных расширений.

Во-вторых, не надо блокировать файл. Достаточно вывести из строя механизм, которым «владелец сайта» эти файлы формирует — и все, он не может внести изменение, что для него ничем не отличается от даунтайма.

Во-вторых, не надо блокировать файл. Достаточно вывести из строя механизм, которым «владелец сайта» эти файлы формирует — и все, он не может внести изменение, что для него ничем не отличается от даунтайма.

Так учетку может заблокировать только компания Гугл! Причём тут Роском? Или были случаи, что Роском блокировал учётки разработчиков??? Что-то не припомню такого.

И вы ничего не написали про прокси. Что с прокси? Прокси тоже уже блокируют??? Где информация???

Теоретически-то можно всё что угодно. Но есть практика, которая, почему-то совсем не вяжется с вашей теорией.

Например сайты торент трекеров никто не блокирует… что говорить о p2p хабах, которые исчисляются сотнями и тысячами. Видимо не всё так просто, как пишите вы.

И вы ничего не написали про прокси. Что с прокси? Прокси тоже уже блокируют??? Где информация???

Теоретически-то можно всё что угодно. Но есть практика, которая, почему-то совсем не вяжется с вашей теорией.

Например сайты торент трекеров никто не блокирует… что говорить о p2p хабах, которые исчисляются сотнями и тысячами. Видимо не всё так просто, как пишите вы.

Так учетку может заблокировать только компания Гугл! Причём тут Роском?

При том, что можно обратиться и указать на нарушение закона. Пункты 4.2.b и 4.4.1.2 соглашения разработчика Google Chrome Web Store.

И вы ничего не написали про прокси. Что с прокси?

А что — прокси? Вы даже не описали, как вы его использовать будете.

Ну и да, вы полностью проигнорировали второй описанный вектор атаки.

Пункты 4.2.b и 4.4.1.2 соглашения разработчика Google Chrome Web Store.

Где вы это берёте? Нет таких пунктов в соглашении с разработчиком!

А что — прокси? Вы даже не описали, как вы его использовать будете.

Буду запускать проксированный ajax запрос конечно же.

Ну и да, вы полностью проигнорировали второй описанный вектор атаки.

Мне не показалось это каким-то вектором атаки.

«механизм, которым «владелец сайта» эти файлы формирует» — работоспособность обеспечивается файлом соответствий. Обновление и доступ к файлу соответствий обеспечивается обновлением расширения. Думал мы это уже обсудили.

Где вы это берёте? Нет таких пунктов в соглашении с разработчиком!

developer.chrome.com/webstore/terms

Буду запускать проксированный ajax запрос конечно же.

Это не спасает от банального удаления файла. Ну и прокси тоже блокируются… А главное, если есть такой прокси — то зачем нужен ваш механизм, почему просто через прокси не пойти?

Мне не показалось это каким-то вектором атаки.

А зря.

Еще раз, сценарий: я — владелец сайта, у меня возникла проблема с DNS, и я хочу ее решить с помощью DoubleDomain (это ровно та ситуация, который вы неоднократно расписывали в комментариях). Чтобы это сделать, мне нужно, чтобы запись о моем сайте и его зеркале оказалась в вашем файле соответствий. Вы в посте говорите о некоем «сайте DoubleDomain», на котором владелец сайта может осуществить эти операции.

Так вот, если вывести этот сайт из строя, я, как владелец, не смогу воспользоваться DoubleDomain, и, как следствие, вся ваша красивая идея про аптайм с грохотом летит в мусорку.

Где вы это берёте? Нет таких пунктов в соглашении с разработчиком!

developer.chrome.com/webstore/terms

были случаи, что Роском блокировал учётки разработчиков???

Это не спасает от банального удаления файла.

когда файл лежит на зарубежном noname хостинге спасает.

Ну и прокси тоже блокируются…

Пример, пожалуйста. Я ни разу не слышал о блокировке прокси. По какому закону?

А главное, если есть такой прокси — то зачем нужен ваш механизм, почему просто через прокси не пойти?

Потому что мой механизм работает на скорости интернета. И предоставляет возможность обращения по разным протоколам, например http, ftp, nmdc. А прокси — это облезлый кот в мешке))

и, как следствие, вся ваша красивая идея про аптайм с грохотом летит в мусорку.

Я просто уже где-то об этом писал. Сайт находится отдельно от файла соответствий (БД). Простейший сайт я смогу хранить раскопировать на 20 разных хостингов. При блокировке текущего сайта я просто буду менять сайт В этого сайта и всё. Заблокировали по ip адресу хостинг — поменял домен В. Заблокировали — поменял. Заблокировали по домену — вообще хостинг не надо менять, поменяю только no-ip домен, что делается в 60 секунд! Всё просто. Главное доступ к файлу БД, а не сайту. Сайт — это вторично.

были случаи, что Роском блокировал учётки разработчиков???

Понятия не имею.

И предоставляет возможность обращения по разным протоколам, например http, ftp, nmdc.

Пока — только по тем, которые поддерживаются конкретным браузером.

Простейший сайт я смогу хранить раскопировать на 20 разных хостингов.

И как вы будете с этих двадцати хостингов сводить информацию в один файл?

Главное доступ к файлу БД, а не сайту. Сайт — это вторично.

Информация-то в файле откуда берется?

были случаи, что Роском блокировал учётки разработчиков???

Понятия не имею.

Когда будут тогда и приходите. Теоретически может метеорит завтра упасть и тогда технологии точно никакой не будет. А на практике всё по другому.

И как вы будете с этих двадцати хостингов сводить информацию в один файл?

Очень просто! Сайты будут статичными. Вся информация хранится в файле соответствий в xml. Захожу в админку, прописываю ip адрес где находится файл xml и всё. Сайт работает! Конечно это я объясняю на пальцах. На самом деле найдётся миллион технологий, которые мне облегчат задачу. И будет всё работать совсем по другому.

Информация-то в файле откуда берется?

Информацию в файл записывает сайт.

Захожу в админку, прописываю ip адрес где находится файл xml и всё.

Во-первых, для этого вам понадобится научиться записывать файлы по ip-адресам.

Во-вторых, это будет один файл, а вам нужно много.

И будет всё работать совсем по другому.

А не вы ли недавно сказали: «Технология на то и технология, что важна каждая мелочь и любой ньюанс. Одна мелочь и технология начинает работать с точностью наоборот!»

Вот это те «мелочи», благодаря которым ваша технология и не выполняет того, что вы обещаете.

Во-первых, для этого вам понадобится научиться записывать файлы по ip-адресам.

Во-вторых, это будет один файл, а вам нужно много.

Не думаю, что будет много файлов. Для доступа к файлам, конечно есть фтп.

Вот это те «мелочи», благодаря которым ваша технология и не выполняет того, что вы обещаете.

Что это??? Конкретно какие мелочи???

Лично в моей программе всё уже давно работает и давно. И не работало бы без этой прекрасной технологии.

Не думаю, что будет много файлов.

А откуда же возьмутся те самые n копий, которые скачивают клиенты?

Для доступа к файлам, конечно есть фтп.

Очень безопасный, протокол.

Что это??? Конкретно какие мелочи???

Которые мы сегодня обсуждаем.

Лично в моей программе всё уже давно работает и давно.

Это в какой?

А откуда же возьмутся те самые n копий, которые скачивают клиенты?

Копии будут лежать в абсолютно разных местах в интернете.

Очень безопасный, протокол.

Да. А что кто-то научился взламывать пароль ftp без перебора???

Которые мы сегодня обсуждаем.

Мне казалось я вам объясняю просто, как всё устроено. Попутно проговаривая технологию и увеличивая количество комментов к моему посту :-). Все мелочи ничто перед тем что эта технология даёт!

Это в какой?

по самой первой ссылке есть исходники с программой, для разработчиков Android с содержанием этой технологии и ещё 2х других о которых тоже надо писать статьи. Ещё там есть готовое приложение в примерах уже для обычных пользователей, которое содержит ещё 2 технологии дополнительно. О которых тоже надо писать статьи! И поверьте там дебатов будет намного больше. Мне просто некогда пока.

Вот тут описание на русском всех технологий:

http://4pda.ru/forum/index.php?showtopic=580001

По моим ресурсам можно много кликать…

Копии будут лежать в абсолютно разных местах в интернете.

Как они туда попадут с вашего «статического сайта»?

А что кто-то научился взламывать пароль ftp без перебора???

Г-ди, какой перебор, ftp передает ваш логин и пароль открытым текстом, бери-не хочу.

Мне казалось я вам объясняю просто, как всё устроено.

Вам казалось. А на самом деле, вы не объясняете, а придумываете на ходу, что хорошо видно по тому, как у вас меняется терминология, подходы и цели.

по самой первой ссылке есть исходники с программой,

- Открываем ссылку

- Вводим в поиск DoubleDomain

- Получаем два результата в одном исходнике (ридми я не рассматриваю)

Вот соответствующий код:

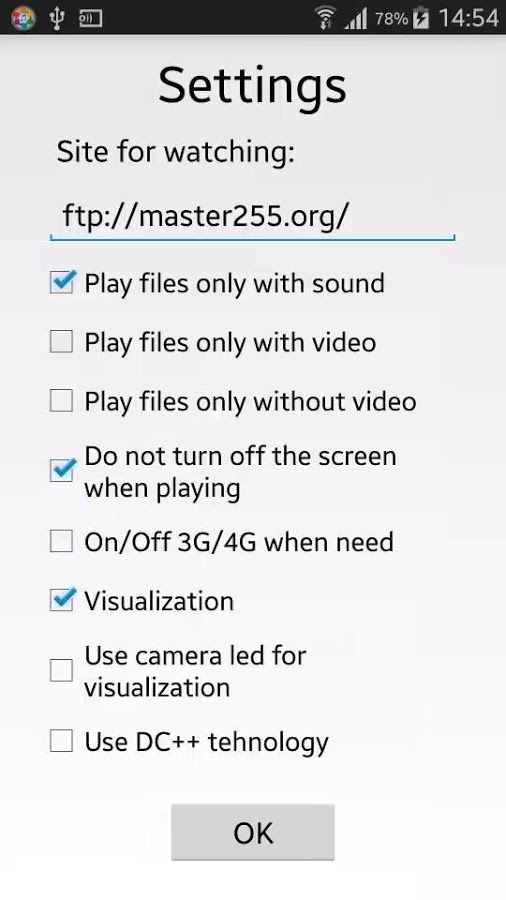

static String loginftp = "user", pasftp = "123", site = "ftp://master255.org/",

site2 = "ftp://master255.no-ip.org/", //DoubleDomain technology

cachefolder1 = "/ProxyBuffer";

//[...]

boolean con = ftpConnect(ur.getHost(), loginftp, pasftp,

(ur.getPort() == -1 ? 21 : ur.getPort()));

if ((!con) && (first)) //DoubleDomain technology

{

site = site2;

ur = Uri.parse(site);

con = ftpConnect(ur.getHost(), loginftp, pasftp,

(ur.getPort() == -1 ? 21 : ur.getPort()));

}

Вы меня простите, но это банальнейшее зеркало. Ничего из обсуждаемого там нет.

Вот соответствующий код:

Так и сайта ещё нет DoubleDomain. Вообще всё что мы обсуждаем, лишь гипотетически! Конечно и код ещё переделывать.

И приведите мне пример определения этого зеркала? Что за зеркало вы имеете ввиду?

Г-ди, какой перебор, ftp передает ваш логин и пароль открытым текстом, бери-не хочу.

Это программа музыкального плеера. Тут нечего скрывать. Контекст вопроса был совсем другой! У вас не будет доступа к сайту, который пересылает логин и пароль и к возможности перехвата тоже не будет доступа. Я вообще не пойму, вы откуда такой умный свалились? Почему я одно и тоже объясняю по многу раз???

Как они туда попадут с вашего «статического сайта»?

Они не попадут туда с моего сайта. Они наоборот попадут на сайт!

Думайте больше. Вы не понимаете элементарных вещей!

Так и сайта ещё нет DoubleDomain. Вообще всё что мы обсуждаем, лишь гипотетически! Конечно и код ещё переделывать.

Значит, ваше заявление «Лично в моей программе всё уже давно работает и давно.» ложно.

И приведите мне пример определения этого зеркала? Что за зеркало вы имеете ввиду?

Mirror site

Это программа музыкального плеера. Тут нечего скрывать.

Мы, вообще-то, про FTP говорили, программа ни при чем.

У вас не будет доступа к сайту, который пересылает логин и пароль и к возможности перехвата тоже не будет доступа.

У вас общение по FTP будет в закрытой сети? Нет? Значит, есть возможность перехвата.

Они не попадут туда с моего сайта. Они наоборот попадут на сайт!

Еще раз, и по пунктам.

- Программа-клиент (браузер, расширение в браузере — не важно) откуда-то скачивает файл соответствий. Назовем это «откуда-то» точкой У.

- Этих точек, по вашему утверждению, много (иначе не будет отказоустойчивости)

- «Владелец сайта» добавляет информацию о соответствиях на некоем сайте DoubleDomain, откуда эта информация должна тем или иным способом попасть в точку У (во все точки)

- Внимание, вопрос: каким способом информация от владельца сайта попадает в точки У1… Уn?

Значит, ваше заявление «Лично в моей программе всё уже давно работает и давно.» ложно.

Нет. Всё правда. Перечитайте определение и скажите, что в моей программе не соответствует определению.

Mirror site

Вы путаете зеркало хостинга с зеркалом доменного имени.

Вы очень много путаете и постоянно забываете о чём вообще разговор. Ну что поделать будем делать рекорд по количеству комментариев в посте.

В конце концов вы будете лучше меня знать технологию DoubleDomain))). И начнёте сами писать статьи о ней)))

Мы, вообще-то, про FTP говорили, программа ни при чем.

Ну как не причём. А где и что вы будете перехватывать с моего хостинга сайта и skydrive??? Как хотя бы на пальцах объясните, вы будете перехватывать логин и пароль, пусть даже и в открытом виде???

У вас общение по FTP будет в закрытой сети? Нет? Значит, есть возможность перехвата.

Возможность есть всегда. Придти с паяльником к владельцу хостинга и получить возможность. Вопрос в затраченных на это ресурсах. Так сколько и какие ресурсы вы будете использовать для перехвата пароля с какого-то определённого хостинга до какого-то неопределённого хостинга???

Внимание, вопрос: каким способом информация от владельца сайта попадает в точки У1… Уn?

Обычным способом cron задачей (на хостинге сайта) или просто задачей в планировщике на каком-то моём компьютере связанным с интернетом. Методом копирования.

Нет. Всё правда. Перечитайте определение и скажите, что в моей программе не соответствует определению.

Какое определение?

Вы путаете зеркало хостинга с зеркалом доменного имени.

Я не путаю. Нет такой вещи, как «зеркало доменного имени», потому что доменное имя по определению одно. У вас в программе тривиальное зеркало — два адреса, если не работает один, берем с другого. Все. То, что эти адреса смотрят на один IP — это уж ваше личное дело, программа про это не знает.

Как хотя бы на пальцах объясните, вы будете перехватывать логин и пароль, пусть даже и в открытом виде???

Захватом пакета на любом промежуточном узле между FTP-клиентом и FTP-сервером. Напомню, что вы собирались использовать FTP для записи файлов (с сопоставлениями). Кстати, со скайдрайвом у вас это не выйдет, нет у него FTP.

Так сколько и какие ресурсы вы будете использовать для перехвата пароля с какого-то определённого хостинга до какого-то неопределённого хостинга???

Тривиально же (если, конечно, предоложить, что мы — государство). Идем к аплинку вашего определенного хостера, лезем в СОРМ, захватываем/читаем логи FTP-протоколов, находим ваш, достаем логин-пароль.

Обычным способом cron задачей (на хостинге сайта)

Прекрасно. Сайт (где владелец вводит информацию о соответствии) один или несколько?

Какое определение?

Которое дано в этой статье в самом начале.

Я не путаю. Нет такой вещи, как «зеркало доменного имени», потому что доменное имя по определению одно.

Вот именно этот факт и исправляет технология DoubleDomain.

У вас в программе тривиальное зеркало

Но в одну секунду они могут начать смотреть на разные ip и тогда что это??

Опять же, где определение тривиального зеркала??? Разве такое существует?

Захватом пакета на любом промежуточном узле между FTP-клиентом и FTP-сервером.

Что за промежуточные узлы??? Я думал я напрямую подключаюсь по ip и 21 порту к хостингу с файлом. В каком месте возникают эти узлы???

Тривиально же (если, конечно, предоложить, что мы — государство). Идем к аплинку вашего определенного хостера, лезем в СОРМ, захватываем/читаем логи FTP-протоколов, находим ваш, достаем логин-пароль.

Я думаю вы не про наше государство говорите. У нас никто со стульев не встаёт. А если встаёт, то только за зарплатой. Читать какие-то логи… логины и пароли никому — это не нужно! И мой хостер будет на Богамских островах, а не в России. Ничего тривиального.

Прекрасно. Сайт (где владелец вводит информацию о соответствии) один или несколько?

Соответствия вводятся в cron задаче и всё.

Нет. Всё правда. Перечитайте определение и скажите, что в моей программе не соответствует определению.

Вот это: «Для пользователя эта технология прозрачна и ему всегда кажется, что открыт сайт A.». В вашем случае пользователь ничего не знает ни об одном из сайтов.

Вот именно этот факт и исправляет технология DoubleDomain.

Не исправляет. Подмена — это не зеркало.

Но в одну секунду они могут начать смотреть на разные ip и тогда что это??

Еще более тривиальное зеркало.

Что за промежуточные узлы??? Я думал я напрямую подключаюсь по ip и 21 порту к хостингу с файлом. В каком месте возникают эти узлы???

«Напрямую» — это когда вы в него провод воткнули. А вот, что происходит в реальности:

Tracing route to master255.org [46.188.101.207] over a maximum of 30 hops: # это мой роутер 1 <1 ms <1 ms <1 ms 192.168.1.1 # это шесть узлов внутри моего провайдера 2 <1 ms 1 ms 1 ms <hidden> 3 1 ms 1 ms <1 ms <hidden> 4 2 ms 2 ms 3 ms <hidden> 5 4 ms 2 ms 4 ms <hidden> 6 1 ms 2 ms 2 ms <hidden> 7 2 ms 1 ms 1 ms <hidden> # это ситителеком 8 2 ms 2 ms 2 ms 31.28.19.57 # это сетел 9 3 ms 2 ms 2 ms se-vl-964-ecmp-avt.setel.ru [80.253.17.150] # а дальше на icmp отвечать не хотят 10 * * * Request timed out.

Я думаю вы не про наше государство говорите. У нас никто со стульев не встаёт. А если встаёт, то только за зарплатой.

Еще есть такая милая вещь, как палочная система.

И мой хостер будет на Богамских островах, а не в России. Ничего тривиального.

И коннектиться вы к нему будете только из-за пределов России?

Соответствия вводятся в cron задаче и всё.

Как администратор стороннего сайта (например, википедии) может ввести что-то в крон на вашем сайте?

Вот это: «Для пользователя эта технология прозрачна и ему всегда кажется, что открыт сайт A.». В вашем случае пользователь ничего не знает ни об одном из сайтов.