Comments 191

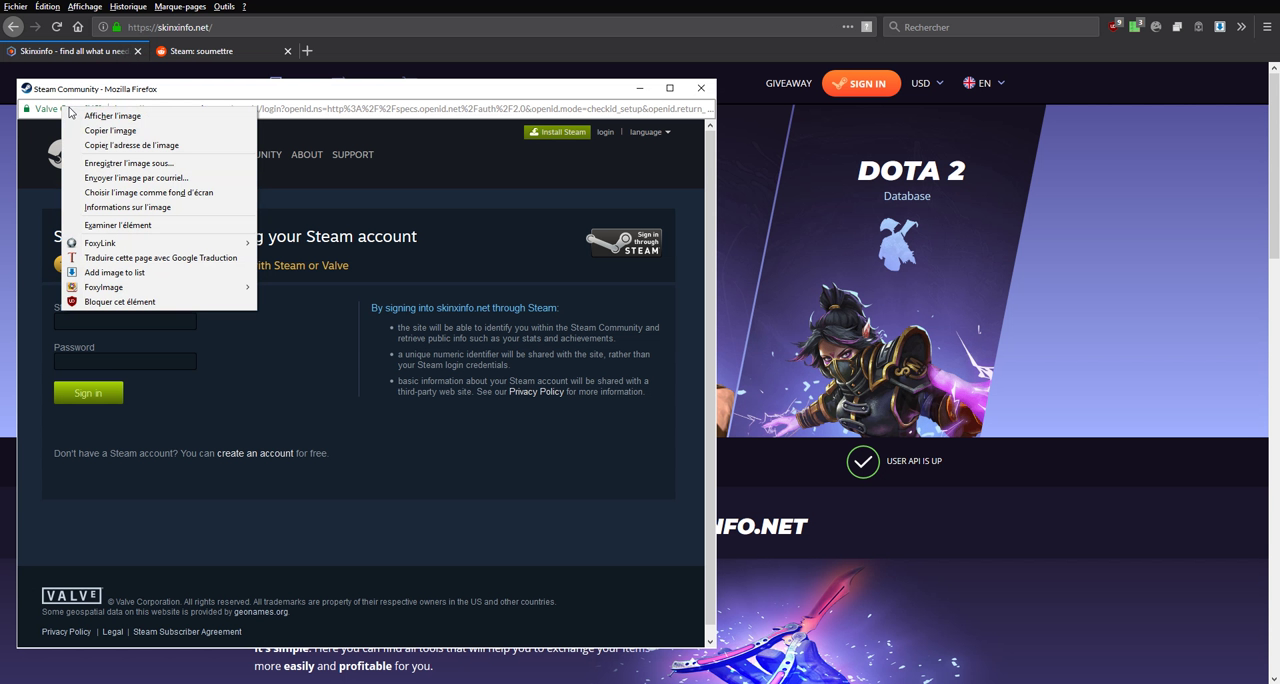

Информация по ссылке представляет угрозу потери пользовательских данных, ложное срабатывание не подтвердилось.

А вы точно-точно белые и пушистые? Может быть, было подключено что-то типа определения профилей посетителя сайта вконтакте, фейсбук, одноклассники и тд?

Спойлер — работает ужасно. Добро пожаловать в brave new world компаний с миллионами клиентов (прям начиная с гугла и ютубчика, и не заканчивая), для которых закон не писан (зато есть TOS), где все автоматизировано и никто ни в чем не хочет разбираться. Но мало того, что не хочет — еще и врет о том, что разбираются и «факты подтвердились». Не удивлюсь, если сообщения об этом тоже генерируются автоматически.

P.S. Из комментариев к той статье: "Google Safe Browsing как-то несколько лет назад забанил свой googleapis.com, с которого многие грузили JQuery и т.п.". В общем, это все, что нужно знать про эту кухню. :)

Скоро планируем поставить сертификат EV SSL — Green Bar

Можно узнать для чего? Он, мягко говоря, нафиг никому не сдался и дополнительной защиты не приносит вообще от слова совсем. Есть какие-то метрики которые повышают доверие к сайту за такой сертификат, которыми вы руководствуетесь?

Вот вам ссылка на увлекательное чтиво на тему от Троя Ханта.

TLDR: Вы легко можете зарегистрировать левую фирму и на неё зелёный сертификат который будет в браузерах при дефолтных настройках неотличим для пользователей от оригинала. Так что нет, ни удобства, ни дополнительной защиты в вашем примере EV не даёт.

Для EV фирма должна существовать минимум полгода и должна предоставить выписку из банка по арендным/коммунальным платежам за полгода же. Решаемо кончено но всё-таки усложнение какое-никакое.

Если вы потеряли контроль над своим доменом то какая уже разница в том какие сертификаты вы используете на своем сайте. Кто владеет доменом владеет всем что на нем находится. Вас никак EV не спасет.

А на деле уже никто и не видит EV сертификаты. Выше ссылка на статью Т.Ханта которой уже года 2 о его ресурсе HIBP, в котором был EV, и о том как он его молча заменил на сертификат от Let's Encrypt, сам был свидетелем этого и ничего не заметил. Заметили единицы "везунчиков" за 2 недели, а у сайта посещаемость очень высокая и большинство технические люди. Так что экспериментально доказано — EV бесполезен.

Мой совет — не тратьте ни время ни деньги, не поможет. Зелёных сертификатов я разным клиентам наполучал достаточно. «Сложно получить», сводится к абсолютно смешной проверке существования фирмы.

И проблема в том, что мы получаем по сути простые отписки, без какого-то анализа ситуации

Можем предоставить все нужные данные вендору. Просто не хочется публиковать данные сайта в публичный доступ, чтобы не было обвинений, что цель поста — пиар сайта

В комментариях думаю можно было и ответить и подозрений не возникнет. Сейчас у меня больше вызывает подозрения, что вы слишком как-то настойчиво не хотите давать ссылку на свой сайт.

Ну сейчас будем жаловаться на куки в антивирусные компании...

Так уж вышло, что каждый первый сайт следит за пользователем, а каждый второй к тому же делает это с нарушениями. Весь интернет блокировать будем?

В любом случае, антивирус не является средством борьбы с куками. Если на них и жалуются простые пользователи — то точно не за это.

Что за антивирус такой, который на сайтах работает?

Обсуждаемый (Касперский). Автора "забанил" именно он же.

Почему нет, если нарушают? Увидел кто-то нарушение, накатал жалобу.

Потому что

официально "войну" кукам антивирусные компании не объявляли, с чего бы они такую жалобу вообще стали рассматривать?

такую жалобу можно "накатать" на каждый второй сайт в интернете. Но их почему-то за это не блокируют.

Для примера — medium. Зашёл на сайт — получил 14 кук и 3 ключа в Local Storage.

facebook: 4 куки, 1 ключ в Local Storage и 3 ключа в Session Storage

vk: 10 кук, 1 ключ в Local Storage

Когда ждать блокировки этих сайтов?

а вас я понял как «у хостера антивирус стоит и куки свои записывает после проверки сайта»

Не читайте в моих комментариях того, чего там нет.

А про куки: Раз компания зарегистрированная в Эстонии, разве она не подпадает под GDPR, про который тут на Хабре усилено писали не так давно?

Нарушения GDPR разбираются регуляторами, а не антивирусными компаниями.

Если бы пользователи жаловались именно по части GDPR — автору бы "прилетел" штраф, а не блокировка.

Крч посоны, там были терабайты вареза, а еще требовалось ввести емейл, который тут же вместе с паролем добавлялся в колонку новостей на сайте, чтобы все видели.

Или речь не об этом сайте? А то не очень понятно без ссылки.

Ну можно собрать статистику сколько и на какие суммы банков по миру кинули людей, и сколько всяких крипто-стартапов. Ну и даже тот фан, что вы подозреваете в этой "атаке" конкурентов, уже неплохо так характеризует тех, кто работает в этой сфере.

невозвраты советских вкладовЭто был форс-мажор. Т.е. нечто находяшееся вне контроля банками. В случае же с криптой, как мне кажется, в большинстве случаев это банальное мошенничество.

Там где фактически живые деньги и нету никакого регулирования и ответственности, очень трудно сдержаться, даже тем кто изначально с самыми чистыми намерениями начинал.

Вон например polybius («полюбас») даже с некоторых посетителей хабра шерсти состриг немного.

Как ни спросишь у людей, которые интересуются этой темой об успешных проектах, слышишь в основном что то типа "ну вот эти обещают что вот вот, и эти вроде что то сделали"

polybius. Это которые на хабре активно просвещали и даже заимели бумажку что они финансовая организация? Вроде как банчик?

А куда собственно они пропали?

В общем как и в любой финкомпании без каких либо рычагов проверки все обычно заканчивается сливом бабла в кошелек хозяина с посыланием всех остальных а вечный бан.

\Это обычно план МАКСИМУМ в любом таком криптовалютном «чуде» которое прото «не чудо».

Вот придут человеки из Касперского, почитают этот пост. И на что они должны среагировать? "Где-то была фолса"? В интернетах кто-то не прав? Вы не представляете, сколько подобных обращений в сутки. Нет никаких деталей для ответа.

А цена пропущенного фишинга, как правило, куда выше. Для пользователя, само собой. Тут уж решать ему, доверять своему AV-вендору или выдаче в гугле/друзьям/еще кому-то

доверять своему AV-вендору или выдаче в гугле/друзьям/еще кому-тоТак заметка как раз о том, что из-за проделок конкурентов пользователи пугаются и не могут попасть на сайт. Они доверяют конкурентам сайта через доверие к вендору AV.

Обычному юзеру в целом нет разницы, почему сайт считается плохим опредленным вендором. Он просто не будет рисковать.

Продвинутые юзеры знают, что AV-вендор не бывает без фолсы. Вот загуглил ты определенную тему. Перешел по ссылке. Тебе AV пишет — «Ахтунг, фишинг!» — и тут два варианта. Или ты доверяешь вендору и закрываешь сайт — или ты сомневаешься и перепроверяешь на каком-нибудь вирустотале.

Если это волнует владельца — он и должен решать эту проблему. Идти к вендору. У ТС на это ушел, судя по всему, аж целый один день.

Дополню. По ситуации. Давайте эту модель перенесем в жизнь. Полиция начинает сажать людей по любой жалобе, не проверяя её. А потом уже, когда родственники начнут запрашивать обоснования, может быть, уже выпускают человека. Как вам такая модель и почему на ваш взгляд она хороша в отношении сайтов?

То есть, "огромное количество клиентов" вашей биржи — сугубо неразбирающиеся люди? Мудрый выбор целевой аудитории.

Насчет переноса в жизнь — вы путаете Касперского с Роскомнадзором. Правельнее будет сравнить с красной ленточкой на улице, которая предупреждает, что там крышу чистят и сосульки летят. Желающим никто не запрещает через ленточку пройти в данном случае.

Вендоры об этой проблеме знают и по мере сил стараются бороться. Может, для кого-то тайна, но всякие AV-Test и прочие профильные линейки за фолсы снимают куда больше чем за миссы.

Извините, но лично мне финановая безопасность пенсионерки из Курска важнее, чем потерянная прибыль от таких же неразбирающихся людей очередного владельца очередной криптобиржи. Не хочется говорить слово «барыга».

А если владелец сайта — добропорядочный предприниматель — ему не составит труда написать вендору и избавиться от блокировки. У вас же получилось?

Может тогда полицию (а еще лучше, частные рейтинговые агенства) наделить полномочиями, закрывать магазины и вешать на них табличку мошенники? Добропорядочный предпринимателю ведь не сложно потом будет съездить, написать объяснительную, и магазин через несколько дней откроют.

Так что да. Есть жалобы — блокировать. ОСОБЕННО если сайт ранее не был замечен в фишинге. Потому что они все одноразовые. Потому что сайт могли угнать. Потому что срок аренды кончился, имя перехватили. Рецидив в мире фишинга — достаточно редкое явление.

И хватит уже проводить параллели с турьма. Если бы Каспер разделегировал у вас домен и арестовал счет — вопросов нет. Я выше уже писал. Красная ленточка. Хочешь — заходи, но тебя предупредили.

Сейчас все упирается в то, что AV ответственности не несут, и мотивация делать все правильно весьма зыбкая.

Я сейчас фокус покажу.

Вирустотал — результаты скана архива с Process Hacker — думаю, многие в курсе, что это. Вполне легитимная утилита, детект которой, тем не менее, нужен пользователям, и ни одной жалобы на фолсу (от юзеров) я не припоминаю.

Очевидно, что принципы работы AV его пользователей устраивают.

Интернет, засранный скамом, фишингом, инсталлерами браузеров Яндекс и Амиго в каждом углу — создали не AV-компании.

Есть жалобы — блокировать

Есть вариант выдавать разные таблички в разных ситуациях.

"Наши алгоритмы обнаружили подозрительную активность"

и

"По данным $ресурсенаме на сайт есть жалобы"

выглядят совсем по-разному. Но есть пара проблем:

- пользователи не читают таблички;

- касперчик так не сделает по коммерческим соображениям.

И на что они должны среагировать?

На то, что у них есть эксплоит в методике определения зловредных сайтов, через который злоумышленники уже проводят атаки.

Федеральный закон от 10.07.2002 N 86-ФЗ (ред. от 27.12.2019) «О Центральном банке Российской Федерации (Банке России)» (с изм. и доп., вступ. в силу с 23.01.2020)

Статья 27. Официальной денежной единицей (валютой) Российской Федерации является рубль. Один рубль состоит из 100 копеек.

Введение на территории Российской Федерации других денежных единиц и выпуск денежных суррогатов запрещаются.

Аж на хабре зарегистрировался от неожиданности.

NRM?

Если да, то круг "подозреваемых" в потоке жалоб сужается до одного слова: "инвесторы". От которых NRM уже полгода откровенно прячется. А до этого больше года "завтраками" кормил.

Microsoft антивирус стал блокировать доступ к сайту и отмечать программу для скачивания как фишинговую. После общения с Microsoft мне объяснили, что это из-за пользовательских жалоб. Но после более тщательной проверки сайта и программы, меня убрали из чёрного списка.

Конкурентов у меня мало и они почти все более-менее адекватные. Предполагаю, что просто какой-то озлобленный пользователь, а не конкурент.

Весь процесс занял примерно 2 дня, но было достаточно неприятно. Спасибо Microsoft'у за быстрые ответы и решение проблемы.

А Касперский не дал ссылку на документ, в котором описывается процедура подачи жалоб на фишинговые сайты и которым они руководствуются при занесении в свою базу?

Ну, по-моему, есть смысл направить официальное обращение с просьбой предоставить документ, на основании которого была произведена блокировка. Я не исключаю возможности банальных ошибочных действий, например, при подключении нового функционала. А отписка для того, чтобы не признавать ошибки. Например.

И блокировками на ровном месте страдают все. Таже мюматрица, с какими-то списками, иногда блочит на ровном месте.

На что я им предложил прийти ко мне и попробовать его поставить. На Linux, ага :D

И что так развеселило ?

Kaspersky Endpoint Security for Linux уже не один год существует и версий уже много сменилось (то есть проект вполне себе живой).

Так что с прийти и поставить никаких проблем нет.

Просто наличие версии касперского способной чисто теоретически подняться на убунте — вовсе не гарантирует отсутствие танцев и плясок в условной слаке или генту.

Всё так но говоря "виндоуз" Вы же скорее всего не имеете ввиду ХР или Миллениум или NT или Сервер ?

Ну так % пользующихся слакой и генту от пользующихся убунтой примерно такой же как пользвотелей ХР от 7-и + 10-и :)

А как это работает в случае с провайдером? Вы поставили провайдерский корневой сертификат в доверенные и провайдер осуществляет MITM?

То есть, в моём случае всё было правильно. Но!

Выходит, если конкурент проводит какую-то рекламную акцию, мне достаточно не пожалеть сотни долларов и сделать рассылку спама с его текстом. Не со своего email, конечно же. И всё. Пока разберутся, пока купят другой хостинг, пока перенесут сайт, пока DNSы пропишутся… уже и акция кончится. Капитально так можно напакостить и буквально за копейки

Я сталкивался с такой атакой, от имени нашего сайта какие то хорошие люди слали всякий спам. К счастью, я сделал политики раньше, и письма и так в спам пошли. Как только узнал о факте рассылки, политику поменял на reject, в результате атаку пережили относительно спокойно.

но если конечно администратор атакуемого домена позаботился о политике spf и dkim подписи своих писем

Распространённое заблуждение, настолько, что это даже у солидных компаний написано. SPF вообще никак не не помогает в борьбе со спамом. Внимательно прочитайте и поймите rfc7208. Сделать так чтобы прошел чек SPF не имея вообще никакого доступа к атакуемому домену проще пареной репы и ни гугл, ни микрософт письма с валидным SPF и отсутствующим DKIM в спам не кладут.

Панацея ТОЛЬКО правильно настроенная комбинация SPF + DMARK, причём DMARK reject

Если желаете, можем потренироваться — пишите в личку.

Да, именно так и делалось.

Помогло. К слову, почтовые сервисы достаточно адекватно помогают, если объяснить ситуацию и показать примеры вредоносных писем. mail.ru за время начала атаки все же успел забанить домен.

Да, забыл упомянуть — еще имеет смысл настроить dmark report, есть даже сервисы для автоматического их анализа. Помогают держать руку на пульсе.

Такое письмо, будучи отправленным не с официального домена антирекламируемого сайта, улетит в спам у большинства почтовых сервисов. Можно было бы поставить «от» какой нибудь адрес жертвы, но если конечно администратор атакуемого домена позаботился о политике spf и dkim подписи своих писем, это приведет к аналогичному результату.

И имеено из-за того что не упомянули DMARK, утверждение, что письмо улетит в спам, верным не является. Не улетит.

Вы три раза за два своих сообщения написали "DMARK".

Ну могли бы ещё написать про "ptf", "mta-ctc" и "stmp bannep" :(

Да, профессия постмастер мертва:(

Да, вы правы, я очень часто ошибаюсь в написании этого акронима. В моём случае — не только из-за произношениюя, но и из-за написания слова postmark и ассоциаций, связывающих оба типа почты. Вот так, порой занятно и нелогично, может работать мозг. :)

была еще история про сайт, на котором отсылался е-майл для подтверждения регистрации, все работало нормально, а затем случился хабраэффект, и добавилось 6000 новых пользователей. после этого почту заблокировали за рассылку спама на уровне провайдера.

Затем каждому из «красненьких» нужно будет написать в саппорт и ждать, пока они раздуплятся.

Если сайт у вас многостраничный, то так же имеет смысл проверить если не каждую, то основные страницы, т.к. если за вас взялись серьезно (не школота-вымогатели, а нечистые на руку конкуренты, ну или озлобленная школота), то ссылок в фиштанк набьют по полной программе.

Особое внимание следует уделить так называемым «бесплатным антивирусам», которые имеют свои расширения для браузеров или приложения — огромное количество народа этими помоями пользуется, поэтому не удивляйтесь, если трафик на сайт сильно упадёт — плагин для браузера от какого-нибудь там Avast не даст нормально зайти на сайт, без воплей о том, что «этот сайт опасен, уверены, что хотите его посетить?».

Не забудьте вычистить свой url из базы фиштанка, иначе все труды пойдут прахом.

Ну и… Добро пожаловать в «свободный, регулируемый сообществом интернет».

Сайт про криптовалюту. Всё ясно, расходимся.

Но у нас было хуже — регистратор домена разделегировал наш домен. Связывались, объясняли, исправили. Писали кучу заявлений в фиштанк, но он устроен так, что добиться чего-то почти невозможно.

Это длится уже несколько месяцев и не смотря на то, что большинство мы побороли, отголоски (нортон, битдефендер) до сих пор есть…

Так что проблема, действительно, есть. Отчасти этим могут промышлять компании, которые за деньги вытаскивают сайты из этих чёрных списков.

Кстати, мониторинг выполнения запросов на клиенте ваще много всяких интересных открытий принес :)— например? Ну, если это что-то достойное описания, и не являющееся тайной. Интересно! )

Например, выясняется, что скрипт яндекс-метрики недоступен, иногда для 4..5% всех живых посетителей. Это достаточно много. Также, проседания производительности видны после каких либо изменений, например подсчет количества вариантов при изменении параметров фильтра выборки товаров.

Блокировка всех сторонних доменов — из этой же серии. ФФ сейчас например явно предупреждает, что работоспособность сайта может быть нарушена в случае такого запрета.

Они детектируются и попадают в другую категорию. Да, я имею в виду ботов. Кроме просмотра контента, такие клиенты не совершают никаких полезных действий.

Но вообще-то всем этим яндексам да гуглам скрипты вебмастерам давно пора давать не в виде загружающегося с них (

<script src=...google...или...yandex...итд...></script><script не_надо_никакого_src_наружу>

// а тут идёт прямо сам скрипт,

// который хоть внутрь страницы вставляй,

// хоть выложи на свой сайт в отдельный файл

// да через src его к странице потом подключай, типа:

// <script src=/путь_на_своём_сервере></script>

</script>Тогда проблема блокировщиков внешних доменов отвалилась бы сразу.

Но тут тоже можно изобрести способ:

1. Скрипт собирает нужную информацию на странице и отправляет её в cgi-скрипт, расположенный на том же домене, что и страница.

2. cgi-скрипт отправляет эту информацию в метрику на яндекс или на гугл (ну куда там ему надо)

Уж на cgi-скрипт-то в своём (в том же) домене браузер же не должен запрещать отправку запросов.

> Уж очень велик соблазн приукрашать такую статистику

Статистику cgi-скрипт прикурасить, конечно, может. Ну в общий доступ яндекс да гугл пусть её тогда и не выкладывают. А если вебмастер использует гугла да яндекса как вспомогательные системы для собственного анализа, то ему и нет смысла что-то приукрашивать, если анализ делает только он сам себе.

Мне интересно, можно ли подать в суд за такое на Антивирусные компании, которые блокируют по ошибке и взыскать с них какую-то компенсацию. Понимаю, что в рамках РФ это не особо разумно, т.к. судебная система не работает, но что на счет США и Европы?

P.S. Может если будет несколько крупных судебных разбирательств, антивирусные компании будут более внимательны в этом вопросе.

Как защитить себя от произвола крупной корпорации — непонятно. Тут уже юридический вопрос.

Было у меня года 4-6 назад. Фирменный сайт на чистом HTML без наворотов вдруг перестал открываться так как и Гугл и антивирусы начали кричать, что сайт опасен и выводить красные таблички. Начал выяснять в чем причина и оказалось, что кто-то подобрал пароли к FTP и модифицировал HTML странички, подгрузив туда какой-то вирус, то ли на Javascript, то ли еще на чем-то. Пришлось перезалить все и поменять пароли к FTP. Гугл после этого еще месяц ругался.

Так что проверьте, может у вас кто-то действительно сайт взломал?

Сервис базируется на информации от «экспертов».

Чтобы стать экспертом надо всего лишь иметь Twitter аккаунт.

По итогам они спамят свомми «находками» хостеров, которые лихо блокируют аккаунты, ибо часто им некогда разбираться что это за «борцы» с вирусами им пишут и принимают за чистую монету.

И кто-то явно совсем не хочет работать, а только деньги получать по подписке.

Я бы поставил проблему ещё шире.

Примеры:

Требования к паролям всё возрастают.

Капчи настолько сложные, что и человек не всегда разгадает.

Поисковики выдают две страницы рекламных и проБампленных ссылок и на этом «успокаивается».

Тенденция нарастает и усугубляется.

Усреднение пользователя, «защита от дурака», автоматизированный маркетинг — превращают наш с вами интернет, не в чудесный мир вседоступной информации и коммуникаций, а в… что-то типа крана с горячей и холодной водой =)

Атрофия смысла, зашаблонивание и тотальная реклама — вот такая побочка развития интернет-технологий.

Хабр, кстати — одно из приятных и полезных исключений =)

По сайтам:

У меня на сайте люди на форуме ставили ссылки, когда им это было надо и доставили их до того, что Файрфркс (без антивирусов) начал отказываться переходить по таким ссылкам. Ну ссылки у меня там на форуме отображались не совсем прямо, а примерно так: /goto/ссылка или /goto/?url=ссылка, ну не важно.

Так вот Файрфокс заблокировал весь раздел /goto/

После этого я убрал возможность вИдения пользовательских ссылок из интернетов — только авторизованным пользователям они теперь доступны. А всякие чёрно-системы мониторинга подозрительных ссылок на сайтах теперь идут лесом…

Я могу сказать что-то типа: «Я считаю Хабр настолько нехорошим сайтам, что рекомендую всем браузерам не отображать этот сайт внутри себя» и никто меня не накажет за эту фразу потому, что она является моим мнением — я же имею право считать сайты хорошими или нехорошими. Но проблема-то в том, что производители браузеров почему-то начинают моё мнение учитывать до такой степени, что и правда начинают не отображать внутри себя сайты, которые нехорошими показались не им, а мне!

Получается, что вышел в чисто поле любой такой я, гаркнул громко типа «ату эти сайты!» и браузеры взяли и стали эти сайты не отображать! Ай да я, конечно! Но думаю, что такие важные решения должны приниматься на основе не только моего мнения, но и на основе мнений других специалистов и на основе кучи всяких других условий.

Сначала мы отправляли отдельные apk в Avast для исключения, а потом договорились о фильтрации по fingerprint.

Самое интересное, что происходило это только в одной стране (у нас разные package name для разных рынков) и не сразу, а через время после релиза. Поэтому мы тоже предположили, что проблема могла быть вызвана конкурентами, хотя доказательств у нас не было (разве что сам Avast Mobile показывал у себя рекламу конкурентов :)).

Теперь при релизе один из шагов для QA-команды — просканировать приложение, скачав его из beta трека Google Play.

Как конкуренты могут легко заблокировать ваш сайт