Comments 247

В конце я бы переформулировал:

...не может человек помнить 10-20 безсмысленных и длинных кодов, которые постоянно изменяются.

Поправьте, если это не так.

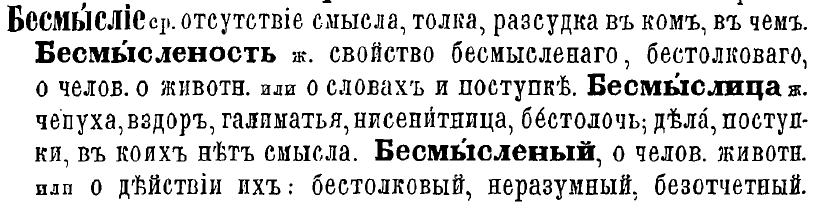

бессмысленных

Спасибо. Просто я уже в том возрасте, когда могу позволить себе исконно русское написание приставки.

Ок, безсмысленныхъ.

Ищи отрадъ въ народныхъ спорахъ...

Я окончил школу более 25 лет назад и, конечно же, уже не помню все правила русского языка, но почему-то всплывает в памяти, что если после приставки "без-"/"бес"- идёт глухая согласная то юзаем "бес-", иначе юзаем "без-".

Это согласно Правилам-56, которые закрепили реформу, подготовленную в нулевых и реализованную в 1918 г.

В реформе этой были и разумные моменты, однако уступку фонетическому принципу орфографии в ущерб фонематическому (причём только в отношении ассимиляции з→с) к ним отнести лично я не могу.

Вообще же настаивать на единственной языковой норме — не самый продуктивный подход к языку. Есть, например, значимое количество людей, не употребляющих прописные буквы в начале предложения; они действительно избыточны, и я во многих случаях пишу так же (со строчных) — однако в диалоге с людьми, которым это будет непривычно, всё-таки использую их норму. Поправлять же — что в ту, что в другую сторону — не вижу смысла.

Правила — лишь ориентир; в отношении орфографии никогда «обоснованные систематические отступления в среде думающей публики возражений не вызывали» [В. Беликов. Стереотипные представления о литературной норме].

данное явление называется "ретроградная ассимиляция" и есть во многих языках.

Подумал, что зря человека заминусили, вдруг история подобна хорошему слову "ихний", а там аргументация "потому что бес".

Ясно. Понятно.

Это первое издание Даля (~1863), уже во втором через 20 лет всё в порядке:

Хорошилище грядет из ристалища на позорище по гульбищу в мокроступах и с растопыркой

J3QQ4-

Да, в том то и дело. Мало того, что сложно помнить (а те, кто хранит их в специальных программах, временами их так же теряют), так ещё вот моё медицинское учреждение включило другое правило - нельзя использовать ранее использованные пароли. Т.е., если забыл, то по всем их усложнённым правилам нужно создать новый бессмысленный и длинный пароль. И естественно, я его забываю, вынужден опять создавать новый через некоторое время. Вроде бы уже пятый или шестой раз приходится это делать чтобы запросить лекарства у врача через их сайт. И сейчас уже не помню :)

Хм, запомнить один длинный бессмысленный пароль и добавить к нему нарастающий счетчик забытых паролей?

Да я счётчик добавил сразу, только теперь всё равно приходится перебирать пароли чтобы понять какой он по счёту :) И за это меня система блокирует на 30 минут после трёх неудачных попыток :)

Год добавляйте

Год добавляйте

Ваш новый пароль слишком похож на старый пароль. Пожалуйста, придумайте новый пароль, который имеет больше отличий от старого.

Они там что, хранят пароли в открытом виде?

Это не обязательно.

И как же это реализовать, имея только хеши?

Используя один из методов хэширования, предназначенных для сравнения контента. Желательно - с потерями. В этом случае, конечно, возможны ложные срабатывания (пароль отличается, но система считает его недостаточно отличающимся).

И какие методы хеширования с подобными свойствами известны?

Навскидку - можно сохранить n хешей от пароля, урезанного на 1, 2, 3.. n символов, и проверять, не дописывается ли что-то в конец пароля. Но, возможно, существуют и другие механизмы хеширования.

Что-то подсказывает, что любой такой метод будет очень слабым криптографически

Просто для смены пароля, просят ввести старый пароль. С ним и работают скрипты.

К этому все рано или поздно приходят. Поэтому многие системы пошли дальше - требуют, чтобы новый пароль не был слишком похож на старый. И что самое подставное - критерии этой похожести нигде не выводят, просто при смене говорят, что-де, чувак, прояви фантазию и сочини что-то по-настоящему новое.

Именно. У нас так было всегда. Халява не проходит

Ну это вообще жесть. Хорошо хоть не пишут, что такой пароль уже занят Васей Пупкиным, потому нельзя.

Верной дорогой идёте, товарищи...

Интересно, как проверяют. У себя же только хеши должны быть. Или прощелкивают пару сотен вариантов и если находят совпадающий хеш, то ругаются?

А вот это хороший вопрос. Парой сотен тут не отделаться - для одной позиции может быть 26+26+10+(сколько-то спецсимволов) вариантов. Возьмём 70 для ровного счёта. Так только для проверки "тот же пароль, только первый символ заменили" и "тот же пароль, только последний символ заменили" нужно будет 4900 вариантов просчитать.

Так что либо там мудрёный алгоритм, который только очевидные изменения проверяет (например, если есть цифры - то плюс-минус один к ним), либо хранится не только чисто математический кэш, но и какая-то сигнатура для оценки похожести. Что автоматом делает утечку гораздо более опасной.

Хорошо что не выводят "Ваш пароль похож/совпадает с паролем пользователя N"

А зачем их помнить? Пусть их знает и меняет только ваша PAM система.

при развитии техники, которая должна облегчать жизнь

Ну подождите, разве не вполне достаточно, чтобы техника приносила прибыль тому, кто ее продает?

Что самое забавное, правила на длину пароля, большие/маленькие символы, цифры и спецсимволы были введены для противостояния всего-навсего одному из векторов атаки - брутфорсу. Все эти ухищрения ни разу не помогают от кейлоггеров и приводят к концентрации паролей или в менеджере паролей или на бумажке или шаблонизации паролей.

Вообще концептуально безопасность определяется ответами на вопросы "Кто я", "Что я имею" и "Что я знаю" и их комбинацией. Пароль это типичный представитель "Что я знаю", 2ФА это как правило комбинация "Что я знаю" + "Что я имею" (телефон, цифровой аутентификатор). "Кто я" это всякого рода биометрия и даже в какой-то мере digital fingerprint устройства.

Это при том, что требование сложного пароля - это перекладывание ответственности на пользователя (чья способность быть ответственным - под вопросом, так что это дополнительный вектор) вместо использования даже самых простых средств противостояния брутфорсу (ограничение количества попыток, тайм-ауты на повторный ввод и т.п.)

Хуже - только предопределенные в системе "секретные" вопросы из области личной истории, ответы на которые можно найти в social media атакуемого, иногда даже автоматически.

Если пользователь не может зайти из-за ограничения количества попыток на учётке, которую пытался брутфорсить бот — он будет опечален ещё больше. И даже сделать ничего не сможет, кроме как позвонить в поддержку (если она есть).

он будет опечален ещё больше

Больше чем когда? Когда его заставляют придумывать сложный пароль или когда его учетку сбрутфорсили? Если процедура получения нового пароля прозрачна и проста, он, пожалуй, потерпит. Тем более, что поддержка может реагировать на это проактивно и автоматически.

Только вот бывают "ситуации" - и "ситуации" бывают куда чаще попыток брутфорса.

Не буду растекаться абстракциями, поясню на собственном примере свежем.

У меня намедни (предположительно) сотрудник Яндекса пытался учётки спереть, к почте привязанные. Пришлось БЫСТРО мигрировать всё, что было на этом почтовом ящике, на другие ящики.

У всех всё хорошо - а вот Escape from Tarkov упёрся. Не подошли пароли - кури чуть ли не сутки, ради своей же безопасности, лол. Когда подошли - оказалось, что какая-то светлая голова из числа разработчиков сайта чуть ли не глобально запретила смену емэйла через профиль на сайте.

Только вот через сутки яндексовской учётки моей уже не стало. А 4999 рус. руб., отданные за игру, по итогу пошли коту под хвост. И саппорт не помог. Потому, что у меня не нашлось квитанций о покупке с 2018 года-с.

Да не то что бы даже под вопросом, ответ мы знаем. Для огромного количества пользователей даже завести себе гугл-аккаунт и запомнить от него логин-пароль -- непреодолимая сложность (и даже листочек не помогает, они его теряют). Парольная аутентификация была придумана во времена, когда все пользователи компьютеров были или программисты, или высококвалифицированные операторы. Для массового пользователя это слишком сложно, нужны другие решения.

Это довольно громкое заявление, что слишком сложно, потому что почти все, не страдающие явной деменцией, таки каким-то образом справляются. Пока все не обзавелись аппаратными криптоключами на манер японских личных печатей hanko, хорошей замены той или иной форме парольного доступа - нет. Неприличное слово "биометрия", надеюсь, никто не попытается ввернуть в аргумент.

Зависит от требуемого уровня надёжности. В большинстве случаев смска с кодом в качестве единственного фактора -- отличное решение.

Да очень часто оно на практике так и есть. Пароль как бы есть, но его можно сбросить через почту или телефон. Можно этот шаг с паролем пропустить и сразу впускать через телефон.

В большинстве случаев смска с кодом в качестве единственного фактора -- отличное решение.

Решением было бы формировать этот одноразовый код прямо в телефоне, используя крипточип SIM-ки, не пропуская ничего через сеть оператора.

Пока все не обзавелись аппаратными криптоключами на манер японских личных печатей hanko,

Технически, обзавелись почти все. Причем практически даром. Я про чипованные банковские карты и SIM-ки. Вот только их использование в других сферах, такое ощущение, специально ограничивают.

Ну продавать эти чипы в упакованном и пригодном для универсального использования виде на каждом углу - проблема решиться. Но нет, что-то непонятное мешает.

И это проблема пользователя. Суть всех этих введений не в том, чтобы усложнить жизнь Васе Пупкину, а в том чтобы предотвратить колоссальный ущерб от взлома из-за того, что Васе Пупкину было лень думать и он ставить пароль 1234567. Стоимость же самого Васи Пупкина она даже близко не сопоставима для компании с потенциальным ущербом от его деструктивных действий. Потому проще заменить "массового" Васю, на продвинутого Васю, того, который понимает, что эти требования появились не просто на пустом месте.

А по сути статьи, практически на всех современных ноутах есть биометрия, не вижу проблемы в ее использовании. Для настольной машины легко покупается внешний биометрический считыватель. Да и ужасы двухфакторной авторизации в статье, очевидно надуманы. В частности для автора статьи вот это "что заставило меня добавить на телефон пароль (потому что иначе это не работало). " - большое благо, если ему самому не хватает понимания, что на незапароленном телефон вопрос потери средств со счетов и обретение несанкционированных кредитов - чисто вопрос времени.

Банковские приложения имеют свои пины

При доступе к телефону, просто при его наличии можно сделать очень многое даже не подбирая пин. Например кредиты с подтверждением по смс. Или скажем в почта-банке для переустановки приложения нужен номер карты или договора и смс. Сбер переставлял сто лет назад, но не помню чтобы требовались звонки в банк или движения в веб онлайн-банке. Так что не иметь пароль на телефоне, оно очень хорошо автора статьи характеризует.

пин на телефоне не спасет от вынутой и переставленной симкарты, максимум немного усложнит доступ, т.к нельзя будет сразу понять какие приложения использует пользователь

Это уже на хабре обсуждалось: установленный SIM-PIN (или eSim) + хороший пароль на телефоне + отключенное отображение содержания сообщений на заблокированном экране + запрет на подключение устройств по usb без подтверждения = вполне приемлемая защита.

Пин на телефоне, он не спасет и от паяльника в заднице. Но

а)сильно усложнит возможность узнать, какими банками человек пользуется б)сделает полностью невозможным несанкционированные действия с забытым телефоном в короткое время(например на работе отошел в туалет или забыл уйдя за кофе). в) сильно осложнит какие-либо операции злоумышленников с телефоном, потому что в свой телефон симку переставлять они не дураки, история телефона в рамках уголовного дела поднимается элементарно как и сим-карт, так и местоположения.

По-моему то, что телефон должен быть залочен по-умолчанию, оно настолько же элементарно, как и то, что нельзя на банковской карте писать ее пин-код.

Imho если автор пытается писать на тему паролей и потом оказывается, что у него даже телефон был без пароля, то можно только удивляться такой беспечности и легкомысленности, а следовательно и статья начинает представляться в ином свете.

У российского "банка по умолчанию" по умолчанию доступны платежи и переводы по СМС, без банковского приложения. Да и большинство других банков позволяют сбросить пин от приложения банально по СМС. Так что аргумент оратора выше считаю вполне оправданным.

биометрия

Пять неизменяемых паролей, которыми этот Вася лапает что ни попадя

Кстати, вот интересно - почему про идентификацию по рисунку радужной оболочки в последнее время как-то мало слышно? На бытовом уровне неудобно, понятно, но для специфических применений по идее самое то.

Пальцы снять можно со стакана в духе старых детективов. Лицо - тоже не проблема, даже в ИК диапазоне, тут большая сложность непосредственно муляж сделать и его незаметно предъявлять. А вот глаз срисовать без ведома владельца сложновато.

Против атак на конкретного индивида это неплохой вариант, но против воровства биометрии - плохой: все кто заказывает очки или линзы, обращаясь к оптометристу или кто проходит полный осмотр у офтальмолога, потенциально, в пролёте.

Она не дружит с очками. Я ей пользуюсь, в темноте ещё ничего, но при свете дня приходится каждый раз приподнимать очки или ждать 5-6 секунд пока распознает.

Здесь уже была статья о том как entrprise может решить проблему келоггеров.

Видимо, в разработке будущего треть рабочего времени нужно будет доказывать, что я — не верблюд.

Знаете, несколько раз сталкивался в разных (от совсем мелких до весьма и весьма крупных) организациях, где не было правила периодической смены паролей, "пароль по умолчанию" - "Gfhjkm123!" практически у всех сотрудников - а что, требованиям сложности отвечает, да и если коллега попросил по телефону что-то на его рабочем столе глянуть - помочь совсем нетрудно...

...зато никаких бумажек ни на мониторе, ни под клавиатурой...

От брутфорса оно тоже не особо спасает. Компьютеру же всё равно, что именно брутфорсить: "B!):S1MZch"x2YPPwIK^!`kP;tyNbH" или "Aaaaaaaaaaaaaaaaaaaaaaaaaaa!_1". Новость от 2021 года, но я что-то похожее читал намного раньше. Уже давно рекомендуют придумывать не кашу из символов, а длинный пароль. Желательно такой, чтобы пользователь его мог на самом деле запомнить, потому что тогда этот пароль не будет записан на бумажке под клавиатурой или заменён на "qwerty1" при первой же возможности.

Компьютеру же всё равно, что именно брутфорсить

ну не совсем, брутфорсить MySuperPassword гораздо проще чем MySuper@Password123

также первым заходом брутфорсят не в лоб перебирая символы, а по словарям с типовыми фразами и словами

брутфорсить MySuperPassword гораздо проще чем MySuper@Password123

Это потому, что в первом случае - только буквы, а во втором - ещё символы и цифры, плюс пароль длиннее. В моём примере были большие и маленькие буквы, цифры и символы (алфавит из 26+26+10+33 = 95 символов). Это, конечно, тоже важно и я забыл об этом написать.

а по словарям с типовыми фразами и словами

Да, возможно даже используют замену "a" на "@" и "s" на "$" в таких словарях. Но это не опровергает мнения авторов статьи и моего коммента. Пароль должен быть длинным и его не должно быть в базе утёкших паролей. Можно даже собрать пароль из нескольких слов такой базы - получится такой "diceware курильщика" :D

Всё это, впрочем, не отменяет того факта, что для каждой учётки желательно иметь свой уникальный пароль. Поэтому лучше использовать парольные менеджеры или парольные карты.

да-да, пароль про СорокТысячОбезьян : )

К сожалению биометрия это совершенно не "Кто я", а вариант "Что я имею". И правильная формулировка подсказывает действенные, подчас даже жестокие, варианты обхода.

Терморектальный криптоанализ не сильно хуже работает и с "что я знаю", да и "что я имею" от него защищён только в том случае, если носитель успеет уничтожить/выкинуть/передать другому токен до начала анализа.

Если же говорить о терминальном варианте - то есть биометрические системы, которые работают только с живыми органами, то же распознавание радужки.

От такого анализа можно вводить специальные пароли, которые открывают фейковое окружение и сигнализируют всем заинтересованным людям что человек его выдал под принуждением.

Это нужно заранее подготовить правдоподобно выглядящее фейковое окружение. Странно будет, если в телефоне последний звонок совершался полгода назад.

Это не важно. При входе в фейк эккаунт основной эккаунт блокируется, а сотрудника да, придется списать.

Само-собой нужно готовиться. Но если человек обладает настолько важной информацией, что к нему может быть применен ТРКА, то такая подготовка очевидно имеет смысл.

Ну и да, при входе в такой аккаунт настоящий должен быть заблокирован, а все ценные локальные данные физически удалены.

В принципе разведка давно уже такой прием применяет, еще до появления компьютеров - всевозможные пароли, сигналы (знаменитые тридцать утюгов пастора Шлага из анекдотов), которые сигнализируют о провале и опасности.

Забыли упомянуть пароль на БИОС, LAPS, и что в каждом домене свой срок устаревания пароля...)

— 1ГрёбанаяРозоваяРозаБудетТорчатьИзЗадаЕслиМнеНеДашьДоступПрямоБляСейчас!

Пароль не может быть длиннее 30 символов.

По классике жанра: сначала длинный пароль должен приниматься, но при авторизации пароль отрезается справа до 30 знаков и получается, что с новым сверхсложным паролем нельзя авторизоваться (true story одного интернет-банкинга)

Еще одна тру-стори произошедшая лет 15 назад: все логины, отличные только строчной и прописной буквой, в одной ММО заменили, добавив в конце один символ. При этом, если совпадающих логинов было несколько, то символ дублировали 2, 3 раза и т.п. У меня штук 7 таких игроков было в списке друзей. Уж не знаю разослали ли на емейл письма о смене логинов, но больше я этих игроков онлайн не видел.

Еще вспоминается классический протокол VNC (без расширений), который использует только первые 8 символов пароля.

Случайно не Райффайзен? Недавно у них менял пароль и мне не разрешили ставить длиннее чем 30, хотя ровно 30 мало где встречал, обычно либо 8, либо 32, либо 128, либо в бесконечность. Могли исправить.

Так же ICQ работала же) Сочиняй любой пароль, но по факту использоваться будут только первые 8 знаков.

Ещё одна тру-стори примерно десятилетней давности: в белорусском БПС-Сбербанке в форме регистрации нового клиента поле пароля имело ограничение на длину в 12 символов, а в форме логина - только в 10 символов. Результат аналогичен - можно было создать пароль в 11-12 символов, который потом просто нельзя ввести при авторизации.

Вот да, я свой коммент немного неправильно написал, за 10 лет память подвела. Форма регистрации пользователя на уровне фронтенда ограничивала ввод, кажется, до 15 знаков, но поле узкое и что новые звёздочки не появляются не было видно. А поле пароля при логине не имело ограничения... Первый же совет от поддержки был - при входе вводить только начало пароля и, это сработало

Несколько раз натыкался на то, что сгенеренный огнелисом пароль (штук 20 псевдослучайных букв и цифр) не принимался сайтом как слабый.

https://passwordfromhell.com/ в качестве практической реализации.

и надо методом тыка угадать что ему не нравится

===

был случай, который я увидел только в таблице БД, логин, простейший в стиле

ЙаКреведко, не принимался как логин, всё норм, аналогичные похожие работают, а этот нет, копипаста? нет, с клавиатуры — нет, голову сломал… пока на строчку не посмотрел через юникод и не окащалось что в буква Й и её тильдой это бл… ДВЕ разные юникод символа, одельно на И и отдельно на тильду (рукалицо) и умная ОС/браузер/вебсервер/api гейт/js заботливо схлопывали букву в одну Й и оно не работало

а сам логин затянуло из миграции из другой системы

===

к паролям это точно также относилось

Это не тильда, это кратка.

Кстати, явление отвала башки декомпозиции и краткого не так уж и уникально.

P.S. А иногда из-за некорректного преобразования бывает даже "и дважды краткое": й̆

— Извините, этот пароль уже использует user_name.

Секьюрность - уровень Б-г!

Три разных системы аутентификации. Как в насмешку, все три службы поддерживают Single Sign on. Еще и запретили в браузерах запоминать пароли и вообще формы. Приходится перебирать три разных пароля, что бы подобрать нужный, потому как не угадать, в какой системе какая служба аутентификации используется.

Что мешает написать програму, которая имеет один мастер-пароль и хранит все остальные парольные пары?

Ах да, есть же такое. Причем в большом количестве вариантов. С совершенно разным объемом функционала - от простеньких до пупер-навороченных; от локальных до веб-приложений; от хранящихся в корп-облаках продавца/разработчика до имеющих возможность установки на домашний комп.

хранящихся в корп-облаках продавца/разработчика

То есть, листочек не клеится к монитору, а отправляется продавцу/разработчику

Выбор. Я написал о наличии выбора. Широкого. Например для себя я написал программу, которая крутится на моем сервере и не содержит мастер-пароль. Те даже если зайти в нее, хакнув пароль на входе (он есть, но не сложный), то максимум что получат - это несколько первых и последних символов _разных паролей_ к аккаунтам, которые можно получить только зная мастер-пароль. Ну еще можно узнать логины и ресурсы. Но на мой взгляд последнее не смертельно.

то что ваш дуршлаг который вы называете программой вы сами не можете взломать не означает что его не взломают другие. доверять стоит общепризнанным программам которые прошли аудит безопасности keepass например.

Ктож спорит. Но вот Вы ее видели? Думаю нет. А потому можете еще какие-нить сравнения придумать, а то "дуршлаг" - как-то не забавно.

Доверять общепринятым - да пожалуйста, доверяйте. ИТ тем и привлекательно, что можно выбрать любой путь, ведущий к цели. И если он окажется ведущим в ад, то Каждый Взрослый Индивидуум Сам Себе Злобный Буратино.

И, кстати. Ломать особой необходимости нет. повторюсь, МастерПароль там не хранится. Алгоритм генерации пароля использован публичный, CRAM-MD5. Те даже зная один пароль и имея перед глазами код генерации, мастер-пароль вы все-равно не получите. А значит один проишаченный пароль не станет угрозой остальным.

В качестве эксперимента могу даже организовать доступ и забить туда три учетки. И один пароль сказать. Ну или то количество, которое Вам будет достаточно на Ваш взгляд. Разумное.

Другое дело, что и автору статьи моя прога не является как оказалось решением. Где-то тут это уже обсуждалось.

То есть настоящий пароль - это функция от того, что хранится в вашем менеджере и некоего ключа (мастер-пароля) в вашей голове? Плюс есть ещё пароль-на-входе?

Навскидку вижу проблему по сравнению с традиционными менеджерами паролей: есть не одна, а две сущности, уязвимые к забыванию. Любая из них лишает доступа.

Не говорю, что это прям смертельно, баланс рисков и удобства у каждого свой. Но персонально меня это уже сильно напрягало бы.

На входе пароль больше для проформы. И, кстати, при наличии физического доступа к базе - пароль на входе сносится за пару минут.

Начальные условия для себя я сформулировал так: мне необходима база хранения карточек с парами ресурс-логин. В карточке должно быть поле "версия" на случай необходимости смены пароля на паре ресурс-логин. Должны присутствовать ряд удобств. Физический доступ к коду можно получить только с сервера предприятия. При этом доступ к карточкам должен быть из любого места где есть интернет и браузер (при известной ловкости вполне хватит curl :)).

Так что я зпоминаю только Мастер. Он практически всю жизнь со мной :). Но если учесть, что ограничения на длинну и способ написания Мастера нет, то....

Жду шутку про ректальный термокриптоанализ. Он сработает, сразу говорю, уже при угрозе применения. Вот тут слабое место.

Подскажите, где сейчас взять pgp?

Особенно интересует pgp-диск работающий со старыми файлами пятилетней давности.

Я правильно понимаю, что если хочется периодически вносить изменения в этот файл, то надо будет его сначала дешифровать, в него писать, а потом шифровать?

А 7z позволяет это делать на лету просто через сохранение файла и закрытие архива.

Тут случайно нет нигде подводных камней?)

Есть.

Условный Keepass не показывает пароли открытым текстом при настройках по умолчанию, тем самым вы защищены от shoulder surfing.

В случае текстового файла - нет.

shoulder surfing

Это когда сотрудник идёт на обед с другого конца офиса через ряд кресел и обязательно заглянет в каждый монитор по пути. Сёрфер, блин

Или когда кто-то сидит и работает в аэропорту в зале ожидания, а всем так и надо заглянуть в монитор.

Или в самолёте - боже упаси оказаться на среднем кресле в ряду и решить поработать (чуть лучше на крайнем у окна, примерно также плохо у прохода).

Или в метро/трамвае/автобусе достать телефон с почтой - читать сообщение будете не только Вы, но и ваши соседи вокруг. А если там не латиница и кириллица - то ещё и соседи соседей придут посмотреть на диво дивное.

Или операторы видеонаблюдения, у которых без малого FullHD@60 PTZ камеры без дела висят.

Или засранцы в очереди к банкомату, которым, почему-то, интересно что у вас там за пин код такой секретный и сколько денег вы собираетесь снимать.

И ещё сотни разных ситуаций.

Зашифрованный листочек, с ключом по паролю, от которого хранится только хеш.

Мгм. Есть такой софт.

Либо со вводом через буфер обмена, что автору не подходит (вставка из буфера-с не работает).

Либо с эмуляцией ввода с клавиатуры, что неудобно и чревато утечками ещё сильнее.

Вы совершенно правы. Это истинная задача, про которую написана статья. И действительно очевидных способов решить (ну, кроме карточек https://habr.com/ru/post/664274/comments/#comment_24318426, да и то под вопросом - как сканеры себя поведут - надо смотреть) я не вижу.

Я бы... немножко переформулировал, задача - отделаться от "священной коровы заботы о брутфорсе", желательно без переворачивания всей структуры сесюрности вверх ногами.

Но борьба то ведётся со следствием, а не с причиной. И вызывает сложности у совершенно непричастных людей, вот в чём беда.

Но борьба то ведётся со следствием, а не с причиной.

Боюсь мог неверно понять. Можете чуть укрупнить тезис?

Конечно. По аналогии с дверными замками, для удобства и компактности текста.

Спереть/скопировать/подобрать ключ можно буквально парой способов.

Получить доступ к замку - тоже.

Но вместо того, чтобы наладить учёт использования ключей и ограничить доступ к замку, люди продолжают упражняться в вычурности, вложенности и одноразовости ключей. Ну и ключницы клёвые ещё сделали.

Боюсь, истории уже известно, какое из этих двух множеств мер удачнее... но да когда в IT учитывали уроки истории...

И это при том, что в IT, вообще-то, куда легче устроить и учёт ключей, и надзор за замком... и отлов случаев нарушения и того, и другого... Но вахтёр в общежитии всё ещё почему-то работает надёжнее, чем лучшие образцы популярных технологий сесюрности!

Да, еще пароль на BitLockerTPM и прозрачная расшифровка в помощь. В таком сценарии BitLocker защищает от оффлайн-атак, а за авторизацию отвечает Windows.

а потом внезапно чтото идет не так...

Мой личний пример - неудачное обновление ОС на HP Zbook. Единственное что учетка МС и ключ на сайте МС есть. Но так везет не всегда и не всем

Ненавижу битлокер. По какой то причине все ноуты у нас от Леново в конторе. На какой то очередной перезагрузке-обновлении битлокер загружается до нормальной инициализации клавиатуры. И дальше начинаются пляски с бубном...

-Пароль?

-********

-Ы, не угадал!

(первые пару раз думаешь что ошибся, ну с кем не бывает)

-********

-Опять не угадал!

(тут важно считать попытки, с пятой он залочится и придется поднимать ноут через звонок в IT)

-********

-Не-а.

-Hard reset

И я уже дважды лочил ноут зная свой пароль, потому что хз что там оно вводит на самом деле, если клава не прогрузилась.

Я оптимист и считаю, что мы не дойдем до того, чтобы тратить час, проходя 10-factor authentication, Должен быть качественный скачок к упрощению. Ну не должен человек помнить 10-20 паролей и менять их. Но вот когда это будет и как?

О, как это знакомо.

причем если связь по VPN разрывается, то Outlook надо перезапускать (он потом снова не переконнектится почему-то)

Думал, что меня одного бесит эта проблема. Не могу понять, почему не добавят автоматическое переподключение?

Не могу понять, почему не добавят автоматическое переподключение?

Невоспроизводимый кейс. Программист тестировал у себя в локалке и у него все работает. Попробуйте перезпустить свой рутер.

Скорее всего домен корпоративной почты резолвится через инет в один айпишник, а через VPN в другой, внутренний. Когда рвётся VPN почтовый клиент резолвит домен, получает и кэширует какой-то не внутренний IP, а на том IP порты почты не открыты.

Я, помню, даже карточки делал по размерам кредитки, чтобы их можно было хранить в бумажнике. Вполне, кстати, рабочий вариант был, со штрих-кодом, который можно было по-быстрому считать сканером и не вводить вручную.

Круто. И безопасники не докопаются ;).

Сканеры, в основном, были Argox (AS-8000, по-моему), и еще какие-то китайские с aliexpress. На них можно переключать режим работы, по-умолчанию установлен HID (как клавиатура), соответственно работают без дополнительного шаманства.

Минус только один — у каждого ПК должны быть сканеры.

Вообще, n-ное количество новых андроид устройств умеет притворяться HID клавиатурой. Либо при подключении по USB, либо Blueеooth-овской. Так что их можно обучить работать таким сканером. Ну и менеджер паролей заодно туда же поставить можно. А чтобы пароли на убежали - после настройки всего больше к сети его не подключаем.

А вот сканером «пикать» заламинированную бумажку… ммм… очень лампово, аж на душе теплее становится :)

(задумчиво) Интересно, насколько просто в домашних условиях изготовить и заюзать карточку с магнитной полосой. Будет еще 'ламповей'.

Ну для России - ЕСИА и токен-"флэшка" с ЭЦП - вот Вам и авторизация. Насчет "везде" - ну это пока сложно (даже в Российском сегменте через ЕСИА только госорганы могут, а вот ВК или ОК - неа :( и на сервак железный для логина в IPMI не прикрутишь....). Хотя - как вариант - софтинка-хранилище паролей типа KeePass с входной авторизацией по токену + до кучи двухфакторку с СМС прикрутить ?!

Для онлайн-авторизации чаще бесполезно, чем полезно, потому что даже TOTP сравнительно мало кто поддерживает. Куда скорее найдется второй фактор по SMS, несмотря на то что TOTP не стоит дополнительно ничего, а SMS 2FA стоит денег.

Всегда было интересно, как с точки зрения ИТ-секьюрити дела обстоят в чисто девелоперских компаниях.

С одной стороны все должно быть исключительно строго (ограниченные учётки, длинные пароли, политики безопаcности, white list разрешенного софта, DLP системы и прочее), а с противоположной стороны должна быть полная свобода действий "да вы что, с ума сошли, как я компилировать буду, у меня половина библиотек из .\system32 вызывается, какие UAC???"

Интуиция подсказывает, что печеньки, пуфики и иксбоксы всё-таки на стороне разработчиков, а ИТ-security испытывает перманентные боль и страдания, выдавая очередные админские права. Или я ошибаюсь, все не совсем так?

Не только ИТ-security испытывают.... Как "немного сисадмин" часто сталкиваюсь с тем, что куча-КУЧА софта не может установиться без админских прав. В итоге - меня народ дергает и я ставлю им софт под своими правами. НО - софт - блин из разряда "калькулятора-пишмашинки" - нафига им при установке админские права.... И напрягает (это уже больше как домашнего админа) - куча софта, который ставится в папки профиля пользователя, а не в ProgramFiles (ProgramFiles(x86)) хотя бы, а желательно - по выбору папки....

На самом деле правильно написанная программа для Windows должна удовлетворять таким условиям:

1. Исполняемые файлы должны находиться в %ProgramFiles% (%ProgramFiles(x86)% если программа 32-х битная, а ОС 64-х битная);

2. Данные на диске должны храниться в %ProgramData% если это общие для всех пользователей данные;

3. Если данные локальные для пользователя они должны храниться в %APPDATA%;

4. Локальный для пользователя кэш и прочие данные которые допустимо потерять должны находиться в %LOCALAPPDATA%;

5. В реестре общие данные в HKEY_LOCAL_MACHINE;

6. В реестре данные пользователя в HKEY_CURRENT_USER.

Вот тогда это будет нормально написанная программа которая будет совместима с актуальными версиями Windows и со всеми теми технологиями которые применяются в корпоративном секторе (SRP, AppLocker, Перемещаемые профили и т.д.) и не будет вызывать боль ни у юзера, ни у администратора.

А Майкрософту давно уже пора на уровне системы заблокировать исполнение файлов, находящихся не в %SystemRoot%, %ProgramFiles% и %ProgramFiles(x86)%. Это на корню срубило бы подавляющее большинство вредоносного ПО. Но потеря совместимости с говнософтом сделать это не позволяет. Решается впрочем ручной настройкой SRP/AppLocker, но про это мало кто знает.

Да, в принципе всё можно сделать через SRP или AppLocker. Но во-первых они выключены по дефолту (а важно именно это!), во-вторых их настройка не совсем тривиальная задача (можно выстрелить себе в ногу) и обычный пользователь с этим не справится.

Вероятно что-то подобное они пытались реализовать в новомодных UWP приложениях. Но это настолько не взлетело, что я даже не утруждался изучением этой темы.

В реестре лучше ничего не хранить.

Обоснуете?

Реестр - это специально спроектированная база данных. Почему бы не хранить что то в базе данных?

Тут логика похожа на "дать любой другой индекс диску C". Предполагается, что во многих вирусах такие данные захардкождены, поскольку у большинства именно этот диск является основным диском ОСи. То же самое с реестром.

Потому что он не переносим. Данные на другой компьютер так просто не закинуть. По крайне мере рядовому пользователю. Да даже на этот же компьютер не закинуть, после переустановки Windows.

Потому что не мультиплатформа.

Потому что можно забыть удалить ненужные данные и они будут висеть там мертвым грузом. Скорее всего их никто искать не будет и даже не догадываться о их существовании.

Как часто вы делаете резервную копию реестра? Я не исключаю какие-то специфические случаи, но нормальный пользователь спросит: "а зачем?".

Хоть реестр существует со времен Win 3.1, какие гарантии, что он не поменяется в будущем?

Хоть реестр существует со времен Win 3.1, какие гарантии, что он не поменяется в будущем?

альтернатива то какая?

обычно хейтеры реестра в пример юниксы ставят, а там вообще разброд и шатание в этом вопросе… конфиги в etc? или в /usr/local/etc? или в /usr/lib/prog_name/etc? или вообще ~/.myprog_name/config? а если это солярка?

и по сравнению с этим реестр прямо образец стабильности

Потому что не мультиплатформа.

много кому это нужно? винда и мультиплатформа? это фраза из мира юникса

Потому что он не переносим.

не так однозначно, можно выгружать нужные ветки и они отлично переносятся

Потому что можно забыть удалить ненужные данные и они будут висеть там мертвым грузом. Скорее всего их никто искать не будет и даже не догадываться о их существовании.

вы давно etc чистили? в линуксе если ему больше 10 лет, в etc будет адская свалка конфигов из которых часть может стать некорректной

Потому что он не переносим

Даладно ;) Импорт-экспорт через .reg файлы вполне переносим. Правда, нужно понимать, что переносится, а что нет. Совсем как конфиги в unix, ага ;)

Потому что не мультиплатформа

Windows only, да. Но мы же про windows? Случай, когда настройки сферической мультиплатформенной программы хочется перенести с windows на Linux, можно не рассматривать. Даже если это файлы - оно не заработает как хочется. Хотя бы из-за того, что в windows нет каталога /var, а в Linux - диска C:

Как часто вы делаете резервную копию реестра?

Как планировщик backup настроен. Он либо работает, либо нет.

какие гарантии, что он не поменяется в будущем?

Никаких. И что? Как только поменяется - появится программа для миграции.

А как же приложения из "MS Store"? (хотя у меня они вызывают больше недоумения, чем принятия)

А Майкрософту давно уже пора на уровне системы заблокировать исполнение файлов, находящихся не в %SystemRoot%, %ProgramFiles% и %ProgramFiles(x86)%.

А как в таком случае запускать извечный Setup.exe?

А как же приложения из «MS Store»? (хотя у меня они вызывают больше недоумения, чем принятия)

Здесь я уже высказался по этому поводу. Похоже, что они у всех вызывают недоумение.

А как в таком случае запускать извечный Setup.exe?

Хороший вопрос конечно. Но вы от меня хотите получить полное ТЗ на реализацию технологии? :) Хорошо. Дело в том, что это решено уже в некоторых других ОС (скажем в Андроиде том же). Программа должна устанавливаться из пакета, который не подразумевает исполнение кода оттуда. И в винде уже с незапамятных времён есть такие инсталяционные пакеты — .msi-файлы. Я правда честно скажу, что не знаю подразумевается ли там исполнение кода из них в момент установки или нет. Но я хочу сказать, что всё можно придумать при желании. Кстати дефолтные правила в AppLocker подразумевают как раз, что .msi это отдельный тип исполняемых файлов, который можно разрешить на запуск не разрешая исполнение других типов исполняемых файлов. Т.е. некие зачатки этого уже есть на самом деле.

Да, конечно, можно сказать, что ничего не мешает запаковать вредонос в .msi, пользователь его установит и далее он уже будет успешно запускаться из доверенного каталога. Но это, извините, уже совершенно другой уровень взаимодействия. От таких сценариев можно избавится только полностью отобрав у пользователя админские права на машине (привет iOS), что очевидно не приемлемо для личных машин. Но даже это всё равно устранит массу проблем. В пример можно привести тот же UAC. Он по сути не отбирает админские права и не запрещает запустить вручную всё что угодно, всего-то нужно подтверждение нажать. Но благодаря UAC вымер целый пласт вредоносов закрепляющихся в системе, породив попутно такую гадость как шифровальщики, которым не нужен доступ ни к каким системным объектам, а только к данным пользователя которые UAC не огораживает.

В корпоративной среде всё сильно проще. Там у пользователя отбираются админские права и весь софт устанавливает администратор, который подразумевается, что осознаёт, что он делает. И не надо при этом ныть, что много тикетов — это ваша работа. Но в корп.среде в принципе это и так уже работает при помощи упомянутых SRP/AppLocker.

А как же приложения из "MS Store"?

Никак. UWP умер. Вот начало панихиды.

ХЗ, как в Win11 дела с этим обстоят прямо сейчас, правда. Сам не переходил ещё.

А Майкрософту давно уже пора на уровне системы заблокировать исполнение файлов, находящихся не в %SystemRoot%, %ProgramFiles% и %ProgramFiles(x86)%. Это на корню срубило бы подавляющее большинство вредоносного ПО.

И геймеры такие дружным строем пошли на...

Сначала нужно как-то вправить мозги "гигантам индустрии", чтобы перестали упражняться в засовывании папок с нужными исполняемыми файлами в довольно неожиданные места.

И геймеры такие дружным строем пошли на...

В смысле? Чем игра отличается от любой другой программы? К тому же я особо подчеркиваю, что не надо впадать в крайности. Выше я описал как примерно это может работать. При желании это должно отключаться, точно так же как сейчас можно выключить UAC. Винда всегда была достаточно гибко настраиваемой ОС, надеюсь и впредь останется таковой. Примеры жёсткого огораживания мы можем наблюдать например в iOS. Так делать не надо.

Сначала нужно как-то вправить мозги «гигантам индустрии», чтобы перестали упражняться в засовывании папок с нужными исполняемыми файлами в довольно неожиданные места.

Я про совместимость с говнософтом сразу и написал. Ничего страшного тут не вижу. UAC отучил хранить конфиги в %ProgramFiles% рядом с экзешником, и тут отучаться постепенно.

Так "Майкрософту пора заблокировать на уровне системы" или "при желании должно ВКЛЮЧАТЬСЯ"?

И с каких это пор опора и поддержка всея гейминга РФ, лаунчер от Мэйлру, он же (после перекраски) бета-версия лаунчера ВК, оказался... кхм... кхм-софтом? У них штатная папочка хранения игр вне перечисленных Вами.

А Ориджин с его привычкой гонять инсталляторы откуда попало?

А DRM-free установщики с GOG?

Нет, батенька, не я тут в крайности впадаю.

"Давайте из-за того, что какие-то бараны в %КОРПОРАЦИЯNAME% в очередной раз забыли, как правильно делать пароли, усложним геймерам (и домохозяйкам, и любым непричастным юзерам) жизнь ЕЩЁ СИЛЬНЕЕ! И ещё! И ещё!"

Боромир, это ж... ну Вы поняли что...

И что, простите, мешало Мэйлру/ВК размещать свои файлы где положено? Уж не желание ли охватить как можно большую аудиторию, которая должна иметь возможность поставить их софт на ПК в том числе не имея на нём админских прав (читай — корпоративных ПК)? Что автоматически переводит эту категорию софта в потенциально не желательные. Наряду например с такими изделиями как Яндекс Браузер и даже, внезапно, Google Chrome, который на старте не брезговал подобными приёмами.

И тот же Chrome сейчас остепенился и имеет нормальный инсталлятор и устанавливается куда положено. Как пример софта прошедшего путь от потенциально не желательного к нормальному (впрочем старая версия инсталлятора вроде бы тоже существует до сих пор).

И то и другое отключается при желании.

Я как пользователь не хочу, чтобы было включено по умолчанию то, что мне не понадобится никогда (и при этом имеющее довольно неочевидные способы отключения).

Если у Вас это вызывает удивление - что ж, я принимаю пожертвования оперативкой. Исправной. Не резиновая она у меня, знаете ли.

А вот время, потраченное на борьбу с этой ахинеей, увы, не вернуть...

И деньги, уплоченные за наличие в наиминимальнейшем Home дистрибутиве этой заведомо энтерпрайзной фигни, - тоже.

И что, простите, мешало Мэйлру/ВК размещать свои файлы где положено?

А где положено то?

Исполняемый файл на то и исполняемый, чтобы исполняться.

Всё.

Кому надо обмазаться сесюрностью - ставьте антивирусу опцию "ВСЁ не попавшее в список доверенных файлов - в карантин." Нет файла - нет проблемы. С причиной бороться надо, а не с "мне кажется, это может быть небезопасно once in a blue moon".

Нет, блин, надо изобретать очередной UAC, только ещё назойливее и ещё глубже зашитый.

Спасибо.

(следующим номером будет, видимо, запрет распаковывать архивы где попало. А то они могут содержать DLLки, которые могут случайно подхватиться экзешниками из этой же папки, что тоже может привести к чему-нибудь несесюрному...)

А знаете какая самая быстрая ОС на ПК? Это DOS. Там максимальное быстродействие и прямой доступ к железу. Мне нравился DOS. Но эволюция решила по другому.

Производители пилят операционки под целевую группу. А целевой группе в массе не нравится терять данные и переставлять систему каждую неделю после открытия очередного аттача из почты «Очень важный документ.docx.exe». Кого это не устраивает те да — вынуждены выпиливать из ОС все им не нужное, твикать, ставить сборки

Если приложение обновляется автоматически, то тоже ничего не меняется. Куча приложений (например Chrome Enterprise, Adobe Reader) сейчас уже обновляют сами себя не требуя админских прав. Для этого в момент установки приложения устанавливается служба, которая работает с правами системы и может соответственно обновлять файлы своего приложения не требуя от пользователя прав админа.

выдают выдают. Не сразу, после третьего-четвертого тикета в техподдержку "ААА! введите пароль в UAC", но выдают локального админа.

Про скрипты из статьи - кстати виндовый РДП умеет шарить папки и пересылать файлы между хостами (а если один из хостов - православный линукс, так и вообще все карты в руки. Putty,Pscp, XMing - чтобы визуальные программы запускать на линуксе, а смотреть на них и тыкать мышкой - под виндой)

кстати виндовый РДП умеет шарить папки и пересылать файлы между хостами

Речь идёт об очень огороженных кейсах с Disable clipboard redirection и drive redirection в Enabled через GPO с домена. А если сервера ещё доступны только через citrix...

в таких проклятых случаях я использую корпоративную почту - создаю черновик на одной машине, аттачу файлы, сохраняю. Потом открываю свой черновик на другой машине.

PS: если такое постоянно, а не один-два раза за год, то стоит задуматься о новом месте работы.

Вы, наверно, не понимаете юзкейса. Никакой почты не будет на таргетной машине, это будет своя закрытая сетка, в которую из внешней сети без ситрикса или 2го жутко огороженного LAN-а не попасть.

Скажем, если вы суппортите SQL или OS, или даже просто Tomcat на сервере у клиента Х в закрытой корпоративной сети. Серверов - сотни или тысячи. "Задумываться о новом месте работы" довольно радикально, учитывая, что это довольно частый случай как ICT support работает.

Конечно в таких ситуациях можно найти выход, либо "полу-официально", либо найти болт с "хитрой резьбой" (если можно как-то поднять SSH-туннель), ну, или молиться, что существует джамп или тул-сервер, куда хотя бы можно как-то аплоуднуть скрипт или файл и оттуда уже по SCP\SMB\FTP\NFS скопировать куда нужно.

ОК, действительно - такого глубокого саппорта у меня в практике еще не было. Разве что далекие филиалы той же организации или странные анально-огороженные билд-\тест- сервера (типа "сверхчистые" и "сверхограниченные" и т.д.)

PS: один раз было - встроил дебажную консоль (кто сказал бекдор?) в специальную сборку для одного конкретного клиента, чтобы посмотреть на его конкретное окружение, но это был таки один уникальный клиент.

Всегда было интересно, как с точки зрения ИТ-секьюрити дела обстоят в чисто девелоперских компаниях.

С одной стороны все должно быть исключительно строго (ограниченные учётки, длинные пароли, политики безопаcности, white list разрешенного софта, DLP системы и прочее), а с противоположной стороны должна быть полная свобода действий "да вы что, с ума сошли, как я компилировать буду, у меня половина библиотек из .\system32 вызывается, какие UAC???"

На этом рынке Linux + OS X > Windows на рабочих лаптопах. Почему? В силу того, что сейчас клауд/контейнерная/серверлесс эпоха, а в клауде дефолт это линукс-инстансы - таких больше даже в Microsoft Azure. Исключение - геймдев (он весь на винде), embedded(здесь нет OS X и Linux значительно меньше Windows) и, вероятно, разработчики корпоративного софта (it depends). На Linux и OS X у разработчика обычно локальный рут, Linux даже принято ставить на лаптоп самостоятельно, однако существуют полиси от секьюрити, и если поймают, что ты её не соблюдаешь, то накажут. Среди полиси всегда есть требование шифрования диска. За соблюдением полиси следит корпоративный троян, который стучит на сервис, который контролирует Security Department. В первый день, когда устраиваешься на работу, тебе выдают лаптоп - макбук про или ультрабук с дефолтной убунтой, которую накатила IT (обычно сносится разработчиком и ставится любимый дистрибутив), и дальше разработчик идёт в корпоративную вики, и читает и выполняет ман по установке SDK и всего того, что нужно, включая троян от секьюрити департамента.

У нас отделу разработки сразу выдают локальные админские права. Потому что зоопарк приложений для работы с embedded требуется впечатляющий.

Рассказываю: ставим Cyberark PAM, даём ему доступы на юат и прод, забираем доступы у девелоперов, создаём им привилегированные учётки, добавляем в сейфы ПАМа, даём доступ в сейф, создаём компоненты для подключения, пускаем только через аппрув.

В итоге у них есть админский доступ, он контролируется, они не знают пароля от учётки.

Это крик души

Капну жижи на гендерные различия. Нам, мужикам еще ничего. Ну попросил сайт придумать пароль - матерных слов в английской транскрипции больше чем достаточно.

У меня жена - классический гуманитарий.

Вся эта вакханалия с паролями то на школьные дневники детей, то на квартплату, энергосбыт, валдберриз и алиэкспресс (куды без них) и прочее, почта рабочая, gmail для аккаунта телефона - вообще загоняют ее в такой сначала ступор, а потом раздражение, что сам боюсь. Причем во всей этой вакханалии в одном месте добавь заглавную букву, то непечатный символ. В общем ежемесячный ритуал квартплаты перерастает в расстройство на несколько дней.

В общем жесть одна. Хотя по сути в быту надо помнить всего 2-3 пароля, там где могут СНЯТЬ деньги.

И то, что последняя дискета из набора 40 дискет для Borland C на 99% процентах выдавала характерный звук ползанья головки и... не читалась.

А установка винды с дискет - тот еще аттракцион. У нас в институте была кладовщица, которая на полном серьезе полагала, что овальный вырез на 5 дюймовой дискете предназначен для пальца.

keepassxc вашей жене в помощь, или вообще какой-нибудь облачный lastpass.

Ну попросил сайт придумать пароль — матерных слов в английской транскрипции больше чем достаточно.

У меня при создании первой кредитки возникли сложности, когда я поставил в пароль (вроде ведь даже не кодовое слово, а то что только я буду вводить) ругательство. Причём клерк заявление принял, но уже дома раздался звонок и оператор категорически отказывалась это слово в свой компьютер вводить. Причём ведь даже не мат был, а что-то совсем лайтовое типа «здравствуй_жопа_новый_год».

Ну не должен человек помнить 10-20 паролей и менять их. Но вот когда это будет и как?

Я эту проблему решил просто — использую один пароль во всех корпоративных сервисах, а при необходимости смены просто шаблонизирую, добавляю номер месяца в конце. Не очень безопасно? Ну, да, не максимально безопасно. Но в критичных сервисах вроде гитхаба включена 2FA, а взлом некритичных я переживу, и компания переживёт. Это некий баланс между секьюрностью и продуктивностью работы.

Энтерпрайзную безопасность тоже нужно уметь готовить (а не "добавили еще один домен").

К примеру: Логин на лаптоп по Hello, интегрированная с ним же система SSO = простой доступ с авторизацией к корпоративным ресурсам. (Для linux/mac свои примочки есть)

Remote VPN интегрирован туда же (пример: Prisma)

Для доступа с elevated account и/или в более защищенные части сети - требуются кренденшиалы из какого-нить Vault энтерпрайзного класса (с выбором систем по заявке, approval chain и вот это всё, например CyberARK). Для доступа к Vault - 2FA. И даже если такой пароль гвоздиком на монитор прибьют - он действителен до конца раб. дня (или что там в заявке), что уже лучше чем было.

В итоге знать/менять нужно пароль от своего акка и как пройти 2FA. Всё.

Бумажка, наклеенная на монитор, является абсолютно невзламываемым снаружи хранилищем паролей))

На этот случай есть наблюдение через окно (канал утечки, впрочем, перекрывается правильным расположением бумажки вместе с монитором) и старое доброе физическое проникновение в помещение.

Уборщица помыла полы, и вынесла мусор. С мусором, заодно, и все учётки

ну не, рабочий стол должен быть исключен из списка уборки уборщицей по умолчанию. (хоть пароли хоть не пароли)

Это лишь малая часть того, что может натворить уборщица.

А вообще, я помню 10 лет назад, прихожу на работу (IT отдел, отдельный запираемый кабинет) а у меня на мониторе - разводы. Встретил АХОшника, говорю пусть твой персонал не трогает мой монитор, я сам за ним ухаживаю. Не помогло, иногда нет-нет но история повторялась.

Это да, работаю оутстаффером, соответственно практически все корпресурсы у меня продублированы, поэтому имею постоянные смены паролей, с требованиями плана - пароль должен содержать буквы и цифры, японские и корейские иероглифы, не меньше тридцати спецсимволов, клятву в верности Сатане и еще стопятьдесят требований.. Все это неимоверно задалбывает.

В итоге у меня есть помимо менеджера паролей еще и текстовый файлик со всеми этими паролями, и плевать мне на "сесурность", я практически на все 1000000% процентов уверен что эти мои аккаунты никому вообще никуда не упирались и никто пальцем не шевельнет что-бы их украсть - ничего ценного там для человека со стороны нет, и испортить ничего критичного для бизнеса я при всем желании не смогу, соответственно и злоумышленник под моим аккаунтом этого не сделает.

Во-первых, сам Микрософт уже 2-3 года назад признал, что требование менять пароли неправильное, и убрал это из рекомендаций.

Во-вторых, мы вечно решаем дихотомию между безопасностью и удобством. Если где-то выбрали максимальную безопасность, то смиритесь со страданиями. И наоборот - если выбрали полное удобство, то не жалуйтесь потом, что у вас всё унесли, зашифровали вам файлы и продают ваши данные в даркнете.

Это не дихотомия, потому что оба ваших варианта исходят из "бесплатности" средств. Если это не проблема, то есть весьма широкий выбор аппаратных средств.

Если кто-то выбрал сверхбезопасность, то он не очень хороший специалист по-видимому.

Никто ведь в здравом уме не будет надевать бронежилет высшей степени защиты, каску, спасательный жилет и дыхательный аппарат замкнутого типа, для прогулки до магазина в безопасном районе. Меры безопасности должны быть адекватны угрозам.

Сам Майкрософт уже снова говорит, что пароли надо менять, и почаще. Но есть одно "но" - вначале настраивается Passwordless и нормальный Zero Trust User Access, а потом пароли меняются на случайные строки (и регулярно ротируются автоматом), т.к. юзеру пароль больше не нужен. :)

Все пароли ко всем клиентам хранятся в отдельных файлах в клиентских папках.

Есть правда некоторые упоротые, которые в RDP не включают копипаст, но это компенсируется доступностью гугл диска (sic!).

Самая любимая дискуссия с лондонскими секуристами была когда просил включить отладку на 1С сервере. Они меня хотели убедить, что режим отладки это вредно, а я им писал, что в следующий раз обязательно буду с ними советоваться, когда надо будет искать почему документ не проводится. Конец недельной дискуссии положила местная финдир, которая имела вес и рявкнула на секуристов через топ-менеджмент.

Ну не должен человек помнить 10-20 паролей и менять их. Но вот когда это будет и как?

Посмотрел сейчас, у меня в keepass хранится 247 записей

Просто безопасность не всегда нужна и важна. Там где речь о чувствительной информации или деньгах - там безусловно нужна и смена паролей и дополнительные факторы аутентификации.

Но есть куча примеров, где эта избыточная забота о паролях вредит и лишь портит людям жизнь, именно там и живут листочки с паролями на мониторах.

Был такой дядька Майкл Робертсон, создатель mp3.com и дерзкого дистрибутива Lindows (Debian+KDE3) для обычных локалхостов. Дистрибутив был настолько дерзкий, что по умолчанию всех пускал под root'ом, просто не заморачивая пользователей учётными записями. Уже тогда всем пользователям других Linux давно говорили, что под root'ом сидеть ни-ни (вы всё сломаете!), хотя по сути ничего страшного не произошло и никто ничего в Lindows не ломал. Они потом переименовались в Linspire из-за суда с MS, получили свою минуту славы и тихо померли по другим причинам. Но факт остаётся фактом: не пугайте юзера, и он ничего страшного не натворит. Разумеется, это было давно и на десктопах, и сейчас сидеть под root'ом нет смысла (а кое-где он вообще отключён). В общем, нужен здравый смысл, а не паранойя.

По начальному фото вспоминается история админа, который давал интервью телевизионщикам на фоне монитора с наклееными паролями..

Тоже приходится использовать много паролей, которые периодически надо менять. Может, есть уже что-то типа такого - маленькое устройство со считывателем отпечатка пальца и небольшим сенсорным экранчиком (по размеру как фитнес-браслет без ремешка), подключаемое по usb или по BT. Изображает из себя HID устройство.

Как вижу использование - подключил, приложил палец, на экране выбрал нужный пароль, тыкнул и отправил его в поле ввода. Актуализация паролей через приложение.

Были проекты, и чисто самоделки, и на Кикстартер выходили - но как-то не пошли в народ.

Вы хотите что-то типа этого https://habr.com/ru/post/305594/ проблема в том что вас очень мало

ну вообще грубо говоря вы предлагаете доступ по хардварным токенам, этим часто кстати в банках пользуются, но это всё не исключает обычные пароли или как минимум пинкоды на самих хардварных ключах… и взлом такого ключа дает… ну прям приз в виде доступа 'везде и сразу'

Ровно такой же, как взлом софтового менеджера паролей. Хуже того, если сопрут железку, это будет заметно сразу, а файл можно слить без ведома владельца.

Разумеется, в дополнение к фактору "я имею" нужен второй - код на мини-клавиатуре ("я знаю") или, как предложил автор, отпечаток ("я являюсь").

Посмотрите на FIDO2 Keys, если еще не видели. USB/BT приблуда. Внутри лежит сертификат. Разблокируется отпечатком пальца/PIN. Поддерживается всеми современными Identity Provider'ами: Microsoft, Google, Okta и т.д.

И почему при развитии техники, которая должна облегчать жизнь, она (жизнь) становится все хуже и хуже?

Правильнее спросить - а с чего вдруг жизнь должна становиться лучше? И потом на этот вопрос нужно правильно ответить. Но это означает - признать собственные проблемы. Поэтому жизнь скрывающих ложь самим себе всегда будет плохой.

Короткий ответ - цель другая. А какая конкретно - зависит от степени лжи самому себе.

И почему при развитии техники, которая должна облегчать жизнь, она (жизнь) становится все хуже и хуже? Почему количество ритуальных плясок, перед тем, как ты начал работать, все увеличивается и увеличивается?

А это потому что люди очень быстро забывают 'как было раньше' и начинают жаловаться на мелкие недочеты забывая что раньше хуже было в РАЗЫ

грубо говоря 'у погрузчика течет гидравлическая система, раз в неделю его приходится чинить, кошмар, его задача облегчать труд а геморроя всё больше и больше от этой техники!'

при этом в рассуждении забываем почемуто что БЕЗ погрузчика, РАНЬШЕ, ящики надо было вручную таскать и грузчик сейчас один нужен который за рулем сидит, а раньше человек 20… но дааа, текущая гидросистема это страшное усложнение жизни

и если про айти. допустим бухгалтер печатает человеку справку, продирается через пароли, мучается с цитриксом, настраивает принтер… ужас, где облегчение жизни? вот рааньше…

а РАНЬШЕ!!! был отдел из 20 кадровиков, заявку на справку надо было подавать за неделю, архивариусы (это такие спец.сотрудники) находили личное дело, доставали оттуда данные для справки, еще отдельные люди сводили цифры в справку, а машинистка печатала её на бумажке и только ПОТОМ справку отдавали сотруднику

но да… ПАРОЛЬ у 1 (одного) бухгалтера, портит ему жизнь, вместо того чтобы облегчать, ведь до компьютеров было лучше, да?

=====

тут можно сказать что 'раньше то пароля вообще не было'… ну да, а потом база яндекс еды в открытом доступе лежит

Очень affordable…

>>становится все хуже и хуже?

Имхо потому, что каждый решает свои проблемы, тянет одеяло на себя, и просто зарабатывает. На конечного работника,чем дальше тем меньше всем им (и кто выше и кто параллельно) есть дело.

А вообще, пароли — на то и пароли, чтобы их помнить (исключение — пароли в виде последовательности случайных символов на спецносителе или в спецпрограмме, сгенерированные программой с ГСЧ и не требующие запоминания человеком). В военное время за незнание пароля и отзыва сразу ставят к стенке.

да не только его к стенке - всю семью, включая детей, всех к стенке. Всех родственников и большое число знакомых заклеймить врагами народа и сослать. И гордиться, что в военное время славно послужил отечеству..

Не напоминает что-нибудь ?

А попробуем предположить, что утечки персональных данных в организациях (в т.ч. даже крупных типа Яндек.Еда, Гемотест, Делимобиль и пр. с их недавними крупными инцидентами утечек) могли бы быть и из-за таких людей, клеящих листочки с паролями на мониторы, и слишком любопытных посетителей, незаметно сфотографировавших рабочее место сотрудника. Когда от этого зависит нормальная жизнь др. сотрудников и клиентов организации, нельзя так беспечно относиться к паролям доступа от важнейших сервисов, которыми пользуется компания. А потом на них могут навешать кредитов, шантажировать раскрытием персональной информации, донимать их мошенническими и рекламными звонками, и т.д.

А вообще, пароли — на то и пароли, чтобы их помнить (исключение — пароли в виде последовательности случайных символов на спецносителе или в спецпрограмме, сгенерированные программой с ГСЧ и не требующие запоминания человеком)

В большинстве систем когда меняешь пароль, сейчас требования к нему такие, что его почти невозможно сделать легко запоминаемым - спецсимволы, большие-маленькие буквы, длина.. Далеко не каждый человек способен запомнить пароль вроде такого: dfrKdnTRdk69%kd#_lld, да еще и менять эти пароли заставляют регулярно.

У безопасников как и у большинства других специалистов есть некоторая профдеформация, они на все смотрят с позиции максимизации безопасности, дай им волю и они просто все доступы перекроют, нет доступа - нет риска. А людям работать надо, причем желательно что-бы при этом не тратить пол дня на ритуальные заполнения всяких форм авторизации.

Вот прямо сейчас борюсь с нашими безопасниками по поводу того что они вдруг решили что те кто заходит с корпоративного VPN, но не с корпоративного ноутбука, не могут открывать корпоративную же почту. На мой вопрос - "а работать-то мне как?", лопочат что-то о политиках безопасности. Насчет безопасности - не поспоришь, хрен кто у меня украдет мою почту, если я сам ее прочитать не могу. Класс!

Не так давно зашел к одному начальнику отдела, настраивал ему компьютер, а когда он вышел, взял со стола открыто лежащий листок с паролями сотрудников его отдела и тут же отксерил на его МФУ. Потом разбирался с ними и их начальством; ведь так и любой их др. посетитель мог поступить, т.к. посетителей к нему всегда было довольно много.

Вангую, что уровень доверия к вам у него выше, нежели к посетителю. Но это, конечно, не оправдывает разгильдяйство. Немедленно вспоминается притча следующего содержания:

Однажды Сисадмин пожаловался Учителю:

— Мы выдали всем нашим пользователям индивидуальные пароли, а они не желают хранить их в тайне. Записывают на листочках и приклеивают к мониторам. Что нам делать? Как заставить их?

Инь Фу Во спросил:

— Сначала скажи, почему они это делают.

Сисадмин подумал и ответил:

— Может быть, они не считают пароль ценным?

— А разве пароль сам по себе ценный?

— Не сам по себе. Ценна информация, которая под паролем.

— Для кого она ценна?

— Для нашего предприятия.

— А для пользователей?

— Для пользователей, видимо, нет.

— Так и есть, — сказал Учитель. — Под паролем нет ничего ценного для наших работников. Надо, чтоб было.

— Что для них ценно? — спросил Сисадмин.

— Догадайся с трех раз, — рассмеялся Учитель.

Сисадмин ушел просветленный и сделал на корпоративном портале персональные странички для всех работников. И на тех страничках был указан размер зарплаты. Узнав об этом, все пользователи забеспокоились о своих паролях. На другой день в курилке обсуждали размер зарплаты Главбуха. На третий день ни у кого не было видно листочков с паролями.

Полный набор притч про информационную безопасность смотреть тут (2008 год!): https://habr.com/ru/post/44450/?ysclid=l2txr2jkno

Надо на бумажке, что клеится на монитор, писать "неправильный" пароль, но из которого можно сделать правильный. Например, попарно переставлять символы, задом-наперёд или вставлять лишние символы в определенные позиции (например, каждую третью). При наборе преобразование в "правильный" пароль мозг будет делать почти автоматически, а на бумажке пароль будет выглядеть еще более секьюрно!

И вообще стикеры на мониторе отклеиваются! Блокнотик под клавиатурой... Ведь так кайфово вычеркивать "протухшие" пароли, а когда их уже много таких, прям, ощущаешь свою значимость :)).

Мне очень понравился подход одной из компаний (без имён потому что не реклама) и на данный момент я считаю его самым адекватным:

Каждый пользователь имеет свой логин и пароль + пин от битлокера для рабочего компьютера + мобильный аутентификатор.

Все ресурсы компании(гит, трекеры итд) доступны после подключения к VPN и не требуют дополнительной аутентификации. Да, конечно менять пароли нужно, но благо их не **дцать штук.

Я купил на Али программирумые кнопочки, меньше $10 за 4-кнопочный блок. Заботливый китаец сделал (почти переведенный) UI для биндинга. Битлокер, впн, пароль для рабочей винды, пароль для битвардена (а в нем пароли к паролям), вот это всё.

У меня листочек с паролями висел рядом на стенке. Без проблем. Сейчас веду файл с паролями. Храню его в компьютере. Но на всякий, чтобы всегда иметь доступ, лежит в отдельной папке в моём почтовом ящике.

Я такой легкомысленный? А вот и нет. Просто мои пароли весьма сложные и длинные, а запись их ведётся так, что прочитать могу только я. Вот вам пример моего одного настоящего пароля в моей записи:

|--------------------|-----------------

my2 m-------r my1 o----------g

-cc-

Могу даже поделиться, как это читать))) Всё равно никто не сможет прочитать мой пароль, но поймёт мой принцип создания и записи пароля.

Пароль записывается в три строки. Верхняя строка это структура пароля в частях, которая означает вертикальная черта число, горизонтальная черта слово. Вторая строка показывает какие числа и слова используются в пароле. В данном случае это год рождения, разбитый на две части, где цифра означает, что впереди стоят две последних цифры года,, а в середине две первых. Слов там два. Я пишу только первые и последние буквы, чтобы легко вспомнить, что использовал. Третья строка показывает какие буквы в словах заглавные. Я использую первые или последние обычно. В данном случае у меня заглавная последняя буква первого слова и первая второго.

Мои пароли содержат буквы, цифры и заглавные буквы. Длина пароля обычно не меньше 15 символов, чаще длиннее. Слова я обычно не использую слишком разные. В качестве числа использую всегда года рождения мой или своих родственников. Мне достаточно 4-6 слов и перестановок, чтобы создавать множество паролей и, не напрягаясь, их читать.

Например, из того же набора могу тут же дать ещё несколько паролей:

-------------------------------------||

o----------gm-------r my12

cccc

|-------------------------------------|

my1 o----------gm-------r my2

c-c-

Дальше продолжать не буду. Думаю, всем понятно)

Так а в чём проблема? Я свой рабочий пароль вообще использовал один раз вначале и забыл. Windows Hello с распознаванием лица (ИК-камера + TPM 2.0 в ноуте. Думал фигня, оказалось нереально удобно) + AAD Conditional Access SSO + MS Authenticator Passwordless для подтверждения (телефон разблокируется пальцем). ИТ говорит, что периодической ротацией паролей пользователей они теперь сами занимаются - скрипт генерит случайные строки и меняет пароли раз в N дней. Приходится периодически чертыхаясь доставать телефон и тыкать в Authenticator. Ужос! :)

Ничего из перечисленного (кроме скрипта) не использует Custom / Beta и проч заковыристые решения. А ведь есть ещё сертификаты, виртуальные смарт-карты, FIDO и 100500 других способов сделать безопасность невидимой и не трахать пользователя лишний раз почём зря.

Листочек с паролями на мониторе