Comments 596

Потому что в 2022 году это делается совершенно бесплатно одним флажком в панели хостера или 10 строчками в nginx, смотря что там у вас.

/thread

Простота этого действия может объяснить причину, но не цель. Ну например, "Мы хотим, чтобы наш сайт был безопасным" . Очень многие вещи в современном мире делаются легко, но всё равно требуют какой-то мотивации.

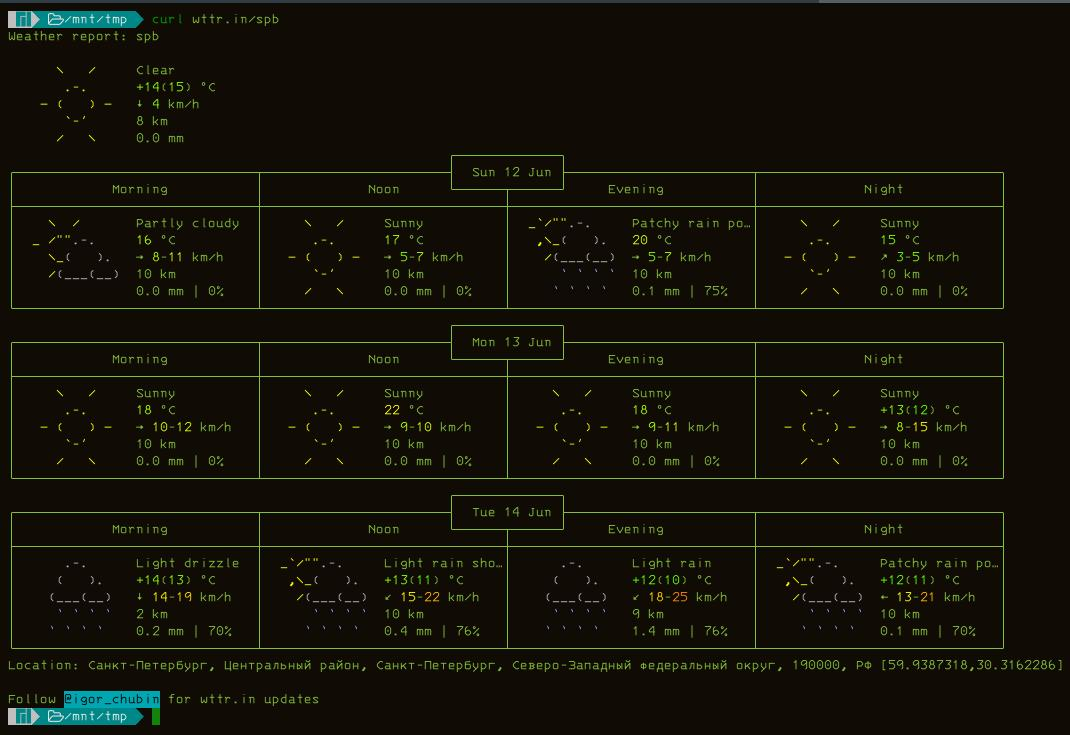

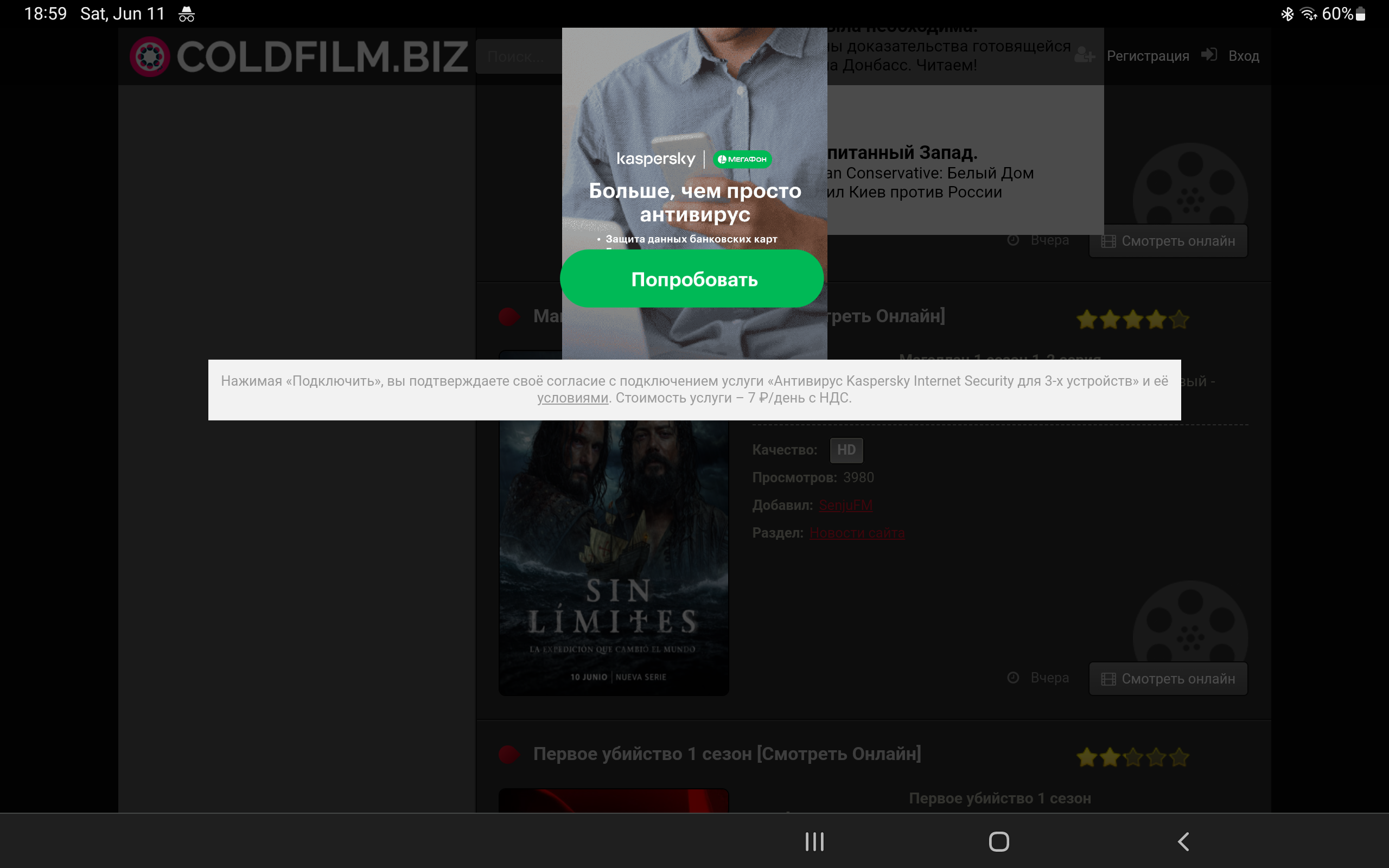

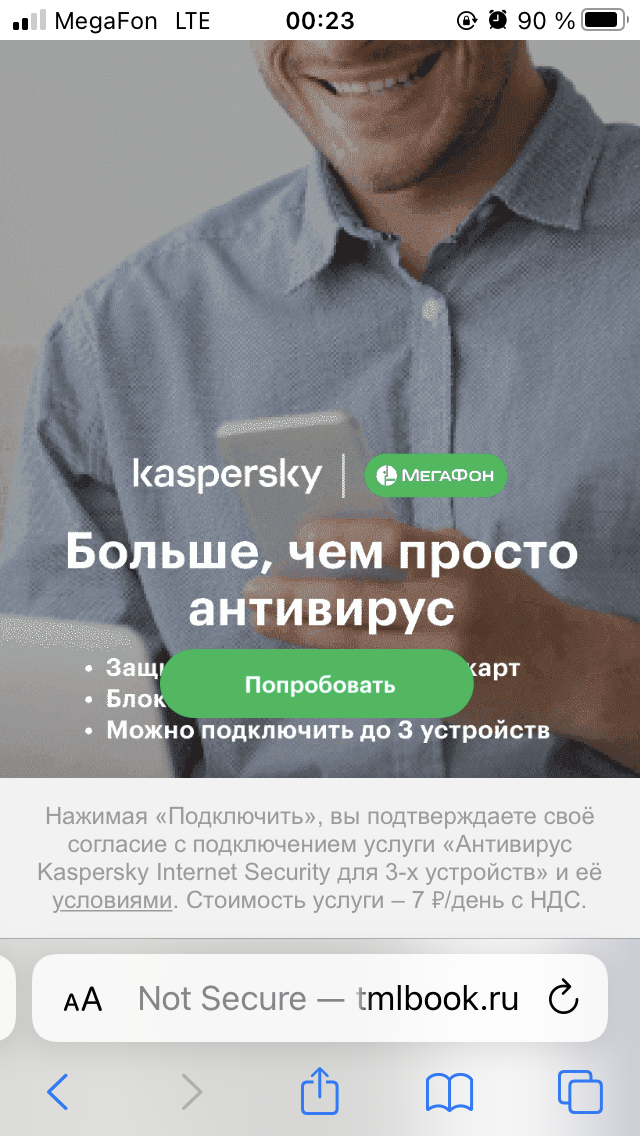

Нежелание видеть на своём ресурсе несогласованную рекламу от %isp_name% с функцией снятия денег в один клик, а так же предупреждение возможной кражи паролей им же (или кем-то посередине, вроде перенаправившего ваш трафик на свою версию сайта зловредный сосед / майора по середине) является достаточной мотивацией?

Вообще, в таких данных может идти местоположение, а так и потихоньку можно отслеживать положение человека, если жсон регулярно просит мобильное приложение, передавая данные gps. Это что я с головы только придумал.

Плюс давно на хабре была история, как у человека jquery.min.js заменился рекламой мегафона. Надо ли говорить, что может прилететь подпорченная версия либы (хотя сейчас фронт чаще через npm билдится).

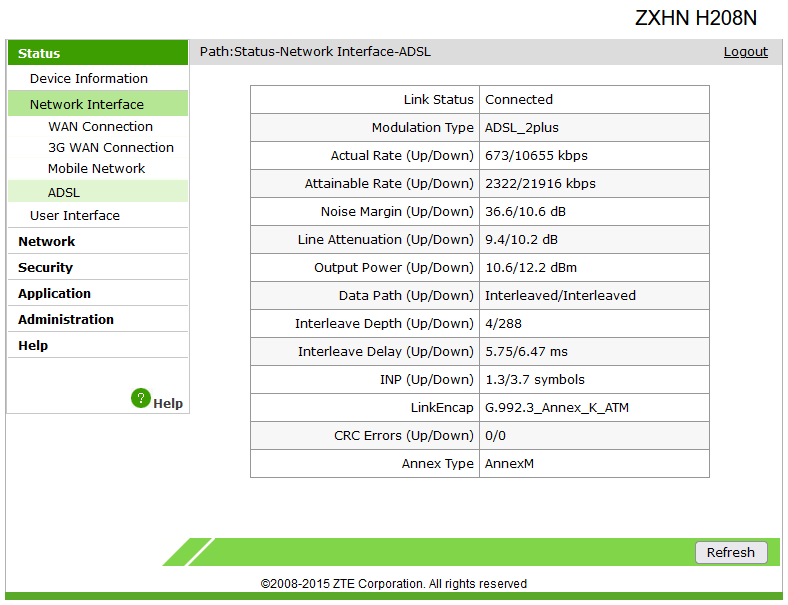

От всех, кто будет между опсосом и сервачком с погодой. Никто же не гарантирует, что там прекрасные сети, которые ну вообще никто не рассматривает под лупой.

С другой стороны никто вроде http не отменял. То что на него ругаются популярные браузеры… ну так их типичный клиент не в состоянии сам понять, где https точно нужен, так что пусть лучше везде ругаются.

А если серьёзно, меры безопасности должны соответствовать ценности данных. Службам, которые не обладают никакими там личными кабинетами, регистрациями и вообще чем-либо, где пользователь оставляет какую-то свою информацию, HTTPS действительно не нужен.

Злоумышленник может подрисовать фейковый личный кабинет с регистрацией и вынудить пользователя оставить информацию

Подменённый сертификат будет отклонён браузером, а подменить домен в принципе нет никакой технической возможности

Подменённый сертификат будет отклонён браузером, а подменить домен в принципе нет никакой технической возможности

Ну как это нет? Домен идёт в нешифрованной части заголовка. Перехватил первый же запрос к целевому сайту, вернул в ответ на него 301 редирект на фишинговый сайт с визуально похожим доменом, и с валидным сертификатом на этот домен. И всё будет прекрасно работать для куда большего количества пользователей, чем тех, которые вдруг внезапно захотят зарегистрироваться на сайте прогноза погоды.

Перехватил первый же запрос к целевому сайту

Или не перехватил, потому что домен находится в HSTS Preload List. Это во-первых, а во-вторых — а вы уверены, что первый же запрос будет выполнен именно в подконтрольной злоумышленнику сети? Я вот не уверен. А если первому запросу повезёт пройти в безопасной сети, то дальнейшую защиту в сетях со злоумышленниками уже обеспечит всё тот же HSTS

Или не перехватил, потому что домен находится в HSTS Preload List. Это во-первых, а во-вторых — а вы уверены, что первый же запрос будет выполнен именно в подконтрольной злоумышленнику сети?

Я лишь в одном уверен — что вероятность, целесообразность и реализуемость подобной атаки на сайтах с коммерческой/приватной информацией многократно выше, чем искажение HTTP-трафика на сугубо информационных сайтах в каких-либо злонамеренных целях, кроме вставки рекламы некоторыми сумасшедшими провайдерами. Поэтому смысла борьбы с HTTP-трафиком везде и всегда я не вижу.

Перехватил первый же запрос к целевому сайту

По httpS (это если там tls v1.2, с 1.3 уже не сработает), и…

вернул в ответ на него 301 редирект

по простому http? И браузер проглотит такую смену протокола вообще без согласования?

По httpS

А вот не факт, здесь DrPass прав в том, что такая атака теоретически возможна. Злоумышленник может заблокировать первый https-запрос, и тогда по умолчанию браузер подумает, что https на сайте не настроен, и откатится на выполнение http-запроса, который будет радостно перехвачен злоумышленником. Поэтому надо или принудительно запрещать http на уровне браузера, или добавлять сайт в тот самый HSTS Preload List

Что снова аргумент в пользу текущего поведения, а не против…

Отката с HTTPS на голый HTTP не бывает. Такой откат полностью подрывает безопасность.

Очень даже бывает, иначе все HTTP-сайты тупо перестанут открываться.

Введите в адресную строку, например, тот же самый 192.168.1.1 для доступа к вашему роутеру и проследите, какие запросы будет отправлять браузер (спойлер: сперва попытается HTTPS, не осилит и откатится на HTTP).

сперва попытается HTTPS

Нет.

sudo tcpdump -i any -n host 192.168.1.1

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on any, link-type LINUX_SLL (Linux cooked), capture size 262144 bytes

14:29:54.580442 IP 192.168.2.101.48252 > 192.168.1.1.80: Flags [S], seq 2918243634, win 64240, options [mss 1460,sackOK,TS val 3805508699 ecr 0,nop,wscale 7], length 0

Если только на домене нет HSTS и ранее на него не было заходов

Перехватил первый же запрос к целевому сайту, вернул в ответ на него 301 редирект

Браузер в этом месте должен вывести сначала invalid certificate, а уже потом, после accept risk and continue - обработать редирект.

я уже видел майнеры в виде джаваскрипта. Думаю, легко подкидывать его в случае контроля над каналом в незашифрованный трафик

да дело в том, что если вы заходите на сайт с https, то провайдер знает только домен сайта, ip-адрес сайта, тип протокола, версия протокола, порт, размер пакета. Но содержание сайта провайдер может узнать, только если поставить MITM-сертификат от самого опсоса, с помощью которого провайдер расшифрует весь трафик с этого сайта. В том числе пароли. А такими сайтами могут не только банки, но и почта, поисковики, соцсети, мессенджеры и т.д., онлайн-магазины, даже какой-нибудь форум(неважно, на какую тематику), может требовать авторизации(то есть ввод логина и пароля для входа на сайт). HTTPS без mitm-сертификата невозможно расшифровать, можно узнать только то, что я написал в первом предложении. Остальное- недоступно.

1) ну с сайтами погоды все ясно. Кроме GPS и IP-адреса компьютера опсос ничего не узнает. Только если вы зашли на какой-то сайт погоды, где есть возможность авторизации и входа в аккаунт(например, Яндекс.Погода и т.д.). Тогда уже опсос узнает не только саму погоду, но и пароль от аккаунта в этом сервисе.

2) Провайдеры часто подменяют код сайтов и вставляют свою рекламу, даже на сайты погоды. Потому что с http провайдеру доступен код сайта, а значит он может внести какие-то изменения в этот код. Никто же не хочет видеть в каком-нибудь "Гисметео", AccuWeather, Яндекс.Погоде и т.д. рекламу, которую вставил Ростелеком, Акадо.Телеком, Дом.ру, Мегафон, Билайн, МТС, МГТС, Skynet или другой провайдер. От любого провайдера в принципе, не только от выше перечисленных. От этого страдают владельцы самих сайтов, которые показывают погоду. И не только о сайтах погоды речь. О любых сайтах речь идет. Владельцы сайтов теряют доходы, потому что на сайте есть реклама, которую они не вставляли. Ведь есть реклама, на которой зарабатывает не сайт, а провайдеру денежка уходит за такую рекламу. P.S. я могу быть в чем-то неправ, можете поправить меня, если я что-то недопонимаю.

Это еще не говоря о сломанной верстке и скриптах, что уже вредительство.

В нынешних условиях если это ещё не нарушение, то оно быстро станет таковым: любое нынешнее государство рабо будет продемонстрировать таким образом заботу о своих гражданах: и для бюджета не обременительно, и всем понравится.

Кроме того, есть вопрос, что считать паразитной рекламой. Для меня паразитной рекламой является любая реклама на сайте. Впрочем, я часто ее просто не вижу из-за постоянно развивающейся баннерной слепоты.

И думаю, со мной тут согласятся и сами рекламодатели: CTR от меня равен нулю, исключая разве что случайные промахи мышкой. Ну, а в воронку продаж я этим путем вообще не попадаю.

А если кто-то встроит майнер? Или фишинговую ссылку? Или какой-нибудь вредонос, который эксплуатирует уязвимости браузера?

Вы просматривали погоду все время в LA, а теперь заинтересовались погодой в Whistler на конкретные даты.

Что из этого следует?

А потом вы зашли на другой сайт, на котором у вас тоже нет личного кабинета. И засветили авиакомпанию, визы и загранпаспорта. UPD: И мыло до кучи.

статических сайтов

Вы серьезно не понимаете, что в недоверенной среде (а http — это оно и есть) статический сайт станет динамическим в вашем браузере?

Вот уж от вас не ожидал.

У меня опсосы не подставляют рекламу в статические сайты. А вот электронная читалка, которую я купил в 2015-м и которая уже лет пять не получала апдейты, некоторые HTTPS-сайты открывать не может. Хотя по процессору-памяти, состоянию аккумулятора, и так далее — вполне себе нормальная железка.

и что? Windows XP тоже отправили на свалку истории. Это же хорошо даже.

То есть, мне надо выкинуть читалку и купить новую, чтобы читать блог какого-нибудь программиста, потому, что… почему?

вообще-то да. У каждого устройства есть расчетный срок службы. То, что ты его превысил - ну, молодец. Бережное использование техники. Но ты же не ноешь, что не можешь на андроид образца поколения анроид 2.xx установить свежую прошивку и программы из плей маркета? Это твой личный выбор - использовать устаревшее оборудование и страдать. Либо придумай его использование, которое позволит не пользоваться этим функционалом. Или исправь эту железку... или время настоящих хакеров прошло?

Меня лично тоже претит, что мы вынуждены выкидывать полностью работоспособное оборудование, только лишь потому что "пришло время". Но c'est la vie.

Только вот по-хорошему, расчётный срок службы устройства должен определяться его физическим износом, а не устареванием софта. Иначе это получается отличный способ принуждения покупать новые устройства чаще. Ну или другое решение — ввести законодательное требование, что если разработчик прекращает поддержку ПО, он должен передавать его в свободный доступ, чтобы энтузиасты могли заниматься дальнейшим развитием самостоятельно.

Осталось ввести план по выявлению багов — не больше одного зеродея в год, сам зеродей должен быть не младше 12-ти лет.

Вот тогда заживем )))

Кто в данном случае виноват? MS, которая не внедрила в WinMobile 5 поддержку шифрования? Производители железа? Или современные требования безопасности?

По мне, лучше пожертвовать частью старых устройств в угоду безопасности, чем тащить на плечах легаси 15-20-летней давности.

Если мы считаем плохим провайдера, который подсовывает рекламу в http, то почему мы не можем считать плохим производителя, который прекратил поддержку своей железки, и не оставил возможности поддерживать её сообществу?

Вы сейчас очень изящно (нет) опустили, во-первых, суть обсуждаемой меры и причины ее принятия (вместе с существованием скольки уже — четырех? шести? — миллиардов гораздо менее квалифицированных пользователей интернета).

Во-вторых, свой личный мотив, который уже заставил вас пойти на подмену (я купил устройство и его производитель забил на поддержку — это не я дурак, и не производитель мудак, это все условный Let's Encrypt виноват!).

В третьих, проигнорировали, уже не первый раз, то, что вмешиваться может не только провайдер, но и любой скрипт-кидди — о чем этот сказал уже не раз, в том числе в предыдущем сообщении.

Знали бы вы, как это утомительно — разочаровываться в людях…

На подмену чего? Давайте конкретно, по пунктам.

Собственно, выжимку вы сами же процитировали абзацем ниже.

Мне откровенно не нравится …

Простите, а как вы умудрились ниже проигнорировать условный Let's Encrypt и сделать из этого далеко идущие выводы?

Если это было сделано по невнимательности, то, может, вы и в другом тоже можете быть невнимательны, а вина каджита в том, что он посмел заметить явные несоответствия и логические дыры и указать на них?

Если же намеренно, то это уже фарс.

В любом случае, остальные выводы в цепочке после компрометации первого оказываются ложными.

который прекратил поддержку своей железки, и не оставил возможности поддерживать её сообществу?

потому что пользователь сам покупает дешевую железку. Какой-нибудь условный oppo или digma. В этом случае странно пенять на производителя. Получено ровно столько, за сколько уплачено. А вот ситуация, когда так делают производители первого эшелона... типа самсунга и sony... хотя, wait, oh, sh~~~ Apple же так не делает... У них поддержка и старых телефонов есть.

Ну, и ответьте на свой вопрос по-другому - готовы ли Вы переплатить за телефон х2-х3-х4, если его поддержка будет продлена на 5 лет?

Ну тогда надо идти по вот такому пути.

КДПВ

Max 2, купленную в 2019-м, тоже уже перестали поддерживать, последний апдейт был прошлым летом. Выйдет какой-нибудь TLS 1.4, потом пяток версий хроме, и всё, приплыли.Не надо преувеличивать. Современный Chrome поддерживает Android 6+, который стоит на устройствах 7-8 летней давности. Вместе с собой он тащит поддержку новых протоколов и в том числе и свежие сертификаты. Firefox делает так же.

До сих пор актуальный TLS 1.2 доступен нативно даже в древней Windows 7. Когда открываешь HTTPS-сайты в IE11, они обычно ломаются не из-за слишком нового TLS, а из-за совершенно других вещей, потому что мир не стоит на месте, и ожидать, что современные сайты будут нормально работать в древних браузерах как-то странно.

Я же правильно понимаю что у iPad'ов теперь трансфлективный дисплей или что то вроде SR-NLT(комбинация транслфективного и нормального)? (Иначе КАК они он будет нормально работать под ярким солнцем? за счет дикой мощности подсветки? И сколько батарея выдержит?)

Для того что называют читалкой а не планшетом — возможность под светом работать — важна, в том числе за то их и любят.

Справедливости ради — это единственное применение айпада, которое я нашел.

Если мы считаем плохим провайдера, который подсовывает рекламу в http, то почему мы не можем считать плохим производителя, который прекратил поддержку своей железки, и не оставил возможности поддерживать её сообществу?

Как мне сдаётся, есть колоссальная разница между «лезет ко мне без спроса на мой личный компьютер» и «не согласился подарить обществу свои собственные разработки после того, как они перестали приносить ему прибыль». Я не вижу во втором ничего предосудительного, осуждать за такое — это все равно что осуждать вас за то, что вы, после того, как перестали носить какую-то одежду, положили её в шкаф, а не постирали её хорошенько, прогладили, упаковали и отдали нуждающимся. Да, если отдали — молодец. Но если не отдали, ничего страшного, ваше право.

Можно установить прокси сервер который будет соединятся с сайтом по https а с читалкой общатся на http.

Ну, вот у меня в сети есть сервер 2012 года выпуска, в web-морду удалённого управления к которому я не могу попасть со своего компьютера - приходится ходить с виртуалки под XP, т.к. в современных браузерах...

ошибка:

Кажется вам пора обновить ваш сервер. В нем дыр на любой вкус уже есть наверняка. С готовыми эксплойтами.

Автору надо убить пару суток, чтобы там все перелопатить ради «безопасности»? Или все-таки реальная безопасность обеспечивается тем, что это локальная сеть с ограниченным доступом?

Вы в курсе что JS прямо с этой странички может отправить запрос на тот сервер?

Пора забыть все эти глупости что NAT хоть от чего-то защищает.

А как он по вашему должен помочь в этом случае?

Вы про Cross-origin policy слыхали?

Для некоторых GET и POST запросов проверка cross-origin выполняется после отправки запроса — по заголовкам из пришедшего ответа. И если этот запрос проэксплуатирует какой-нибудь выход за пределы какого-нибудь буфера — провал проверки Cross-origin уже не будет иметь никакого значения.

Дальше не читал. Да, железяки с прямым IP должны обновляться.

PS У меня по этой и другим подобным причине браузер живет на виртуалке, с которой доступа к любым хостам в локалке нет.

PPS Кстати, такая атака, если она неприцельная (то есть, вы — типа того Неуловимого Джо), несложно палится довольно простым мониторингом DNS.

Парадоксально - багфиксы к фирмварям всех компонентов выходят регулярно, последний - от февраля этого года, но вот обновлений к аналогу iLO (это не более привычный мне HP, но функционально весьма близкое поделие) - нет. Понятно, что тот, кто его закупал в дальний регион сам себе злобный Буратино, так как сэкономил пару сотен долларов на брэнде (и уровне поддержки), но эксплуатировать приходится и 10 лет спустя, т.к. со своими задачами железка справляется, а лишних полутора миллионов в бюджет не заложено.

Это чудесным образом напоминает диалог с ковид-диссидентами:

— Вирус гнездится в слизистой, поэтому иммунная система не увидит его, пока он или продукты его распада не попадут в ткани. Это значит, что человек становится заразным до того, как почувствует недомогание — токсикоз от продуктов распада или реакцию иммунитета. Маска защищает окружающих от твоих выдыхаемых капель, полных вирусных частиц.

— Зачем мне носить маску, если я не болею?

Если что-то не укладывается в лично ваш паттерн, то миллиарды более обычных людей — на ура укладываются.

Не стоит заниматься верованием в справедливый мир и генерализировать единичный случай на всю популяцию. Тем более не стоит на основании этого демонстрировать selection bias, который виден вот тут:

электронная читалка, которую я купил в 2015-м и которая уже лет пять не получала апдейты, некоторые HTTPS-сайты открывать не может

Вас ведь никто не заставлял покупать устройство с ограниченным сроком поддержки, так ведь? Моргните левым глазом дважды, если это не так.

Впрочем, полгода назад каджит об этом вам уже говорил. Видимо, бесполезно.

Скорее всего — что мне интересно, как будут у моего знакомого дела в этом городе.

Если есть корреляция с происшествиями, то возможно. Но обычно это означает отпуск. Что выдает сразу периоды вашего возможного отсутствия, количество денег, которые вы готовы потратить на отдых (люди, как правило, готовы довольно легко расстаться с некоторыми дополнительными деньгами в отпускной период — и более активно реагируют на рекламу).

Блин, у меня наконец-то появился загран, ура!

Подставьте любой другой документ, без которого вас не пропустит таможенный контроль и который можно использовать в качестве посадочного талона.

чините причину

Именно это и сделано: небезопасный протокол, позволяющий любому на пути траффика (а это, внезапно, не только опсос и владелец вашего сайта, но и множество персонала, так или иначе имеющего доступ к траффику и/или возможность поснифать вас ваш plain http голышом пока вы так уверены в своей защищенности: подменные точки доступа, script-kiddie neighbour, dns spoofer в локальной сети провайдера, штатные отчеты кальмара на столе директора по развитию, name them all by yourself)

Единичная утечка мало что даст, да.

А вот постоянное наблюдение вкупе с принципиальным нежеланием ему противодействовать…

Но давайте посмотрим, что можно выжать из этого дальше.

Вот вы весь такой красивый, истово верующий в собственную непогрешимость и не уфакапливаемость, заказываете билеты через сайт, соответствующий вашим религиозным воззрениям: без скриптов, чисто на формах, фреймах и, может быть, немного css.

Как вы думаете, что может пойти так?

А примерно вот что:

Ваш номер телефона и мыло (для информирования, очень полезная штука ;) ) сканы или текстовое представление подтверждающих личность документов (какая вкуснота), информация о брони, если агрегатор/авиаперевозчик заботливо предоставит возможность снять номер не отходя от кассы (а это уже местонахождение и время).

Если вы летите не один, то заодно в не те руки попадут данные вашей семьи/друзей. Пока еще ничего фатального, верно?

Или таки нет? Примерно такой сценарий реалистичен для обычного человека.

Секретный вопрос на мыле подобран так, что его знаете только вы и ваша семья, ну еще несколько близких в то время людей, которые уже не вспомнят об этом.

Вы сами забыли его, и ответ на него, но немедленно вспомните, когда его зададут, потому что это имя вашей любимой кошки, трагически умершей за несколько дней до регистрации вами первого почтового ящика.

Прошло уже двадцать лет, вы забыли о том событии, оно вымылось из памяти, заслонилось другими перипетиями и заботами. Однажды вы решили завести новую кошку, и память услужливо подсунула имя. Кошка послушна, спокойна, привита и чипирована (значит есть ветпаспорт), и вы без тени сомнения берете ее с собой.

Каким будет один из документов, добровольно переданный вами по открытым каналам вместе с мылом? )

Pwned!

каково матожидание количества людей, которых он заразит и которые не имеют возможности позаботиться о своём иммунитете.

А правильный ответ тут — «абсолютно не важно». Потому что даже если оно будет околонулевое, это не исключает вероятность того, что конкретно этот индивидуум станет началом цепочки заражений, в которой у кого-то будет смертельный исход. Маска — это не панацея от ковид, как https — не панацея от хакеров.

Но https статистически снижает вероятность взлома, и как верно заметил мой собеседник в другой ветке, в принципе, ничего не стоит для владельца сайта. Точно так же и маска, она статистически снижает распространение заболевания, и при этом точно так же ничего не стоит для её носителя. Поэтому их возражения, скажем так, не обоснованы.

Нет, про маски был не личный выпад.

Вашу позицию мы уже обсуждали, где-то зимой.

Вот и с HTTPS для погоды или личного блога так же.

Пока вы продолжаете самоизолировать свой небезопасный блог внутри защищенного периметра — да.

Вы спрашивали про меня — я ответил про себя. Теперь вам это не нравится.

Генерализация. Каджиту не нравится генерализация.

Я не против расстаться с деньгами по делу.

В отсутствие финансового давления никто не против.

А как насчет навязывания? Да, конечно, вы наверняка ему не подвержены. Но посмотрите за окно. Там — уже семь миллиардов непохожих на вас (сюрприз!) людей. Чье существование, в свою очередь, позволяет существовать лично вам.

Ваш же пойнт в том, что личное неудобство >>> исполнения вашей части договора о нераспространении и неубийстве бабушек.

Нужно ли объяснять, почему, поддержка небезопасной среды, в конце концов, этих условных бабушек убивает? Механизм примерно таков же, как с тетраэтилсвинцом, если помните ту историю.

Заказывать я буду через HTTPS, конечно. Вы подменили тезис.

Замечательно. ВЫ. Генерализация, помните? Остальные — не будут.

Это не считая той мелочи, что если в угоду вам не будет повального https, то мы вернемся к ситуации лет 10 назад — и закажете вы через простой http, потому что всем плевать и вы это поощрили.

Я просто не считаю их необходимыми на моём личном сайте.

Вы считаете необходимым, чтобы вам их свободно мог повесить соседский мальчишка с Kali и aircracker-ng, или что пока лично с вами этого не случилось — то этого не может быть, потому что этого не может быть никогда?

Должно же что-то лежать под этим пофигизмом.

вы куда-то пропали после предложения перейти к конкретным векторам атак

А точно не перечислил несколько?

Не у всех есть время неделями спорить с анонимами в интернетах. Некоторым надо работать, а серьезные разговоры на замороченную голову не ведутся.

Давайте не будем добавлять к текущему недопониманию еще и ковидно-масочный срач, несмотря на определенные параллели.

Если желаете, можем детально разобрать в мессенджере (за бутылочкой чего-нибудь вкусного этому будет не по карману трансатлантик).

Задавайте изначально вопросы нормально, чтобы все ваши апелляции к большинству сразу было видно.

Давайте проясним очевидное.

Вы не один на планете.

Интернет-пользователей уже миллиарды.

У подавляющего большинства из них квалификация на порядки уступает квалификации любого IT'шника, даже если тот устанавливает npm-пакеты откуда попало и курлбашит.

Обсуждаемая мера затрагивает всех людей на планете.

Это не первая и не последняя мера за десятилетие, усиливающая защиту траффика.

И эти меры улучшают зашиту конечного неграмотного пользователя. Возможно, ненадолго, некоторые могут оказаться совсем неэффективны на поверку — но это типичная война меча и щита.

Из этого и возникает применимость ответов к генеральной совокупности.

Потому что речь идет о ней (совокупности) изначально.

Если по этим пунктам разногласий нет, то вам должно быть очевидно, что ваша позиция эмоциональна (а значит, не конструктивна) и смещена.

А значит, так же очевидно, что вас можно понять и посочувствовать… до определенных пор, пока вы не пытаетесь свести генеральную совокупность, о которой идет речь, к себе одному.

Я и 10, и 15 лет назад заказывал через https, инфа соточка.

Рад за вас. Но у нас, еще раз, изначальный вопрос поставлен о генеральной совокупности, а у вас — личный пример, которым вы пытаетесь контрить наглядную иллюстрацию.

И вариантов, что это, на выбор не много: демагогия, когнитивные искажения, жирный троллинг или просто непроходимая тупость.

Сложный выбор. Понимаете, почему в соседней ветке этот писал про разочарование?

Если соседский мальчишка с aircrack-ng может вклиниться в мой трафик, то https будет недостаточно, чтобы уберечься от всех угроз.

А кто-то обещал, что еще один уровень обороны даст защиту от всех угроз?

Плюньте ему в глаза.

За сертфикаты сроком жизни в пару лет — отдельная сковородка в аду.

а сколько у них должен быть срок жизни, по-вашему?

Я аж поперхнулся от ваших слов. Дальше не продолжайте, пожалуйста

а почему нет?

почему для условной метеостанции я не могу сделать вечный сертификат? ну окажется, что через 20 лет можно будет подобрать приватный ключ на калькуляторе, ну и ладно.

почему для условной метеостанции я не могу сделать вечный сертификат?

потому что вечным он by design быть не может. Вы можете попробовать выпустить на 99999 лет или на 100 лет. Но хорошая практика выпускать сертификаты максимально часто - в пределе на одну сессию )))) но это уже совсем клиника. Можно ограничиться сертификатами с ежедневным выпуском. Касательно браузеров - я уже встречался с ситуацией, что современные браузеры реджектят сайты с сертификатами, выпущенными более, чем на два года.

Ну, и несомненный вопрос - а каким таким браузером через 20 лет Вы будете на метеостанцию заходить? А если уж так приспичило - ну, сделайте себе faketime, переведите часы на 20 лет назад - сертификат внезапно вдруг станет действительным... Или думаете, что это знание тоже станет чем-то вроже потерянных свитков египтян?

Домен протухает с вероятностью около 146% . Если проект заброшен, лучше пусть сначала протухает сертификат.

За сертфикаты сроком жизни в пару лет

Не бывает. Ну точнее работать с хромом и сафари — не будет.

Все хуже.

398 дней максимум.

https://thehackernews.com/2020/09/ssl-tls-certificate-validity-398.html

https://chromium.googlesource.com/chromium/src/+/HEAD/net/docs/certificate_lifetimes.md

Это просто кормушка, мне кажется. Как водительские права со сроком годности. Или загранпаспорт.

для кого? Учитывая, что сертификаты бесплатные для всех (LE). Или стоимость за последнее время для коммерческих сертификатов как будто и не изменилась (ну, да, вы не сможет теперь купить серт на два года И ЧТО?)

Доходы коммерческой компании удваиваются, вот и всё. Были сертификаты раз в два года, стали раз в год.

купить — сможете.

цена как раньше будет x за год,

просто если раньше вам за 3x можно было получить сертификат на 3 года то тут — придется бесплатно перевыпускать каждый год.

Затем. Что куча людей забывают обновлять сертификаты спустя два года. Не поверите - любой крупный Энтерпрайз этим болеет, сколько бы отражённые процессы в нем не были.

Но выглядит обычно как. Сформировалась фича команда. Они активно начали разрабатывать. В какой-то момент выкатываются в прод. Они резервируют доменное имя feature.sberbank.ru. Выписывают на него двухлетний сертификат. Пользователи начинают пользоваться ресурсом. В какой-то момент продукт овнер (который серт заказывал у респектабельного УЦ) уходит в закат в другую компанию. Команда разработки тоже - кого-то распределяют на другие проекты, кто-то ротируется. В общем. Через два года уже никто в принципе не знает - где покупал, кто покупал. Не знают, что в принципе есть такой ассет. И обычно выясняется уже тогда, когда у пользователей случилась Жопа.

А теперь смотрите. Короткоживущие сертификаты эту проблему исправляют. Каким образом? А тем, что вам изначально приходится строить процесс грамотно - через автоматизацию выпуска этих гребаных сертов. Заодно идеально для них сделать мониторинг. И начать наконец-то вести учёт. Поверьте - с автоматизацией это делать существенно легче, чем если бы был бумажный журнал учета сертификатов. Понимаете? И на самом деле по чесноку если вы процессы отладили - вас уже глубоко все равно - выпускать сертификаты ежедневно, раз в три месяца или раз в год! Вы готовы к любому интервалу.

А что делать с EV сертификатами? Или, скажем, если у человека shared хостинг?

Собственно в описанном вами случае при кровавый энтерпрайз такое может произойти и с LE — кто-то настроил, потом оно сломалось по той или иной причине, а тот кто делал уже ушел в другое место и никто не знает кто там чего и как настраивал. Проблема же не в сертификатах, а в процессах, выстроенных в компании.

Никогда не натыкались на то, как LE сертификаты протухают? Я такое видел и не раз при серфинге. Да, как правило (если certbot не сломался совсем) оно само исправится в течении часа-суток, но все равно приятного мало, особенно если это раз в 3 месяца происходит.

я думаю, что Вы сами понимаете, что это бред. Во-первых, LE работает так, что он заранее начинает обновлять сертификат. Не в последний момент времени, когда все уже пропало, а за недельку. Пробует. Один раз, второй раз. Третий. Если все хорошо - не дожидаясь окончания старого получаете новый. Если же что-то пошло не так - ну, в ручном режиме точно лучше не будет. Во-вторых, единственные две проблемы, которые тут могут быть - это или мы уперлись в лимиты LE, или у нас сертбот какой-то старой версии, ребята поменяли АПИ, а мы это даже и не заметили. То, что Вы говорите, больше похоже на то, что одноразово сертификат LE получили, а вот автообновление не настроили. Да, такое бывает. Но почему в этом тогда LE виноват? Я уж не говорю о том, что когда я говорю про автоматизацию выпуска - речь идет не только и не сколько про LE, сколько про процессы (в первую очередь) и про тулинг (во вторую). А дальше - хоть на hashicorp vault pki собирайте (тем более, что мир не ограничивается только лишь сертификатами для внешних пользователей). Тем более - вообще идеально - когда мы говорим о девелоперских стендах. Которые короткоживущие. Мы для них в ручном режиме просто умрем сертификаты выписывать.

А что делать с EV сертификатами?

а вот это правильный вопрос ) Ну, здесь вроде как тоже самое - проверки со стороны выдающих организаций не то, чтобы сильно глубокие. Честно - пока ручками ставим. Но надеюсь, что тоже есть потенциал к автоматизации.

Или, скажем, если у человека shared хостинг?

в этом случае сертификат должен предоставлять этот самый шаред хостинг. Тот же клаудфларь (это не шаред хостинг, но пример хороший) посмотрите - прекрасно ишьюит для всех своих клиентов сертификаты, тебе об этом думать не нужно. А вообще шаред хостингом пользоваться не надо ) дрянь это

я думаю, что Вы сами понимаете, что это бред

На самом деле есть нюанс: нужно не только получить новый сертификат, но и ещё заставить все службы использовать его. Если забыть сделать условный "systemctl reload nginx", то в итоге может получиться ошибка о протухшем сертификате, даже если certbot успешно отработал. А некоторые службы могут вообще не поддерживать перезагрузку сертификатов на лету, а в некоторых эта фича появилась относительно недавно

спасибо за уточнение, но коллега, как я понял, говорил именно про ситуацию, что сертбот не отработал. То есть до перезапуска сервиса даже не дошло

. А некоторые службы могут вообще не поддерживать перезагрузку сертификатов на лету, а в некоторых эта фича появилась относительно недавно

полностью согласен. Этот процесс тоже должен быть настроен и отлажен

Сейчас в очередной раз наткнулся и вспомнил про наш с вами разговор. Вот сайт мобильного оператора, на нем LE сертификат, который протух 10 дней назад:

Общее имя (CN) simtravel.ru

Организация (O) <Не является частью сертификата>

Подразделение (OU) <Не является частью сертификата>

Общее имя (CN) R3

Организация (O) Let's Encrypt

Подразделение (OU) <Не является частью сертификата>

Дата выдачи четверг, 5 января 2023 г., 13:33:24

Срок действия среда, 5 апреля 2023 г., 13:33:23

У вас какие-то опсосы курильщика, чините причину, а не симптомоы.

Что тут можно сделать кроме как сделать собственный ОПСОС? Если у вас ВСЕ провайдеры в стране так делают, а оформление ВНЖ в другую пока в процессе?..

статический сайт станет динамическим в вашем браузере

Если вы опасаетесь, что это сделает провайдер, то я не понимаю, почему вы доверяете провайдеру больше, чем владельцу сайта. Если это сделают преступники, то для таких дел есть полиция, и, в целом, она справляется.

Ну, и доступ по HTTPS никто, вроде, отменять не собирается.

Или можно ставить NoScript для своего браузера.

Если вы опасаетесь, что это сделает провайдер, то я не понимаю, почему вы доверяете провайдеру больше, чем владельцу сайта.

не понял пассажа, простите.

Если это сделают преступники, то для таких дел есть полиция, и, в целом, она справляется.

для того, чтобы полиция начала интересоваться преступниками - должен быть нанесен ущерб (1), он должен быть нанесен достаточному количеству пострадавших (2). Иначе дело даже никто рассматривать не будет.

Ну, и доступ по HTTPS никто, вроде, отменять не собирается.

никто обычно не делает и то, и то. Делают HTTPS, а HTTP оставляют только для редиректа. Если же делают HTTP, то большой вопрос к админам - будут ли они заморачиваться на HTTPS. Мое ощущение - скорее всего нет.

не понял пассажа, простите.

Я в равной мере a priori (не) доверяю и провайдеру, и владельцу сайта. И не вижу никакой объективной причины, почему кому-то из них я должен a priori доверять больше или меньше.

для того, чтобы полиция начала интересоваться преступникамиВероятность того, что я стану первым или, там, десятым пострадавшим от такогой редкой и не имеющей особых последствий атаки, как, к примеру, майнинг в браузере, я оцениваю крайне низко. Ну, к примеру, как что я стану жертвой ограбления в людном месте. Впрочем, эта оценка зависит от обстоятельств: одно дело, когда иду в соседний магазин, другое — когда несу по какой-то надобности котлету денег из банка. Принимаемые меры — соответственно.

никто обычно не делает и то, и то.

А почему? Технически нет никаких причн убирать привязку к HTTP или настраивать редирект на HTTPS.

Если же делают HTTP, то большой вопрос к админам — будут ли они заморачиваться на HTTPS

Я, в свое время — заморачивался: когда интернет в целом еще не был болен SSLитом, а на сайте фирмы был закрытый раздел «для партнеров», куда по чистому HTTP ходу не было.

Осталось научить подключенные к интернету миллиарды отличать https от http, пользоваться NoScript и uBlock, не открывать подозрительные письма и вообще разбираться в безопасности.

<sarcasm>Очень простая и реалистичная задача, на час работы. Приступайте, завтра доложите о результатах.</sarcasm>

Осталось научить подключенные к интернету миллиарды отличать https от http, пользоваться NoScript и uBlock, не открывать подозрительные письма и вообще разбираться в безопасности.

Ваш сарказм неуместен. Потому что в этой борьбе есть ещё один участник — государство. Которое, в соответствии со своей задачей делать, чтобы жизнь не стала адом, пресекает преступления. Сейчас от обычного человека жизнь в нормальном современном государстве, в отличие от Дикого Запада, не требует владения огнестрельным оружием. Точно так же и в области кибербезопасности пресекать явные преступления — это, задача, прежде всего, государств. И они, по моим сведениям, на данном участке справляются: по крайней мере скандальных случаев внедрения скриптов на стороне провайдера в незащищенный канал с целью хищения я не припоминаю.

Ну, а что до рекламы, то тут многое зависит от самих пользователей. Если это станет серьезным раздражающим фактором для населения, то практика показывает что нынешнее государство на это реагирует (из недавних случаев: отмена централизованного внедрения QR-кодов, скандал с Башкирской содовой компнией и шиханами, отмена строительства храма в Ебурге).

Вы являете еще один пример крайне избирательной слепоты.

Во-первых, если у вас нет денег на собственную пиринговую инфраструктуру с владельцем сайта, то вам приходится доверять множеству разнокалиберных провайдеров между вами.

Во-вторых, даже наличие денег не гарантирует желания владельца. Не говоря уже о том, что они не появятся у остальных миллиардов интернет-пользователей.

В-третьих, наряд полиции, приехавший ловить скрипт-кидди, не поймает кого-то более опасного, что ухудшит криминогенную обстановку в вашем же районе. А это уже приводит напрямую к трагедии общин.

А все из-за того, что кому скучно настолько, что он, должно быть, прикола ради, воюет не в ту сторону.

Вы являете еще один пример крайне избирательной слепоты.А вы — туннельного зрения. Будем переругиваться дальше (да, я в это тоже умею — учился в том самом «это-детка-интернете»), или будем взаимно фильтровать

Теперь по сути.

Во-первых, если у вас нет денег на собственную пиринговую инфраструктуру с владельцем сайта, то вам приходится доверять множеству разнокалиберных провайдеров между вами.Ну да, приходится. Но это — не уникальное только для только для доступа в Интернет явление. Например, точно так же мне приходится доверять цепочке поставщиков продуктов питания — что они туда чисто по приколу, например, слабительного не впрыснут.

Во-вторых, даже наличие денег не гарантирует желания владельца. Не говоря уже о том, что они не появятся у остальных миллиардов интернет-пользователей.Это — обычная для рынка ситуация. Однако рынок же, если он не стал «рыночком», ее и разруливает — как-то: кому-то лично это может не понравиться, как, но в общем случае — наиболее оптимальным для общества образом из доступных. И да, чтобы два раза не вставать: предоставление контента — это типичный рыночек, с засилием монополий на нем — Альфабета(Гугла), Фейсбука и иже с ними (не будете, надеюсь против этого факта спорить?).

В-третьих, наряд полиции, приехавший ловить скрипт-кидди, не поймает кого-то более опасного, что ухудшит криминогенную обстановку в вашем же районеКак говорил кто-то из древних греков (именовашихся софистами), «каждая вещь имеет две стороны». Давайте я вторую сторону вашего тезиса вам покажу: потенциальный скрипт-кидди, разочаровашийся в хакерстве из-за его сложности, становится нормальным пацаном на раёне и начинает заниматься свойственнми пацанам на раёне занятиями: мобилу там у лоха отжать, чужому, на раён забредшему, морду начистить и т.д. В результате, криминальная обстановка все равно оказывается ухудшеной, и тот самый наряд, которому пришлось бы иначе ловить скрипт-кидди, занят тем, что закрывает вместо этого того пацана на раёне.

А все из-за того, что кому скучно настолько, что он, должно быть, прикола ради, воюет не в ту сторону.Если вы тут поищете в моих коментариях к этой статье, то найдете примеры, как лично мне отсутсвие шифрования помогало, а его наличие (вместе с жабогадюкингом корпораций и государства, в котором я бы иначе не участвовал) мне мешало.

Как-то так.

Ну да, приходится …

Ага-аа. Только поставщик еды отвечает за результат, в т.ч. уголовно, а поставщик интернета не отвечает ни за что, если у вас не подписан SLA, стоящий совершенно особенных денег, и предусматривающий максимум досрочный разрыв контракта с символической компенсацией.

Все еще считаете аналогию корректной?

Давайте я вторую сторону вашего тезиса вам покажу

Если в вашем районе выбор настолько узок и бинарен, то или вы пишете из тюрьмы, или разводите демагогию.

как лично мне

Это уже пояснялось в одной из соседних веток…

Только поставщик еды отвечает за результат, в т.ч. уголовно, а поставщик интернета не отвечает ни за что,

Вы таки уверены, что за умышленное распространение вредоносных (например, мошеннических) скриптов он действительно не отвечает, даже будучи в этом уличен? Насколько мне известно, такие действия составляют состав преступления даже в отсутствии SLA.

Если в вашем районе выбор настолько узок и бинарен, то или вы пишете из тюрьмы, или разводите демагогию.Нет, просто, принимая за исходную посылку наличие субъекта с антиобщественными наклонностями, показываю разные способы реализации этих наклонностей в ситуациях с разной доступностью этих способов. То есть, в целом, следую вашему же методу рассуждений (только не надо, пожалуйста, обзывать благородную софистику низким словом «демагогия»).

И минимум дважды в этом обсуждении был упомянут реальный, а не умозрительный кейс, когда провайдер подмешивает в нешифровнаный трафик свою рекламу, но почему-то этот кейс настойчиво не замечают, снова и снова возвращаясь к несекретности данных на сайте с погодой.

Результат-то одинаков: реклама в браузере.

PS Вы, как мне показалось, там как-то ближе к регулированию интернетов законом. Скажите, а там нет никаких поползновений изадь закон, чтобы бить по рукам провайдерам, когда они это делают с госсайтами. Ведь, в таком случае, можно было бы информационные страницы с госсайтов отдавать по HTTP и не иметь нынешних проблем с сертификатами, про которые вы тут постоянно рассказываете.

Не, я понимаю, что с Госуслугами с их персональной информацией так делать нельзя. Но уж, к примеру, статистику-то по коронавирусу можно, наверное, в незашифрованном виде передавать?

Так закон "О связи" и подзаконные НПА это и так явно запрещают. Поймать сложно, доказать - еще сложнее, заставить контрольно-надзорные принять меры (а это вплоть до отзыва лицензии) - квест 99 уровня.

PS Про методы побуждения государства и перспективы такового я, с вашего позволения, говорить не буду: это уже политика, а я политические дискуссии на Хабре традиционно не веду, предпочитаю для этого другие площадки.

Хабр я использую как специализированный чисто технический ресурс.

Реклама. Реклама везде. Вставка рекламы провайдером на http сайт это реальный массовый кейс.

Ну и общая лень и любовь к универсальным решениям. Никто не хочет разбираться что вот тут банк, тут биржа, тут сайт знакомств их защищаем. А тут статичные котики их не защищаем. Проще заставить всех один раз настроить https и забыть о проблемах.

Нам не под силу изменить общество. Для этого надо было в политику или образование идти.

А вот сделать и продвинуть универсальные решения которые в среднем делают лучше всем мы можем. Принудительный https везде из разряда таких решений.

Это и не должно быть хорошо, если это — необходимо. Ползунок Удобно(хорошо)<—>Безопасно или не работает или крутится для всех разом.

А с чего вдруг "удобно = хорошо", собственно?

Потому что 0xd34df00d страдает от безопасности (ему не удобно), и хочет удобства (находящегося на противоположном конце шкалы).

Эксперимент можно и расширить.

Третья фрактальная часть: выкиньте из любого безопасного языка небезопасные части, написанные на C(++), asm, shell, make. А потом попробуйте его собрать и, если получится, применить, не теряя в производительности.

Этот опасается, что облом случится еще на этапе компиляции — компилятора ли или самой программы.

Но вы, почему-то, выбрали стезей функциональщину, а не кресты. Хотя с вашими способностями и там бы ваш код наверняка был бы хорош.

Так почему вы дистанционируетесь от UB на работе и в хобби, но так яро его алчете по одному конкретному вопросу?

Вопрос риторический.

И? Сгорел сарай — гори и хата?

Ну так вы озвучиваете созвучную позицию, вот в чем шутка.

вероятность (и последствия для меня лично) UB сильно выше, чем провайдера, засунувшего рекламу

И снова рад за вас… Но, снова, проблема глобальная, а вы пытаетесь решить за всех и в свою пользу, руководствуясь личным, исключительным, примером, на цели исходного метода вообще никак не натягивающимся.

Блин, даже интересно, сколько пацанов на

районенейборхуде знают про aircrack-ng?

Не бином Ньютона. Когда у пацанов есть интерес, они мобильный TeamViewer легко усваивают. И удалённую блокировку iPhone.

И оценивать все надо в конкретных случаях. И, как я понимаю, мы тут, в принципе, все вместе занимаемся как раз такой оценкой для конкретного случая HTTP vs HTTPS.

И в большинстве случаев получается, что HTTPS ничего не ухудшает, а в некоторых (которых тоже очень много) - необходим. Большинство голосует за ;)

Ты думал, если двое молчат, то и третий должен быть за/забыв уточнить, чем ты зашил ему рот

Большинство — кого?

Владельцы сайтов, живущие за счет рекламы (эта модель финансирования мне тоже не нравится, однако в реальности таких большинство) которым чисто ради денег нужна криптографическая защита целостности переданного контента, голосуют за HTTPS, т.к. более подходящей альтернативы нет. Альтернативы нет, т.к. «IT-сообщество» (за которым стоят цифровые монополии) нужный протокол не разрабатывает, т.к. цифровые ионополии заинтересованы, скорее, во всеобщем шифровании. Провайдеры последней мили, которым шифрование мешает, голоса не имеют.

Ну, а государства не голосуют — у них другие методы.

Как-то так.

Считать же сложившуюся (где угодно) ситуацию рационально наилучшей в общем случае нельзя

PS А ещё меня удивляет, что поборники HTTPS-only как-то слишком уж горячо, с душой, отстаивают свою точку зрения, в результате некоторые их агументы выходят за рамки рациональной дискуссии. Но это так, к слову.

Провайдеры последней мили, которым шифрование мешает, голоса не имеют.

Отвечаю со стороны провайдера. Мне пофиг. Единственное, что напрягает - желание гос-Вп всем присунуть СОРМы, но это не желание провайдера… ни разу

Отвечаю со стороны провайдера.

Испанского (судя по вашему местоположению в профиле)?

Нет, российского. Сколько можно до профиля докапываться ?

Сколько можно до профиля докапываться?Ну, пока вы не приучитесь указывать свои особые обстоятельства, обосновывающие противоречия (ведь про них же посторонние не в курсе, да?). А то получается неудобно, как в том анекдоте про трусы и крестик, несмотря на то, что там было вполне допустимое сочетание: Брит мила производится на 8-й день жизни младенца, а креститься можно потом в любом возрасте.

PS Вы на меня, пожалуйста, не обяжайтесь: для меня анализ профиля — это не лично против вас, а чисто мера информационной гигиены: а то больно много в интернетах «крымчанок, дочерей офицера» развелось.

Провайдеры последней мили, которым шифрование мешает

Да ну? Провайдер нужен чтобы байты пересылать. Шифрованные байты пересылать не сложнее чем нешифрованные.

Владельцы сайтов, живущие за счет рекламы

Да. Они предоставляют нам контент (как правило бесплатно), разумно к ним прислушаться.

Ну, а государства не голосуют

Разве их кто-то лишил голоса? Голосуют. Кто то пытается в MITM, кто то в firewall. Но избиратели (там где их мнение кому-то интересно) не одобряют.

Ну и потребителей контента неплохо бы спросить. Без добровольно - принудительного шифрования, например, пользоваться публичными сетями было бы просто невозможно.

Считать же сложившуюся (где угодно) ситуацию рационально наилучшей в общем случае нельзя

Это как демократия. Плохой метод управления, безусловно. Но альтернативы ещё хуже.

Да ну? Провайдер нужен чтобы байты пересылать. Шифрованные байты пересылать не сложнее чем нешифрованные.

Провайдер нужен, чтобы предоставлять услуги, например — разные. В свое время, когда трафик от какой-нибудь ОПГ («объединенная пиринговая группа», была такая, не подумайте ничего плохого) имел цену за байт, и вообще, внешние каналы были существенно уже внутренних, локальный прокси был весьма востребован — не клиентами, а самим провайдером, для экономии расходов. Прямо сейчас это не так, но не факт, что ситуация не изменится на противоположную.

Да. Они предоставляют нам контент (как правило бесплатно)

Помните, где бесплатный сыр, да? В данном случае бесплатность примерно такая же: контент идет в комплекте с рекламой, сбором персданных для ее таргетрирования и прочими использованиями, и т.д. Вот я бы предпочел честно заплатиь деньги, вместо того, чтобы получать весь этот мусор вкупе с попытками меня поиметь — и это при том, что я, вообще-то, в рынке контента участвую на правах «зайца» («за что платить — трамвай и так едет»): на баннеры не кликаю, в воронку продаж не проваливаюсь… Но все равно — достает.

Разве их кто-то лишил голоса? Голосуют.

Нет, у государств совсем другой способ действия, ни разу не рыночный: они предписывают, а потом силой добиваются выполнения своих предписаний, и побочные эффекты от этого им, в общем-то, побоку (если эффекты невелики, конечно). Ну, а я потом сталкиваюсь с тпкими побочными эффектами — типа (этот пример я уже приводил), что областной сайт с инфой про уханьку был заблокирован моим провадером: потому что государство повелело заблокировать неких мошенников из Краснодарского края (торговля медкнижками ЕМНИП), а сайт оказался с ними на Cloudflare на одном IP — ну, а провайдер в анализ SNI через DPI не умел, а тупо, получив РКН-овскую выгрузку, пререводил хостовые части имен страничек с https оттуда в IP и блочил к ним подключения на 443 порт.

Вот оно мне надо, такое счастье? А ведь любители шифрования хотят навязать теперь ещё и ECH, от которого и DPI не поможет…

Ну и потребителей контента неплохо бы спросить. Без добровольно — принудительного шифрования, например, пользоваться публичными сетями было бы просто невозможно.

Дык, пользовались же: радио, телевидение…

Очень много контента реально по сути от них мало отличаются — это открытая информация, предназначенная неопределенному кругу лиц.

Вот для передачи всякой закрытой информации — оплаченного контента, или, там, персональной — там шифрование, как я писал, уже нужно.

Но зачем стричь всех под одну гребенку?

Это как демократия. Плохой метод управления, безусловно. Но альтернативы ещё хуже.

В разных случаях — по-разному. Например, как высказлся кто-то из французских деятелей по итогам подготовки Франции ко 2-й Мировой войне (которую Франция, как известно, провалила начисто), «Демократия для войны непригодна».

Но когда на горизонте нет тени серьезной войны, когда идет мирное развитие, цели и пути которого a priori не определены — там да, демократия лучше.

Впрочем, у меня возникает ощущение, что мы с вами уже повторяемся. Как вы насчет того, чтобы на этом закругиться?

Вот я бы предпочел честно заплатиь деньги, вместо того, чтобы получать весь этот мусор вкупе с попытками меня поиметь

Почему вы уверены, что вместо, а не вместе? ;) То, что вы платите субъекту А за информационные услуги, совершенно не означает, что субъект Б не желает от вас чего то поиметь. Скорее даже наоборот, если есть поток настоящих денег, обязательно найдутся желающие от него откусить. Сейчас, когда вы ни копейки не платите - сложно с вас чего то поиметь.

Вот для передачи всякой закрытой информации — оплаченного контента, или, там, персональной — там шифрование, как я писал, уже нужно.

А как вы собираетесь отличать байты персональной информации от байтов открытой информации?

Почему вы уверены, что вместо, а не вместе? ;) То, что вы платите субъекту А за информационные услуги, совершенно не означает, что субъект Б не желает от вас чего то поиметь.

Желать-то он может, и может даже попытаться — но тогда у его конкурента возникают дополнительные конкурентные преимущества: видимое отсутствие рекламы, непопадание в скандалы, желающих поднять которые, причем — имеющих необходимую для этого квалификацию, весьма немало, особенно когда такое желание подкрепляется возможностью что-нибудь отсудить. Впрочем, пока что — в основном, гипотетичекие возможности, к тому же — не по нашей теме.

А как вы собираетесь отличать байты персональной информации от байтов открытой информации?

Например, в это вполне может владелец ресурса. Если он не может — то сваливает с рынка: из-за штрафов за нарушение чего-нибудь типа GDPR, из-за необходимости возместить деньги, которые которые клиенты потеряли из-за его халатности и т.д. Про платный контент я уж не говорю: халявный доступ к нему кого попало — это прямая потеря бабла.

Ну, и пользователи, когда речь об их кровных деньгах идет — они тоже вполне обучаемы. Ну, или если не вполне обучаемы, то можно на их внимания не особо обращать — много денег у них все равно нет, по жтой самой причине.

Например, в это вполне может владелец ресурса.

Владельцу ресурса проще шифровать всё подряд.

Ну, и пользователи, когда речь об их кровных деньгах идет — они тоже вполне обучаемы.

Пользователи предпочитают, чтобы всё делали за них, чем обучаться в безопасность. Изучать каждую ссылку с инспектором траффика, не фишинг ли это?

Итого, в том интернете, который имеется, шифрование не мешает никому. Кроме Роскомнадзора и парочки гиков с ардуиной. В чебурнетах, конечно же, может быть всё иначе. Но я не уверен что к этому нужно стремиться.

Владельцу ресурса проще шифровать всё подряд.

Вообще-то, это — деньги: я тут уже где-то приводил разницу в ценах и системных требованиях для балансировщиков одного и того же производителя с поддержкой «SSL offload».

Итого, в том интернете, который имеется, шифрование не мешает никому.Ваша позиция мне понятна (и вы, в целом, уже повторяетесь): решать — каждый за себя — использовать шифрование, или нет, должны не поставщики услуг, не пользователи и, ни в коем случае, не государство. А решать, за всех, должны благодетели из некоего просвещенного анонимного «IT-сообщества», формально независимого, и ни за что не отвечающего, но (внезапно) реально финансируемого корпорациями-монополиями.

Свое отношение к этой точке зрения, и на чем оно основано, я тоже уже где-то выразил, и неоднократно, так что смысла в дальнейшей дискуссии больше не вижу.

Вообще-то, это — деньги

Никто вроде не жаловался. Есть информация, что услуги хостинга с 2000 года по 2022 год сильно подорожали?

Вообще-то, это — деньги: я тут уже где-то приводил разницу в ценах и системных требованиях для балансировщиков одного и того же производителя с поддержкой «SSL offload».

Сколько раз вам надо повторить что нет там денег? Современное шифрование почти бесплатно. Ресурсы уходят на него смешные.

Почти бесплатно, пользователя защищает, приватность пользователя повышает, лазить кому не положено не дает. Выглядит идеальным решением для раскатки на 100%.

Разница между «нет» и «почти нет» таки существет. И я вам рассказал историю, где я ее видел вполне наглядно.

лазить кому не положено не дает

Кому — не положено-то?

Вот вы там чуть раньше стращаете человека тем, что у него на сайт в периметре кто-то снаружи через JS в браузере влезет. А ведь HTTPS от вредоностного JS на сайте источника не защищает ни разу. То есть, по факту, вы требуете, чтобы пользователи доверяли больше поствщику контента, чем провадерам, чере которых он поставляется. Тогда «внимание, влпрос:» почему пользователи должны доверять поставщику контента больше — в нашем-то реальном мире, где есть взломы сайтов, спецслужбы недружественных государств (в том числе — и тех, в чьей юрисдикции находится сайт и/или его владелец) и безобразно жадные до денег корпорации, которые как вы, наверное слышали, ради 300% прибыли могут пойти очень на многое?

Трафик ходит невообразимыми путями. Кто там на нем сидит никто не знает. Но все точно знают что ближайшая к пользователю точка обычно не защищена никак или почти никак.

Вот никому и не положено. Чтобы не пытаться решить нерешаемую проблему доверия ко всем кто передает трафик.

PS А непредсказуемость путей — она скорее затрудняет атаку.

PPS Вопрос «кем положено», я больше поднимать не буду. Просто имейте в виду, что на каждое «положено» автоматически спрашивается «кем?», «надо» — «кому?» и т.д.

Решаем всегда одну проблему за раз. Не пытаемся сделать мир идеальным сразу. Маленькими шажками.

Мы проблему всех провайдеров решили. Мы молодцы. Про атаки со стороны провайдеров можно не думать. Вот прям вообще.

Мы это IT сообщество. Давшее людям возможность не переживать о том кто и как их трафик передает. Простой человек теперь даже не задумывается об этом вопросе. Все просто хорошо и безопасно. И даже как я уже ни раз говорил по сути бесплатно.

Мы это IT сообщество.

Когда я слышу подобные громкие слова, у меня возникает совершенно стандартный и логичный для сторонника материалистического подхода вопрос — чей интерес (под словом «интерес» естественно следует понимать «деньги») отстаивает это сообщество? Ответа, в рамках материализма, возможно два. Первый — общий интерес участников сообщества: т.е. чтобы айтишники больше бабала могли поднять, но тут тогда встают вопросы, и первй из них — как именно реализуется чисто технически определение этого общего интереса, и откуда берутся деньги на работу по реализации общего интереса. Так вот, для аморфного сообщества правильный ответ — никак и ниоткуда: для определения и реализации общего интереса нужна организация. Таковой я здесь не вижу.

И тогда остается лишь второй вариант ответа — «IT-сообщество» реализует интересы того, кто финансирует это сообщество. То есть — крупные корпорации, зачастую занимающие монопольное положениена рынке.

Дальнейшие выводы, думаю, очевидны — но это уже про политику.

Выгоды IT сообщества очевидны. Вы зарплаты видели?

Больших денег в интернете не было бы без доверия и безопасности для всех. Кусочек этих денег достается каждому из нас.

как именно реализуется чисто технически определение этого общего интереса

PS Но я вообще-то рад, что монополии не совсем жадничают, а делятся с работниками соответствующей специальности. Пока делятся. И, кстати, большие деньги в интернетах действительно есть, но — не благодаря, а вопреки наличию в них доверия и безопасности (их там — примерно столько же, как и на средневековой большой дороге, которая с разбойниками: вон, для примера, посмотрите чуть выше, как человека пугают тем, что в его внутренню сеть залезть элементарно). Правда, потом из Калифорнии приходят вести, что другим, которые не-айтишники, плохо. Получается, этот праздник — он за счет других?

PPS Мне лично — не достанутся. Моя основная специализация сейчас (вместе с опытом работы, что существенно) — администратор иефраструктуры предприятия на базе решений MS, а сейчас это — бесперспективняк: по эту сторону холма — импортозамещение, по другую — Azure.

В программирование я тоже умею, но не имею подтвержденного опыта работы в сколь-нибудь актальный период времени, и, в общем-то, шансов его получить.

Вы очень странный. ITшники выстроили безопасную и надежную сеть для всех и богатеют благодаря ней. И даже это вам не нравится. Нищими наверно всем надо было быть?

Любой администратор учит Питон, полсотни баззвордов и становится модным девопсом с зарплатой 300к/наносекунда. Тем более что вероятно на работе тоже самое что и сейчас делать придется. В коллективах девопсов хорошим админам работа всегда найдется. Продакшен newer changes.

ITшники выстроили безопасную и надежную сеть для всех и богатеют благодаря ней.

Под словом «ITшники» вы, наверное, имели в виду «корпорации»?

Нищими наверно всем надо было быть?Не находите, что это — несколько ложная дилемма — между «всем нищими» и «корпорации богатеют». То есть, тут не дилемма — есть и ещё варианты.

Любой администратор учит ПитонНу, а я Powershell выучил, давным давно: без него невозможно работать со сколь-нибудь большими массами серверов, а в Exchange — джае с отдельным сервером. Но легче мне от этого не стало. On-premises инфраструктура от MS все равно обречена умереть, потому что ее сам производитель убивает.

DevOps — это нужен опыт с Linux, а у меня он — только со Slackware образца конца прошлого века.

PS Впрочем — это все лирика. Пойду-ка лучше развлекусь, исходники ASP.NET Core поковыряю.

Под словом «ITшники» вы, наверное, имели в виду «корпорации»?

Нет, обычные простые работники. Вы все-таки посмотрите уровень зарплат.

Не находите, что это — несколько ложная дилемма — между «всем нищими» и «корпорации богатеют». То есть, тут не дилемма — есть и ещё варианты.

"Много получать работая на нищую контору" вызывает вопросы к логике.

Можно работать на стартап в надежде разбогатеть вместе с ним. Тут вопросов нет.

On-premises инфраструктура от MS все равно обречена умереть, потому что ее сам производитель убивает.

Вакансий MS стека полно. На AD живут примерно все крупные ребята. Альтернативы все хуже. Умирания не наблюдается. Историю как немцы на Линкусы переезжали госами пора заносить в учебники. Можно выбрать фирму и вакансию по вкусу. Денег там не меньше чем девопсам платят.

Я все еще не понимаю проблему.

вот почему-то проблема доверия в цепочке поставщиков продуктов решаемая

Хакер и солонка. Просто таргетированную атаку сложно организовать: неизвестно, кто именно купит отравленный арбуз

Примерно нет. В траффика все байты подписаны, любой узел знает, кто отправитель, кто получатель. Без шифрования - у любого провайдера широчайшие возможности для вмешательства и анализа. С шифрованием - только блокировка по ip. Неплохо.

Можете не отвечать: я уже, кажется, все возможные варианты ответов видел, из них — ни одного действительно рационально обоснованного.

Потому что поставщиков на порядки больше, чем провайдеров? И между ними конкуренция? Даже если это олигополия?

Потому что поставщик заинтересован в том, чтобы данные от него до клиента дошли максимально нетронутыми по дороге?

И он же не заинтересован в том, чтобы обмен данными был виден ещё кому-то? Кроме тех персон, кому поставщик сам сливает данные клиента?

Потому что поставщиков на порядки больше, чем провайдеров?Что это принципиально меняет?

И между ними конкуренция? Даже если это олигополия?Нет, при олигополии с конкуренцией плохо: они там завсегда могут договориться между собой, как баранов стричь. И реально им в такой ситуации может помешать либо организация клиентов-потребителей (я, правда, плохо представляю, как это может действовать), либо столь не любимое тут на Хабре государство.

Потому что поставщик заинтересован в том, чтобы данные от него до клиента дошли максимально нетронутыми по дороге?

И он же не заинтересован в том, чтобы обмен данными был виден ещё кому-то? Кроме тех персон, кому поставщик сам сливает данные клиента?

Последнее ваше предложение отлчино разъясняет, почему поставщикам доверять можно точно так же, как и провайдерам: «Я доверял ему как брату, иными словами, не доверял вообще»((с)Корвин, принц Амберский)

почему это вдруг поставщику следует доверять больше, чем постредникам-провайдерам, а не наоборот?

Ну вы же к кому обращаетесь за контентом? Если не доверяете поставщику контента - ну я тогда не знаю.. Зачем тогда вам этот контент?

Особенно в плане самого контента: например, чтобы ориентироваться в политике, я сейчас регулярно читаю, как минимум РИА, РБК и BBC, ну и ещё парочку избранных телеграммных каналов, а потом сопоставляю информацию и делаю выводы (какие именно — это не для обсуждения на Хабре: об этом администрация специально просила), а если для выводов нужны другие источники — лезу в эти источники. Ну — и много думаю.

PS По поводу сбора персональной информации и прочих художеств поставщиков в чисто техническом плане я тоже принимаю адекватные меры. Но об этом — как-нибудь потом.

Уже писал где-то: вот почему-то проблема доверия в цепочке поставщиков продуктов

Неужели? Надеюсь, это была шутка. Ну, и в реальном мире айти - все ещё есть атаки на цепочки поставок, это когда тебе через зависимость внедряют трояна. А потом привет ситуация а-ля stuxnet. И если бы проблема была решаема, то она уже была бы решена. А пока даже наметок нет

Ну, и в реальном мире айти — все ещё есть атаки на цепочки поставок, это когда тебе через зависимость внедряют трояна. А потом привет ситуация а-ля stuxnet.

Атака на цепочку поставок, цель которой — массовый потребитель, слишком легко обнаруживается, а потому когда ее эффект — что-то большее, чем нечто безобидное, типа показа рекламы — карается чисто полицейскими мерами вполне эффективно.

Ну, а сложные прицельные атаки — это не та угроза которая опасна для массового потребителя: все-таки, он обычно не держит у себя на даче завод по обогащению урана.

PS По-моему, мы тут уже по третьему кругу пошли: вы почему-то поставщикам ресурсов доверяете больше, чем провайдерам, а я не доверяю им в равной степени.

Ну, и как-то несбалансировано относитесь к балансу сложность/эффект в модели угроз.

Думаю, пора это обсуждение завязывать: мы все равно останемся при своем мнении.

Вообще-то, это — деньги: я тут уже где-то приводил разницу в ценах и системных требованиях для балансировщиков одного и того же производителя с поддержкой «SSL offload».

чьи деньги? Поставщика ресурса? Но Вы же понимаете, что сегодня ему нужен SSL на 10 эндпойнтов, а завтра их будет 100. И что? Эти защищаем, а остальные не защищаем? Или впереди SSL offload штуки еще nginx очередной строить? Но опять же - это так не работает. Защита должна быть всеобъемлющая, иначе это не защита вовсе, а профанация.

А истории, когда тебе не хватает производительности, и надо апгрейдить WAF"ы, прокси и все такое? Ну, так заранее считай и выгружай все, что не профильное на CDN...

Но Вы же понимаете, что сегодня ему нужен SSL на 10 эндпойнтов, а завтра их будет 100. И что? Эти защищаем, а остальные не защищаем?

А почему бы нет? Что-то мешает?

и выгружай все, что не профильное на CDN

А что, CDN нынче халявные? Или — тоже деньги?

Ну, и почему CDN доверять можно (если речь о банке — что он в страничку с переводом бабла какой нибудь нехороший JS не встроит), а провайдеру — нельзя?

Или впереди SSL offload штуки еще nginx очередной строить?

Абсолютно бессмысленное занятие IMHO: как этот ваш nginx будет зашифрованный трафик кэшировать (и что вы там собрались с ним делать), объясните, пожалуйста.

а сайт оказался с ними на Cloudflare на одном IP — ну, а провайдер в анализ SNI через DPI не умел, а тупо, получив РКН-овскую выгрузку, пререводил хостовые части имен страничек с https оттуда в IP и блочил к ним подключения на 443 порт.

Типичный пример «скажи дураку богу молиться - он лоб расшибет»

Почему-то в случае закончившегося баланса - провайдеры не стремаются подсовывать левачные днс записи, а забанить домен с вредоносом они не могут… или не хотят? Потому что если блокировка по ip - очевидно, что впн они не отключат, а если отключат, то сломают связь куче корпоратов. Поэтому все блокировки должны быть максимально простыми. Чего там sni отлавливать? Кто хочет - тот все равно обойдёт…

Была у меня мысль на них телегу накатать, но потом передумал: раз в день (чаще там делать нечего) зайти с планшета (у Мегафона с DPI все OK) мне было не настолько влом, чтобы тешить свое чувство справедливости, которое у меня по жизни слабое.

Поэтому все блокировки должны быть максимально простыми.

Потому что есть еще Роскомнадзор и его желание ставить в сети провайдеров еще и аналог RIPE Atlas Probe но для мониторинга блокировок. И выписывать штрафы если коробочка говорит что блокировки нет (исходники коробочки разумеется закрыты). Нет, конечно можно и в суде все оспорить… может даже получится. Потом.

Что с этим делать — не знаю, лично я — за просвещение с целью улучшения способности оценивать, благо само функционирование рынка этому весьма способствует (но пострадавших все равно жалко).

В смысле, что только идиоты хотят пользоваться современным обществом?

Никто не хочет разбираться…

Проще заставить всех один раз настроить https и забыть о проблемах.

Иная простота хуже воровства. Например, было бы проще ввести одинаковый скоростной режим для автомобилей и во внутридворовых проездах, и на автомагистралях. Однако — разбираться пришлось.

Аналогия это как котенок с дверцей.

Я общего-то ничего не вижу. А вы про различия начинаете.

Точно так же как котики и банк выглядят в целом похоже — это веб-сайты, которрые в браузере смотрят, автострада и внутридворовый проезд тоже выглядят в целом похоже — это полосы земли, покрытые асфальтом (или, иногда, бетоном), по которым ездят автомобили. И, одновременно, и там, и там есть нюанс.

Так понятно?

Я скорее про потенциальные траты и потенциальные плюсы.

У вас траты это жизни людей, деньги и время. Всех людей, даже не управляющих машинами. Преимущества вообще их не окупают.

В вопросе https везде все ровно наоборот. Траты это время администраторов давно заброшенных сайтов, деньги фирм для переделки внутренних сетей и поддержки старых устройств ну и страдания гиков с ардуинами. В обмен получаем получаем защищенность и приватность для всех. Вообще для всех, даже ничего не понимающих в этом. Обмен стоит того.

То есь в обоих случаях можно брать и считать эти деньги. И почти наверняка выяснится, что оптимален некий промежуточный вариант.

Я не зря использовал слово все. Всеобщность часто дает оптимальное решение в крайних точках.

Ну а если учесть, что большинству потребителей технологии HTTPS реально требуется не шифрование, а проверка неизменности контента (для которой перечисленные недостатки сильно смягчены), то оптимальное решение тем более оказывается неочевидным.

вычислительные затраты

не проблема

невозможность кэширования контента провайдером

выше уже сказали - нехрен вообще кэшировать провайдеру ничего. Сколько говна я поел из-за того, что криво настроенный сквид отдавал протухшие данные. А для статики есть CDN. Кстати, Вас тезис ложен. У провайдеров вполне себе стоят акселераторы интернета от Гугла, которые позволяют ютубы отдавать конечным пользователям быстрее. И https не помеха.

не проблема

Ваше ничем не обоснованное мнение. А мне вот приходилось видеть весьма недешевую железку — аппаратный балансировщик нагрузки, помимо самой балансировки нагрузки разгружающий серверы от занятия шифрованием. Тогда как его аналог — программный балансировщик на ту же нагрузку, но без SSL offload — стоил по корпоративным меркам копейки и разворачивался на виртуалке с не сильно большими системными требованиями к хосту. Конкретно там, где я это видел, без HTTPS было нельзя — это было в банке. Но всеобщая HTTPSизация создает те же проблемы там, где без шифрования можно было бы и обойтись.

выше уже сказали — нехрен вообще кэшировать провайдеру ничего.Это — не указание свыше, а всего лишь ваше недостаточно обоснованное мнение, не более того. Я принял его к сведению, но вы меня не убедили. А вот пользу от локального кэширования я наблюдал.

Сколько говна я поел из-за того, что криво настроенный сквид отдавал протухшие данные.

Я — тоже, только причина была несколько другая: написанная мышкой на ASP (тогда это было-стильно-модно-молодежно) самопальная CMS не отдавала адекватных заголовков Expires(если программировать мышкой — то так оно обычно и бывает), и пришлось что-то делать с этим уже на уровне IIS.

А для статики есть CDN.

Есть. Но это — дополнительные деньги, отдаваемые на сторону, которые повышают цену рекламы на сайте со всем вытекающими. Плюс — дополнительные глобальные риски (у CDN тоже uptime не 100%). А кэширование у провайдера для владельца сайта бесплатно и проблемы с ним — локальные, на доступность сайта для широкого круга клиентов почти не влияющие.

Кстати, Вас тезис ложен. У провайдеров вполне себе стоят акселераторы интернета от Гугла, которые позволяют ютубы отдавать конечным пользователям быстрее. И https не помеха.

Недостаток у этих железок от Гугла один: они — от Гугла. И, к примеру, в РФ сейчас с ними есть некие проблемы. А ещё — они конкретно для YouTube. И не кэшируют контент какого-нибудь другого, альтернативного видеохостинга (вот, в РФ сейчас, к примеру, набирается популярность у RuTube, пусть, зачастую — и добровольно-принудительными мерами всех заинтересованных сторон, но набирается). То есть эти ускорители — инструмент монополизации рынка, которую общепринято считать нехорошим явлением.

браузер не обладает ИИ, чтобы понять, что за сайт перед ним. Поэтому надо помечать небезопасным.

только что открыл http://example.com/ в chrome и ff

Как минимум опсос не сможет натыкать рекламы. И не сможет от имени сайта показать формочку для ввода слива пароля от Facebook например.

Вот к примеру я на ардуинке левой пяткой наколхозил себе мониторинг погоды и чтобы показывало для нескольких городов из списка + часики, я сильно рад, а данные беру из url-ки, к которой обращаюсь по http. Мне глубоко фиолетово, что и кто там отследит. А данные в xml / json со своей структурой и рекламу туда воткнуть никак не выйдет.

А если внезапно запретить http и заменить на обязательный https — всё у меня там навернётся.

Или например курсы валют с CBR — до сих пор можно забирать по http. Запретят — сколько сервисов навернётся…

То что http-трафик можно подменить незаметно — это ясно как день, но какой в этом прок, если ты запрашиваешь просто статический файл с раз в час формирующимся прогнозом погоды?

Никакого. Но зато, благодаря стимулированию внедрения HTTPS, удастся заставить использовать HTTPS те ресурсы, которым он не повредит, но владельцы которых забивали на поддержку HTTPS.

Стопорить этот процесс ради какой-то погодной странички — слишком велика честь. Надо же, какой важный курица этот погодный сайт.

Реальный пример: у нас во двор дома каждый день ходят мочиться десятки людей, распивающих вечерами пиво в расположенном рядом сквере. На глазах коллег по распитию им мочиться зазорно, поэтому они обоссывают угол нашего дома. Аромат в жару стоит просто потрясающий. Чтобы бороться с этим, жильцы дома будут ставить забор. И вот представим, найдётся Вася, у которого обоняние атрофировано, которому забор мешает (это же надо сдавать деньги на установку забора, да и каждый раз при выходе из двора кнопочку нажимать, чтобы калитку открыть — лишнее движение). Все остальные должны нюхать ссанину, потому что Вася против?

Никакого. Но зато, благодаря стимулированию внедрения HTTPS, удастся заставить использовать HTTPS те ресурсы, которым он не повредит, но владельцы которых забивали на поддержку HTTPS.

Вот вы, насколько я помню, сторонник личной свободы и личной инициативы.

В таком случае скажите мне, а почему за меня кто-то там имеет право решать, что мне лучше не использовать HTTP, если ни я, ни владелец сайта не против?

Я вот как-то против всяких попыток из благих побуждений стимулировать то, что имеет сомнительную пользу, методами того русского из анекдота про то, как простимулировать кошку жрать горчицу: благими побуждениями, говорят, дорога в ад вымощена.

В таком случае скажите мне, а почему за меня кто-то там имеет право решать, что мне лучше не использовать HTTP, если ни я, ни владелец сайта не против?

не используйте [эти сайты]. Или Вы сторонник того, что на автозаправках должно быть топливо отличное от 95/98/и евродизеля? Или может быть сторонник ненужности личной гигиены (не мыть руки перед едой, после туалета? Не пользоваться презервативами и пр.)?

Например, что касается лчиной гигиены, то я свободно пью у себя дома некипяченую воду из под крана, но делать это где-нибудь в поселке в Астраханской области, где можно таким путем получить не только ПТИ, но что-нибудь посерьезнее, вплоть до холеры, не буду.

Аналгично насчет мытья рук: одно дело — после моего любимого сортира у себя дома — размывать особо не надо, а если спешишь сильно — можно и пропустить, совсем другое — после «туалета типа сортир» где-нибудь на вокзале, там желательно мыть так, как врачи в кино моют.

Или Вы сторонник того, что на автозаправках должно быть топливо отличное от 95/98/и евродизеля?

Тут уже решаю не я, а производитель двигателя: на какое минимальное ОЧ он рассчитал свой весьма сложный, весьма нагруженный и весьма теплонапряженный агрегат. Я могу лишь выбрать марку автомобиля и двигателя. Ну, или доработку двигателя — в СССР, например была распространена установка прокладок под блок головок, чтобы Жигуль на 76-м бензине мог ездить.

вы знаете разницу между HTTPS и HTTP, а среднестатический пользователь нет.

Браузер не умеет оценивать знания пользователя, а ещё он не понимает, это сайт погоды, сайт банка или фишинговая страница со слизанным дизайном банка, с тем же доменом + без протокола в адресной строке.

Ну, а пользователь дожен хоть немного обучиться, чтобы пользоваться Интернет-банком. Например, как он обучился дверь запирать, даже когда на пять минут выходит из дома (в деревнях наши предки это часто не делали) Или — заблокировать интернет-банк.

Я, вот, считаю, что я обучился недостаточно. Потому — заблокировал.

Вообще «В наше время верить нельзя никому. Порой — даже себе.»(с). Вы вот описния случаев чисто телефонного мошенничества с переводом средств «на безопасный счет» читали? Если нет, то зря: поучительно.

в том то и дело, что пользователь может уметь пользоваться интернет банком, но не сможет отличить фишинговую страницу с HTTP от оригинала с HTTPS.

Да и вы не сможете, если, допустим, почистили кэш браузера (или не был изначально включен HSTS) и начали использовать WiFi/VPN контролируемый злоумышленником: картинки попиксельно совпадать будут, потому что браузеры не показывают протокол в url.

то есть это не попасться на социальную инженерию, а технический взлом.

так в том то и дело, что если б он на http не ругался, вы бы не поняли, что это соединение - небезопасное.

PS Если чо, я могу и цепочку доверия сертификата проверить: я этому обучен.

ещё раз, нет никакой цепочки. Есть фишинговый сайт с HTTP. Да, у него не будет замочка. Но вероятность незаметить отсутствие замочка или забыть проверить наличие замочка больше чем вероятность незаметить Not Secure и тем более проигнорировать "А вы точно хотите открыть этот небезопасный сайт?"

А то, что лично мне этого не требуется — это мои личные трудности: будет оповещать — хуже не станет, не будет — и так справлюсь

Я на 92 езжу. А 98 нафига?