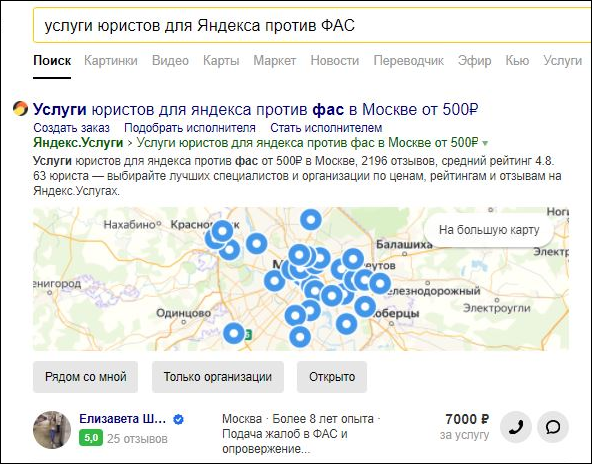

В этот блок выдачи могут попасть только сервисы группы юрлиц Яндекса

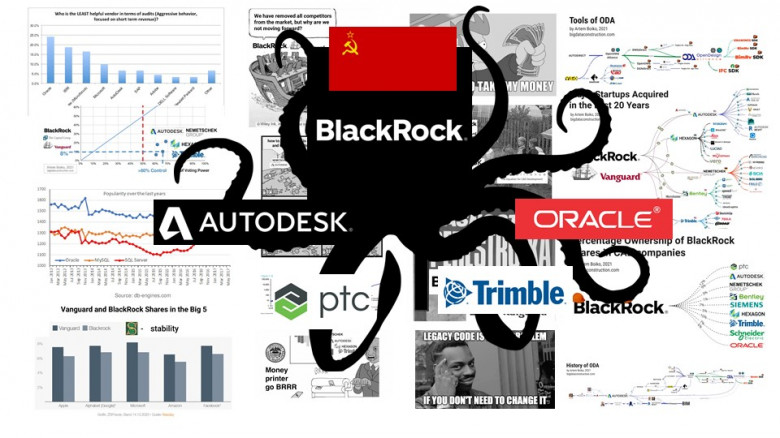

Я уже несколько постов разбираю наше обращение в ФАС по поводу интеграции поиска Яндекс с различными сервисами Яндекса. Напомню предыдущие серии: предупреждение ФАС, ФАС возбуждает дело против Яндекса. В комментариях к постам встречается огромное количество вопросов относительно того, чего, собственно, плохого в том, что делает Яндекс. Они частично задевают вообще фреймворк антимонопольных законов России и мировую практику, поэтому я сейчас постараюсь на уровне ликбеза рассказать, откуда такие принципы вообще пошли.

Итак, основные точки прошлого обсуждения:

- Почему Яндекс не может делать со своим продуктом что угодно? Это же их поиск, нет?

- Почему крупные компании пошли за помощью государства, а не прибегли к рыночным методам, если их что-то не устраивает в работе Яндекса?

- Почему бы не сделать свой конкурирующий поисковик и не устанавливать в нём свои правила?

- Чем вообще плоха монополия?

- Чем отличается доминирующий игрок от просто игроков?

- Почему государство вдруг должно устанавливать правила для интернет-рынков? Неужели нельзя порешать это саморегуляцией?

Чтобы понять смысл антимонопольного регулирования, нужно мысленно смоделировать несколько ситуаций, что бы было, если бы его не было вообще. Давайте для начала разберёмся, зачем оно вообще существует в современном мире.