Решил задаться целью написать простой в использовании и при этом быстрый многопоточного TCP/IP сервера на C++ и при этом кроссплатформенный — как минимум чтобы работал на платформах Windows и Linux без требования как-либо изменять код за пределами самописной библиотеки. Ранее, на чистом C++ без библиотек вроде Qt, сетевым программировнием не занимался, и предвещал себе долгое время мучений с платформо-зависимостью. Но как оказалось всё гораздо проще чем казалось на первый взгляд, ведь в основном интерфейсы сокетов обоих систем похожи как две капли воды и различаются лишь в мелких деталях.

Andy Victory @RIDan

Пользователь

Hack The Box. Прохождение Rope. PWN. Форматные строки и ROP используя pwntools

8 min

7.7KTutorial

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox.

В данной статье собираем много много pwn, которые будем решать средствами pwntools. Думаю будет полезно читателям с любым уровнем осведомленности в данной теме. Поехали…

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ :)

Организационная информация

Чтобы вы могли узнавать о новых статьях, программном обеспечении и другой информации, я создал канал в Telegram и группу для обсуждения любых вопросов в области ИиКБ. Также ваши личные просьбы, вопросы, предложения и рекомендации рассмотрю лично и отвечу всем.

+9

STM32MP1: U-Boot, Buildroot, Arch Linux и немного Debian

17 min

25KПривет, Хабр!

Некоторое время назад компания STMicroelectronics выпустила интересные процессоры серии STM32MP1. Когда у меня наконец-то дошли руки до отладочной платы на основе этого процессора, я с некоторым удивлением обнаружил, что для нее отсутствуют какие-либо сборки на основе популярных дистрибутивов (Debian, Arch Linux и др). Оставалось только попробовать самому адаптировать какой-нибудь дистрибутив под данную плату. По результатам этого и появилась данная статья.

Некоторое время назад компания STMicroelectronics выпустила интересные процессоры серии STM32MP1. Когда у меня наконец-то дошли руки до отладочной платы на основе этого процессора, я с некоторым удивлением обнаружил, что для нее отсутствуют какие-либо сборки на основе популярных дистрибутивов (Debian, Arch Linux и др). Оставалось только попробовать самому адаптировать какой-нибудь дистрибутив под данную плату. По результатам этого и появилась данная статья.

+39

Как мы фильтры от вирусов искали

4 min

13KМногие слышали, что Декатлон в пандемию раздал маски снорклинга для врачей, мейкеры делают к ним переходники, и врачи используют их в грязных зонах вместе с фильтрами от аппаратов ИВЛ. Выглядит это вот так:

Фишка в том, что реально таких фильтров ИВЛ в больницах мало. Оно и понятно почему — больницы их закупали не для защиты врачей, а для защиты пациентов на ИВЛ, а точнее даже для защиты аппаратов ИВЛ от заражения. Чтобы последующий человек, попав на ИВЛ (например во время операции) не заразился инфекционной болезнью предыдущего… Такие случаи были в прошлом XX веке, и собственно они и привели к массовому внедрению подобных фильтров.

Рассмотрим условно говоря ужасный сценарий развития событий: пациентов полно, все ковидные, и вот допустим в больнице 10 аппаратов ИВЛ, и осталось 10 фильтров к ним. У врача выбор — или вставить себе в маску снорклинга, или пациенту в контур… Кого выберет врач? И вот задумавшись над этим, мы решили проверить — а чем в случае крайней необходимости (есть такое понятие в праве) эти фильтры можно заменить? К тому же реально фильтры от ИВЛ сегодня стали универсальным форматом — для них есть абсолютно любые переходники — хоть на снорклинг, хоть на маску 3М, хоть на противогаз…

Удобно! (Дальше лонгрид, и много картинок из под микроскопа. Присаживайтесь.)

Фишка в том, что реально таких фильтров ИВЛ в больницах мало. Оно и понятно почему — больницы их закупали не для защиты врачей, а для защиты пациентов на ИВЛ, а точнее даже для защиты аппаратов ИВЛ от заражения. Чтобы последующий человек, попав на ИВЛ (например во время операции) не заразился инфекционной болезнью предыдущего… Такие случаи были в прошлом XX веке, и собственно они и привели к массовому внедрению подобных фильтров.

Рассмотрим условно говоря ужасный сценарий развития событий: пациентов полно, все ковидные, и вот допустим в больнице 10 аппаратов ИВЛ, и осталось 10 фильтров к ним. У врача выбор — или вставить себе в маску снорклинга, или пациенту в контур… Кого выберет врач? И вот задумавшись над этим, мы решили проверить — а чем в случае крайней необходимости (есть такое понятие в праве) эти фильтры можно заменить? К тому же реально фильтры от ИВЛ сегодня стали универсальным форматом — для них есть абсолютно любые переходники — хоть на снорклинг, хоть на маску 3М, хоть на противогаз…

Удобно! (Дальше лонгрид, и много картинок из под микроскопа. Присаживайтесь.)

+28

Основные linux-команды для новичка

14 min

1MLinux — это операционная система. Как винда (windows), только более защищенная. В винде легко подхватить вирус, в линуксе это практически невозможно. А еще линукс бесплатный, и ты сам себе хозяин: никаких тебе неотключаемых автообновлений системы!

Правда, разобраться в нем немного посложнее… Потому что большинство операций выполняется в командной строке. И если вы видите в вакансии «знание linux» — от вас ожидают как раз умение выполнять простейшие операции — перейти в другую директорию, скопировать файл, создать папочку… В этой статье я расскажу про типовые операции, которые стоит уметь делать новичку. Ну и плюс пара полезняшек для тестировщиков.

Я дам кратенькое описание основных команд с примерами (примеры я все проверяла на cent os, red hat based системе) + ссылки на статьи, где можно почитать подробнее. Если же хочется копнуть еще глубже, то см раздел «Книги и видео по теме». А еще комментарии к статье, там много полезного написали)

Правда, разобраться в нем немного посложнее… Потому что большинство операций выполняется в командной строке. И если вы видите в вакансии «знание linux» — от вас ожидают как раз умение выполнять простейшие операции — перейти в другую директорию, скопировать файл, создать папочку… В этой статье я расскажу про типовые операции, которые стоит уметь делать новичку. Ну и плюс пара полезняшек для тестировщиков.

Я дам кратенькое описание основных команд с примерами (примеры я все проверяла на cent os, red hat based системе) + ссылки на статьи, где можно почитать подробнее. Если же хочется копнуть еще глубже, то см раздел «Книги и видео по теме». А еще комментарии к статье, там много полезного написали)

+49

Как стать долларовым миллионером за 30 лет, лежа на диване

12 min

242K

На Хабре недавно вышел пост ״Новичкам фондового рынка: честные разговоры о трейдинге״. Этот пост, опубликованный в одном из самых читаемых блогов Хабра, вводит людей в заблуждение и создает у них ложное представление о том, что игра на бирже — хороший способ заработка. Это вынудило меня написать комментарий, постепенно переросший в целую статью, с детальным разбором того, почему трейдинг — это не способ разбогатеть, а способ потерять деньги, и о том, как на самом деле заработать на инвестициях.

+271

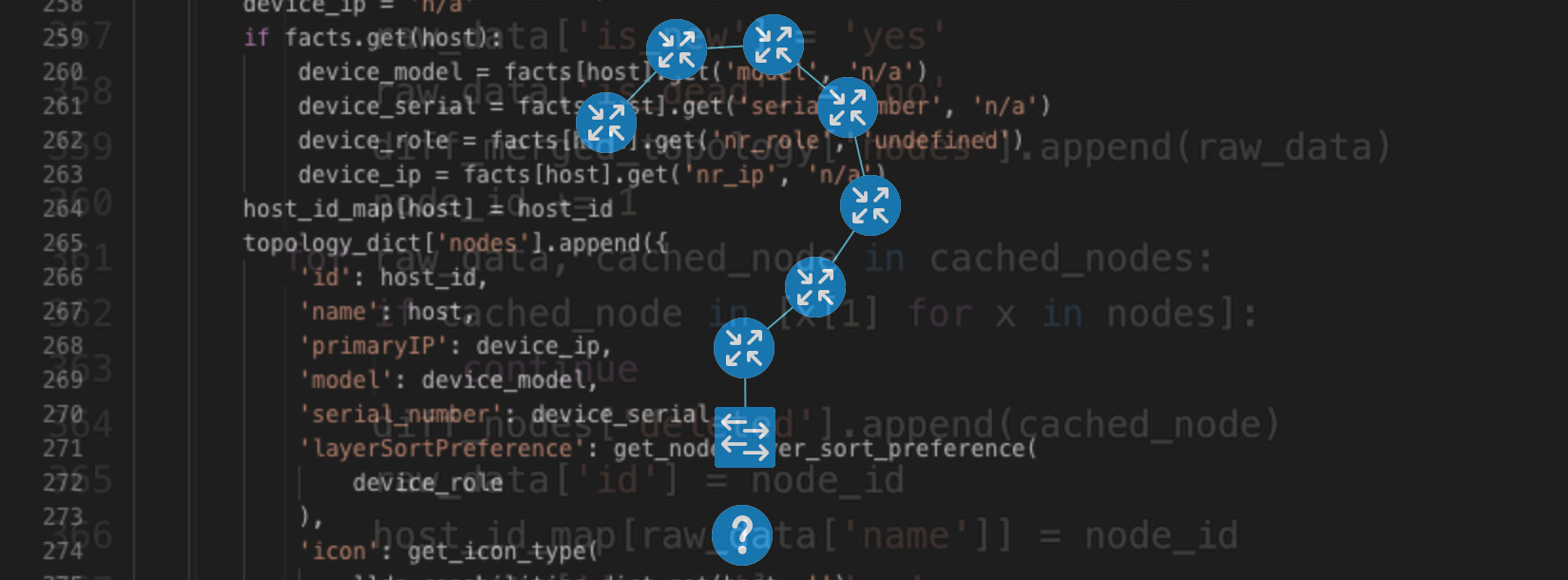

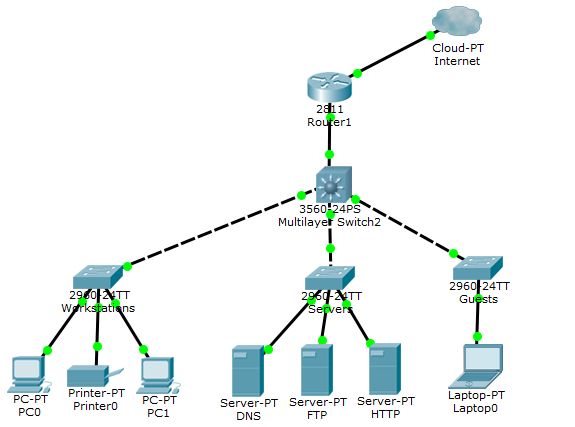

Визуализация сетевых топологий, или зачем еще сетевому инженеру Python #2

49 min

34KПривет, Хабр! Эта статья написана по мотивам решения задания на недавно прошедшем онлайн-марафоне DevNet от Cisco. Участникам предлагалось автоматизировать анализ и визуализацию произвольной сетевой топологии и, опционально, происходящих в ней изменений.

Задача является не самой тривиальной, и в блогосфере встречается довольно мало статей на эту тему. Ниже представляю разбор собственной реализации, а также описание используемых инструментов и подходов.

Всем заинтересовавшимся добро пожаловать под кат!

+24

Книга «Bash и кибербезопасность: атака, защита и анализ из командной строки Linux»

12 min

13K Привет, Хаброжители! Командная строка может стать идеальным инструментом для обеспечения кибербезопасности. Невероятная гибкость и абсолютная доступность превращают стандартный интерфейс командной строки (CLI) в фундаментальное решение, если у вас есть соответствующий опыт.

Привет, Хаброжители! Командная строка может стать идеальным инструментом для обеспечения кибербезопасности. Невероятная гибкость и абсолютная доступность превращают стандартный интерфейс командной строки (CLI) в фундаментальное решение, если у вас есть соответствующий опыт.Авторы Пол Тронкон и Карл Олбинг рассказывают об инструментах и хитростях командной строки, помогающих собирать данные при упреждающей защите, анализировать логи и отслеживать состояние сетей. Пентестеры узнают, как проводить атаки, используя колоссальный функционал, встроенный практически в любую версию Linux.

+11

Древности: техника в ТВ-рекламе

6 min

14K Поводом для этого поста стала неожиданная находка: на одной из старых видеокассет я обнаружил рекламу Windows 2000 на российском ТВ. Не могу сказать, что реклама когда-то играла серьезную роль в выборе новых или винтажных устройств: гораздо важнее были статьи в профильных изданиях, и отзывы на форумах. Но старые видеоролики сейчас представляют интерес: они показывают, какие возможности устройств выбирал производитель, чтобы донести до максимально широкой аудитории.

Поводом для этого поста стала неожиданная находка: на одной из старых видеокассет я обнаружил рекламу Windows 2000 на российском ТВ. Не могу сказать, что реклама когда-то играла серьезную роль в выборе новых или винтажных устройств: гораздо важнее были статьи в профильных изданиях, и отзывы на форумах. Но старые видеоролики сейчас представляют интерес: они показывают, какие возможности устройств выбирал производитель, чтобы донести до максимально широкой аудитории. Этот пост — попытка дополнить впечатления от старого железа соответствующими рекламными роликами, поэтому критерии поиска примерно соответствуют списку устройств в моей коллекции: аудиокассеты и минидиски, ноутбуки IBM Thinkpad, карманные компьютеры и смартфоны начала двухтысячных.

+33

Прохождение лабораторной машины для пентеста «Hackthebox — Querier»

3 min

4.9KПривет, Хабр! Из этой статьи вы узнаете о способе атаки на удаленный сервер, используя особенности MsSQL, создания reverse shell для закрепления в системе и пример эксплуатации плохо сконфигурированной групповой политики в ОС Windows.

+4

Годные туториалы на YouTube

3 min

57KTranslation

На YouTube много бесплатных обучающих и курсов и туториалов.

Я веду freeCodeCamp, YouTube канал без рекламы. У нас есть полные видеокурсы и учебные пособия по многим популярным языкам программирования и фреймворкам (включая JavaScript, Python, Java, Ruby, C, C ++, Angular и не только).

Есть и другие YouTube каналы с бесплатными уроками по программированию, которые ничуть не хуже, а иногда даже лучше, чем платные.

В этой статье я перечисляю десять YouTube каналов, которые можно посмотреть, чтоб прокачаться в программировании. Расположение каналов — случайное.

Бывает полезно посмотреть одну и ту же тему у разных преподов, так можно глубже разобраться в вопросе.

Есть много отличных каналов, для которых у меня не хватило места в этом списке. Поделитесь своими находками в комментах.

Я веду freeCodeCamp, YouTube канал без рекламы. У нас есть полные видеокурсы и учебные пособия по многим популярным языкам программирования и фреймворкам (включая JavaScript, Python, Java, Ruby, C, C ++, Angular и не только).

Есть и другие YouTube каналы с бесплатными уроками по программированию, которые ничуть не хуже, а иногда даже лучше, чем платные.

В этой статье я перечисляю десять YouTube каналов, которые можно посмотреть, чтоб прокачаться в программировании. Расположение каналов — случайное.

Бывает полезно посмотреть одну и ту же тему у разных преподов, так можно глубже разобраться в вопросе.

Есть много отличных каналов, для которых у меня не хватило места в этом списке. Поделитесь своими находками в комментах.

+33

Конференция BLACK HAT. Как сделать шпионский телефон. Часть 1

11 min

12KTranslation

Ведущий: Кевин Макнами является директором Лаборатории исследований проблем безопасности Bell Labs, которая является частью компании Alcatel-Lucent. Его презентация называется «Как сделать шпионский телефон», и если у вас есть какие-либо вопросы, пожалуйста, приберегите их до конца выступления, чтобы мы знали, что у нас на них остаётся достаточно времени.

Кевин Макнами: приветствую всех, я рад, что сегодня здесь выступаю. Я собираюсь говорить о том, как сделать хороший шпионский телефон, но думаю, что основой интерес для вас будет представлять то, как можно взять этот шпионский телефонный модуль SpyPhone и поместить его в приложение для Android.

Моё выступление будет состоять из 3-х частей. Первая – это демонстрация SpyPhone в действии, затем мы немного поговорим о специальном дизайне «шпионского телефона». Третья часть разговора будет посвящена тому, как можно осуществить инъекцию сервиса SpyPhone в приложение, и в конце я подобью итоги и отвечу на вопросы.

Кевин Макнами: приветствую всех, я рад, что сегодня здесь выступаю. Я собираюсь говорить о том, как сделать хороший шпионский телефон, но думаю, что основой интерес для вас будет представлять то, как можно взять этот шпионский телефонный модуль SpyPhone и поместить его в приложение для Android.

Моё выступление будет состоять из 3-х частей. Первая – это демонстрация SpyPhone в действии, затем мы немного поговорим о специальном дизайне «шпионского телефона». Третья часть разговора будет посвящена тому, как можно осуществить инъекцию сервиса SpyPhone в приложение, и в конце я подобью итоги и отвечу на вопросы.

+21

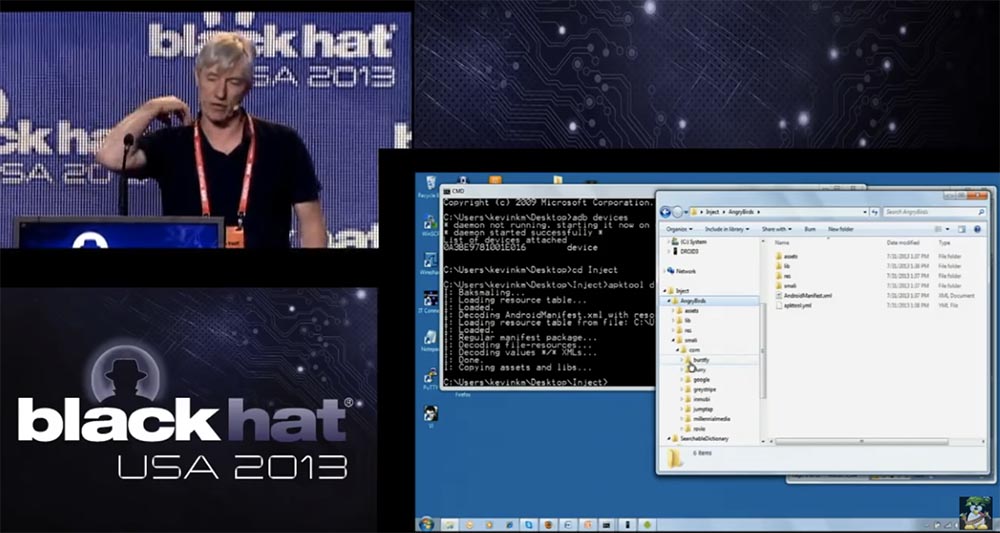

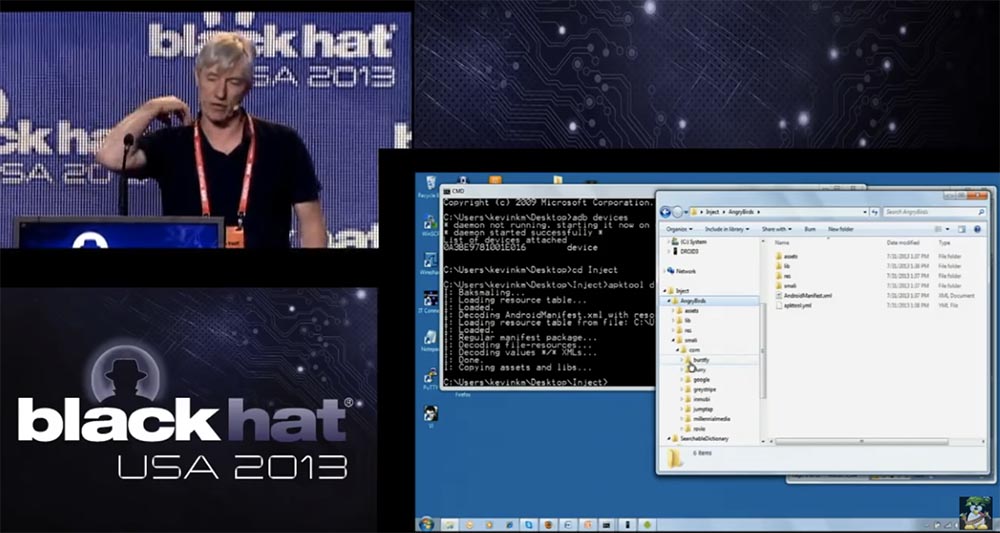

Конференция BLACK HAT. Как сделать шпионский телефон. Часть 2

9 min

4.6KTranslation

Конференция BLACK HAT. Как сделать шпионский телефон. Часть 1

Следующая вещь, которую мы должны модифицировать – это манифест. Эта вещь, которая говорит, какие службы задействованы при работе приложения, какие они имеют разрешения и так далее.

Итак, мы начнём с самого кода, и именно с кода директории smali. Если вы посмотрите на дерево каталогов Angry Birds, то увидите множество папок, содержащих различные компоненты, упорядоченные в виде подкаталогов.

Я даже не знаю, какие из этих вещей мне реально нужны и что они делают, но это мне и не нужно. Сейчас я сделаю техническую вещь потрясающей сложности – скопирую каталог droidwhisperer отсюда, из директории SearchableDictionary, сюда, в поддиректорию com/burstly/example/android директории smali. Вот и всё, надеюсь, вы поняли, в чём тут смысл.

Следующая вещь, которую мы должны модифицировать – это манифест. Эта вещь, которая говорит, какие службы задействованы при работе приложения, какие они имеют разрешения и так далее.

Итак, мы начнём с самого кода, и именно с кода директории smali. Если вы посмотрите на дерево каталогов Angry Birds, то увидите множество папок, содержащих различные компоненты, упорядоченные в виде подкаталогов.

Я даже не знаю, какие из этих вещей мне реально нужны и что они делают, но это мне и не нужно. Сейчас я сделаю техническую вещь потрясающей сложности – скопирую каталог droidwhisperer отсюда, из директории SearchableDictionary, сюда, в поддиректорию com/burstly/example/android директории smali. Вот и всё, надеюсь, вы поняли, в чём тут смысл.

+10

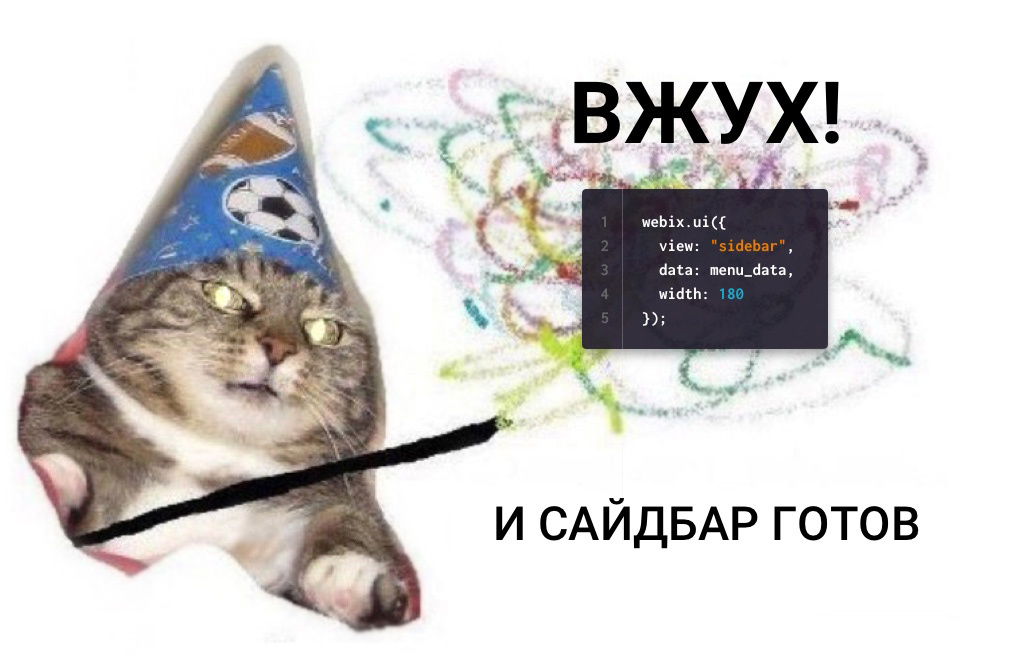

Как сделать сайдбар за 5 строк кода

5 min

18KTutorial

Сайдбары хороши в двух случаях: если на них расположено что-то настолько важное, что они должны всегда быть перед глазами (взять, к примеру, любой почтовый клиент, да хотя бы и Gmail) или если нужно иметь возможность это самое важное спрятать для экономии места (опять же, как в Gmail, но уже в мобильной версии). Браться за создание сайдбаров с нуля – задача не для средних умов, да и вообще бессмысленно. Для такой задачи лучше употребить соответствующий фреймворк. Об одном из таких примеров мы сегодня и поговорим.

-14

Online инструменты для простейшего Pentest-а

6 min

48K

Перед каждым системным администратором рано или поздно встает вопрос об эффективности имеющихся средств сетевой защиты. Как проверить, что межсетевой экран настроен достаточно безопасно? Нужен ли потоковый антивирус и отрабатывает ли IPS? Защищена ли почта? Как правило для решения таких вопросов предлагают провести тест на проникновение (Penetration Test). Однако это либо слишком дорого, либо слишком сложно (если выполнять самому), да и не всегда нужен такой глубокий анализ. К счастью существуют online ресурсы, которые позволяют провести базовые проверки ваших средств защиты (в основном проверка межсетевого экрана и средств антивирусной защиты). Это конечно не может заменить полноценный PenTest, однако дает представление о том, насколько защищена ваша сеть от самых простых и одновременно самых распространенных типов атак.

Если вас заинтересовала данная тема, то добро пожаловать под кат…

+19

Еще один алгоритм для восстановления смазанных изображений

5 min

19KДоброго времени суток. Уже столько сказано о методах деконволюции изображений, кажется добавить больше нечего. Однако всегда найдется алгоритм лучше и новее предыдущих. Не так давно был описан итерационный алгоритм, имеющий линейную скорость сходимости при малых затратах памяти, стабильный и хорошо распараллеливаемый. А через некоторое время он был улучшен еще и до квадратичной сходимости. Встречайте: (Fast) Iterative Shrinkage-Thresholding Algorithm.

+38

Linux для профессионалов: видео-монтаж (и немножко композинг)

9 min

85KTutorial

Привет коллеги. Думаю, пришло время продолжить начатый некогда цикл «Linux для профессионалов». Сегодня я бы хотел рассказать о монтаже видео на примере ролика, который мы сняли прошлым летом для нашей пражской затеи с электронным GPS аудио-путеводителем.

Собственно ролик (если быть точным, то это демонстрационный мини-фильм).

Весь цикл постобработки и монтажа выполнен с использованием программного обеспечения под управлением ОС Linux.

По-правде говоря, есть один нюанс. Я для подготовки титров сперва использовал AI, запущенный под Wine. Связано это было отчасти с тем, что я, будучи скован врененными рамками, не уделил должное внимание поиску native альтернатив. В действительности, как оказалось, такая альтернатива, вполне лежащая на поверхности, существует. Ниже расскажу подробнее.

Итак, по-порядку.

Собственно ролик (если быть точным, то это демонстрационный мини-фильм).

Весь цикл постобработки и монтажа выполнен с использованием программного обеспечения под управлением ОС Linux.

По-правде говоря, есть один нюанс. Я для подготовки титров сперва использовал AI, запущенный под Wine. Связано это было отчасти с тем, что я, будучи скован врененными рамками, не уделил должное внимание поиску native альтернатив. В действительности, как оказалось, такая альтернатива, вполне лежащая на поверхности, существует. Ниже расскажу подробнее.

Итак, по-порядку.

+72

Сложно ли угнать коптер? Несколько уже реализованных способов перехвата управления

7 min

72K

Квадрокоптеров сейчас становится все больше, они постепенно «умнеют», становятся более функциональными. Дроны такого типа уже служат не только развлечением, они помогают спортсменам, фотографам, ученым и, конечно же, злоумышленникам разного рода. При помощи коптеров часто ведется несанкционированное наблюдение за людьми, промышленными и другими объектами.

Некоторые компании стали создавать защитные средства от дронов, позволяющие посадить аппарат или перехватить над ним управление. Понятно, что и производители дронов стараются как-то защитить свои устройства от перехвата. Но это далеко не всегда возможно, особенно, если за дело берутся настоящие эксперты своего дела. Ситуация усугубляется тем, что даже в самых продвинутых коптерах устанавливаются простейшие системы шифрования трафика.

+16

Небольшой обзор и впечатления от Pocket C.H.I.P

3 min

29KВсем привет, Хочу поделиться с вами обзором на занятный девайс Pocket C.H.I.P. Это «9 долларовый компьютер» + qwerty клавиатура и экранчик(Комплект по предзаказу стоил 49 $ сейчас 69$).

С обзором на сам Чип вы можете ознакомится тут. Поиграв с ним с 2 недели, я остался в очень странном ощущении: если коротко, то девайс ещё сырой и порой требует копания в документации и форуме, но сам по себе это очень интересный портативный linux-компьютер. Если интересно прошу под кат.

С обзором на сам Чип вы можете ознакомится тут. Поиграв с ним с 2 недели, я остался в очень странном ощущении: если коротко, то девайс ещё сырой и порой требует копания в документации и форуме, но сам по себе это очень интересный портативный linux-компьютер. Если интересно прошу под кат.

+27

Основы компьютерных сетей. Тема №1. Основные сетевые термины и сетевые модели

14 min

1.5MTutorial

Всем привет. На днях возникла идея написать статьи про основы компьютерных сетей, разобрать работу самых важных протоколов и как строятся сети простым языком. Заинтересовавшихся приглашаю под кат.

+25

Information

- Rating

- Does not participate

- Location

- Hamburg, Hamburg, Германия

- Date of birth

- Registered

- Activity