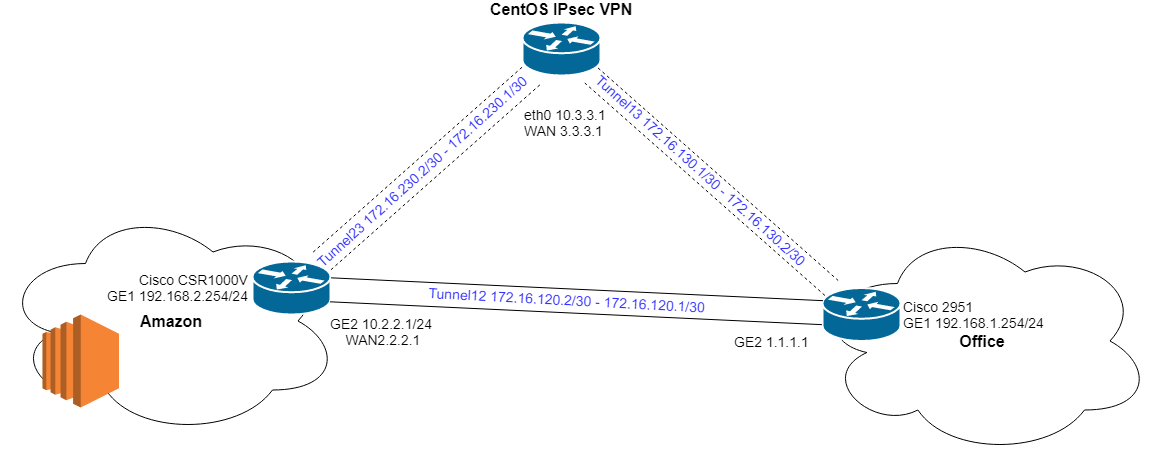

В итоге поставленная задача — сделать дополнительный VPN-туннель между Amazon и инфраструктурой в РФ.

User

Let’s Encrypt перешагнул важную веху — с 14 марта каждый может получить бесплатный SSL/TLS сертификат вида *.example.com. Пример установленного сертификата:

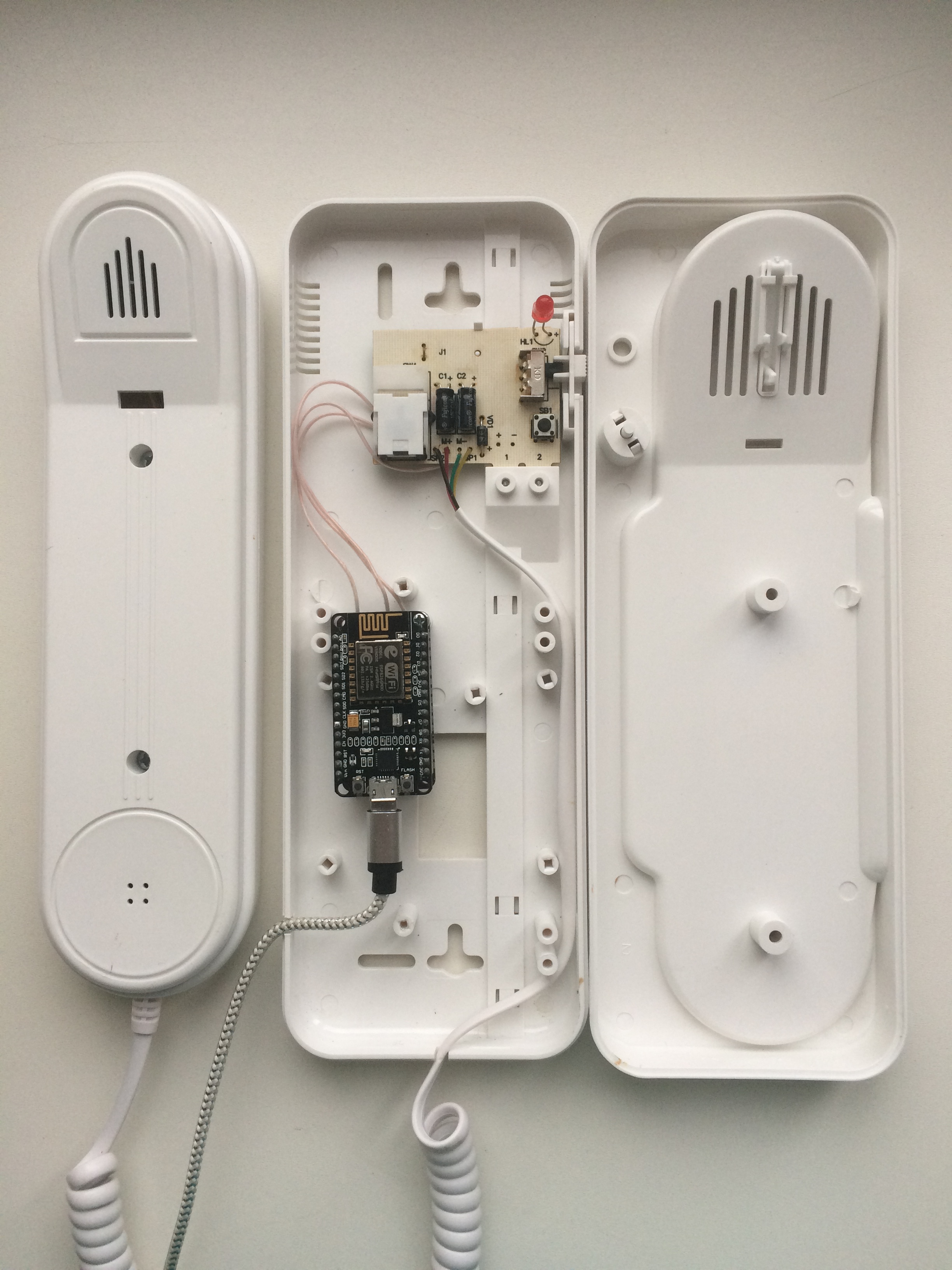

Совсем недавно я уже писал про доработку домофона протоколом MQTT.

Совсем недавно я уже писал про доработку домофона протоколом MQTT. Схема явно не продумана. Нет необходимости вообще вмешиваться в схему трубки, достаточно подключить устройство в разрыв линии и эмулировать трубку подбросом нужных сопротивлений.Я почему-то упустил из виду возможность имитации трубки домофона, ведь такой подход действительно не потребует вмешиваться в схему самой трубки, можно будет перехватывать управление на подходе к ней. Более того, такой подход, при необходимости, позволяет вообще не использовать домофонную трубку. Повесили устройство и открываем дверь с телефона. При желании можно и вовсе развить идею до батарейного питания.

Для того чтобы успешно проводить расследования инцидентов информационной безопасности необходимо обладать практическими навыками работы с инструментами по извлечению цифровых артефактов. В этой статье будет представлен список полезных ссылок и инструментов для проведения работ по сбору цифровых доказательств.

ProtonVPN – это сервис Virtual Private Network от разработчиков ProtonMail. ProtonMail — популярный сервис веб-почты с шифрованием, созданный в 2013 году сотрудниками ЦЕРН (Европейская организация по ядерным исследованиям). Серверы и штаб-квартира находятся в Швейцарии.

Самым большим и известным плюсом команды разработчиков является их фокус на конфиденциальности и безопасности. ProtonMail отличается от многих сервисов возможностью end-to-end шифрования писем (по аналогии как в современных мессенджерах). Переписка между пользователями ProtonMail шифруется автоматически всегда. В целом, в интернете у команды очень хорошая репутация.

Поэтому, когда весной 2017 года было объявлено о запуске VPN сервиса от этой же компании, это была значимая новость, обошедшая все IT порталы. Сам сервис запустился летом. Помимо платных аккаунтов, по аналогии с ProtonMail, у сервиса также был заявлен бесплатный tier, но с ограниченной регистрацией. Необходимо было подавать заявку на инвайт. Уже давно присматривался к опции использования VPN (особенно на мобильных устройствах и в условиях риска блокировки любимого мессенджера). Заявку подал в июле. И вот вчера 24 августа пришел инвайт, по которому сразу же зарегистрировался. В сухом остатке, между заявкой на инвайт и его получением прошло примерно чуть больше 1 месяца.