Согласно Verizon

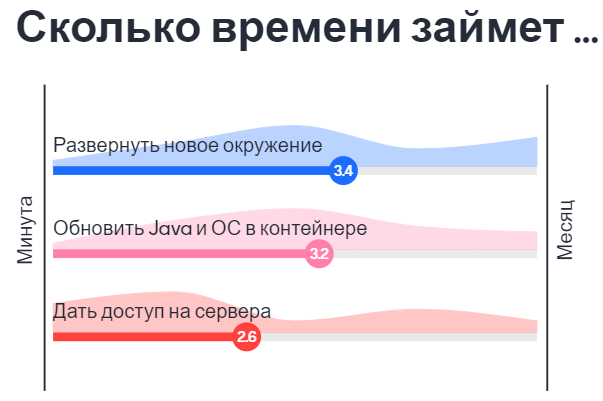

Согласно Verizon, большинство (87%) инцидентов ИБ происходят за считанные минуты, а на их обнаружение у 68% компаний уходят месяцы. Это подтверждается и

исследованием Ponemon Institute, согласно которому у большинства организаций уходит в среднем 206 дней на обнаружение инцидента. По опыту наших расследований, хакеры могут годами контролировать инфраструктуру компании и не быть обнаруженными. Так, в одной из организаций, где наши эксперты проводили расследование инцидента ИБ, было выявлено, что хакеры полностью контролировали всю инфраструктуру организации и регулярно похищали важные сведения

в течение восьми лет.

Допустим, у вас уже работает SIEM, который собирает логи и анализирует события, и установлены антивирусы на конечных узлах. Тем не менее,

не все можно обнаружить с помощью SIEM, так же как и невозможно на всю сеть внедрить системы EDR, а значит, «слепых» зон не избежать. Справиться с ними помогают системы анализа сетевого трафика (network traffic analysis, NTA). Эти решения выявляют активность злоумышленников на самых ранних этапах проникновения в сеть, а также во время попыток закрепиться и развить атаку внутри сети.

NTA бывают двух видов: одни работают с NetFlow, вторые анализируют сырой трафик. Преимущество вторых систем в том, что они могут хранить записи сырого трафика. Благодаря этому специалист по ИБ может проверить успешность атаки, локализовать угрозу, понять, как атака произошла и как предотвратить аналогичную в будущем.

Мы покажем, как с помощью NTA можно по прямым или косвенным признакам выявлять все известные тактики атак, описанные в базе знаний

MITRE ATT&CK. Мы расскажем о каждой из 12 тактик, разберем техники, которые детектируются по трафику, и продемонстрируем их обнаружение с помощью нашей NTA-системы.