Freyr-js: находка меломана

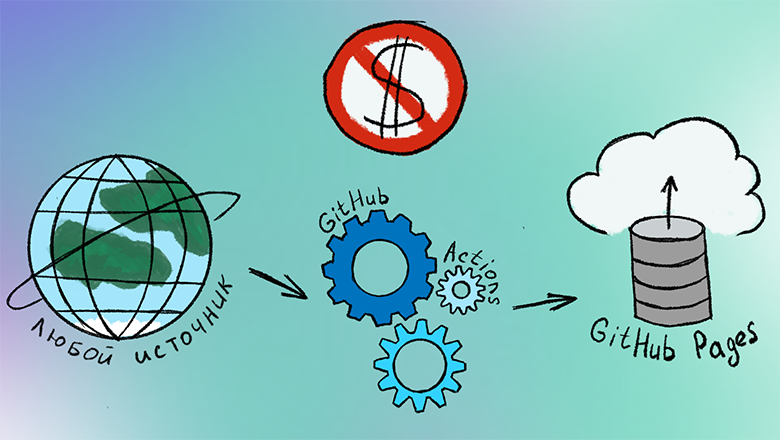

Продолжаю знакомить уважаемых читателей с интересными программами из мира open source. Проще говоря, с крутыми проектами на Github, о которых вы, скорее всего, не знали.

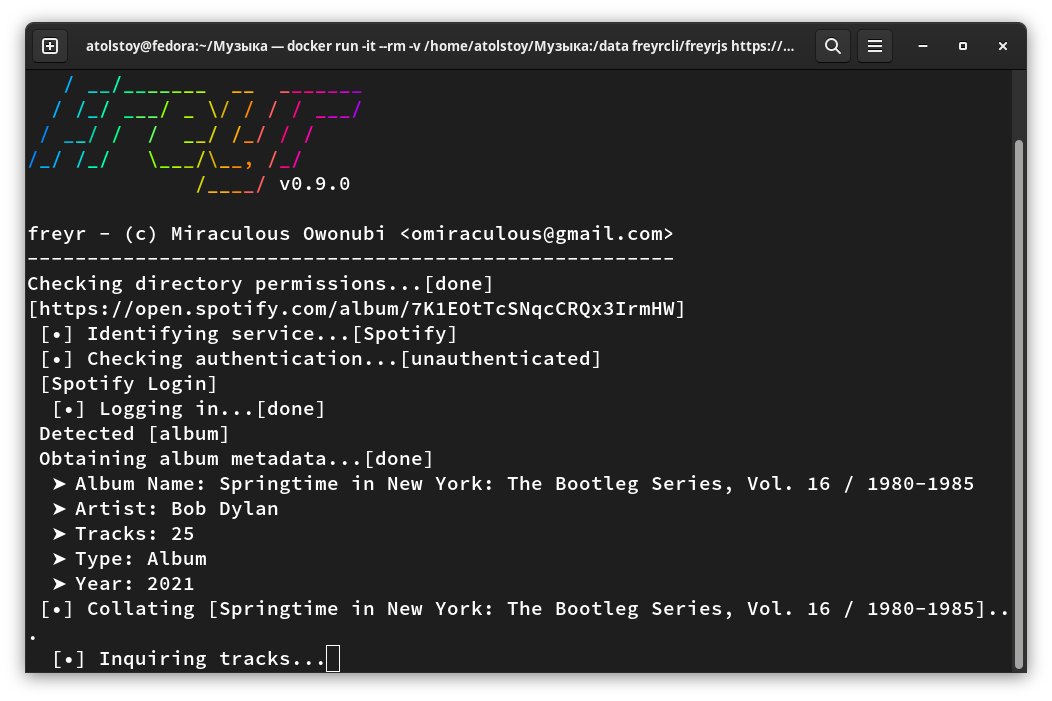

Сегодня в меню невероятно полезная утилита Freyr-js, которая должна понравиться меломанам. Freyr-js умеет скачивать музыкальные файлы из Spotify, Apple Music и Deezer по веб-ссылкам и позволяет вам по старинке поддерживать локальную музыкальную коллекцию. Без подписок, с сохранением полного контроля над своей фонотекой и, как правило, с высоким битрейтом. Круто? Ещё бы! Забегая вперёд: да, есть некоторые ограничения и нюансы, но они не портят общую картину.