Добрый день, хабро-сообщество. Свою первую статью я хотела бы посвятить весьма интересному бесплатному продукту — Spiceworks, который вышел пару дней назад в новом, 7.0, релизе (на данный момент, это релиз-кандидат).

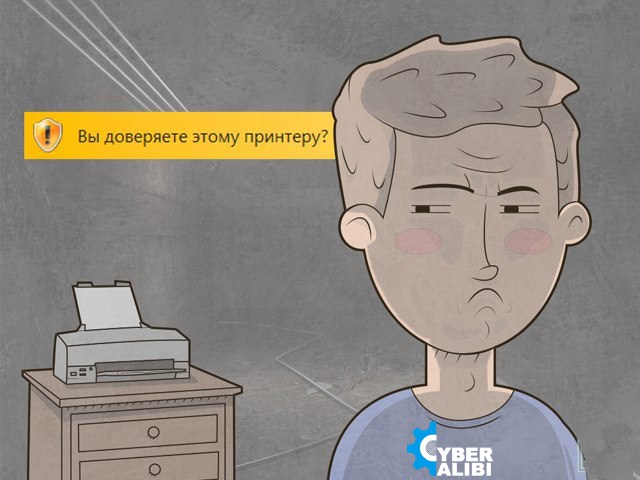

Spiceworks — это удобная и мощная система, позволяющая собрать и структурировать информацию о вашей сети: состав «железа», установленное ПО, журналы событий, инвентаризация сетевого оборудования, вплоть до расхода картриджей в сетевых принтерах, и многое другое. И это не только система инвентаризации, но и HelpDesk, а теперь и MDM(Mobile Device Manager) в одном лице.

Остальное пожалуй, спрячу под кат, иначе не смогу остановится. Кто заинтересовался – добро пожаловать.

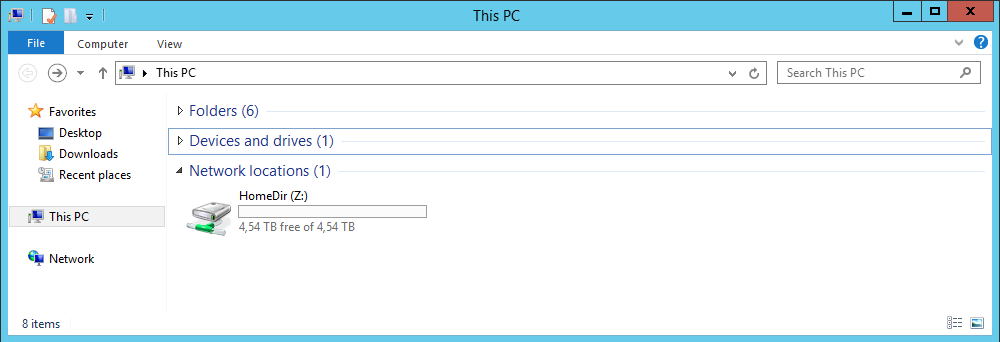

Очень удобно, когда благодаря правильно выбранным умолчаниям все работает само и «из коробки» и не нужно ничего настраивать. Эта история о том, что выбранные умолчания должны быть работоспособными всегда, в противном случае есть риск непредвиденного отказа после многих лет беспроблемной работы.

Очень удобно, когда благодаря правильно выбранным умолчаниям все работает само и «из коробки» и не нужно ничего настраивать. Эта история о том, что выбранные умолчания должны быть работоспособными всегда, в противном случае есть риск непредвиденного отказа после многих лет беспроблемной работы.