Comments 47

html   сильно затрудняет чтение статьи. Уберите, пожалуйста.

хм…   прошел как тэг в моем сообщении. А в статье нет

Похоже в опере баг.

imglink.ru/show-image.php?id=4ade3d1e3a38a85fcf964dd0c33fb216

imglink.ru/show-image.php?id=4ade3d1e3a38a85fcf964dd0c33fb216

Микротиков на вас нет!

Но статья супер) Спасибо. Особенно радует то, что про OpenBSD не забывают.

Но статья супер) Спасибо. Особенно радует то, что про OpenBSD не забывают.

DMVPN же.

Я правильно понимаю, что вы внутренний корпоративный трафик шлёте через интернеты без шифрования?

Скоро все так будем делать, пора привыкать.

В данном случае да, шифрования нет, напишу про него в следующей статье, а если покурить man gif, думаю что вам не составит труда разобраться как это сделать.

Тривиальная настройка туннелей. Даже динамической маршрутизации нету… Какую светлую мысль автор хотел до нас донести?

Могу ошибаться, но мне кажется что даже быстрей будет развернуть на железяке m0n0wall и там в уютненьком web-интерфейсе вбить нужные данные… Да и vpn сервер там поднимается на раз-два…

Использую PFsense, поделитесь мнением о monowall пожалуйста.

Ну, PFsense это, вроде как, надстройка над m0n0. Мнения о m0n0 хорошее — стоит в роли шлюза на 2х серверах с дхцп и впн сервером. На одном из них с captive portal. Сбоев в сети по вине сервера не было еще ни разу, да и проблем с сетью тоже…

Не надстройка, а параллельные проекты. В pfSense есть возможность доустанавливать доп. софт в виде модулей (по крайней мере там есть squid). m0n0wall же я не щупал.

Ну, я имел в виду, что pfsense, вроде как, «вырос» из m0n0. Я еще пытался щупать более суровую вещь — zeroshell. Мощно, много чего есть, но… интерфейс там сложноват… Плюс к доп. фичам в виде графиков и мелких свистелок надо ключи брать у разработчика (за $ либо «услугу» типа перевода оф. статей по проекту на другие языки, что, например, я делал).

Думаю, если автор не остановится в разработке — можно будет даже юзать, но пока что оно сделано рубанком. Но все-же даже «пощупать» — тоже интересно. Интегрированная прозрачная прокся с ClamAV — это прикольно…

Думаю, если автор не остановится в разработке — можно будет даже юзать, но пока что оно сделано рубанком. Но все-же даже «пощупать» — тоже интересно. Интегрированная прозрачная прокся с ClamAV — это прикольно…

Если сложноват ZeroShell, пощупайте Zentyal. Он более дружественен в этом плане, как мне кажется.

На раз-два — есть такое. Но все же слышал жалобы на глюки, которые решались только сменой версии.

Не всех устраивает FreeBSD, можно долго спорить по этому поводу, но в плане секьюрности доверия больше к OpenBSD, про которую можно забыть вообще на десятилетие.

Да и в конце концов, это же веб-морда, хочется иногда самому работу сделать, своими руками и быть за все спокойным.

Не всех устраивает FreeBSD, можно долго спорить по этому поводу, но в плане секьюрности доверия больше к OpenBSD, про которую можно забыть вообще на десятилетие.

Да и в конце концов, это же веб-морда, хочется иногда самому работу сделать, своими руками и быть за все спокойным.

За что я люблю *nix, так это за то что в 2011 году CPU 1,7Ghz, RAM 512Mb, HDD 20Gb, 2x Lan100Mb

все еще может называться ПК средней конфигурации!

все еще может называться ПК средней конфигурации!

Для большинства офисных нужд такой конфигурации хватит за глаза. И для меня странно выглядят многоядерные монстры, которые в некоторых организациях стоят в бухгалтерии. Дело не в никсах, которые потребляют только необходимые ресурсы, а в рынке, который убеждает, что такие машины уже ни на что не годны.

Спасибо за интересную статью. Думаю, в хозяйстве это знание пригодится.

Статья действительно хорошая.

А мне одному кажетcя, что все больше и больше используют железки, типа длинка, линсиса и т.д.?

Они дешевые и в принципе надежные, там вам все что душе угодно, от PPTP до IPSec.

Или не комильфо?

А мне одному кажетcя, что все больше и больше используют железки, типа длинка, линсиса и т.д.?

Они дешевые и в принципе надежные, там вам все что душе угодно, от PPTP до IPSec.

Или не комильфо?

мелкие SOHO девайсы на офисном трафике будут отмирать, а более приличные железки от зюхеля и длинка, стоить будут дороже старого писюка с OpenVPN.

Позвольте не согласиться.

Допустим если под тарыми писюком имеете ввиду P3-4, который по определению ничего не стоит, то смысл понятен.

А если удариться в конкретику, то тот же длинк с 804HV или 808HV стоит 2500руб. Ну если Вам хочется все прелести VPN на 100 каналов IpSec и фаервол на 100 правил, то подойдет LinkSys RV082 за 10 т.р.

Согласитесь не дорого за VPN.

Допустим если под тарыми писюком имеете ввиду P3-4, который по определению ничего не стоит, то смысл понятен.

А если удариться в конкретику, то тот же длинк с 804HV или 808HV стоит 2500руб. Ну если Вам хочется все прелести VPN на 100 каналов IpSec и фаервол на 100 правил, то подойдет LinkSys RV082 за 10 т.р.

Согласитесь не дорого за VPN.

железки этой ценовой категории не живут под нагрузкой, не давайте маркетологам себя обманывать.

Давайте тогда полемику потихоньку закруглять. Маркетинг на самом деле не причем, я сам поставил кучу различных железок в основном для VPN и могу голову дать на отсечение что пресловутый «RV082 за 10 т.р» лично у меня держит 16 каналов (16 офисов) уже более трех лет.

Виснет? Конечно, раз, два в квартал вешается, ребутим.

Старенькие PC вечные и не вешаются? )

Вообще, не суть, выбор VPN, это дело каждого, личное и интимное)

Виснет? Конечно, раз, два в квартал вешается, ребутим.

Старенькие PC вечные и не вешаются? )

Вообще, не суть, выбор VPN, это дело каждого, личное и интимное)

и чего только люди не делают чтобы не использовать Debian/Cisco © :)

Хорошая статья, интересный прототип, показывающий условную начальную жизнеспособность OpenBSD…

Мне кажется что роутеры уровня WRT54-GL с прошивкой Tomato-vpn позволяет получить надежнее и стабильнее решение чем использовать десктопные ящики без UPS с унылой FS от OpenBSD…

:)

Хорошая статья, интересный прототип, показывающий условную начальную жизнеспособность OpenBSD…

Мне кажется что роутеры уровня WRT54-GL с прошивкой Tomato-vpn позволяет получить надежнее и стабильнее решение чем использовать десктопные ящики без UPS с унылой FS от OpenBSD…

:)

Как уже сказали в комментах выше, стоимость железки с конфигурацией которая сможет выдержать ту же нагрузку что и железо в статье стоит примерно в 1,5-2 раза дороже. И даже железка за 10-15к вполне может не иметь больше 1-2х wan… или другие функциональные ограничения… (кстати яркий пример, в интернет-центре от Зухеля, количество статических маршрутов ограничено 14цатью :)

># vi /etc/rc.conf (Включаем PF)

>  pf=YES

Это необязательно. PF уже достаточно давно включен по-умолчанию.

>  pf=YES

Это необязательно. PF уже достаточно давно включен по-умолчанию.

от реальности эту сеть отделяют пара проблем:

1) ip-адреса у споков (не центра) могут быть динамические. такое очень часто у компаний с множеством маааленьких офисоф по всему интернету

2) резервирование центрального узла. вот отключится у вас интернет в нем и усё!

1) ip-адреса у споков (не центра) могут быть динамические. такое очень часто у компаний с множеством маааленьких офисоф по всему интернету

2) резервирование центрального узла. вот отключится у вас интернет в нем и усё!

Что будем делать когда офисов/точек подключения станет хотя бы 5, 10, 15? :)

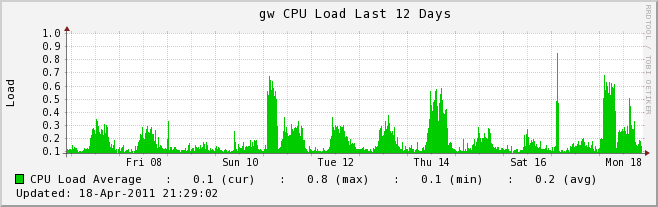

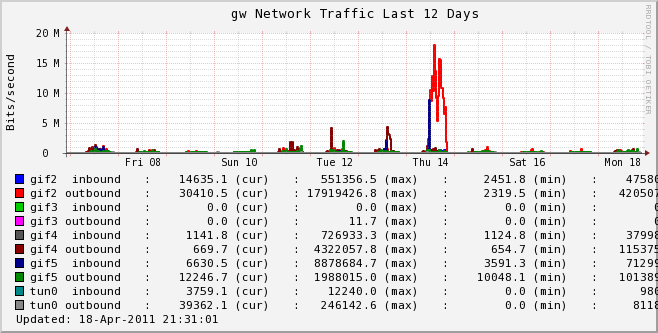

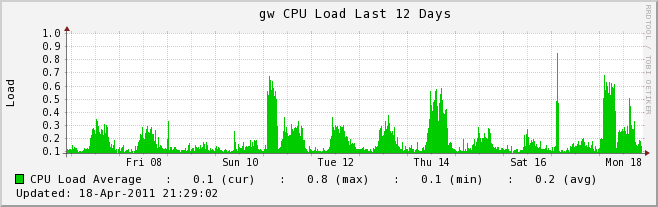

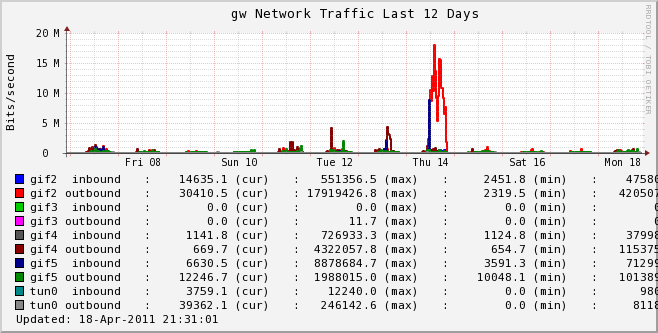

Вот так сейчас все работает у меня, думаю что на данном этапе можно еще 2-3 удаленных офиса подключить:

ifconfig

gif0: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> bbb.bbb.bbb.bbb

inet 192.168.255.1 --> 192.168.255.2 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif0 -> prefixlen 64 scopeid 0x7

gif1: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> ccc.ccc.ccc.ccc

inet 192.168.255.5 --> 192.168.255.6 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif1 -> prefixlen 64 scopeid 0x8

gif2: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> ddd.ddd.ddd.ddd

inet 192.168.255.9 --> 192.168.255.10 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif2 -> prefixlen 64 scopeid 0x9

gif3: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> eee.eee.eee.eee

inet 192.168.255.13 --> 192.168.255.14 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif3 -> prefixlen 64 scopeid 0xa

gif4: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> fff.fff.fff.fff

inet 192.168.255.17 --> 192.168.255.18 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif4 -> prefixlen 64 scopeid 0xb

gif5: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> ggg.ggg.ggg.ggg

inet 192.168.255.21 --> 192.168.255.22 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif5 -> prefixlen 64 scopeid 0xc

tun0: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1500

groups: tun

inet 192.168.199.1 --> 192.168.199.2 netmask 0xffffffff

И текущие графики из монитоинга:

А вот для 10-15 надо будет менять тактику.

ifconfig

gif0: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> bbb.bbb.bbb.bbb

inet 192.168.255.1 --> 192.168.255.2 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif0 -> prefixlen 64 scopeid 0x7

gif1: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> ccc.ccc.ccc.ccc

inet 192.168.255.5 --> 192.168.255.6 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif1 -> prefixlen 64 scopeid 0x8

gif2: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> ddd.ddd.ddd.ddd

inet 192.168.255.9 --> 192.168.255.10 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif2 -> prefixlen 64 scopeid 0x9

gif3: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> eee.eee.eee.eee

inet 192.168.255.13 --> 192.168.255.14 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif3 -> prefixlen 64 scopeid 0xa

gif4: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> fff.fff.fff.fff

inet 192.168.255.17 --> 192.168.255.18 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif4 -> prefixlen 64 scopeid 0xb

gif5: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1280

groups: gif

physical address inet aaa.aaa.aaa.aaa --> ggg.ggg.ggg.ggg

inet 192.168.255.21 --> 192.168.255.22 netmask 0xfffffffc

inet6 aaa::aaa:aaa:aaa:aaa%gif5 -> prefixlen 64 scopeid 0xc

tun0: flags=8051<UP,POINTOPOINT,RUNNING,MULTICAST> mtu 1500

groups: tun

inet 192.168.199.1 --> 192.168.199.2 netmask 0xffffffff

И текущие графики из монитоинга:

А вот для 10-15 надо будет менять тактику.

Sign up to leave a comment.

Что нам стоит сеть построить