Comments 174

Начинаем холивар :)

Да нет, зачем? Тема то плевая, нет?

Не хочу Вас расстраивать, но SSL-сертификат в первую очередь и призван «удостоверить личность» сайта. При этом он не гарантирует, что контора не липовая. Он гарантирует, что пользователь передает данные именно на сайт конторы, получившей сертификат. А не на домен с единичкой вместо l.

Это вы не меня расстроите, а тех, кто так считает :) Мое мнение совпадает с вашим (может, я не очень ясно его выразил?)

Шифрование данных несомненно является одной из основных функций протокола. Использованием же самоподписанного сертификата Вы выбрасываете в корзину ~60% достоинств протокола.

Каким образом?

А если учесть то, что 99% пользователей не думая нажмут «принять сертификат» на любом сайте — смысл такого подписывания сводится на нет.

Вот в этом то и проблема: они нажмут не думая и на фишинг-сайте. И какой толк от вашего (нашего) честного сертификата? ;)

да не — на самоподписанном сайте хром мне большими красными буквами говорит чтобы лучше мне уйти отсюда и доверия нету.

Да. А так есть доверие,… которое может легко быть обмануто. Почему? Написано в статье…

Как вы думаете, хоть в одном из известных случаев фишинга против крупных банков хоть у одного из них не было сертификата от Verisign или Thawte?

Как вы думаете, хоть в одном из известных случаев фишинга против крупных банков хоть у одного из них не было сертификата от Verisign или Thawte?

я думаю в большинстве случаев вообще не замечали что SSL выключен.

Я, например, всегда когда использую кредитнкую карту или лезу в банк смотрю работает ли SSL и никогда не плачу на сайтах с самоподписными сертификатами — сертфикат стоит не так много, чтобы на нём экономить.

С дрйго стороны, если дело не связано с деньгами и я знаю, что за кнотора, то смело добавляю её самоподписный сертификат к доверенным (часто бывает со всякими любительскими сайтами, доморощенными провайдерами т.п.)

С дрйго стороны, если дело не связано с деньгами и я знаю, что за кнотора, то смело добавляю её самоподписный сертификат к доверенным (часто бывает со всякими любительскими сайтами, доморощенными провайдерами т.п.)

В Firefox 3 не так просто принять самоподписанный сертификат. Я не с первого раза это сделал, а что говорить про обычных юзеров.

На Яндекс не выдаст, но выдаст на Юндекс, если вы зарегистрируете такой домен. Во всяком случае, многие вендоры выдадут (тот же GoDaddy). А раз они выдадут, значит пользователю не покажется предупреждение! Т.е. мы потеряли все преимущества. И Verisign потерял, поскольку его сертификат равноправен в браузере с сертификатом других вендоров. Вы верно заметили, что это не хорошо. Не находите, что это созвучно с написанным выше о том, что безопасность системы определяется безопасностью самого слабого звена?

Ну и, непосредственно на шифрование это не влияет. Шифрование будет и никто другой не сможет перехватить ваши данные. Просто вы придете на подставной сайт. Но, как я написал, организовать такой подставной сайт для атаки на стартап, у которого 1000 пользователей — оно того стоит?

Ну и, непосредственно на шифрование это не влияет. Шифрование будет и никто другой не сможет перехватить ваши данные. Просто вы придете на подставной сайт. Но, как я написал, организовать такой подставной сайт для атаки на стартап, у которого 1000 пользователей — оно того стоит?

А ООО «Янклекс» выдаст сертификат на домен yanclex.ru?

Хорошо и правильно написано.

Только большинство вряд ли утруждает себя просмотром сертификата и сравниванием домена символ в символ.

Поэтому наличие подписанного verisign'ом сертификата снимает с богатеньких юзеров такую «трудновыполнимую» задачу «сличение» и повышает мнимый авторитет у сайта.

Только большинство вряд ли утруждает себя просмотром сертификата и сравниванием домена символ в символ.

Поэтому наличие подписанного verisign'ом сертификата снимает с богатеньких юзеров такую «трудновыполнимую» задачу «сличение» и повышает мнимый авторитет у сайта.

да, но я про тот случай, когда пользователь сам вводит адрес, например, megafonnw.ru, а там, бац, вылезает какое-то окно о каких-то непонятных сертификатах, непойми кем подписанных и тд. Пользователь в смятении.

А потом заходит на сайт, к примеру, beeline.ru, а там оппа и никаких предупреждающих знаков, даже значок замочка висит и красуется. Пользователь доволен.

А потом заходит на сайт, к примеру, beeline.ru, а там оппа и никаких предупреждающих знаков, даже значок замочка висит и красуется. Пользователь доволен.

Получение сертификата (если у вас используется SSL) должно быть даже не на первом месте, а на нулевом. Ибо для стартапа главное — произвести хорошее впечатление. На пользователей, инвесторов, etc. А какое впечатление вы производите если у вас на сайте — сразу вот такой вот ляп?

Вот и всё. Это всё равно что придти к инвестору за деньгами без бизнес-плана, а с прикидками написанными на полях газеты. В принципе разницы-то никакой, но если вы с самого начала демонстрируете свою невменяемость, то кто с вами дело захочет иметь???

Вот и всё. Это всё равно что придти к инвестору за деньгами без бизнес-плана, а с прикидками написанными на полях газеты. В принципе разницы-то никакой, но если вы с самого начала демонстрируете свою невменяемость, то кто с вами дело захочет иметь???

Возможно, у нас просто немного другой подход. :)

Например, мы не идем к инвестору, а делаем проект за свои деньги, на свой страх и риск. Также и в других аспектах: не важно, что у вас будет красивая первая страница, если продукт не будет решать проблемы пользователей. А таких мелких загвоздок, как сертификат — масса. Если все стартапы будут стараться с этого начинать, то мало кто из них вообще запустится

Например, мы не идем к инвестору, а делаем проект за свои деньги, на свой страх и риск. Также и в других аспектах: не важно, что у вас будет красивая первая страница, если продукт не будет решать проблемы пользователей. А таких мелких загвоздок, как сертификат — масса. Если все стартапы будут стараться с этого начинать, то мало кто из них вообще запустится

смотрим сайт https://r24.kontur-extern.ru

смотрим сертификат, обращаем внимания на правильность его заполнения, смотрим дату его выдачи — бухгалтера на ушах 4 дня стояли не могли отчетность сдать, на что техподдержка им отвечала что у них кривые браузеры, пиратские виндосы.

А вот молодому стартапу я бы простил «самопальный» сертификат

смотрим сертификат, обращаем внимания на правильность его заполнения, смотрим дату его выдачи — бухгалтера на ушах 4 дня стояли не могли отчетность сдать, на что техподдержка им отвечала что у них кривые браузеры, пиратские виндосы.

А вот молодому стартапу я бы простил «самопальный» сертификат

Просто штука в том, что если компания не готова потрать $20-30 для того, чтобы её клиентам было удобно и не приходилось принимать самоподписанные сертификаты и видеть разные страшные предупреждения в браузерах, то это наводит на разные мысли.

Скорее всего обычный человек, увидев сообщение о некорректном сертификате, напугается и уйдет. Стоят ли 20 долларов этих ушедших человек?

Скорее всего обычный человек, увидев сообщение о некорректном сертификате, напугается и уйдет. Стоят ли 20 долларов этих ушедших человек?

Да дело не только в удобстве, дело в безопасности в первую очередь.

Конечно, можно подумать «кому это надо, встрявать посредине, подменять SSL сессию...»

Недобросовестный админ той же локальной сетки (пабличных точек доступа, и т.д.) может вполне организовать сбор ключей/паролей.

Хотя, правда, если он такое сумеет сделать, ему не локальные сетки надо админить ;)

Конечно, можно подумать «кому это надо, встрявать посредине, подменять SSL сессию...»

Недобросовестный админ той же локальной сетки (пабличных точек доступа, и т.д.) может вполне организовать сбор ключей/паролей.

Хотя, правда, если он такое сумеет сделать, ему не локальные сетки надо админить ;)

да, у GoDaddy сертификат стоит 13$, поэтому мы его и купили. А у Verisign'а — около 500. Не 20-30, так ведь?

Вы бы еще скриншот из 5-го иксплорера покащали…

А так, можно зайти на сайт GoDaddy и установить себе корневой сертификат. Или обновить корневые сертификаты. Смотрите ниже: не только с ними такие проблемы могут быть…

А так, можно зайти на сайт GoDaddy и установить себе корневой сертификат. Или обновить корневые сертификаты. Смотрите ниже: не только с ними такие проблемы могут быть…

Всегда считал, что «правильны» подписанный сертификат это просто проявление вежливости и профессионализма.

>Единственное, что проверяется при выпуске сертификата — это то, принадлежит ли вам домен, для которого вы его запрашиваете

Ну сертификаты-то разные бывают, то про что вы пишите стоит по 30 бачей на год. А, к примеру, расширенная проверка и стоит дороже и гарантий там побольше, потому что с вас всю душу вытрясут, еще и лично домой приедут :) да еще и вместо желтого зелененький дают. Хотя согласен, что если прям у себя на сайте не принимаете креды, то парится насчет самоподписанного не стоит. Хотя и на ваш сегодняшний от гоутедди :) тоже ругается.

Ну сертификаты-то разные бывают, то про что вы пишите стоит по 30 бачей на год. А, к примеру, расширенная проверка и стоит дороже и гарантий там побольше, потому что с вас всю душу вытрясут, еще и лично домой приедут :) да еще и вместо желтого зелененький дают. Хотя согласен, что если прям у себя на сайте не принимаете креды, то парится насчет самоподписанного не стоит. Хотя и на ваш сегодняшний от гоутедди :) тоже ругается.

Хотя и на ваш сегодняшний от гоутедди :) тоже ругается

firefox3 не ругнулся

firefox3 не ругнулся

проблема в том, что сертификат для расширенной проверки в браузере имеет такие же права, как и самый простой. Т.е., если ваш сайт подвергнется фишинг атаки с подставным доменом, на этот домен вполне может быть выдан «правильный» сертификат, на который не будет ругаться браузер…

«Зелененький» можно сделать и на самоподписанном сертификате. Это не имеет отношения к доверию к CA.

Кто нить сталкиватся с необходимостью загрузить по https флешом контент? Без нормального сертификата у меня не получилось уговорить флеш это сделать. Может кто нибудь это обошёл?

Trusted-сертификат спасет в случае использования подмены ДНС записи на уязвимом сервере.

Спасибо за статью, довольно исчерпывающе и интересно. Прочитал на одном дыхании :)

каким образом нарушается технология?

И, второе, если посмотрите в дискуссии выше и самой статье, то увидете, что есть способы сделать подставной сайт, для которого предупреждение в браузере появляться не будет. Повотрю их:

* зарегистрировать похожий домен и купить сертификат для него сертификат (фишинг)

* украсть секретный ключ и произвести фарминг атаку

И пользователей ни к чему не приучают: никто не мешает ему проверить валидность сертификата (соотвествие домену, не просрочена ли дата) и добавить его в доверенные, или нет?

И, второе, если посмотрите в дискуссии выше и самой статье, то увидете, что есть способы сделать подставной сайт, для которого предупреждение в браузере появляться не будет. Повотрю их:

* зарегистрировать похожий домен и купить сертификат для него сертификат (фишинг)

* украсть секретный ключ и произвести фарминг атаку

И пользователей ни к чему не приучают: никто не мешает ему проверить валидность сертификата (соотвествие домену, не просрочена ли дата) и добавить его в доверенные, или нет?

> Сделать сайт на том же домене возможности нет.

Есть: фарминг, атака на dns

> Звонить вам по телефону и сравнивать отпечаток?

Тут все упирается в вероятности. Если это просто «еще один стартап», то можно поверить ему при первом заходе. Все равно никто его сертификат подменять не будет. А вот, если citibank, то, наверное, придется позвонить, если вдруг браузер будет ругаться (поищете в Интернете, и найдете массу случаев, когда пользователи именно так и делали, потому что в бюрократической тяганине какой-то банк, например, не успевал обновить свой сертификат...)

Есть: фарминг, атака на dns

> Звонить вам по телефону и сравнивать отпечаток?

Тут все упирается в вероятности. Если это просто «еще один стартап», то можно поверить ему при первом заходе. Все равно никто его сертификат подменять не будет. А вот, если citibank, то, наверное, придется позвонить, если вдруг браузер будет ругаться (поищете в Интернете, и найдете массу случаев, когда пользователи именно так и делали, потому что в бюрократической тяганине какой-то банк, например, не успевал обновить свой сертификат...)

но вы можете его украсть

А мы тут с вами, оказывается, о надежности SSL разговаривали? :)

Тогда вот вам другая ссылка: habrahabr.ru/blogs/infosecurity/54018/#comment_1439644

Тогда вот вам другая ссылка: habrahabr.ru/blogs/infosecurity/54018/#comment_1439644

спасибо. В целом, я же написал там, что с общественным мнением мы не боремся :)

Цель статьи была скорее обратить внимание на то, что подписанный сертификат не равняется высокая безопасность (а не столько на то, что неподписанный сертификат не равняется низкая безопасность).

Цель статьи была скорее обратить внимание на то, что подписанный сертификат не равняется высокая безопасность (а не столько на то, что неподписанный сертификат не равняется низкая безопасность).

т.е. самоподписанный, а не неподписанный

почему не светит? Почитайте здесь дискусии. Способы есть, хотя они и сложнее

Согласен. Но это как раз такая атака, от которой многие люди думают, что их защищает «правильный» сертификат. Проблема моя и пользователей системы же не в определениях, а в том, как минимищировать все риски, а не убрать 1 и думать, что все в порядке, не так ли?

согласен с автором, более того ненужно выкидывать 500 баксов на сертификат, некоторые конторы дают такие сертификаты «в нагрузку» так что всё гораздо дешевле

Но многие вкладывают в сертификат SSL больший смысл:

… Если же сертификат выдан каким-нибудь Verisign-ом (для примера), то это некая «гарантия» что за этим сайтом стоит настоящая организация/частное лицо и уж как минимум «есть с кого спросить в случае чего». Т.е. вообще это как гарантия «серьезности» намерений владельцев сайта.

Мы прекрасно понимаем, что такое мнение имеет право на жизнь. Но ведь все не так просто. Ничто не мешает купить сертификат у Verisign или другого вендора на липовую контору или подставные личные данные. Они не могут проверить наличие у клиента юридических оснований выдавать себя за условные ООО «Рога и копыта» из г.Пермь, Россйская Федерация. Единственное, что проверяется при выпуске сертификата — это то, принадлежит ли вам домен, для которого вы его запрашиваете.

не хотелось бы вас расстраивать, но могут. все зависит от типа сертификата(цены). если вы покупаете у thawte SSL123 то проверяется лишь то, что сертификат приобретается владельцем домена. если вы будете покупать сертификат подороже, «на контору» то потребуют и копии уставных документов (нотариально заверенные переводы) и много чего еще. Т.е. сертификат выданный на ООО «Рога и копыта» был точно выдан ООО «Рога и копыта».

Да нет вы меня не расстраиваете :)

Тут вопрос в другом: для пользователя самый навороченный сертификат за 700$ будет в браузере выглядеть точно также, как и самый обычный за 13$ (т.е. и на тот и на другой браузер ругаться не будет). Т.е. в данном случае компания платит и берет на себя дополнительную головную боль понапрасну, или нет?

(Как по мне, такой сертификат может быть актуален только для b2b систем, где могут на проприетарном уровне производиться дополнительные проверки)

Тут вопрос в другом: для пользователя самый навороченный сертификат за 700$ будет в браузере выглядеть точно также, как и самый обычный за 13$ (т.е. и на тот и на другой браузер ругаться не будет). Т.е. в данном случае компания платит и берет на себя дополнительную головную боль понапрасну, или нет?

(Как по мне, такой сертификат может быть актуален только для b2b систем, где могут на проприетарном уровне производиться дополнительные проверки)

Как и везде — вопрос в доверии. Вы можете сами сварганить свой центр сертификации, который будет вам подписывать что угодно. Только будте любезны «доверять» ему, распространив руками CA сертификат. Если в списке ваших доверенных сертификатов находится всякая лажа, PKI вам не поможет. Это факт.

я не о том: можно зарегистрировать домен и получить сертификат для него у доверенного провайдера, чей СА есть у вас в браузере в списке сертификатов. Если это окажется какой-то yanclex.ru, то вот вам и фишинг, против которого сертификатная защита браузера на поможет (предупреждений не будет)

Сертификаты «защищают» не от фишинга, а от MiM.

Да, я этого тоже коснулся в статье. Кроме того, фишинг тоже можно считать вариантом MiM (для данной ситуации отличие не существенной)

сам по себе SSL — это только часть системы безопасности. Если у вас, например, украли секретный ключ и провели фарминг атаку, SSL останется непробиваемым, но что это нам дало?

Нельзя считать. Эти атаки направлены на разные узлы информационной системы.

Суть MiM в том, что одна сторона посылает данные, которые перехватываются другой третьей стороной, и затем пересылаются легитимному получателю (часто и в обратном).

Фишинг — по сути то же самое: например, пароль перехватывается на фишинг сайте, а затем его вводят на легитимном сайте. Здесь лишь отсутствует обратный ход. Но для данной ситуации это не столь существенно, поскольку основная угроза реализовалась

Фишинг — по сути то же самое: например, пароль перехватывается на фишинг сайте, а затем его вводят на легитимном сайте. Здесь лишь отсутствует обратный ход. Но для данной ситуации это не столь существенно, поскольку основная угроза реализовалась

Вы наверное не совсем четко представляете себе ситуацию. Сравните:

1. Вы оставляете свои личные данные и номер кредитки на сайте somebank.narod.ru и у вас уводят бабки

2. Вы оставляете свои личные данные на офф. сайте somebank.com и у вас уводят бабки.

Согласитесь, это несколько разные вещи.

1. Вы оставляете свои личные данные и номер кредитки на сайте somebank.narod.ru и у вас уводят бабки

2. Вы оставляете свои личные данные на офф. сайте somebank.com и у вас уводят бабки.

Согласитесь, это несколько разные вещи.

В чем разница для того, у кого увели деньги? ;)

Разница в том, что в первом случае человек СС3Б, а во втором — жертва некомпетентности службы безопасности somebank.com

вы мне скажите, по своим признакам и последствиям это атака MiM или нет? ;)

Тут вопрос в другом: для пользователя самый навороченный сертификат за 700$ будет в браузере выглядеть точно также, как и самый обычный за 13$ (т.е. и на тот и на другой браузер ругаться не будет). Т.е. в данном случае компания платит и берет на себя дополнительную головную боль понапрасну, или нет?

и в броузере это выглядит тоже по разному.

при использовании дешевых сертификатов выданных «на домен» броузер «просто не ругается» — https://www.ethnoservice.com

при использовании сертификатов «на контору» броузер пишет рядом с адресом название конторы. https://www.paypal.com

как следствие во втором случае вы знаете кому и куда «идти бить морду», а в первом узнавать прийдется по хуизам и не факт что домен был приобретен на подставное лицо.

Т.е. в данном случае компания платит и берет на себя дополнительную головную боль понапрасну, или нет?все зависит от конкретной ситуации, обычно когда это вопрос возникает 700$ перестают быть проблемой и на первый план вылазит головняк в оформлении документов ;) но на то уже обычно есть отдел с юристами :)

З.Ы.: мысль о том что «клиенту наплевать, лишь бы не ругалось» разделяю, подавляющему большинству действительно все равно, поэтому даже ssl123(etc) для большинства достаточно. но не самоподписной, ибо кроме шифрования толку от него никакого, а этого не достаточно для публичных сервисов.

ну нормально подписанный сертификат, скажем, помогает от

en.wikipedia.org/wiki/Man-in-the-middle_attack

en.wikipedia.org/wiki/Man-in-the-middle_attack

Вот именно.

В описанной ситуации как раз и необязательно появится. Если Вас послали на https://fln-ack.com который сильно похож на https://fin-ack.com и на домен куплен сертификат, браузер не ругнется.

Подписывание сертификата позволяет удостовериться, что подсовывает Вам его именно тот, у кого Вы его попросили, т.е. в случае https://fin-ack.com именно владелец доменного имени fin-ack.com, а не сидящий на Вашем гейте злоумышленник, например.

При фишинге пользователя перенаправляют на сайт с похожим URL. При этом в браузере обязательно появится предупреждение про сертификат (такое же предупреждение появляется и при первом заходе на реальный сайт с самоподписным сертификатом).

В описанной ситуации как раз и необязательно появится. Если Вас послали на https://fln-ack.com который сильно похож на https://fin-ack.com и на домен куплен сертификат, браузер не ругнется.

Подписывание сертификата позволяет удостовериться, что подсовывает Вам его именно тот, у кого Вы его попросили, т.е. в случае https://fin-ack.com именно владелец доменного имени fin-ack.com, а не сидящий на Вашем гейте злоумышленник, например.

хорошо, вы пришли на сайт https://fln-ack.com, который купил себе сертификат у ГоДэдди. Никаких предупреждений браузер не показывает. И кого защищает такая система?

Не хочу ввязываться в дискуссию про SSL, тем более что сверху и снизу в комментах уже достаточно подробно прояснили, что это такое и какие задачи он выполняет. Но прояснить логическую связь необходимо: используя самоподписанный сертификат, Вы хотите выбросить на помойку защиту от MITM, которую дает SSL, оправдываясь тем, что он неспособен защитить от фишинга (что, кстати, не входит в его задачи)? Где логика?

Если вы более внимательно прочитаете статью, то увидите, что я написал там, что риск реализации этой угрозы не всегда сопоставим с другими рисками, поэтому в условиях нехватки ресурсов их нужно направлять прежде всего на другие риски.

Более того, частичная защита от MiM предоставляется и при использовании самоподписного сертификата, в то время как от некоторых вариантов фишинга и фарминга (которые тоже, по сути являются разновидностью MiM) даже «хороший» сертификат не защитит.

Я вовсе не утверждаю, что удостоверенный сертификат не нужен. Но обязательно его использование только для компаний определенного размера и при обработке определенной критичности информации.

Кроме того, я писал о том, что можно купить сертификат на порядок дешевле, чем у таких вендоров, как Verisign, который будет обладать такими же характеристиками по защите.

Более того, частичная защита от MiM предоставляется и при использовании самоподписного сертификата, в то время как от некоторых вариантов фишинга и фарминга (которые тоже, по сути являются разновидностью MiM) даже «хороший» сертификат не защитит.

Я вовсе не утверждаю, что удостоверенный сертификат не нужен. Но обязательно его использование только для компаний определенного размера и при обработке определенной критичности информации.

Кроме того, я писал о том, что можно купить сертификат на порядок дешевле, чем у таких вендоров, как Verisign, который будет обладать такими же характеристиками по защите.

Расскажите пожалуйста, в чем заключается «частичная защита» от MiM при использовании самоподписного сертификата?

в том, что если пользователь когда-то 1 раз его принял (а вероятность того, что в этот раз он был нечестным — в большинстве случаев не велика), то у него будет предупреждение, если сертификат поменялся.

Ну если пользователь один раз принял самоподписанный сертификат, он и второй раз его примет.

он может подумать, а чего это сертификат изменился? Посмотреть, а на сайте в новостях написано: мы поменяли сертификат — значит все ок. Нет — написать в поддержку. Вот и сказочке конец. Конечно, это не обязательно (поэтому я и говорю, что частичную защиту). Но, согласитесь, вероятность этого варианта находится в таких же пределах, как и вероятность организации MiM атаки на сайт, у которого 1000 пользователей, которые хранят там информацию не очень большой ценности (обычно самая ценная инфа: пароль). Разве нет?

Не знаю, в моём представлении, пользователь, принимающие самоподписанные серты, не будет думать «а чего это поменялся серт?» или «а что по этому поводу скажет техподдержка?», он просто закроет очередное навязчивое окно. Хотя может быть я слишком плохого мнения о пользователях :)

такие пользователи не заметят ни MiMа, ни фишинга, так ведь?

Так.

Но из этого следует, что самоподписный серт от MiM не защищает — либо человек ССЗБ и тут уже всё равно как подписан сертификат и есть ли SSL вообще, либо человек сертификат не принимает и не становится вашим клиентом — не на кого проводить атаку типа MiM.

Но из этого следует, что самоподписный серт от MiM не защищает — либо человек ССЗБ и тут уже всё равно как подписан сертификат и есть ли SSL вообще, либо человек сертификат не принимает и не становится вашим клиентом — не на кого проводить атаку типа MiM.

Либо он принимает 1 раз, пробует поработать в системе. Ему нравится, он остается. И тут в один прекрасный день меняется сертификат (заметьте, это возможно и в случае с самоподписным и с «честным»). Пользователь смотрит в сертификат: ага, fin-ack.com, самоподписной, хм. Дальше возможен вариант проверки, описанный выше. Если пользователь не смотри тв сертификат, то он СС3Б (не знаю, правда, что это такое).

(И для проформы: у нас уже не самоподписной сертификат. Статья написана об этом вопросе в общем, а не применительно к нам)

(И для проформы: у нас уже не самоподписной сертификат. Статья написана об этом вопросе в общем, а не применительно к нам)

ССЗБ — сам себе злобный Буратино :)

А Вы думали о том, что у пользователя может быть не один компьютер (рабочий, домашний, ноут, яблофон, комп приятеля)? несколько браузеров?

Так что 1 раз тут с натяжкой выходит.

Так что 1 раз тут с натяжкой выходит.

Вы оба правы :) Я, например, шлю почту только через SSL, нопочтовых ящиков много и не у всех доморощеных провайдеров есть полноценный сертификат. Но если я добавляю сертификат в доверенные, я очень внимательно смотрю что это за сертификат и тем ли он выдан. Ибо сайты сайтами, а по мылу очень выжные данные бывает ходят и перехватить его совсем не сложно.

да, я как раз об этом в статье написал ;)

хм… примерно полгода назад имел счастье столкнуться с одной широко известной в Украине вообще и в Киеве в частности компанией по проведению платежей через Интернет. С моей стороны стояла задача обеспечить разбор данных о проведенных платежах со стороны компании, которой эти платежи предназначались. Политика секурности требовала наличия 1024-битного SSL-сертификата, причем даже самоподписанные принимались. И, к слову, организации, которая бы смогла в Киеве подписать такой сертификат, найти так и не удалось. Видимо, поэтому и подход к безопасности такой — «генерите, что хотите, всё подпишем, лишь бы по критериям секурности проходило».

сколько придумали, столько и сломали…

когда, что-либо взломают, это уже вопрос времени. так что, никому доверять(в интернете) ни в коем случае нельзя.

когда, что-либо взломают, это уже вопрос времени. так что, никому доверять(в интернете) ни в коем случае нельзя.

Атака «человек посередине» не имеет никакого отношения ни к фишингу, ни к фармингу. Человеком посередине может быть ваш интернет-провайдер (например, там работает злобный админ, которому хочется почитать вашу бухгалтерию, посмотреть ваши номера кредиток и т.д.), может быть злобный работодатель (которому ужас как интересно, чем занимаются сотрудники в рабочее время) и т.д.

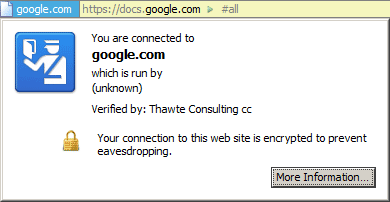

Злоумышленник перехватывает ваши запросы на 443 порт, подпихивая вам свой самоподписанный сертификат на тот домен, на который вы хотите зайти, сам в это время создает запрос на настоящий сервер и пересылает его ответ вам. Ваш браузер честно показывает страничку, только ругается, что сертификат выдан не известным вам удостоверяющим центром, а каким-то левым. Текстом там может быть написано, что угодно, что это Verisign, Thawte, название домена буковка в буковку совпадает — все там в порядке будет, только вот браузер будет честно предупреждать, что это может быть ненастоящий сайт.

Кстати, упомянутые тут WebMoney недавно купили себе wildcard-сертификат на *.webmoney.ru, просто еще не везде успели поставить.

Злоумышленник перехватывает ваши запросы на 443 порт, подпихивая вам свой самоподписанный сертификат на тот домен, на который вы хотите зайти, сам в это время создает запрос на настоящий сервер и пересылает его ответ вам. Ваш браузер честно показывает страничку, только ругается, что сертификат выдан не известным вам удостоверяющим центром, а каким-то левым. Текстом там может быть написано, что угодно, что это Verisign, Thawte, название домена буковка в буковку совпадает — все там в порядке будет, только вот браузер будет честно предупреждать, что это может быть ненастоящий сайт.

Кстати, упомянутые тут WebMoney недавно купили себе wildcard-сертификат на *.webmoney.ru, просто еще не везде успели поставить.

Вы жжоте. Чесно. Весь этот SSL нужен для удостоверения личности в первую очередь.

Да, и посмотрите на досуге ettercap чтоли. Это то чем за 5 минут можно пойузать то, что вы отправили в наименее важные риски. Правда, конечно это ну суть касается самоподписанных сертификатов, но не далеко от того.

Да, и посмотрите на досуге ettercap чтоли. Это то чем за 5 минут можно пойузать то, что вы отправили в наименее важные риски. Правда, конечно это ну суть касается самоподписанных сертификатов, но не далеко от того.

SSL нужен в первую очередь для шифрования. Для такого вывода не нужно даже опираться на какие-то авторитетные источники, достаточно применить принцип бритвы Оккама: сравните уровень угрозы, что кто-то просто перехватит критические данные, которые вы передаете в открытом виде по публичным сетям, с уровнем угрозы, что вместо сайта, к которому вы обращаетесь, будет подставной сайт.

Удостоверить с его помощью что-то можно, но только с определенной долей гарантии (не абсолютной)

Удостоверить с его помощью что-то можно, но только с определенной долей гарантии (не абсолютной)

Эммм… Там хоть и используется симметрическое шифрование, но ключ устанваливается с помощью ассиметрии. Если вы оба не используете сертификаты выпущенные доверенными центрами сертификации (а обычно не используете), то получается односторонее доверие. Т.е. за т.н. шифрование отвечает полностью сервер. Если будет M-i-M атака, и это не будет обнаружено, шифрования с т.з. злоумышленника по факту никакого не будет. Т.е. у вас шифрование тоже с какой то гарантией :) Собственно говоря ключевая проблема — доверие. И удостоверение личности в первую очередь.

ссл — это протокол шифрования с взаимной аутентификацией и удостоверение личности(которое кстати обязательно только для сервера, а для клиента — опционально) здесь играет такую же роль, как шифрование, а «в первую очередь»

Вы действуете не оптимально… Допустим, я — инвестор. Если Вы на мой вопрос относительно того, почему Ваш сервер выдает лабуду при SSL соединении, начинаете нести всю ту пургу — я встаю и ухожу. Потому что мне будет непонятно, как я сам себе объясню в будущем, почему я связался с такими людьми.

Я мыслю так: есть один вариант, заплатить $20 и за 3 минуты получить нормальный сертификат — и второй вариант — объяснять битый час (который дороже двадцатки стоит) почему хорошо и без него.

Я, ни минуты не сомневаясь, уволю водителя, который экономит на лампочках стоп-сигнала. (И так их еще две осталось). Уволю врача, который экономит на анализе крови. (И так все видно). Уволю сисадмина, который в сервер ставит бу барахло (дешевле на двадцатку!).

PS Кстати, точно также я уйду, кстати, от стартапа, который меня будет на $0,5K разводить за верисайновский сертификат.

PPS Еще кстати, фиг Вы получите мерчант аккаунт через нормальный процессинг, если корзина будет без SSL шифрования работать или с самопальным сертификатом.

Я мыслю так: есть один вариант, заплатить $20 и за 3 минуты получить нормальный сертификат — и второй вариант — объяснять битый час (который дороже двадцатки стоит) почему хорошо и без него.

Я, ни минуты не сомневаясь, уволю водителя, который экономит на лампочках стоп-сигнала. (И так их еще две осталось). Уволю врача, который экономит на анализе крови. (И так все видно). Уволю сисадмина, который в сервер ставит бу барахло (дешевле на двадцатку!).

PS Кстати, точно также я уйду, кстати, от стартапа, который меня будет на $0,5K разводить за верисайновский сертификат.

PPS Еще кстати, фиг Вы получите мерчант аккаунт через нормальный процессинг, если корзина будет без SSL шифрования работать или с самопальным сертификатом.

Я объясняю здесь для людей, интересующихся информационной безопасностью. А для клиентов, аквайрингов и т.п. — у нас есть подписанный сертификат, поскольку уже время пришло его завести :)

(я в статье говорил о том, что это далеко не то, о чем нужно переживать в первую очередь, хотя и является красной тряпкой. Если бы я 3 месяца назад узнал про GoDaddy сертификаты и, что они гарантированно будут работать c j2me, то, вообще, об этом не думал бы :)

(я в статье говорил о том, что это далеко не то, о чем нужно переживать в первую очередь, хотя и является красной тряпкой. Если бы я 3 месяца назад узнал про GoDaddy сертификаты и, что они гарантированно будут работать c j2me, то, вообще, об этом не думал бы :)

Чесно говоря я впервые слышу про GoDaddy. Не могли ли бы вы дать мне ссылку на сайт с сертификатом выданым этой конторой?

кого вводят в заблуждение: тут полно ссылок и комментариев. Каждый может сам разобраться, если захочет. По-моему, это лучше, чем купить «правильный» сертификат и думать, что тебе ничего не угрожает… :)

Я их не рекламирую, а попытался рассмотреть в рамках большей картины.

Для банка иметь самоподписной сертификат — недопустимо. А для сервиса, у которого 1000 пользователей — это более правильно (зачем тратить ресурсы попусту?)

Для банка иметь самоподписной сертификат — недопустимо. А для сервиса, у которого 1000 пользователей — это более правильно (зачем тратить ресурсы попусту?)

Скажем так. Отчасти вы правы. Если это какой от форум — то пусть у него и не будет сертификата — мне все равно. Вконтакте тому пример. Но если дело касается чего то существенного — скажем денег — разговор другой.

Но тут уже такой нюанс. Чем использовать самоподписанный сертификат, не лучше ли его вообще не использовать?

Но тут уже такой нюанс. Чем использовать самоподписанный сертификат, не лучше ли его вообще не использовать?

Однозначно нет. Возьмите хабр: пароль здесь не шифруется SSL, т.е. не так трудно перехватить ваш пароль, войти под вашим именем и написать от него какую-то фигню, за которую вам потом будет стыдно. Более того, может оказаться, что у вас эта пара логин-пароль или email-пароль используется на другом сайте поважнее, который защищен SSL'ем. Пользователь — дурак, нужно было разные пароли использовать. Да, но что толку?

Если я могу слушать канал и перехватывать, что вы там посылаете, то я с таким же успехом могу ваш самоподписанный сертификат перехватить и послать конечному пользователю свой

но он то уже принял самоподписной сертификат когда-то и ему будет ворнинг, что сертификат недоверенный. Так же, как и с «правильным» сертификатом…

А теперь представьте себе, что злоумышленник работает в вашем ISP

может быть. Но если у системы много пользователей, то об этом скоро станет известно. (Все же, конечно, лучше защититься и выпустить подписанный сертификат. Хотя это и не спасет от фишинга, но будет одной головной болью меньше). А если мало, то никто на нее нападать таким образом не будет (о ней, вообще говоря, никто особо то и не знает)

ну а если он его еще не принял?)

Знаете, в детстве наверное многие придумывали себе шифры, условные знаки. Так вот к чему я веду — шифровать самоподписанным сертификатом могут только Вася с Петей, чтобы просто поиграться.

Знаете, в детстве наверное многие придумывали себе шифры, условные знаки. Так вот к чему я веду — шифровать самоподписанным сертификатом могут только Вася с Петей, чтобы просто поиграться.

Вы можете воспользоваться более легкой системой аутентификации, навроде digest. В том что я пишу нет ничего секьюрного — текст все равно появится на страничке :D

В случае самоподписанного сертификата велика вероятность нет никакой безопасности — вас все так же могут перехватить в момент регистрации учетки — это единственное слабое место :)

В случае самоподписанного сертификата велика вероятность нет никакой безопасности — вас все так же могут перехватить в момент регистрации учетки — это единственное слабое место :)

по-моему, риски не сопоставимы

К несчастью сопоставимы. И проблема в том, что ваша статья достаточно уверенно ставит границу там, где ее нет.

не могу с вами согласиться. Прослушать канал очень просто. И об этом никто может никогда не узнать. А организовать атаку человек-посредине, которая притом долгое время окажется незамеченной — гораздо сложнее.

Мне не хочется спорить и доказывать. Пусть будет так. Разумеется, необходимо иметь чуть-чуть больше знаний что бы поднять соотвествующий анонимайзер с SSL. Или найти соответстующий модуль для ettercap.

Прослушать канал просто только провайдеру:)

Никаких проблем в организации такой атаки при прослушиваемом канале не вижу. Тем более уже давно есть такие штуки как winpcap и совсем не надо, как раньше, переписывать драйвер сетевухи.

А в чем проблема оставаться незамеченным? Подставляем адрес сервака, перехватываем то что пишет клиент.

Никаких проблем в организации такой атаки при прослушиваемом канале не вижу. Тем более уже давно есть такие штуки как winpcap и совсем не надо, как раньше, переписывать драйвер сетевухи.

А в чем проблема оставаться незамеченным? Подставляем адрес сервака, перехватываем то что пишет клиент.

Да ладно, какие банки. Вы о российских что ли? Наши же банки вообще кладут на безопасность. Вакансии по 25 к для специалиста по безопасности, как у представителей офисного планктона. Притом что работа эта очень ответственная и требует недюжей квалификации.

не все кладут. вона в сбере считаю себя очень умными(?) и изобретают свои алгоритмы (ака велосипеды?) ЭЦП… ужс в общем…

— а вообще в банках, конечно, полный бардак. очень понравилось в здании бэк офиса (занимается авторизацией сделок на биржах) одного очень крупного банка — там сеть проложена буквальпо по полу (бери ноут и втыкайся), а вся безопасность на уровне персональных удостоверений магнитных (чтоб дверь открыть) заканчивалась летом — жарко, двери подперты кирпичем 8)) увести с такого банка лимон-два баксов дело минут 10 (ну и лет еще 6-ти потом, если на закопают раньше 8))…

— а вообще в банках, конечно, полный бардак. очень понравилось в здании бэк офиса (занимается авторизацией сделок на биржах) одного очень крупного банка — там сеть проложена буквальпо по полу (бери ноут и втыкайся), а вся безопасность на уровне персональных удостоверений магнитных (чтоб дверь открыть) заканчивалась летом — жарко, двери подперты кирпичем 8)) увести с такого банка лимон-два баксов дело минут 10 (ну и лет еще 6-ти потом, если на закопают раньше 8))…

вона в сбере считаю себя очень умными(?) и изобретают свои алгоритмы (ака велосипеды?) ЭЦПВы уверены что это именно велосипеды, а не банальное соблюдение требований закона? AES и RSA ведь не сертифицированы для использования в России…

Sign up to leave a comment.

О самоподписных сертификатах