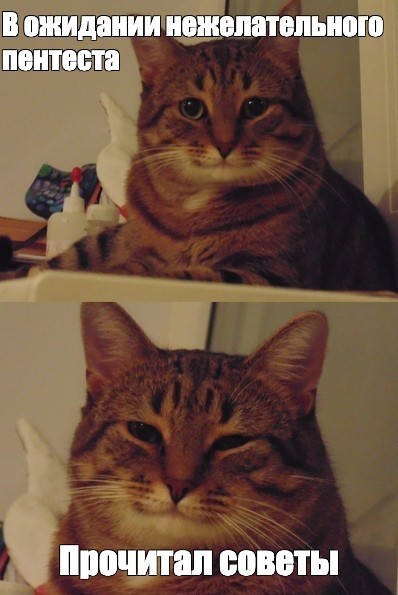

Так что же нужно и что нельзя делать при организации безопасного удаленного доступа к корпоративным ресурсам? Подробно об этом расскажем под катом.

Центр мониторинга и реагирования на инциденты ИБ

[По публичной информации], 21 сентября Ginno Security Lab опубликовала информацию об уязвимости, схожей с Simjacker, которая позволяет с помощью одной вредоносной SMS захватить контроль над мобильными функциями атакованного устройства и тем самым получить возможность отправлять SMS, совершать звонки, а также узнать информацию об IMEI и геолокации. Главная проблема в том, что уязвимость обнаружена в ПО самих SIM-карт и не зависит непосредственно от устройства. Любая эксплуатация злоумышленником будет незаметна для владельца, так как взаимодействие будет осуществляться непосредственно с WIB.

Уязвимым является Wireless Internet Browser (WIB) компании SmartTrust, который используется подавляющим большинством операторов связи.

Масштабы, заявленные исследователями, пугают… но попробуем разобраться, настолько ли она новая и такая уж опасная.

Совсем недавно, в начале лета, появились массовые призывы к обновлению Exim до версии 4.92 из-за уязвимости CVE-2019-10149 (Срочно обновляйте exim до 4.92 — идёт активное заражение / Хабр). А на днях выяснилось, что вредонос Sustes решил воспользоваться этой уязвимостью.

Теперь все экстренно обновившиеся могут опять «порадоваться»: 21 июля 2019 г. исследователь Zerons обнаружил критическую уязвимость в Exim Mail Transfer agent (MTA) при использовании TLS для версий от 4.80 до 4.92.1 включительно, позволяющую удаленно выполнять код с привилегированными правами (CVE-2019-15846).

Недавно мы «порадовали» пользователей iPhone проблемами безопасности BLEee, но вряд ли мы сторонники какого-либо из фронтов в извечном споре Apple vs. Android, и готовы рассказать «отличную» новость про Android, если, конечно, в вашей душе есть место для злорадства.

Исследователи из Check Point Software Technologies обнаружили уязвимость, предположительно, в более чем 50% устройств на базе ОС Android в реализации механизма автонастройки для подключения к мобильному оператору по протоколу OMA CP (Open Mobile Alliance Client Provisioning), что позволяет злоумышленнику подменить как минимум следующие параметры устройства, осуществив атаку Man-in-the-middle с применением фишинга: