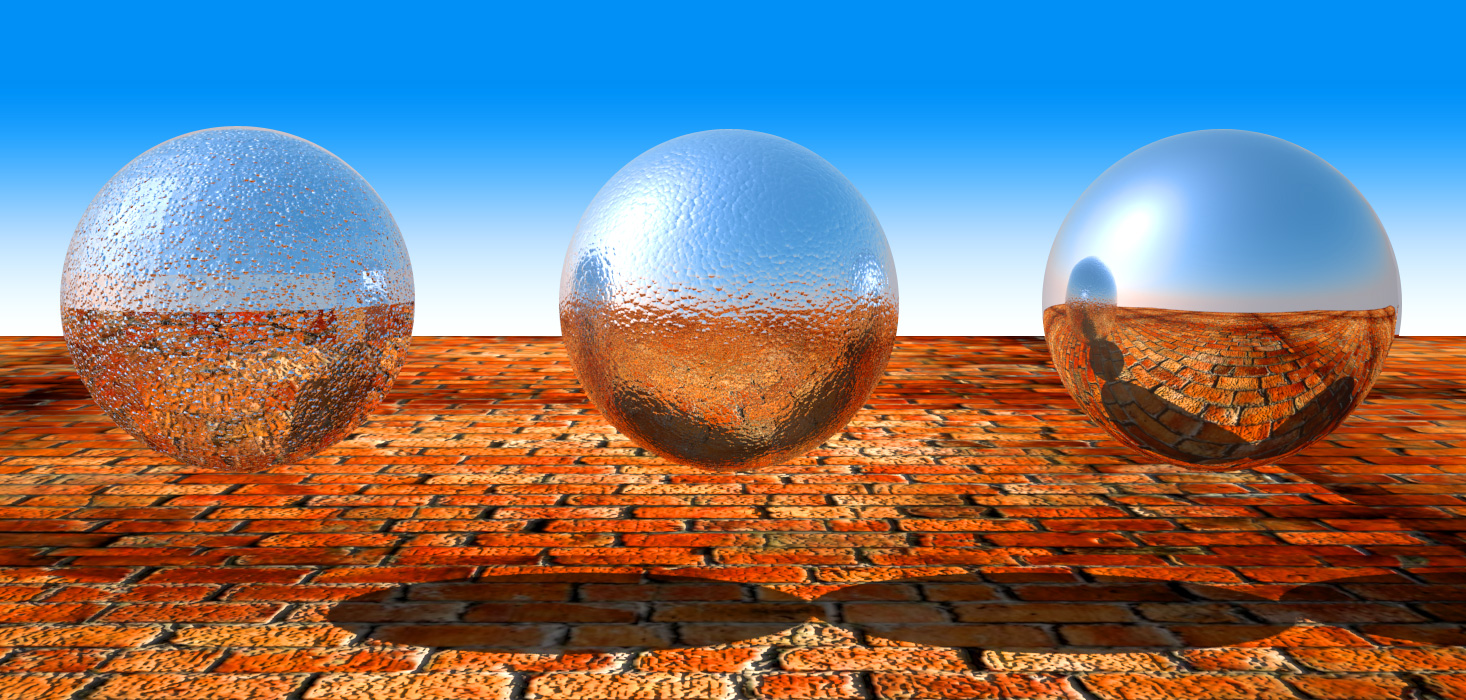

Картинка Wirestock, Freepik

Некоторое время назад

мы ознакомились с очень интересной темой, где рассматривается способ быстрой полировки металлов «до идеального зеркала» буквально за секунды (к слову, именно после ознакомления с этой технологией я осознал, почему моя открывашка для консервов так блестит при покупке в магазине и как этого добиваются).

Этот способ позволяет избежать долгой и трудозатратной обработки поверхности собственными силами, механически.

Но, как мы там узнали, этот способ достаточно экстремальный, так как его технология включает работу с высокими напряжениями, в частности, больше 200 В, и поэтому этот способ зачастую используется в промышленности, где такие напряжения мало кого пугают, главное — обеспечить быстрый конвейерный способ обработки продукции с требуемой скоростью.

Поэтому обычному домашнему мастеру «остаётся только облизываться» на такие технологии, когда потребность в них возникает.

И мне стало интересно — а есть ли более безопасные, щадящие технологии, позволяющие добиться того же результата, но не связываясь при этом с промышленными опасными подходами?

И я нашёл такую технологию: электрохимическая полировка!