Читать дальше →

User

Основы Linux от основателя Gentoo. Часть 1 (2/4): Управление файлами и директориями

7 min

121KTranslation

Продолжение перевода первой части руководства. Начало тут.

В данном отрывке рассмотрены команды работы с файловой системой и файлами, такие как ls, mkdir, touch, mv, cp, затронуто использование echo и cat. Рассказано про иноды файловой системы.

В данном отрывке рассмотрены команды работы с файловой системой и файлами, такие как ls, mkdir, touch, mv, cp, затронуто использование echo и cat. Рассказано про иноды файловой системы.

+64

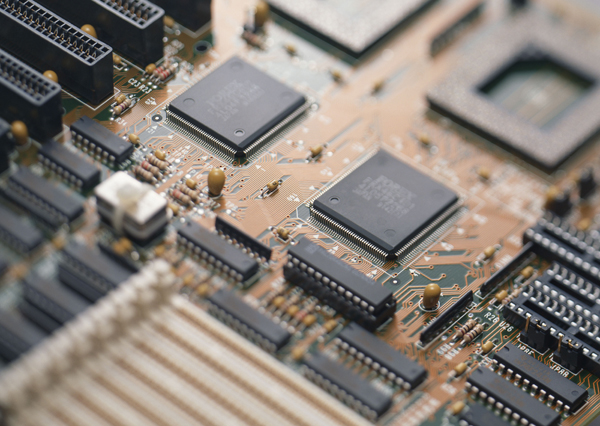

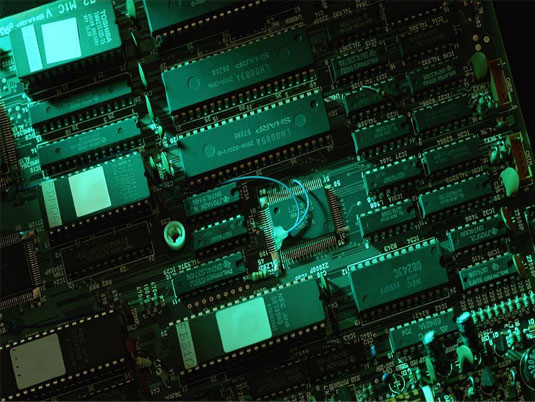

Трудности производства процессоров

13 min

115K Недавно в московском Политехническом музее стенд вычислительной техники серьезно обновился — компания Intel разместила там свой стенд, который получил название "От песка до процессора". Отныне этот стенд станет неотъемлемой частью школьных экскурсий, но даже взрослым я советую не откладывать посещение заведения на срок более пяти лет – к 2016 году компания Intel планирует серьёзно «проапгрейдить» музей, чтобы он смог войти в десятку лучших музеев науки в мире!

К этому событию был приурочен одноименный цикл лекций из трех частей. Две лекции уже прошло — их содержание вы сможете найти под катом. Ну а если вас все это заинтересует, то еще успеете посетить третюю лекцию, информация о которой находится в конце поста.

К этому событию был приурочен одноименный цикл лекций из трех частей. Две лекции уже прошло — их содержание вы сможете найти под катом. Ну а если вас все это заинтересует, то еще успеете посетить третюю лекцию, информация о которой находится в конце поста.

+128

Введение в DSL. Часть 1 — Проблематика проектирования и кодирования

7 min

34KНа протяжении нескольких десятилетий стоит задача поиска повторяемого, предсказуемого процесса или методологии, которая бы улучшила продуктивность, качество и надежность разработки. Одни пытались систематизировать и формализовать этот, по-видимому, непредсказуемый процесс. Другие применяли к нему методы управления проектами и методы программной инженерии. Третьи считали, что без постоянного контроля со стороны заказчика разработка ПО выходит из-под контроля, что влечет за собой увеличение временных и финансовых затрат.

Информатика как научная дисциплина предлагает и использует на базе методов структурного программирования технологию надежной разработки программного обеспечения, используя тестирование программ и их верификацию на основе методов доказательного программирования для систематического анализа правильности алгоритмов и разработки программ без алгоритмических ошибок.

Данная методология направлена на решение задач на ЭВМ, аналогичной технологии разработки алгоритмов и программ, используемой на олимпиадах по программированию отечественными студентами и программистами с использованием тестирования и структурного псевдокода для документирования программ в корпорации IBM с 70-х годов.

Методология структурного проектирования программного обеспечения может использоваться с применением различных языков и средств программирования для разработки надежных программ любого назначения.

Однако при использовании классического подхода к разработке возникают проблемы, описанные под хабракатом:

Информатика как научная дисциплина предлагает и использует на базе методов структурного программирования технологию надежной разработки программного обеспечения, используя тестирование программ и их верификацию на основе методов доказательного программирования для систематического анализа правильности алгоритмов и разработки программ без алгоритмических ошибок.

Данная методология направлена на решение задач на ЭВМ, аналогичной технологии разработки алгоритмов и программ, используемой на олимпиадах по программированию отечественными студентами и программистами с использованием тестирования и структурного псевдокода для документирования программ в корпорации IBM с 70-х годов.

Методология структурного проектирования программного обеспечения может использоваться с применением различных языков и средств программирования для разработки надежных программ любого назначения.

Однако при использовании классического подхода к разработке возникают проблемы, описанные под хабракатом:

+16

Почти год как закрыт xmlhack.ru

1 min

838«Сайт xmlhack.ru закрыт

Всё проходит в этом мире.

Когда-то XML был в новинку. Потом он стал модной технологией. Теперь это просто винтик в машине IT. Примерно как ASCII.

Когда-то в группе fido7.ru.xml не было сообщений. Потом она стала очень активной. Теперь там снова пусто, уж год как.

Я присоединяюсь к этому движению. Сайт xmlhack.ru выполнил свою миссию, и теперь уходит на отдых.

Материалы сайта остаются на своих местах. Форум архивируется и превращается в набор статических страниц.

Спасибо всем, кто помогал!

olpa „

В изучении xslt и решении нетривиальных задач мне помог этот ресурс. Очень жаль, что этот сайт закрылся (как оказалось уже почти год). Я уверен, что olpa многим помог решить свои задачи. Неужели xslt уже никому не интересен?

Всё проходит в этом мире.

Когда-то XML был в новинку. Потом он стал модной технологией. Теперь это просто винтик в машине IT. Примерно как ASCII.

Когда-то в группе fido7.ru.xml не было сообщений. Потом она стала очень активной. Теперь там снова пусто, уж год как.

Я присоединяюсь к этому движению. Сайт xmlhack.ru выполнил свою миссию, и теперь уходит на отдых.

Материалы сайта остаются на своих местах. Форум архивируется и превращается в набор статических страниц.

Спасибо всем, кто помогал!

olpa „

В изучении xslt и решении нетривиальных задач мне помог этот ресурс. Очень жаль, что этот сайт закрылся (как оказалось уже почти год). Я уверен, что olpa многим помог решить свои задачи. Неужели xslt уже никому не интересен?

+2

Практическая атака на беспроводную сеть с WEP шифрованием

7 min

26KТеорию и процесс атаки хорошо описал юзер n3m0 в статьях «Атаки на беспроводные сети». Но практика там описана достаточно слабо.

В данной статье будет описан практический процесс атаки на беспроводную сеть с шифрованием WEP, используя пакет aircrack-ng и операционную систему OpenSuse.

В данной статье будет описан практический процесс атаки на беспроводную сеть с шифрованием WEP, используя пакет aircrack-ng и операционную систему OpenSuse.

+88

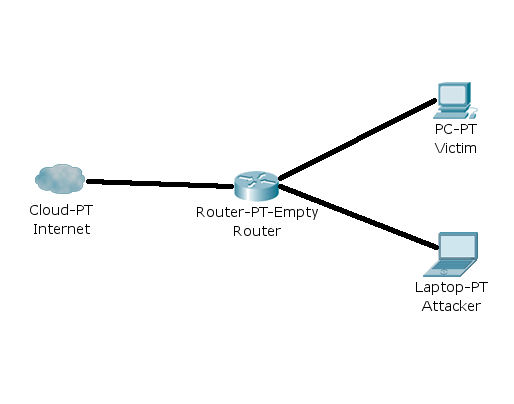

Практика использования arp-spoofing

4 min

66KВ данной статье я расскажу как, используя пакет утилит arp-sk в операционной системе GNU/Linux реализовать атаку man-in-the-middle на протокол arp.

Для чего вообще нужна такая атака:

На хабре достаточно много статей например для взлома Wi-Fi. Но что делать после того, как ключ взломан? Тут можно увидеть один из вариантов действий.

Для чего вообще нужна такая атака:

На хабре достаточно много статей например для взлома Wi-Fi. Но что делать после того, как ключ взломан? Тут можно увидеть один из вариантов действий.

+45

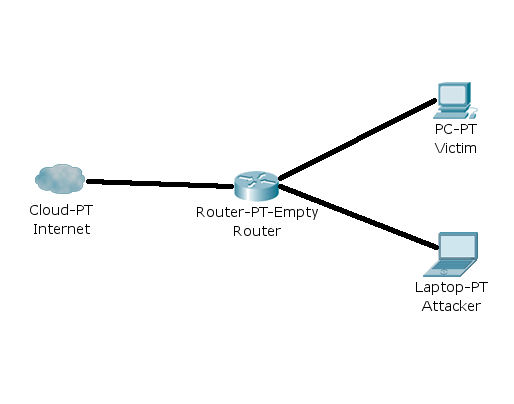

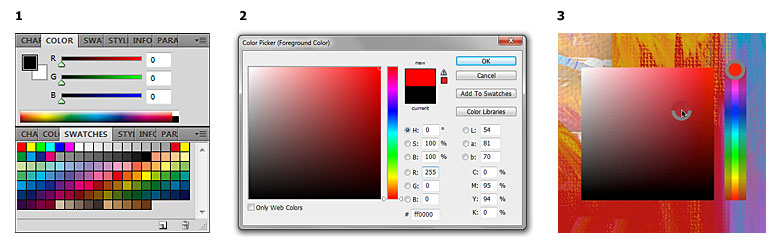

Интерфейс выбора цвета

2 min

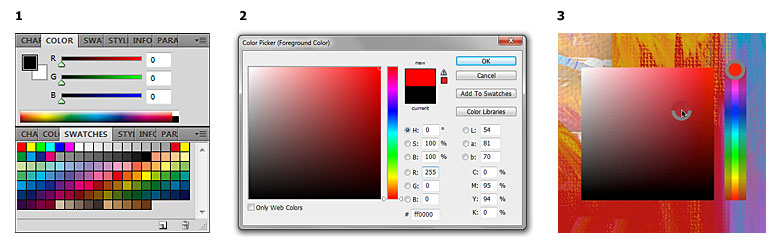

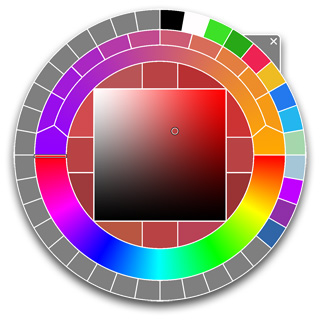

6.3KВ недавно вышедшем Photoshop CS5 к закладкам Color и Swatches (1) и диалогу (2) добавился так называемый HUD Color Picker (3):

Внешне новый контрол получился, по правде сказать, несколько примитивным и неряшливым, хотя разработчики идут в верном направлении, пытаясь упростить выбор цвета и сделать его более быстрым и «прозрачным» для пользователя, не требующим излишних движений мышкой.

Разумеется, тут есть над чем работать. Собственно, наличие нескольких разных палитр/диалогов в самом Photoshop намекает на то, что там не все гладко и продуманно. Ниже я хочу показать пример интерфейса работы с цветом, который мог бы во многом заменить все эти разрозненные контролы и даже привнести что-то новое.

Вот как это выглядит:

Внешне новый контрол получился, по правде сказать, несколько примитивным и неряшливым, хотя разработчики идут в верном направлении, пытаясь упростить выбор цвета и сделать его более быстрым и «прозрачным» для пользователя, не требующим излишних движений мышкой.

Разумеется, тут есть над чем работать. Собственно, наличие нескольких разных палитр/диалогов в самом Photoshop намекает на то, что там не все гладко и продуманно. Ниже я хочу показать пример интерфейса работы с цветом, который мог бы во многом заменить все эти разрозненные контролы и даже привнести что-то новое.

Вот как это выглядит:

+82

Свобода слова в Сети: Осторожно, двери закрываются?

17 min

8.1KНашумевший скандал с уходом Google из Китая, бесконечные споры о «проблемных» законопроектах, регулирующих интернет-коммуникации в европейских странах, усиление контроля онлайн-активности в России, попытки изменить пресловутый закон Украины «О защите общественной морали» — все это звенья одной цепи. IT Business week попытается проанализировать, чем грозит ограничение свободы слова в интернете государству, бизнесу, обществу.

+139

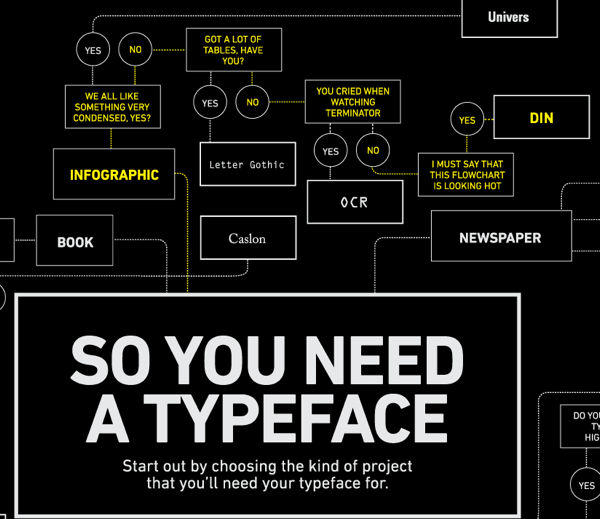

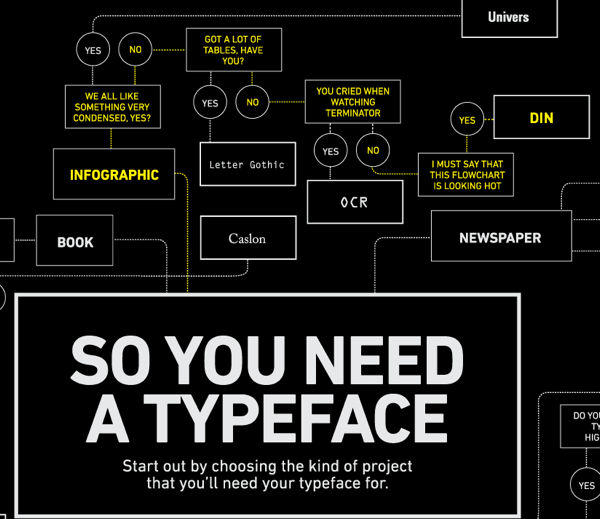

Инструкция по выбору шрифта

1 min

5.6KВыбираете шрифт? Можно сделать это просто отвечая на вопросы «да» и «нет», благодаря блок-схеме авторства Julian Hansen.

Ссылка на полную версию картинки:

julianhansen.com/files/infographiclarge_v2.png (1983×1402)

Шрифты классические, но, я думаю, каждый может открыть для себя нечто новое в этой схеме.

Ссылка на полную версию картинки:

julianhansen.com/files/infographiclarge_v2.png (1983×1402)

Шрифты классические, но, я думаю, каждый может открыть для себя нечто новое в этой схеме.

+64

Игрушка для кошки с питанием от USB

1 min

10KКошка — друг программиста. Тем не менее кошка, ещё и хищник, и требует ежедневной охоты. В нашей семье живёт два хищника, соответственно играть с ними приходится ещё больше.

По старинке играть с кошкой солнечным зайчиком в век высоких технологий неудобно, т.к. программисты часто днём спят, а работают наоборот ночью. На выручку приходит обыкновенная китайская лазерная указка за 40 рублей, купленная по случаю в магазинчике радиотоваров. Кошки чувствуют себя настоящими охотниками, старательно нарезая круги по комнате за красной точкой в любое время суток.

Лазерная указка питается от 3 часовых батареек 3 х 1,5В = 4,5 В. Если кошки охотятся по полчаса в день, батареек хватает на неделю-две. Сами батарейки достаточно дёшевы (приперно по 4-5 рублей) за штуку, однако необходимость их постоянно покупать и менять заставляет что-нибудь придумывать.

В качестве источника питания, который всегда под рукой у программиста удобно использовать USB-порт. Если разрезать любой удлинитель USB, то внутри него будет 4 провода: красный, белый, зелёный и чёрный. Белый и зелёный используются для передачи данных и для работы лазерной указки не потребуются. Чёрный — земля, красный +5В. Разбираем указку, подцепляем провода.

По старинке играть с кошкой солнечным зайчиком в век высоких технологий неудобно, т.к. программисты часто днём спят, а работают наоборот ночью. На выручку приходит обыкновенная китайская лазерная указка за 40 рублей, купленная по случаю в магазинчике радиотоваров. Кошки чувствуют себя настоящими охотниками, старательно нарезая круги по комнате за красной точкой в любое время суток.

Лазерная указка питается от 3 часовых батареек 3 х 1,5В = 4,5 В. Если кошки охотятся по полчаса в день, батареек хватает на неделю-две. Сами батарейки достаточно дёшевы (приперно по 4-5 рублей) за штуку, однако необходимость их постоянно покупать и менять заставляет что-нибудь придумывать.

В качестве источника питания, который всегда под рукой у программиста удобно использовать USB-порт. Если разрезать любой удлинитель USB, то внутри него будет 4 провода: красный, белый, зелёный и чёрный. Белый и зелёный используются для передачи данных и для работы лазерной указки не потребуются. Чёрный — земля, красный +5В. Разбираем указку, подцепляем провода.

+16

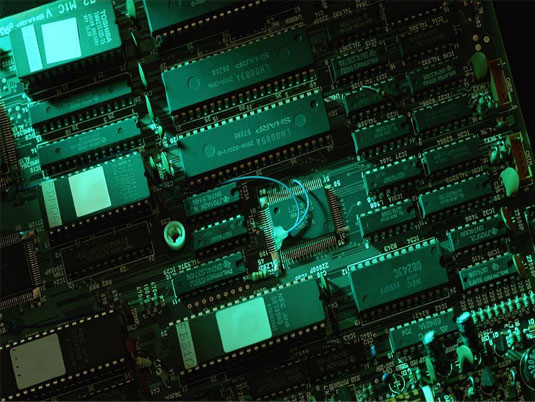

Самостоятельное изучение схемотехники. Основные понятия. Часть 1

3 min

338KИзучение цифровой схемотехники нужно начинать с теории автоматов. В этой статье можно найти некоторые элементарные вещи, которые помогут не потеряться в дальнейших статьях. Я постарался сделать статью легкочитабельной и уверен, что неподготовленный читатель сможет в ней легко разобраться.

+177

Вот и мой файлообменник «прижали к ногтю»

1 min

22KВот и до моего файлообменника добрался отдел «К».

Буду вести тут записи о ходе событий.

Начало.

22.04.2010 12:00

Обнаружил что сервер не пингуется. Позвонил хостеру, попросил подключить KVM чтобы узнать в чем дело с сервером. Но подключать KVM не потребовалось. Хостер сообщил мне — "сотрудниками МВД Управления К на основании Постановления о производстве обыска (выемки) были изъят ваш сервер."

К сожалению, хостеру не дали сделать копию одной из двух бумаг, которую им показывали оперативники отдела «К». Так что узнать ни номер уголовного дела, ни ФИО следователя пока не могу.

Сейчас активно ищу адвоката чтобы не ждал пока они меня вызовут и придти с ним к оперативникам и разузнать о причинах изъятия сервера.

PS. Если у вас файлообменный сервис — закройте его нафиг. Похоже волна пошла.

Как будут новости — отпишу.

UPD. Попросили перенести из личного блога в основной. Т.к. новость интересная людям.

Буду вести тут записи о ходе событий.

Начало.

22.04.2010 12:00

Обнаружил что сервер не пингуется. Позвонил хостеру, попросил подключить KVM чтобы узнать в чем дело с сервером. Но подключать KVM не потребовалось. Хостер сообщил мне — "сотрудниками МВД Управления К на основании Постановления о производстве обыска (выемки) были изъят ваш сервер."

К сожалению, хостеру не дали сделать копию одной из двух бумаг, которую им показывали оперативники отдела «К». Так что узнать ни номер уголовного дела, ни ФИО следователя пока не могу.

Сейчас активно ищу адвоката чтобы не ждал пока они меня вызовут и придти с ним к оперативникам и разузнать о причинах изъятия сервера.

PS. Если у вас файлообменный сервис — закройте его нафиг. Похоже волна пошла.

Как будут новости — отпишу.

UPD. Попросили перенести из личного блога в основной. Т.к. новость интересная людям.

+350

Программизм: история одной болезни

7 min

12K Вероятно, в этой статье нет ни одной новой или свежей мысли, мало того, я уверен, что вы уже не раз читали нечто подобное. Статья не претендует и на то, чтобы быть истиной. Ее содержание – плод собственного опыта, проб, ошибок и одновременно выжимка из тех знаний, которые удалось перенять от коллег, прочитать на Хабре и в других местах. Наверное, для каждого конкретного индивидуума то, что сказано в этом тексте, будет сильно отличатся от действительности, но, я уверен, многие смогут узнать в описании себя. Первая стадия, наверное, не очень характерна для программистов, которые не занимались олимпиадным программированием в бытность студентами или учениками, а вот следующие уже практически никак не зависят от этого фактора.

Вероятно, в этой статье нет ни одной новой или свежей мысли, мало того, я уверен, что вы уже не раз читали нечто подобное. Статья не претендует и на то, чтобы быть истиной. Ее содержание – плод собственного опыта, проб, ошибок и одновременно выжимка из тех знаний, которые удалось перенять от коллег, прочитать на Хабре и в других местах. Наверное, для каждого конкретного индивидуума то, что сказано в этом тексте, будет сильно отличатся от действительности, но, я уверен, многие смогут узнать в описании себя. Первая стадия, наверное, не очень характерна для программистов, которые не занимались олимпиадным программированием в бытность студентами или учениками, а вот следующие уже практически никак не зависят от этого фактора.Стадия первая. Рождение

«Я программист. Я олимпиадник. Я знаю что такое «о»-маленькое. Я знаю, что такое «О»-большое. Я понимаю, чем отличается «эн-квадрат» от «эн-факториала» и почему они оба стыдливо прячутся при виде «эн-логарифм-эн». Сейчас я приду на проект и перепишу эту тормозную кашу из кода так, что она будет работать в много раз быстрее! Смотрите, я знаю алгоритм Кнута-Морриса-Пратта! А здесь можно сэкономить одно сравнение строчек на равность! А если эту рекурсию развернуть в цикл, то за счет экономии вызовов методов и выделения памяти в стэке… Что, программа тормозит? Сейчас я посмотрю код… Вот! Смотрите, здесь вместо двух вложенных циклов можно написать один и использовать бинарный поиск вместо внутреннего!»

Знакомтесь, это первая стадия. Она, в отличие от следущих, особенно характерна именно для олимпиадников. Пациент думает о том, как написать быстрый код. Он одержим быстрым кодом. К сожалению, наличие быстрого кода не всегда делает быстрым программный продукт в целом.

+285

Самостоятельное изучение схемотехники

2 min

237KЯ решил написать ряд статей, которые должны помочь разобраться самостоятельно в предмете схемотехники. Первая часть вводная, в ней рассказывается об основных дисциплинах, которые стоит изучить для понимания принципов конструктирования и построения электрических схем. Если эта статья вам понравится, тема будет развиваться, внимание будет фокусироваться на нюансах и примерах.

+140

Information

- Rating

- 4,405-th

- Registered

- Activity