Как многие из читателей блога Qrator Labs, вероятно, уже знают, DDoS-атаки могут быть нацелены на разные уровни сети. В частности, наличие у злоумышленника крупного ботнета позволяет ему осуществлять атаки на уровень L7 (application/прикладной) и пытаться мимикрировать под нормального пользователя, в то время как без оного атакующий вынужден ограничиваться пакетными атаками (любыми, позволяющими подделывать адрес источника на том или ином этапе) на нижележащие уровни транзитных сетей.

Естественно, и для первой, и для второй задачи атакующие обычно стремятся использовать какой-то уже существующий инструментарий – ровно так же, как, например, разработчик веб-сайта не пишет его полностью с нуля, а использует распространённые фреймворки вроде Joomla и Bootstrap. Например, популярным фреймворком для организации атак с Интернета вещей уже полтора года

является Mirai, чей исходный код был выложен в открытый доступ его авторами в попытке стряхнуть с хвоста ФБР еще

в октябре 2016-го.

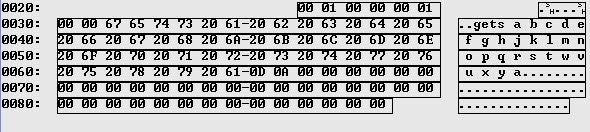

А для пакетных атак таким популярным фреймворком является встроенный в Linux

модуль pktgen. Его туда встраивали не для этого, а для вполне легитимных целей сетевого тестирования и администрирования, однако, как писал Исаак Азимов, «атомный бластер — хорошее оружие, но он может стрелять в обе стороны».

В незапамятные времена на всеми нами любимом ресурсе (то есть прямо здесь) был тип публикации, называемый «подкаст». С тех утекло много воды, подкасты исчезли с Хабра, но пережили взлет, падение и новый взлет, приводя нас в день сегодняшний. Мы долго думали, стóит ли нам проводить эксперимент по транскрибированию часового подкаста в текст, но где-то после третьего запроса «почитать», но не «послушать» поняли, что сделать это придется.

В незапамятные времена на всеми нами любимом ресурсе (то есть прямо здесь) был тип публикации, называемый «подкаст». С тех утекло много воды, подкасты исчезли с Хабра, но пережили взлет, падение и новый взлет, приводя нас в день сегодняшний. Мы долго думали, стóит ли нам проводить эксперимент по транскрибированию часового подкаста в текст, но где-то после третьего запроса «почитать», но не «послушать» поняли, что сделать это придется.

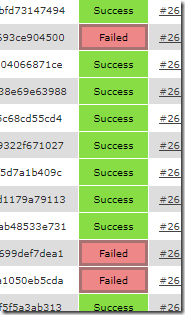

Гейзенбаг — это худшее, что может произойти. В описанном ниже исследовании, которое растянулось на 20 месяцев, мы уже дошли до того, что начали искать аппаратные проблемы, ошибки в компиляторах, линкерах и делать другие вещи, которые стоит делать в самую последнюю очередь. Обычно переводить стрелки подобным образом не нужно (баг скорее всего у вас в коде), но в данном случае нам наоборот — не хватило глобальности виденья проблемы. Да, мы действительно нашли баг в линкере, но кроме него мы ещё нашли и баг в ядре Windows.

Гейзенбаг — это худшее, что может произойти. В описанном ниже исследовании, которое растянулось на 20 месяцев, мы уже дошли до того, что начали искать аппаратные проблемы, ошибки в компиляторах, линкерах и делать другие вещи, которые стоит делать в самую последнюю очередь. Обычно переводить стрелки подобным образом не нужно (баг скорее всего у вас в коде), но в данном случае нам наоборот — не хватило глобальности виденья проблемы. Да, мы действительно нашли баг в линкере, но кроме него мы ещё нашли и баг в ядре Windows.

Слева вы наблюдаете аватар

Слева вы наблюдаете аватар