Всем привет! Меня зовут Константин, и я основатель Radaro.

В статье я расскажу, что не так с популярными приложениями знакомств, и как наша команда сделала сервис знакомств без свайпов и переписок, который бережет время и работает на результат.

User

Всем привет! Меня зовут Константин, и я основатель Radaro.

В статье я расскажу, что не так с популярными приложениями знакомств, и как наша команда сделала сервис знакомств без свайпов и переписок, который бережет время и работает на результат.

Ко мне в коучинг пришёл джентльмен. Чуть меньше 20 лет опыта в разработке. Одна из ключевых задач, которая ему была интересна — Как начать литкодить каждый день?

«То настроения, то сил нету, то задачи не понимаю.. Начинаю раз в полгода и бросаю» — самый обычный набор приколов, которые мешают.

Я предложил ему обернуть всё это в привычку и дисциплину. Я собрал свою методологию прививания привычек основываясь на:

Ежедневно он тратил на Литкод 15–20 минут. Не более. Иногда участвовал в турнирах, которые и зафиксировали результат в топ 4%.

Это будет история моего проекта, который я развивал, будучи студентом.

Написать этот текст меня заставило следующее.

Во‑первых, хочу обобщить весь опыт разработки и решения по эргономике, в частности, которые я смог сформулировать благодаря обширной базе фидбека пользователей.

Во‑вторых, технические решения, которые я буду описывать, могут помочь тем, кто (то есть, возможно, мне в ближайшем будущем) задумывается над реализацией чего‑то похожего.

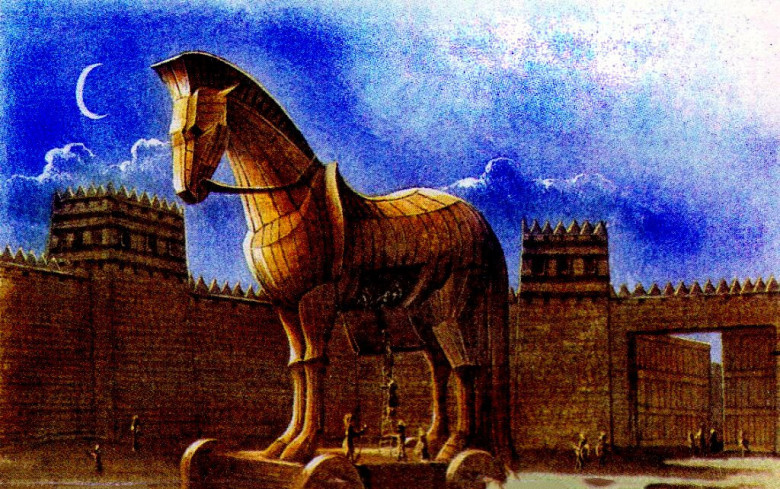

В этой статье мы погрузимся в мир проектирования и разработки вредоносного ПО для macOS, которая по сути является операционной системой на основе Unix. При исследовании внутренностей системы Apple мы воспользуемся классическим подходом с опорой на базовые знания эксплойтов, программирования на C и Python, а также знакомство с низкоуровневым языком ассемблера. Хотя представленные в статье темы могут быть сложными, я постараюсь изложить их понятным языком.

Мы продолжаем тему о проектировании и разработке вредоносного ПО для macOS. Первую часть публикации вы можете прочитать здесь.

В этой статье мы:

- Изучим методики инъецирования кода и то, как он применяется в вредоносном ПО;

- Затронем способы обеспечения постоянства хранения;

- В конце мы покажем простой процесс инъецирования шелл-кода и его постоянного хранения.

Привет, Хабр.

Напомню, что время от времени я обращаюсь к истории естественнонаучных идей, в том числе, заведомо тупиковых и развенчанных. Три ярких примера исходно неверных допущений, которые привели к великим научным открытиям, я привёл в моей последней февральской публикации «Случай является на помощь тому, кто неустанно ищет». Ещё несколько публикаций такого рода, которые приятно вспомнить — это «Из чего состоит мировой эфир. Последняя теория Менделеева» (+65, 46k просмотров), «Тяжёлое золото Сиборга и алхимические отголоски ядерных реакций» (+25, 4,8k просмотров) и «Не надувайте варп-пузырей, работая на оборонку» (+89, 80k просмотров). В последней из упомянутых публикаций я слегка затрагивал теоретические проблемы (не)существования отрицательной массы и отрицательной энергии. Получение этих субстанций открыло бы нам путь к мгновенным перемещениям в пространстве (пресловутый варп-двигатель и искусственные червоточины) и к антигравитации. В настоящее время существование материи с отрицательной массой считается практически невозможным, так как не согласуется с физикой Эйнштейна, хотя, и здесь есть место для построения моделей и планирования экспериментов. В сегодняшней публикации я хочу рассмотреть новейшую историю поисков отрицательной массы.

Более 10 лет назад в голове промелькнула мысль "если из ноутбука убрать все лишнее то получится компактный системный блок". Даже набросал "бизнес-идею" в виде презентации...

В этой статье расскажу о попытке сделать собственную отладочную плату, аналог Arduino, используя электронику от оптических приводов, которые уже практически вышли из употребления, но хранятся в кладовках многих радиолюбителей. Т.е. фактически мы получим отладочную плату из мусорки.

Как известно, производители оптических приводов используют самые разные контроллеры. И не для всех можно найти документацию в широком доступе. В данном случае мне повезло и в завалах попалась плата с более менее распространенным контроллером М5705. На ней также имеется микросхема внешней флеш памяти и еще несколько компонентов, которые нам, скорее всего не понадобятся.

Возможно, вы уже сталкивались с одноразовыми электронными сигаретами, у которых есть яркий цветной ЖК-экран. Нет смысла говорить о том, насколько это вредно для экологии, когда на свалки и просто на обочину дорог выкидываются устройства с нормальными литий-ионными батареями. Я сам не курю, но интересные вейпы собираю. И вот недавно смог заняться реверс-инжинирингом одной модели с ЖК-дисплеем. Об этом и расскажу.

Наш мир удивителен, простые на первый взгляд вещи оказываются очень сложными внутри. Так что же скрывает в себе обычная линия? Для ответа на вопрос, прошу под кат.

Мой маленький шажок на пути подготовки к написанию шахматного движка. Написание простейшей нейронной сети, выяснение, что это за зверь такой.

Привет, Хабровчане!

В конце августа в OTUS запускается 2 мощных курса по обратной разработке кода (реверс-инжиниринг). В связи с этим приглашаем вас на День Открытых дверей, где Артур Пакулов (Ex-вирусный аналитик в Kaspersky Lab.) расскажет подробнее о программах, особенностях онлайн-формата, навыках, компетенциях и перспективах, которые ждут выпускников после обучения. А также приглашаем вас принять участие в бесплатных открытых уроках: «Анализ буткита» и «Анализ банковского трояна».

Все описанное здесь основано на проекте, который я завершил в начале 2011 года, спустя аж несколько лет после его начала. Принимая участие в CanSecWest в 2009 году, Анибал Сакко и Альфредо Ортега из Core Security провели презентацию «Persistent BIOS Infection», где продемонстрировали, как можно пропатчить BIOS, чтобы совершить некоторые неприятные/удивительные вещи. Можете ознакомится с их докладом здесь. На то время это действительно впечатляло, но мне так и не выпал шанс попробовать это на практике. Год спустя мне нужно было подготовить групповой проект для учебы, поэтому я решил вернуться к взлому BIOS и самостоятельно реализовать что-нибудь из этого.