User

Автоматическое разрешение конфликтов с помощью операциональных преобразований

Автоматическое разрешение конфликтов в среде с более, чем одним ведущим узлом (в данной статье под ведущим узлом понимается узел, который принимает запросы на изменение данных) – очень интересная область исследований. Существует несколько различных подходов и алгоритмов, в зависимости от области применения, и в данной статье будет рассмотрена технология Операциональных Преобразований (Operational Transformations, OT) для разрешения конфликтов в приложениях совместного редактирования, таких как Google Docs и Etherpad.

Создатель Питона: я устал, я ухожу

Теперь, когда PEP 5721 готов, я хочу чтобы это был последний PEP за который мне пришлось так отчаянно сражаться сталкиваясь с таким количеством людей презирающих моё мнение.

Фитнес-сервис вновь «сдал все явки» правительств, военных и спецслужб

Не успели все еще как следует позабыть историю из января 2017 года, когда фитнес-сервис Strava раскрыл расположения секретных объектов США, как произошел еще более эпичный провал у другого аналогичного сервиса. Спортивное приложение Polar Flow показало, где живут сотрудники секретных военных баз и других чувствительных объектов особого значения.

Удивительно, что сервис Polar Flow отдавал еще больше данных, чем это было в случае со Strava. К сожалению, жизнь ничему не научила сотрудников, отвечающих за защиту информации в Polar. Теперь можно было не просто ограничиться поиском людей, занимающихся спортом на секретных объектах. Но, что более важно, — узнать полные имена таких людей, а еще как часто и где они тренировались ранее.

Внешнюю маршрутизацию внутреннего российского трафика сократят до 5%

Минкомсвязи внесло в правительство проект национальной программы «Цифровая экономика», который ужесточает требования по информационной безопасности, сообщает «Коммерсант». Согласно новым правилам, доля внутреннего трафика рунета, который будет маршрутизироваться через иностранные серверы, должна снизиться до 5% к 2024 году.

Проект национальной программы готовился при поддержке Аналитического центра «АЦ» при правительстве РФ. Срок действия программы развития цифровой экономики — до 2024 года. Проект готовился для реализации майского указа президента РФ. В соответствии с ним к 2024 году власти должны увеличить внутренние затраты на развитие цифровой экономики в три раза по сравнению с 2017 годом. Кроме того, требуется поддержка создания устойчивой и безопасной информационно-телекоммуникационной инфраструктуры для высокоскоростной передачи, обработки и хранения больших объемов данных.

Homo Extensis. Расширяя возможности человека или как совместить человека и робота

Когда мы слышим слово экзоскелет перед глазами неизменно встаёт образ Роберта Дауни Мл., облачённого в пурпурно-золотую броню Железного человека, взмывающего в облака и разбрасывающего врагов человечества направо и налево.

Существующие и разрабатываемые сегодня экзоскелеты пока не способны поднимать многотонные грузы, летать в стратосфере и развивать сверхзвуковые скорости, однако может быть этого от них и не требуется?..

Нейронки за 5 минут

Рассмотрим самый базовый пример нейронных сетей — перцептроны; я сам только после этого примера полностью осознал, как работают нейронные сети, так что, если я не накосячу, и вы сможете понять. Помните: никакой магии здесь нет, простая математика уровня пятого класса средней школы.

Схемы хищений в системах ДБО и пять уровней противодействия им

В мае этого года Управлением «К» МВД России при содействии компании Group-IB был задержан 32-летний житель Волгоградской области, обвиняемый в хищениях денежных средств у клиентов российских банков при помощи фальшивого приложения для интернет-банкинга, на деле оказавшегося вредоносной программой — Android-трояном. Ежедневно с его помощью у пользователей похищали от 100 000 до 500 000 руб., часть украденных денег для дальнейшего обналичивания и сокрытия мошеннической деятельности переводилась в криптовалюту.

Анализируя «цифровые следы» совершенных краж, специалисты Group-IB выяснили, что используемый в преступной схеме банковский троян был замаскирован под финансовое приложение «Банки на ладони», выполняющее роль «агрегатора» систем мобильного

банкинга ведущих банков страны. В приложение можно было загрузить все свои банковские карты, чтобы не носить их с собой, но при этом иметь возможность просматривать баланс карт на основе входящих SMS по всем транзакциям, переводить деньги с карты на карту, оплачивать онлайн-услуги и покупки в интернет-магазинах.

Заинтересовавшись возможностями финансового агрегатора, клиенты банков скачивали приложение «Банки на ладони» и вводили данные своих карт. Запущенный троян отправлял данные банковских карт или логины/пароли для входа в интернет-банк на сервер злоумышленникам. После этого преступники переводили деньги на заранее подготовленные банковские счета суммами от 12 000 до 30 000 руб. за один перевод, вводя SMS-код подтверждения операции, перехваченный с телефона жертвы. Сами пользователи не подозревали, что стали жертвами киберпреступников, — все SMS-подтверждения транзакций блокировались.

Гибридные электрические самолёты позволят уменьшить вредные выбросы и шум

Электрические двигатели в воздухе появятся так же, как появились на земле – сначала аккумуляторы будут использоваться в помощь двигателю, сжигающему топливо

31 мая 2018 года электросамолёт Magnus eFusion с двигателем Siemens разбился в Венгрии. Его пилот Януш Б., упомянутый в статье, и пассажир погибли. Siemens работает с местными властями над расследованием причин происшествия.

Я сижу в кабине одного из самых удивительных самолётов в мире. Это двухместный лёгкий самолёт eFusion, произведённый компанией Magnus Aircraft, оснащённый мотором от Siemens – огромной компании, знаменитой не своим вкладом в авиацию. Я убираю свои ступни от педалей управления как раз перед тем, как пилот включает свою машину.

Воздушный винт мгновенно начинает крутиться и становится почти не виден. Но при этом стоит такая тишина, что мы легко можем общаться без гарнитур. Это первый признак того, что самолёт питается электричеством.

ФСБ хочет ввести ответственность за скрытое применение диктофонов и камер в смартфонах [и не только]

Сейчас определения таких технических средств нет. В новых редакциях УК и КоАП под такие специальные средства в теории будут подпадать и многочисленные приложения для смартфонов с функциями с записи аудио, видео и фото в скрытом или неявном режиме.

Скриншот рекламы приложения для осуществления фото- и видео-записи с имитацией полного выключения смартфона.

В пояснительной записке к законопроектам говорится, что новое значение термина основано на мнении Конституционного суда. Но в постановлении КС отсутствует точное указание на то, что программы следует относить к специальным техническим средствам.

Новое определение специальных технических средств, по мнению ФСБ, позволит четко разграничить шпионские устройства с приборами, которые «рассчитаны лишь на бытовое использование массовым потребителем».

Mesh-сети на Wi-Fi: почему в Wi-Fi Alliance предложили свой стандарт

Под катом расскажем, как работает технология, зачем понадобилась, и что думают о Wi-Fi EasyMesh в сообществе.

Сегодня заработала платёжная система «ВКонтакте»

Сейчас компании Mail.ru (владелец «Вконтакте») важно сформировать большую аудиторию пользователей, привлечь на платформу малый и средний бизнес, а потом можно ввести комиссию для всех пользователей. «Сейчас монетизация не является приоритетом. Нам важно создать продукт и масштабировать его на широкую аудиторию», — сказал представитель социальной сети в комментарии РБК.

Коллекторный двигатель + Digispark = электровелосипед за 50$

Идея е-вела бередит меня уже с десяток лет, реализовал только сейчас!

Спойлер

Указанная сумма — средства на моторизацию обычного велосипеда, включая батареи.

Задача — именно поддерживать скорость на горизонтальном участке асфальта 20км/ч и помогать в остальных случаях.

Запас хода — ~30 минут

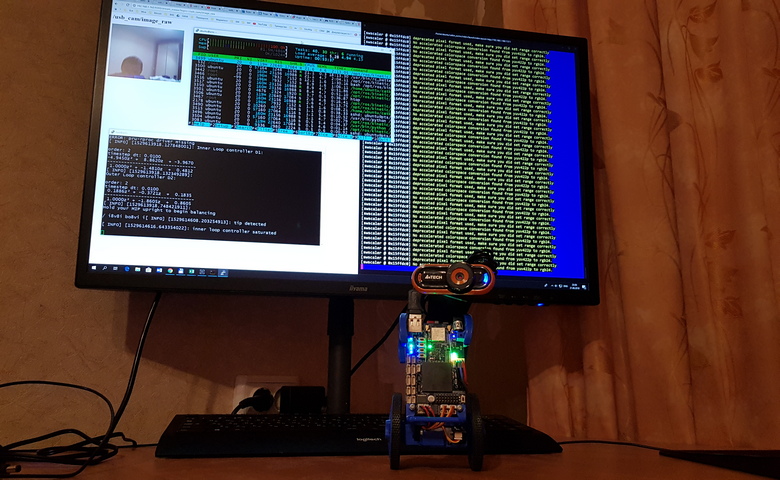

Как использовать USB-камеру с ROS на Raspberry Pi или BeagleBone Blue — для потокового стрима видео на большой компьютер

Эта инструкция о том как подключить USB-камеру к Raspberry Pi или BeagleBone Blue и использовать ее с ROS (Robot Operating System) — чтобы читать данные с камеры через ROS image_view и даже транслировать видео поток в веб-браузер!

В конце видео демонстрация на роботе EduMip.

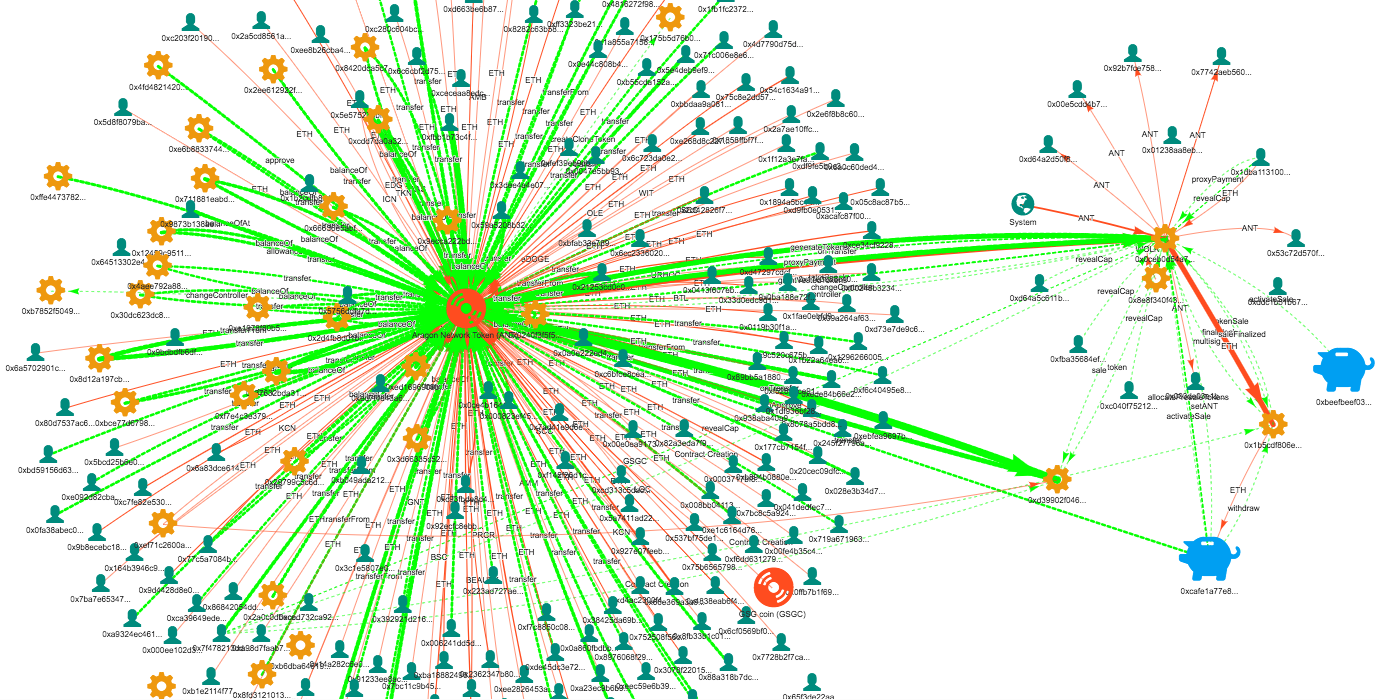

Анализ блокчейн, или почему сломался миксер?

По материалам моего доклада на конференции «Цифровая трансформация» в Москве 16 апреля 2018 г

Мне интересно, как работает блокчейн. Не только какие там алгоритмы, криптография, платформы и криптовалюты. Для меня блокчейн — не только технология, но и новый вид жизни, новая вселенная. Если вы в этом сомневаетесь, посмотрите на этот граф распродажи токенов Aragon:

Все эти адреса, смарт-контракты, токены постоянно взаимодействуют друг с другом, и за ними стоят действия людей, организаций и роботов. Без этого взаимодействия блокчейн и криптовалюты не имели бы никакого смысла и ценности.

Как работают бизнесы в блокчейн, что там делают люди и роботы — эти вопросы заставили меня заняться исследованием блокчейна.

LLTR Часть 0: Автоматическое определение топологии сети и неуправляемые коммутаторы. Миссия невыполнима?

Как построить топологию сети на канальном уровне, если в нужной подсети используются только неуправляемые свитчи? В статье я постараюсь ответить на этот вопрос.

Начну с причины возникновения LLTR (Link Layer Topology Reveal).

У меня был один “велосипед” - синхронизатор больших файлов “на полной скорости сети”, способный

Этим файлом был VHD с операционной системой, программами, и т.п. Файл создавался на мастер‑системе, а затем распространялся на все остальные ПК. VHD был не только способом доставки системы на конечные ПК, но и давал возможность восстановления исходного состояния системы при перезагрузке ПК. Подробнее в статье: “Заморозка системы: история перехода с EWF на dVHD”.

Можно продолжить цепочку дальше, но на этом я прервусь.

Существующие протоколы обнаружения топологии канального уровня (LLDP, LLTD, CDP, …) для своей работы требуют соответствующей поддержки их со стороны всех промежуточных узлов сети. То есть они требуют как минимум управляемых свитчей, которые бы поддерживали соответствующий протокол. На Хабре уже была статья, как используя эти протоколы, “определить топологию сети на уровнях 2/3 модели OSI”.

Но что же делать, если промежуточные узлы – простые неуправляемые свитчи?

Если интересно как это можно сделать, то добро пожаловать под кат. Обещаю наличие множества иллюстраций и примеров.

{ объем изображений: 924 KiB; текста: 69 KiB; смайликов: 9 шт. }

Wiren Board 6: снова на Хабре с новой версией контроллера для автоматизации

Сегодня мы расскажем про совершенно новую версию нашего контроллера для автоматизации, умного дома и всего такого. Ниже — подробный технический обзор устройства.

Школьный класс и маленький этюд социнжиниринга

В каждом классе есть 3-4 ребёнка, которые орут и ломают весь сюжет, когда остальные пытаются что-то целенаправленно делать. Точнее, как — они просто гиперактивные, и их темп событий не даёт покоя остальным. Они не злонамеренные, а просто хотят причинить добро и радость в особо крупных размерах.

В Тюмени Мосигрой руководит Денис. Он часто и много работает со школами, и собаку съел на том, как играть с детьми. Смысл в том, что в третьем классе дети вообще не умеют слушать друг друга, а игры дают им возможность лучше договариваться — и неожиданно привносят дисциплину. Потому что в играх есть правила, и их надо соблюдать, а это уже навык.

И вот, значит, он приходит на игротеку, а там не 3-4 гиперактивных ребёнка, а сразу примерно от четверти до трети класса. И игротека превращается в ад.

То, что придумал Денис — с моей точки зрения, просто прекрасный этюд социнжиниринга. Я сейчас доведу вам вводные, а потом расскажу решение. В промежутке можно будет попробовать придумать своё.

Можно ли считать моих френдов настоящими друзьями?

Количество взаимодействий между людьми выросло, но их качество, возможно, упало

«У тебя достаточно друзей, и новый друг тебе не нужен», — говорит обидчивый персонаж Макс из "Забыть и вспомнить" [Kicking and Screaming], культового фильма Ноа Баумбака 1995 года, когда один из четвёрки его друзей из колледжа пытается представить им пятого парня. «Если ты пытаешься слишком сильно распространить свою привязанность, она утончается, поверь мне».

Эта отсылка двадцатилетней давности может показаться устаревшей, но вспомните период, в котором происходит действие фильма, и то, как взаимодействуют его герои. Общение по стационарным телефонам – это норма. Запись длинных сообщений на автоответчик и бумажная почта играют серьёзную эмоциональную роль. Друзья собираются в барах без всяких внешних отвлечений и с минимальными шансами составления планов с другими людьми на лету.

Пассивная агрессия: как она разрушает нашу рабочую жизнь и как с ней бороться

Information

- Rating

- Does not participate

- Registered

- Activity