Доброго всем времени суток! Зачастую, получается так, что изобретать свой велосипед нет никакой необходимости, и намного удобнее взять уже чье-то готовое решение, а уж тем более если это решение «прошло огонь, воду, и медные трубы». При этом, есть великий соблазн использовать его, не тратя времени на понимание принципа работы, руководствуясь истиной: «Я под капот не полезу, все равно я в этом ничего не понимаю! Работает? Ну и отлично!»

В сегодняшней статье речь пойдет о всем знакомой утилите из пакета Impacket под названием secretsdump. Безусловно, эта статья не раскроет всех теоретических аспектов работы данного скрипта, но нацелена на повышение осознанности при использовании данной утилиты! В любом случае, нет предела совершенству, и, при желании, можно еще больше углубить свои знания, начав разбираться самостоятельно! (будем считать, что это «своего рода» трамплин)/

Снизу ссылочка на сам проект, если вдруг у вас возникнет непреодолимый интерес покопаться в строках программного кода!

Ссылочка на сам проект, если вдруг у вас возникнет непреодолимый интерес покопаться в строках программного кода!

И для чего нам все это?

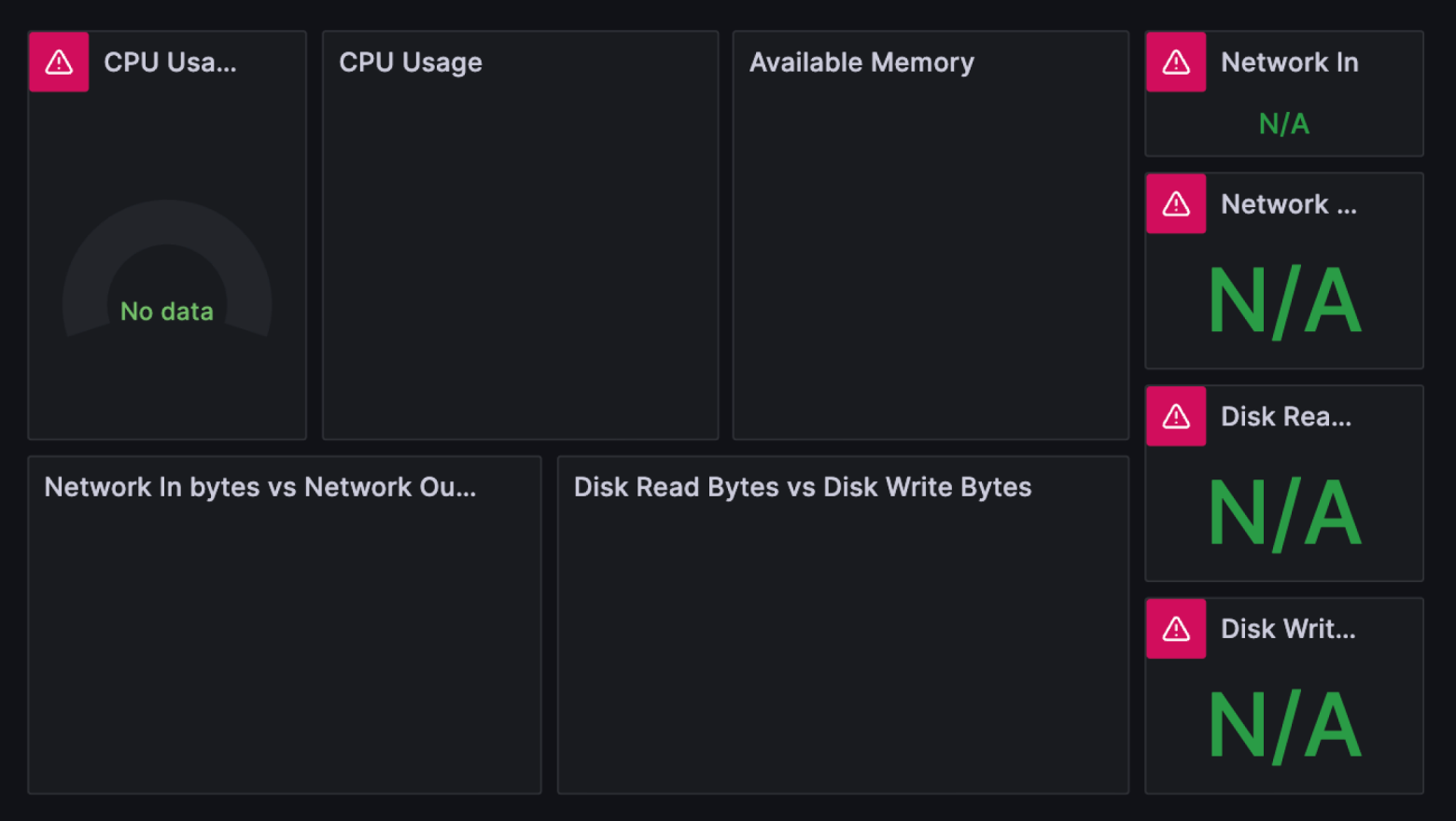

«Утилита позволяет сдампить хэши с удаленного Domain Controller без запуска на нем каких-либо агентов.» Конечно, это не единственный путь для достижения похожего результата. Но secretsdump любят и используют по всему миру, за возможность удаленного дампа чувствительной информации с контроллера домена!

Ссылочка на плеяду методов дампа хэшей с Windows